VDI, klonowanie i wykrywanie sprzętu

Program ESET PROTECT obsługuje środowiska VDI, klonowanie komputerów i nietrwałe systemy przechowywania. Funkcja ta jest niezbędna do ustawienia flagi komputera źródłowego lub rozstrzygnięcia pytania, które pojawia się po klonowaniu lub zmianie sprzętu.

•Dopóki pytanie nie zostanie rozstrzygnięte, komputer klienta nie może być replikowany na serwer ESET PROTECT. Klient sprawdza jedynie, czy rozwiązano problem.

•Wyłączenie wykrywania sprzętu jest nieodwracalne, należy je stosować z najwyższą ostrożnością i tylko na komputerach fizycznych!

•Przy rozstrzyganiu wielu pytań należy użyć kafelka Przegląd stanu — Pytania.

Jakie są obsługiwane systemy operacyjne i hiperwizory?

Przez rozpoczęciem korzystania z VDI z rozwiązaniem ESET PROTECT zapoznaj się z dodatkowymi informacjami na temat obsługiwanych i nieobsługiwanych funkcji różnych środowisk VDI dostępnymi w naszym artykule w bazie wiedzy. |

•Obsługiwane są tylko systemy operacyjne Windows.

•Można używać ESET Full Disk Encryption w środowisku wirtualnym, ale nie wolno klonować ESET Full Disk Encryption

•Urządzenia mobilne zarządzane poprzez Chmurę MDM nie są obsługiwane

•Powiązanych klonów w Virtual Box nie można rozróżnić

•W bardzo rzadkich przypadkach wykrywanie może być automatycznie wyłączone przez ESET PROTECT; dzieje się tak, gdy ESET PROTECT nie jest w stanie wiarygodnie przeanalizować sprzętu

•Zachęcamy do zapoznania się z listą obsługiwanych konfiguracji:

oCitrix PVS 7.15+ z maszynami fizycznymi

oCitrix PVS 7.15+ z maszynami wirtualnymi w Citrix XenServer 7.15+

oCitrix PVS 7.15+ i Citrix XenDesktop z Citrix XenServer 7.15+

oUsługi tworzenia urządzeń Citrix Machine Creation Services

o(bez PVS) Citrix XenDesktop z platformą Citrix XenServer w wersji 7.15+ lub nowszej

oOmnissa Horizon 8.0+ z VMware ESXi

oMicrosoft SCCM (do obsługi ponownego obrazowania)

•ESET PROTECT obsługuje wzorce nazewnictwa VDI dla wszystkich obsługiwanych hiperwersji.

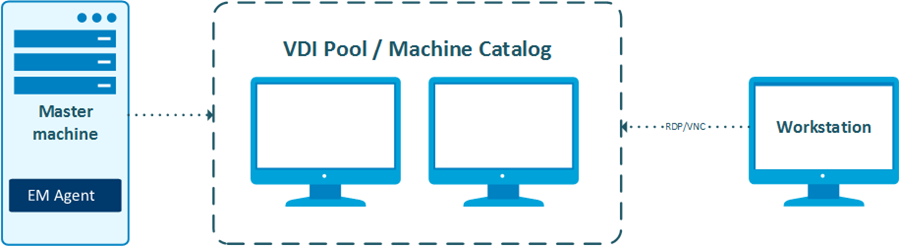

środowiska VDI,

Można użyć komputera źródłowym z agentem ESET Management do puli VDI. Nie jest konieczny moduł VDI; całą komunikację obsługuje agent ESET Management. Agent ESET Management musi być zainstalowany na komputerze źródłowym przed konfiguracją puli VDI (katalogu komputerów).

•Jeśli chcesz utworzyć pulę VDI, przed utworzeniem puli oznacz flagą komputer źródłowy w obszarze Szczegóły komputera > Wirtualizacja. Następnie wybierz Wybierz Zaznacz jako źródło klonowania > Dopasuj do istniejącego komputera)

•Jeśli komputer główny zostanie usunięty z ESET PROTECT, odzyskiwanie jego tożsamości (klonowanie) jest zabronione, a nowe komputery z puli będą za każdym razem otrzymywać nową tożsamość (nowy wpis komputera zostanie utworzony w konsoli internetowej)

•Gdy komputer z puli VDI połączy się po raz pierwszy, ma on obowiązkowy 1-minutowy interwał połączenia. Po pierwszych kilku replikacjach interwał połączenia jest dziedziczony z komputera źródłowego

•Nie wolno wyłączać wykrywania sprzętu, gdy wykorzystywana jest pula VDI.

•Komputer źródłowy może działać obok sklonowanych komputerów, aby można go było aktualizować.

Domyślna grupa dla komputerów VDI Nowe komputery sklonowane z komputera głównego pojawiają się w grupie statycznej ustawionej w grupie domowej Komputery sklonowane w oknie Główny do klonowania. |

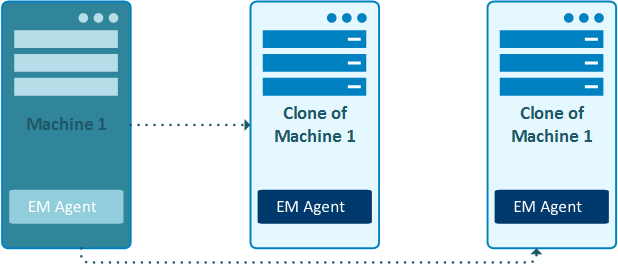

Klonowanie komputerów na hiperwizorze

Można utworzyć klon zwykłego komputera. Wystarczy poczekać, aż pojawi się Pytanie, i rozstrzygnąć je, wybierając Utwórz nowy komputer tylko tym razem.

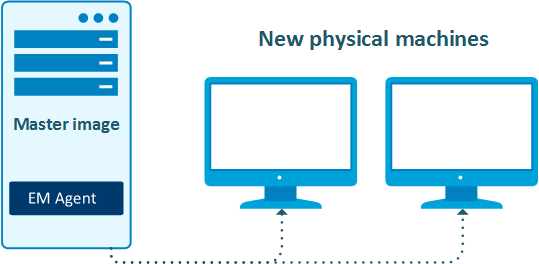

Obrazowanie systemów do komputerów fizycznych

Można użyć obrazu komputera źródłowego, gdy zainstalowany jest agent ESET Management, i wdrożyć go na komputerach fizycznych. Można to wykonać na dwa sposoby:

Utwórz nowy komputer

Utwórz nowy komputer w programie ESET PROTECT po każdym wdrożeniu obrazu.

Po wykryciu klonu system może zareagować na dwa sposoby:

oRęcznie — rozstrzygnięcia każdego komputera dokonywane są ręcznie w obszarze Pytania po wybraniu opcji Twórz nowy komputer za każdym razem.

oAutomatycznie — przed klonowaniem komputer źródłowy należy oznaczyć flagą. Następnie wybierz Zaznacz jako źródło klonowania > Utwórz nowe komputery.

Dopasuj do istniejącego komputera

Jeśli obraz zostanie wdrożony ponownie na komputerze z historią w programie ESET PROTECT (agent ESET Management był już wdrożony), komputer zostanie połączony ze swoją uprzednią tożsamością w ESET PROTECT. Jeśli nie ma dopasowanej poprzedniej tożsamości, system tworzy nowy komputer w programie ESET PROTECT po wdrożeniu obrazu na nowym komputerze.

Po wykryciu klonu system może zareagować na dwa sposoby:

oRęcznie — rozstrzygnięcia każdego komputera dokonywane są ręcznie w obszarze Pytania po wybraniu Dopasuj do istniejącego komputera za każdym razem.

oAutomatycznie — przed klonowaniem komputer źródłowy należy oznaczyć flagą. Następnie wybierz Zaznacz jako źródło klonowania > Dopasuj do istniejących komputerów.

Jeśli masz obraz (lub szablon) źródłowego komputera, musisz go zaktualizować. Zawsze aktualizuj obraz po uaktualnieniu lub ponownym zainstalowaniu komponentów ESET na komputerze głównym. |

Replikacja równoległa

Serwer ESET PROTECT może rozpoznawać i rozstrzygać replikacje równoległe wielu komputerów do jednej tożsamości w ESET PROTECT. Zdarzenie takie jest raportowane w obszarze Szczegóły komputera > Alerty ('Wiele połączeń z takim samym identyfikatorem agenta'). Są dwa sposoby rozstrzygnięcia tej kwestii:

•Użyj czynności wykonywanej jednym kliknięciem dostępnej na alercie — Komputery zostaną podzielone, a ich wykrywanie sprzętu na stałe wyłączone

•W rzadkich przypadkach nawet komputery z wyłączonym wykrywaniem sprzętu mogą powodować konflikty — jeśli tak się stanie, jedyną opcją jest zadanie Resetuj sklonowanego agenta

•Uruchom zadanie Resetuj sklonowanego agenta na komputerze, aby uniknąć konieczności wyłączania wykrywania sprzętu