Уразливості

У розділі Уразливості представлено огляд уразливостей, виявлених на комп’ютерах. Комп’ютер сканується для виявлення всіх інстальованих програм, уразливих до загроз. Автоматичне сканування з миттєвим звітуванням на консоль дає змогу пріоритезувати вразливості на основі рівня їхньої критичності, керувати ризиками для безпеки та ефективно розподіляти ресурси. Різноманітні параметри фільтрації дають змогу виявити критично важливі проблеми з безпекою і зосередитися на них.

Попередні вимоги відсутні

Щоб переглянути та ввімкнути функцію ESET "Управління уразливостями та виправленнями", переконайтеся, що у вас є один із таких рівнів:

•ESET PROTECT Elite

•ESET PROTECT Complete

•ESET PROTECT MDR

•ESET PROTECT MDR Ultimate

Ви також можете придбати модуль ESET Vulnerability & Patch Management, як окреме доповнення для рівнів ESET PROTECT Entry й ESET PROTECT Advanced. |

Функцію ESET "Управління уразливостями та виправленнями" можна ввімкнути лише на комп’ютерах, де інстальовано:

•ESET Management Агент

•ESET Endpoint Security для Windows версії 10.1+

•ESET Endpoint Antivirus для Windows версії 10.1+

•ESET Server Security for Microsoft Windows Server version 11.0+

•ESET Mail Security for Microsoft Exchange Server 11.0+

•ESET Security for Microsoft SharePoint Server 11.0+

•ESET Endpoint Security для macOS 8.0 і новіших версій

ESET Vulnerability & Patch Management не підтримується на пристроях Windows із процесорами ARM. |

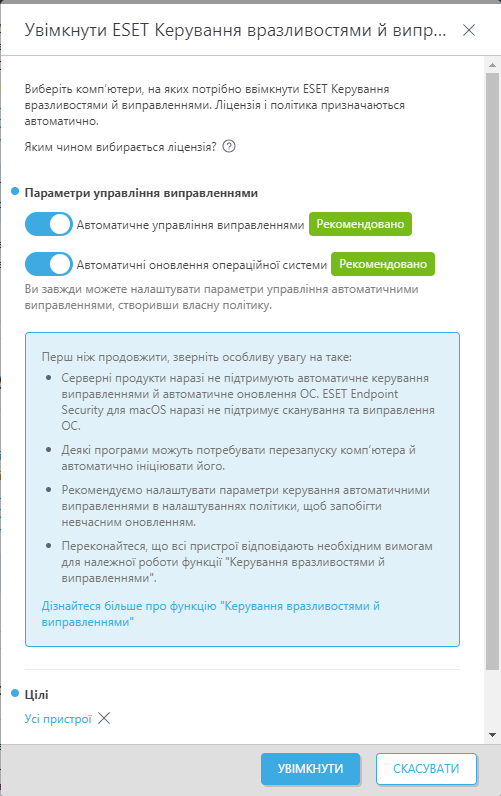

Увімкніть Управління уразливостями та виправленнями

1.Клацніть Комп’ютери.

2.Виберіть комп’ютер/групу, де потрібно ввімкнути функцію "Управління уразливостями та виправленнями".

3.Виберіть Налаштувати рішення й клацніть Увімкніть Управління уразливостями та виправленнями.

4.У вікні Увімкнення функції ESET "Управління уразливостями та виправленнями":

a.Переконайтеся, що перемикач Автоматичне управління виправленнями ввімкнуто, щоб автоматично застосовувати відсутні виправлення до вибраних комп’ютерів.

b.Переконайтеся, що перемикач Автоматичні оновлення операційної системи ввімкнуто, щоб автоматично застосовувати оновлення ОС до вибраних комп’ютерів.

c.Об’єкти: можна залишити значення за замовчуванням (Усі пристрої) або вручну вибрати цільові об’єкти (комп’ютери, статична або динамічна група).

d.За бажанням виберіть Завжди вмикати на нових пристроях. Цей параметр відображається, якщо вибрано Усі пристрої.

5.Натисніть кнопку Увімкнути.

Якщо ввімкнуто функцію "Управління уразливостями та виправленнями":

•Поруч з іменем комп’ютера відображається піктограма Уразливості.

•Плитка Управління уразливостями та виправленнями зі станом Активна відображається у відомостях про комп’ютер.

Деякі програми можуть автоматично перезавантажувати комп’ютер після оновлення. |

Деякі програми (наприклад, TeamViewer) можна ліцензувати для певної версії. Перегляньте програми. Щоб уникнути непотрібного оновлення, під час створення політики виберіть Стратегія автоматичного виправлення > Виправити всі програми, окрім виключених. |

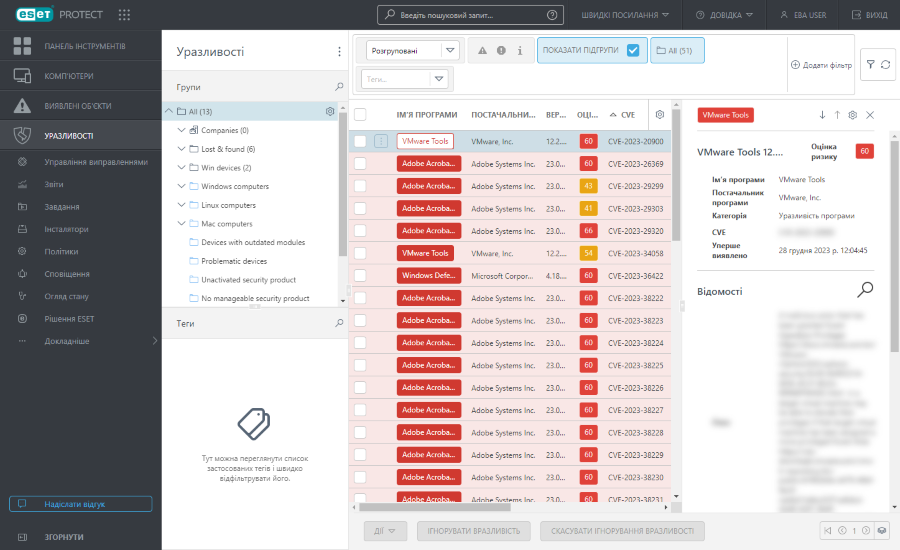

Перегляд уразливостей

Є кілька способів відкрити розділ Уразливості:

•У головному меню клацніть Уразливості, щоб відкрити розділ Уразливості й переглянути їхній список.

•Клацніть Комп’ютери, виберіть комп’ютер і клацніть Відомості, відкрийте плитку Управління уразливостями та виправленнями і клацніть Показати вразливості, щоб відкрити розділ Уразливості.

•Виберіть пункти Комп’ютери > Уразливості й клацніть кількість вразливостей на вибраному комп’ютері, щоб відкрити розділ Уразливості.

Групування вразливостей

Виберіть опцію зі спадного меню, щоб згрупувати вразливості.

•Розгруповані – стандартне подання

•Згрупувати за іменем програми: уразливості групуються за іменами уразливих програм із зазначенням кількості уражених пристроїв і вразливостей, а також відсотка від усіх оцінок ризику видимих уразливостей у загальному впливі. Після групування клацніть рядок програми й натисніть Показати вразливості, щоб відобразити вразливості для вибраної програми.

•Групувати CVE: уразливості згруповано за номером CVE (Common Vulnerabilities and Exposure). CVE — це ідентифікаційний номер уразливості. Після групування клацніть рядок CVE та натисніть кнопку Показати пристрої, щоб показати пристрої (комп’ютери) з вразливістю.

Фільтрування елементів, що відображаються

Щоб відфільтрувати, натисніть Додати фільтр:

1.У деяких фільтрах можна вибрати оператор, натиснувши піктограму оператора біля назви фільтра (доступні оператори залежать від типу фільтра):

Дорівнює або Містить

Не дорівнює або Не містить

Більше або дорівнює

Менше або дорівнює

2.Виберіть один або кілька елементів зі списку. Введіть рядок пошуку або виберіть елементи в розкривному меню в полях фільтра.

3.Натисніть клавішу Enter. Активні фільтри виділені синім кольором.

•Ім’я програми: назва програми з уразливістю.

•Версія програми: версія програми.

•Постачальник: постачальник програми з уразливістю.

•Оцінка ризику: оцінка ризику вразливості (від 0 до 100).

Оцінка ризику – дає змогу оцінити серйозність уразливостей системи безпеки комп’ютера. Оцінка ризику ґрунтується на таких параметрах: •CVSSv2/CVSSv3 •Популярність CVE – указує на рівень активності вразливостей •Рівень ризику компрометації – указує на кількість пристроїв із підтвердженою вразливістю •Життєвий цикл CVE – указує на час, що минув із моменту першого повідомлення про вразливість Результати оцінки ризику може бути позначено: •жовтим (0–40): середній рівень •червоним (41–100): критичний рівень |

•CVE: номер CVE (Common Vulnerabilities and Exposure), який є ідентифікаційним номером уразливості.

•Ім’я комп’ютера: ім’я ураженого комп’ютера; клацніть ім’я комп’ютера, щоб переглянути відомості про комп’ютер із вразливістю.

•Категорія: категорія вразливості:

oУразливість програми

oУразливість операційної системи

•Уперше виявлено: дата й час першого виявлення вразливості на пристрої

•Тип ОС: Windows, Linux або macOS

Попередній перегляд уразливості

Клацніть ім’я програми, щоб переглянути докладні відомості про вразливість на бічній панелі. Елементи керування попереднього перегляду вразливостей:

•![]() Далі: відображає наступну вразливість на бічній панелі попереднього перегляду вразливостей.

Далі: відображає наступну вразливість на бічній панелі попереднього перегляду вразливостей.

•![]() Назад: відображає попередню вразливість на бічній панелі попереднього перегляду вразливостей.

Назад: відображає попередню вразливість на бічній панелі попереднього перегляду вразливостей.

•![]() Керування вмістом відомостей про вразливість: дає змогу керувати способом і порядком відображення розділів бічної панелі попереднього перегляду вразливостей.

Керування вмістом відомостей про вразливість: дає змогу керувати способом і порядком відображення розділів бічної панелі попереднього перегляду вразливостей.

•![]() Закрити: закриває бічну панель попереднього перегляду вразливостей.

Закрити: закриває бічну панель попереднього перегляду вразливостей.

Докладніше див. в списку програм, на які розповсюджується дія функції "Уразливості".

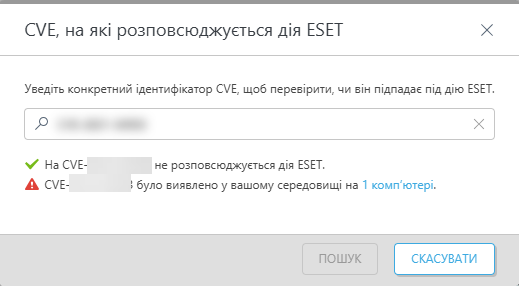

CVE, на які розповсюджується дія ESET

Ви можете швидко перевірити, чи може ESET Vulnerability & Patch Management захистити від певних уразливостей.

•Натисніть кнопку Перевірити охоплення CVE введіть ідентифікатор CVE > натисніть кнопку Пошук

Ви отримаєте відповідь, чи зможе ESET захистити від уразливості, чи є така вразливість у вашому мережевому середовищі й на скількох комп’ютерах вона наявна. Ви можете натиснути посилання на комп’ютери, щоб переглянути список пристроїв, які містять зазначену вразливість (ідентифікатор CVE).

Усунути вразливість

Коли стане доступне виправлення для певної вразливості, ви зможете негайно його застосувати:

•натисніть рядок > виберіть Усунути вразливість

•Виберіть один або кілька рядків > натисніть кнопку Дії > виберіть Усунути вразливість

Завдання Застосувати виправлення програми буде виконано за першої можливості.

Функція Усунути вразливість підтримується лише для комп’ютерів під керуванням: •ESET Endpoint Security для Windows версії 10.1+ •ESET Endpoint Antivirus для Windows версії 10.1+ •ESET Server Security for Microsoft Windows Server version 11.0+ |

Ігнорування й скасування ігнорування вразливості

Ігнорувати або скасувати ігнорування вразливості можна кількома способами.

•Натисніть рядок > виберіть Ігнорувати вразливість / скасувати ігнорування вразливості

•Виберіть один або кілька рядків > натисніть кнопку Дії > виберіть Ігнорувати вразливість / скасувати ігнорування вразливості

Ігнорована вразливість має позначку Ігнорується. Мета ігнорування:

•Виключити вразливість із підрахунку для конкретного комп’ютера в стовпці Вразливості розділу Комп’ютери. Якщо вразливість ігнорується, загальна кількість вразливостей на пристрої зменшується.

•Зменшити вплив на статистику на панелі інструментів ESET Vulnerability & Patch Management. Ігнорована вразливість не враховується під час аналізу даних і в представленні на панелі інструментів.

Сканування вразливостей

Ви можете швидко просканувати вибраний пристрій на наявність уразливостей і відсутніх виправлень.

•У вікні Уразливості натисніть рядок комп’ютера й виберіть Комп’ютер > Сканування > Сканування вразливостей.

•У вікні Комп’ютери натисніть рядок комп’ютера й виберіть Сканувати пристрій > Сканування вразливостей.

•У вікні Комп’ютери виберіть комп’ютер і натисніть кнопку Дії, а потім виберіть Сканувати пристрій > Сканування вразливостей

•У вікні Комп’ютери або Уразливості виберіть будь-яку групу, натисніть ![]() , а потім виберіть Завдання > Сканування > Сканування вразливостей.

, а потім виберіть Завдання > Сканування > Сканування вразливостей.

Виконання завдання Запустити сканування вразливостей планується якнайшвидше.

Завдання може мати підвищені вимоги до ресурсів пристрою упродовж 10 хвилин. |

Вимкнути параметри

Параметри можна вимкнути за допомогою перемикача ![]() .

.

Можна створити шаблон звіту з даними про вразливості, а потім додати звіт на панель інструментів.

Докладніше див. в розділі Питання й відповіді щодо роботи функції "Управління уразливостями та виправленнями".