Vulnerabilidades

La sección Vulnerabilidades proporciona una descripción general de las vulnerabilidades detectadas en los equipos. El equipo se explora para detectar cualquier software instalado vulnerable a los riesgos de seguridad. La exploración automatizada con informes instantáneos a la consola le permite priorizar las vulnerabilidades en función de la gravedad, administrar los riesgos de seguridad y asignar recursos de manera efectiva. Una amplia gama de opciones de filtrado le permite identificar los problemas de seguridad críticos y centrarse en ellos.

Requisitos previos

Para ver y habilitar Gestión de parches y vulnerabilidades de ESET, asegúrese de que tiene uno de los siguientes niveles:

•ESET PROTECT Elite

•ESET PROTECT Complete

•ESET PROTECT MDR

•ESET PROTECT MDR Ultimate

También puede comprar la Gestión de parches y vulnerabilidades de ESET como un complemento independiente para los niveles ESET PROTECT Entry y ESET PROTECT Advanced. |

Puede habilitar el producto Gestión de parches y vulnerabilidades de ESET en equipos que ejecuten:

•Agente ESET Management

•ESET Endpoint Security para Windows versión 10.1+

•ESET Endpoint Antivirus para Windows versión 10.1+

•ESET Server Security for Microsoft Windows Server version 11.0+

•ESET Mail Security for Microsoft Exchange Server 11.0+

•ESET Security for Microsoft SharePoint Server 11.0+

•ESET Endpoint Security para macOS versión 8.0 o superior

Gestión de parches y vulnerabilidades de ESET no es compatible con los dispositivos Windows con procesadores ARM. |

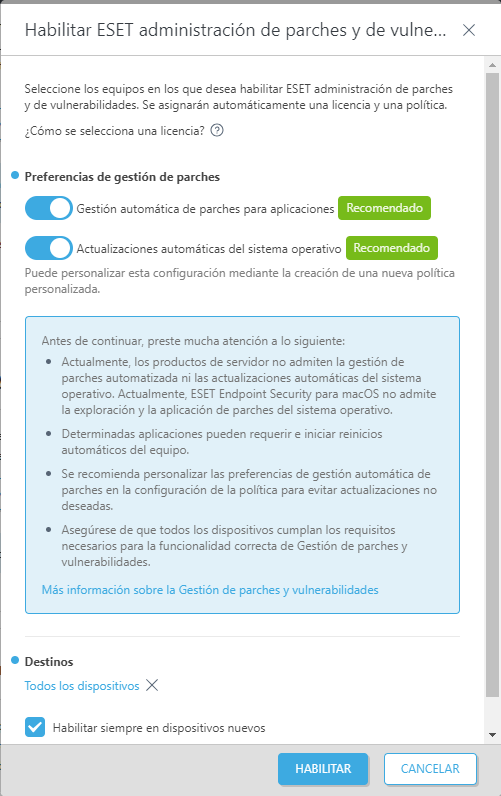

Activar la gestión de parches y vulnerabilidades

1.Haga clic en Equipos.

2.Seleccione el equipo o grupo donde desea habilitar la Administración de parches y vulnerabilidades.

3.Seleccione Configurar soluciones y haga clic en Habilitar Administración de parches y vulnerabilidades.

4.En la ventana Habilitar ESET Gestión de parches y vulnerabilidades:

a.Compruebe que la opción Gestión automática de parches para aplicaciones esté habilitada para aplicar automáticamente los parches que faltan a los equipos seleccionados.

b.Verifique que la opción Actualizaciones automáticas del sistema operativo esté habilitada para aplicar automáticamente las actualizaciones del sistema operativo a los equipos seleccionados.

c.Destinos: mantenga el valor predeterminado (Todos los dispositivos) o seleccione los destinos (equipos, grupos estáticos o dinámicos).

d.De manera opcional, seleccione Habilitar siempre en dispositivos nuevos. Esta opción se muestra cuando se selecciona Todos los dispositivos.

5.Haga clic en el botón Habilitar.

Cuando la Administración de parches y vulnerabilidades está habilitada:

•El ícono de Vulnerabilidades aparece junto al nombre del equipo.

•Puede ver el mosaico Administración de parches y vulnerabilidades con el estado Activo en los detalles del equipo.

Algunas aplicaciones pueden reiniciar el equipo automáticamente después de una actualización. |

Algunas aplicaciones (por ejemplo, TeamViewer) pueden tener licenciar para una versión específica. Revise sus aplicaciones. Para evitar una actualización innecesaria, configure la Estrategia de revisión automática > Aplicar revisión a todas las aplicaciones excepto las excluidas al crear una política. |

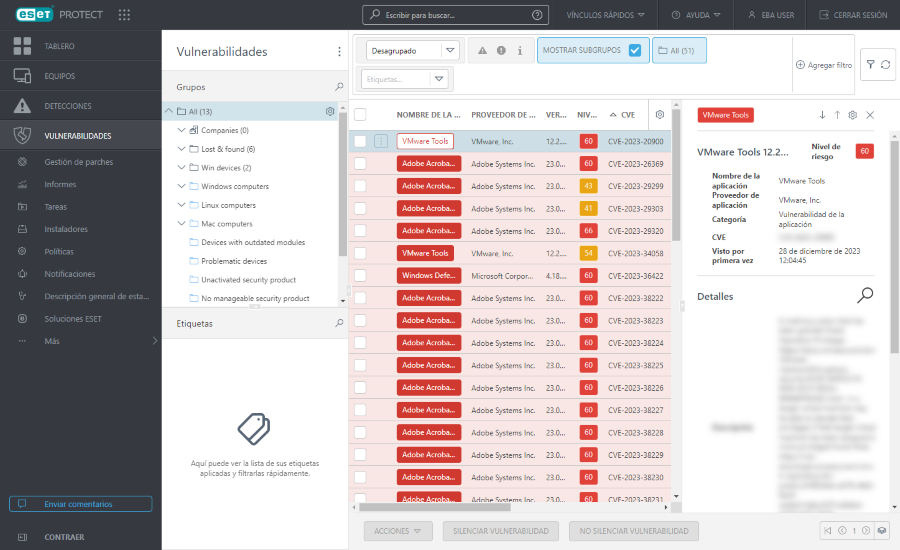

Ver vulnerabilidades

Puede ver las vulnerabilidades desde varios lugares:

•Haga clic en Vulnerabilidades en el menú principal para abrir la sección Vulnerabilidades y ver una lista de vulnerabilidades.

•Haga clic en Equipos > Detalles > en el mosaico Administración de parches y vulnerabilidades, haga clic en Mostrar vulnerabilidades para abrir la sección Vulnerabilidades.

•Haga clic en Equipos > en la columna Vulnerabilidades y haga clic en el número de vulnerabilidades del equipo seleccionado para abrir la sección Vulnerabilidades.

Agrupación de vulnerabilidades

Seleccione una opción del menú desplegable para agrupar las vulnerabilidades:

•Sin agrupar: vista predeterminada

•Agrupar por nombre de aplicación: las vulnerabilidades se agrupan por nombre de aplicación vulnerable, teniendo en cuenta los números de Dispositivos afectados, Vulnerabilidades y un porcentaje de todas las puntuaciones de riesgo de vulnerabilidades visibles en el Impacto general. Cuando se agrupa, haga clic en una fila de aplicación y haga clic en Mostrar vulnerabilidades para mostrar las vulnerabilidades de la aplicación seleccionada.

•Agrupar por CVE: las vulnerabilidades se agrupan por el número de CVE (vulnerabilidades y exposición comunes). Un CVE es un número de identificación de una vulnerabilidad. Cuando se agrupa, haga clic en una fila CVE y haga clic en Mostrar dispositivos para ver los dispositivos (equipos) con la vulnerabilidad.

Filtrar la vista

Para filtrar, haga clic en Agregar filtro:

1.En algunos filtros, puede seleccionar el operador haciendo clic en el ícono de operador situado junto al nombre del filtro (los operadores disponibles dependen del tipo de filtro):

Igual a o Contiene

No es igual a o No contiene

Mayor o igual que

Menor o igual que

2.Seleccione uno o más elementos de la lista. Escriba las cadenas de búsqueda o seleccione los elementos del menú desplegable en los campos de filtrado.

3.Presione Intro. Los filtros activos están resaltados en azul.

•Nombre de la aplicación: el nombre de la aplicación con la vulnerabilidad

•Versión de la aplicación: la versión de la aplicación

•Proveedor: el proveedor de la aplicación con la vulnerabilidad

•Puntuación de riesgo: puntuación de riesgo de vulnerabilidad de 0 a 100

Puntuación de riesgo: evalúa la gravedad de las vulnerabilidades de seguridad del sistema informático. Una puntuación de riesgo se basa en lo siguiente: •CVSSv2/CVSSv3 •Popularidad de CVE: indica el nivel de actividad de la vulnerabilidad •Tasa de riesgo comprometido: indica la cantidad de dispositivos con vulnerabilidad confirmada •Ciclo de vida de CVE: indica el tiempo transcurrido desde que se notificó por primera vez la vulnerabilidad La puntuación de riesgo se indica de la siguiente manera: •Amarillo (0–40): gravedad media •Rojo (41–100): gravedad crítica |

•CVE: un número CVE (vulnerabilidades y exposición comunes), que es un número de identificación de una vulnerabilidad

•Nombre del equipo: el nombre del equipo afectado; haga clic en el nombre del equipo para ver los detalles del equipo con la vulnerabilidad

•Categoría: categoría de la vulnerabilidad:

oVulnerabilidad de la aplicación

oVulnerabilidad del sistema operativo

•Visto por primera vez: la fecha y hora en que se detectó la vulnerabilidad por primera vez en el dispositivo

•Tipo de sistema operativo: Windows, Linux o macOS

Vista previa de la vulnerabilidad

Haga clic en el nombre de una aplicación para ver los detalles de la vulnerabilidad en un panel lateral. La manipulación de la vista previa de vulnerabilidades incluye:

•![]() Siguiente: muestra la siguiente vulnerabilidad en el panel lateral de vista previa de la vulnerabilidad

Siguiente: muestra la siguiente vulnerabilidad en el panel lateral de vista previa de la vulnerabilidad

•![]() Anterior: muestra la vulnerabilidad anterior en el panel lateral de vista previa de la vulnerabilidad

Anterior: muestra la vulnerabilidad anterior en el panel lateral de vista previa de la vulnerabilidad

•![]() Administrar contenido para Detalles de vulnerabilidad: administra cómo se muestran las secciones del panel lateral de vista previa de la vulnerabilidad y en qué orden

Administrar contenido para Detalles de vulnerabilidad: administra cómo se muestran las secciones del panel lateral de vista previa de la vulnerabilidad y en qué orden

•![]() Cerrar: cierra el panel lateral de vista previa de la vulnerabilidad

Cerrar: cierra el panel lateral de vista previa de la vulnerabilidad

Para obtener más información, consulte la lista de aplicaciones cubiertas por vulnerabilidades.

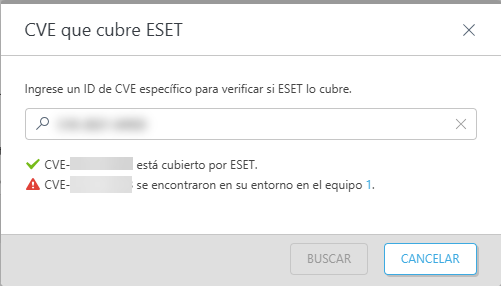

CVE que cubre ESET

Puede verificar rápidamente si el sistema de gestión de parches y vulnerabilidades puede cubrir ciertas vulnerabilidades.

•Haga clic en el botón Comprobar cobertura de CVE, > escriba el ID de CVE > haga clic en el botón Buscar

Recibirá una respuesta si ESET puede cubrir la vulnerabilidad, si la vulnerabilidad está presente en su entorno de red y en cuántos equipos. Puede hacer clic en el enlace de los equipos para ver la lista de equipos que contienen la vulnerabilidad especificada (ID de CVE).

Corregir vulnerabilidad

Si existe un parche para la vulnerabilidad específica, puede aplicarlo inmediatamente:

•Haga clic en una fila > seleccione Corregir vulnerabilidad

•Seleccione una o más filas > haga clic en el botón Acciones > seleccione Corregir vulnerabilidad

La tarea Aplicar parche de aplicación está programada para ejecutarse tan pronto como sea posible.

La corrección de la vulnerabilidad solo se admite en los equipos que ejecutan lo siguiente: •ESET Endpoint Security para Windows versión 10.1+ •ESET Endpoint Antivirus para Windows versión 10.1+ •ESET Server Security for Microsoft Windows Server version 11.0+ |

Silenciar/No silenciar vulnerabilidad

Puede silenciar o activar el sonido de las vulnerabilidades de varias maneras:

•Haga clic en una fila > seleccione Silenciar vulnerabilidad/Activar vulnerabilidad

•Seleccione una o más filas > haga clic en el botón > Acciones, seleccione Silenciar vulnerabilidad/Activar vulnerabilidad

La vulnerabilidad silenciada tiene un indicador Sin sonido. El propósito del estado Sin sonido es:

•Excluir la vulnerabilidad del recuento de un equipo específico en la columna Vulnerabilidades de Equipos. Si una vulnerabilidad se silencia, el recuento total de vulnerabilidades en el dispositivo disminuye.

•Suprimir el impacto en las estadísticas relacionadas en el tablero de Gestión de parches y vulnerabilidades de ESET. La vulnerabilidad silenciada no se tiene en cuenta en el análisis de datos ni en la representación en el tablero.

Exploración de vulnerabilidades

Puede explorar rápidamente un dispositivo seleccionado en busca de vulnerabilidades y parches faltantes:

•En Vulnerabilidades, haga clic en la fila del equipo y seleccione Equipo > Explorar dispositivo > Exploración de vulnerabilidades

•En Equipos, haga clic en la fila del equipo y seleccione Explorar dispositivo > Exploración de vulnerabilidades

•En Equipos, seleccione el equipo y haga clic en el botón Acciones; luego, seleccione Explorar dispositivo > Exploración de vulnerabilidades

•En Equipos o Vulnerabilidades, seleccione cualquier grupo, haga clic en ![]() y, a continuación, seleccione Tareas > Explorar > Exploración de vulnerabilidades

y, a continuación, seleccione Tareas > Explorar > Exploración de vulnerabilidades

La tarea Comenzar exploración de vulnerabilidades está programada para ejecutarse lo antes posible.

La tarea puede tener una mayor demanda de recursos del dispositivo durante un máximo de 10 minutos. |

Desactivar configuración

Puede desactivar la configuración con el conmutador ![]() .

.

Puede crear una plantilla de informe con datos de vulnerabilidad y, a continuación, agregar el informe al tablero.

Para obtener más información, consulte Gestión de parches y vulnerabilidades.