الثغرات

يقدم قسم الثغرات نظرة عامة على الثغرات المكتشفة على أجهزة الكمبيوتر. يتم فحص الكمبيوتر للكشف عن أي برامج مثبتة معرضة لمخاطر الأمان. يتيح لك المسح الآلي مع التقارير الفورية إلى وحدة التحكم تحديد أولويات الثغرات بناءً على الخطورة وإدارة مخاطر الأمان وتخصيص الموارد بفعالية. تتيح لك العديد من خيارات التصفية تحديد مشكلات الأمان الحرجة والتركيز عليها.

المتطلبات الأساسية

لعرض وتمكين إدارة الثغرات والتصحيحات في ESET، تأكد من أن لديك أحد الطبقات التالية:

- ESET PROTECT Elite

- ESET PROTECT Complete

- ESET PROTECT MDR

- ESET PROTECT MDR Ultimate

يمكنك أيضاً شراء إدارة الثغرات والتصحيحات في ESET كإضافة منفصلة للحصول على طبقة متقدمة من ESET PROTECT Entry وESET PROTECT. |

يمكنك تمكين إدارة الثغرات والتصحيحات في ESET على أجهزة الكمبيوتر التي تعمل بـ:

- عامل ESET Management

- ESET Endpoint Security لإصدار نظام التشغيل Windows 10.1+

- ESET Endpoint Antivirus لإصدار نظام التشغيل Windows 10.1+

- أمان ESET Server Security لـ Microsoft Windows Server بإصدار 11.0+

- ESET Mail Security for Microsoft Exchange Server 11.0+

- ESET Security for Microsoft SharePoint Server 11.0+

- ESET Endpoint Security لنظام التشغيل macOS الإصدار 8.0 فما فوق

إدارة الثغرات والتصحيحات لـ ESET غير مدعومة في الأجهزة التي تعمل بنظام التشغيل Windows ومعالجات ARM.

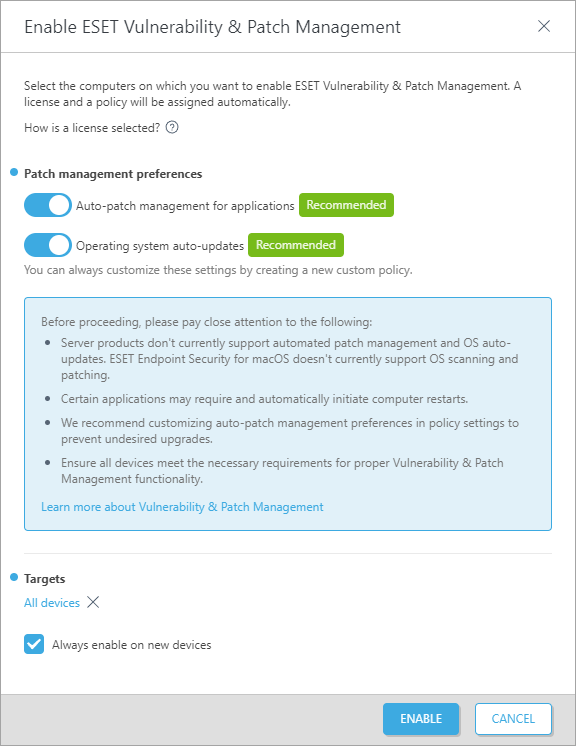

تمكين إدارة الثغرات والتصحيحات

- انقر فوق أجهزة الكمبيوتر.

- حدد الكمبيوتر/المجموعة التي تريد تمكين إدارة الثغرات والتصحيحات فيها.

- حدد تهيئة الحلول وانقر فوق تمكين إدارة الثغرات والتصحيحات.

- في نافذة تمكين إدارة الثغرات والتصحيحات لـ ESET:

- تحقق من تمكين مفتاح تبديل إدارة التصحيح التلقائي للتطبيقات لتطبيق التصحيحات المفقودة تلقائياً على أجهزة الكمبيوتر المحددة.

- تحقق من تمكين مفتاح تبديل التحديثات التلقائية لنظام التشغيل لتطبيق تحديثات نظام التشغيل تلقائياً على أجهزة الكمبيوتر المحددة.

- الأهداف—اترك الإعداد الافتراضي (جميع الأجهزة) أو حدد الأهداف (أجهزة الكمبيوتر أو المجموعات الثابتة أو الديناميكية).

- بشكل اختياري، حدد التمكين دائماً على الأجهزة الجديدة. يتم عرض هذا الخيار عند تحديد جميع الأجهزة.

- انقر فوق الزر تمكين.

عند تمكين إدارة الثغرات والتصحيحات:

- تظهر أيقونة

الثغرات بجوار اسم الكمبيوتر.

- يمكنك رؤية مربع إدارة الثغرات والتصحيحات مع الحالة النشطة في تفاصيل جهاز الكمبيوتر.

قد تقوم بعض التطبيقات بإعادة تشغيل جهاز الكمبيوتر تلقائياً بعد الترقية.

يمكن ترخيص بعض التطبيقات (على سبيل المثال، TeamViewer) لإصدار معين. قم بمراجعة التطبيقات لديك. لتجنب الترقية غير الضرورية، قم بتعيين استراتيجية التصحيح التلقائي > تصحيح جميع التطبيقات باستثناء التطبيقات المستبعدة أثناء إنشاء السياسة.

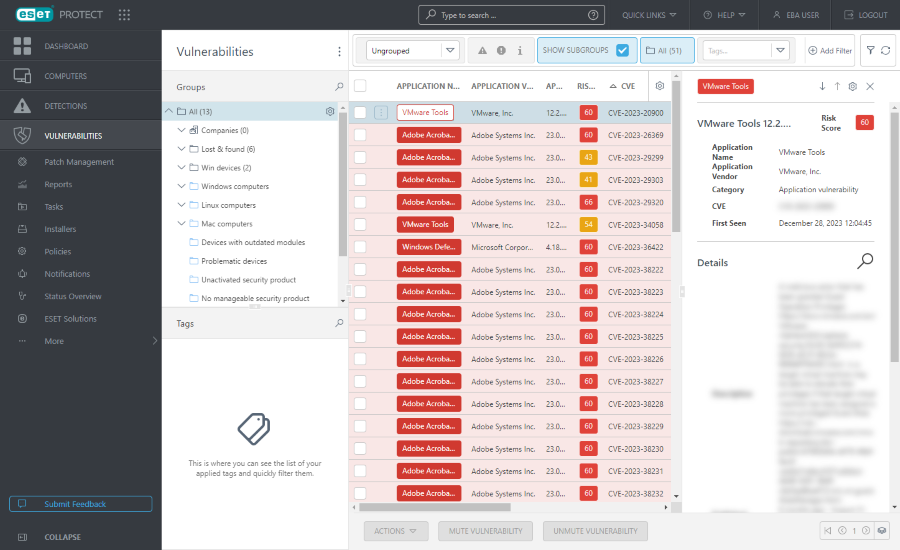

عرض الثغرات

يمكنك عرض الثغرات من عدة أماكن:

- انقر فوق الثغرات في القائمة الرئيسية لفتح قسم الثغرات وعرض قائمة الثغرات.

- انقر فوق أجهزة الكمبيوتر > انقر فوق جهاز الكمبيوتر وانقر فوق التفاصيل > في مربع إدارة الثغرات والتصحيحات، وانقر فوق إظهار الثغرات لفتح قسم الثغرات.

- انقر فوق أجهزة الكمبيوتر > في عمود الثغرات، وانقر فوق عدد الثغرات على جهاز الكمبيوتر المحدد لفتح قسم الثغرات.

تجميع الثغرات

حدد خياراً من القائمة المنسدلة لتجميع الثغرات الأمنية:

- غير المُجمَّعة - طريقة العرض الافتراضية

- التجميع حسب اسم التطبيق- يتم تجميع الثغرات الأمنية حسب اسم التطبيق المعرّض للخطر، مع عدد الأجهزة المتأثرة ونقاط الضعف الأمنية ونسبة مئوية من جميع درجات مخاطر الثغرات الأمنية المرئية في التأثير الكلي. عند التجميع، انقر فوق صف التطبيق وانقر فوق إظهار الثغرات لعرض الثغرات للتطبيق المحدد.

- التجميع حسب CVE— يتم تجميع الثغرات حسب رقم CVE (الثغرات الشائعة والتعرض). يُعد CVE رقماً لتعريف الثغرة. عند التجميع، انقر فوق صف CVE وانقر فوق إظهار الأجهزة لعرض الأجهزة (أجهزة الكمبيوتر) التي تحتوي على الثغرات.

تصفية طريقة العرض

للتصفية، انقر على إضافة عامل تصفية:

- في بعض الفلاتر، يمكنك تحديد عامل التشغيل بالنقر فوق أيقونة عامل التشغيل بجوار اسم عامل التصفية (تعتمد عوامل التشغيل المتوفرة على نوع عامل التشغيل):

يساوي أو يحتوي على

لا يساوي أو لا يتضمن

أكبر من أو يساوي

أقل من أو يساوي

- حدد عنصراً واحداً أو أكثر من القائمة. اكتب سلسلة بحث أو حدد العناصر من القائمة المنسدلة في حقول التصفية.

- اضغط على Enter. يتم تمييز عوامل التصفية النشطة باللون الأزرق.

- اسم التطبيق— اسم التطبيق الذي يحتوي على الثغرة

- إصدار التطبيق— إصدار التطبيق

- المورِّد— موّرد التطبيق الذي يحتوي على الثغرة

- درجة الخطورة— درجة خطورة الثغرة من 0 إلى 100

درجة المخاطر - تقيّم خطورة الثغرات الأمنية لنظام الكمبيوتر. تعتمد درجة الخطورة على:

- CVSSv2/CVSSv3

- انتشار CVE - يشير إلى مستوى نشاط الثغرة الأمنية

- معدل مخاطر الاختراق - يشير إلى عدد الأجهزة التي بها ثغرة أمنية مؤكدة

- دورة حياة CVE - تشير إلى الوقت المنقضي منذ الإبلاغ عن الثغرة الأمنية لأول مرة

يشار إلى درجة المخاطر على النحو التالي:

- أصفر (0-40) - درجة الخطورة المتوسطة

- أحمر (41-100) - درجة الخطورة الحرجة

- CVE— رقم CVE (الثغرات الشائعة والتعرض)، وهو رقم تعريف للثغرة

- الثغرات مكتومة الصوت

- اسم جهاز الكمبيوتر—اسم جهاز الكمبيوتر المتضرر؛ انقر فوق اسم جهاز الكمبيوتر لعرض تفاصيل الكمبيوتر الذي يحتوي على الثغرة

- الفئة— فئة الثغرة:

- ثغرة أمنية في التطبيق

- ثغرة أمنية في نظام التشغيل

- أول ظهور— تاريخ ووقت اكتشاف الثغرة لأول مرة على الجهاز

- نوع نظام التشغيل—Windows أو Linux أو macOS

معاينة الثغرات

انقر فوق اسم تطبيق لعرض تفاصيل الثغرات في لوحة جانبية. تتضمن معالجة معاينة الثغرات ما يلي:

التالي— يعرض الثغرة التالية في اللوحة الجانبية لمعاينة الثغرة

التالي— يعرض الثغرة التالية في اللوحة الجانبية لمعاينة الثغرة السابق— يعرض الثغرة السابقة في اللوحة الجانبية لمعاينة الثغرة

السابق— يعرض الثغرة السابقة في اللوحة الجانبية لمعاينة الثغرة إدارة المحتوى الخاص بتفاصيل الثغرة— تدير كيفية عرض أقسام اللوحة الجانبية لمعاينة الثغرة وترتيبها

إدارة المحتوى الخاص بتفاصيل الثغرة— تدير كيفية عرض أقسام اللوحة الجانبية لمعاينة الثغرة وترتيبها إغلاق—يغلق اللوحة الجانبية لمعاينة الثغرة

إغلاق—يغلق اللوحة الجانبية لمعاينة الثغرة

لمزيد من المعلومات، راجع قائمة التطبيقات التي تمت تغطيتها في الثغرات.

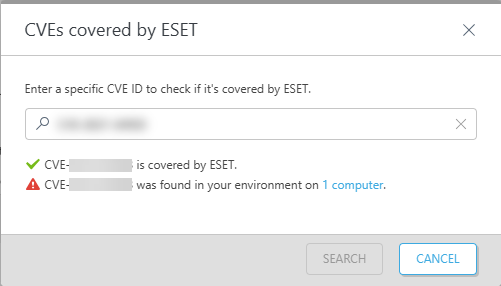

ملفات CVE التي تغطيها ESET

يمكنك التحقق بسرعة مما إذا كان نظام إدارة الثغرات والتصحيحات يمكنه معالجة ثغرات معينة.

- انقر فوق زِرّ التحقق من تغطية CVE > أدخل معرّف CVE > انقر فوق زِرّ البحث

ستتلقّى استجابة إذا تمكّن ESET من معالجة الثغرة، وإذا كانت الثغرة موجودة في نظام شبكتك، وأيضاً عدد أجهزة الكمبيوتر المتأثرة. يمكنك النقر فوق رابط جهاز الكمبيوتر (أجهزة الكمبيوتر) لعرض قائمة أجهزة الكمبيوتر المتأثرة بالثغرة المحددة (معرّف CVE).

أصلح الثغرة

إذا كان هناك خيار تصحيح للثغرة المحددة، فإنه يمكنك تفعيله على الفور:

- انقر فوق الصف > حدد تصحيح الثغرة

- حدد صفاً واحداً أو أكثر > انقر على زر الإجراءات > حدد تصحيح الثغرة.

تمت جدولة تنفيذ تفعيل تصحيح التطبيق للمهمة في أقرب وقت ممكن.

إجراء تصحيح الثغرة مدعوم فقط لأجهزة الكمبيوتر التي تعمل بنظام:

- ESET Endpoint Security لإصدار نظام التشغيل Windows 10.1+

- ESET Endpoint Antivirus لإصدار نظام التشغيل Windows 10.1+

- أمان ESET Server Security لـ Microsoft Windows Server بإصدار 11.0+

- ESET Mail Security for Microsoft Exchange Server 11.0+

- ESET Security for Microsoft SharePoint Server 11.0+

كتم / إلغاء كتم الثغرة

يمكنك كتم صوت الثغرات أو إلغاء كتم صوتها عن طريق عدة طرق:

- انقر فوق صف > حدد كتم صوت الثغرة أو إلغاء كتم صوت الثغرة

- حدد صفاً واحداً أو أكثر > انقر على زر الإجراءات > حدد كتم صوت الثغرة أو إلغاء كتم صوت الثغرة.

تحتوي الثغرة مكتومة الصوت على علامة كتم الصوت. الغرض من حالة كتم الصوت هو:

- استبعد الثغرة من التعداد الخاص بجهاز كمبيوتر معين في عمود الثغرات في أجهزة الكمبيوتر. في حالة كتم صوت الثغرة، ينخفض إجمالي عدد الثغرات على الجهاز.

- امنع التأثير على الإحصائيات ذات الصلة في لوحة معلومات إدارة الثغرات والتصحيحات في ESET. لا تؤخذ الثغرة مكتومة الصوت في الحسبان عند إجراء تحليل البيانات والتمثيل على لوحة المعلومات.

فحص الثغرات

يمكنك فحص جهاز محدد بسرعة بحثاً عن الثغرات الأمنية والتصحيحات المفقودة:

- في الثغرات الأمنية، انقر على صف جهاز الكمبيوتر وحدد جهاز الكمبيوتر > فحص الأجهزة > فحص الثغرات

- في أجهزة الكمبيوتر، انقر على صف جهاز الكمبيوتر وحدد فحص الأجهزة > فحص الثغرات

- في أجهزة الكمبيوتر، حدد جهاز الكمبيوتر وانقر على زِرّ الإجراءات، ثم حدد فحص الجهاز > فحص الثغرات

- في أجهزة الكمبيوتر ، أو الثغرات، حدد أي مجموعة، وانقر على

ثم حدد المهام > فحص > فحص الثغرات

ثم حدد المهام > فحص > فحص الثغرات

من المقرر أن تُنَفَّذ مهمة بدء فحص الثغرات في أقرب وقت ممكن.

قد تحتوي المهمة على طلب أعلى لموارد الجهاز لمدة تصل إلى 10 دقائق.

تعطيل الإعدادات

يمكنك تعطيل الإعدادات باستخدام مفتاح التبديل

.

.يمكنك إنشاء قالب تقرير باستخدام بيانات الثغرة ثم إضافة التقرير إلى لوحة المعلومات.

لمزيد من المعلومات، راجع الأسئلة الشائعة حول إدارة الثغرات والتصحيحات.