Funkcja poleceń ESET CMD

Ta funkcja pozwala używać zaawansowanych poleceń ecmd. Umożliwia ona eksportowanie i importowanie ustawień za pomocą wiersza polecenia (ecmd.exe). Dotychczas eksportowanie ustawień było możliwe tylko przy użyciu graficznego interfejsu użytkownika. Konfigurację programu ESET Endpoint Security można wyeksportować do pliku .xml.

Po włączeniu funkcji poleceń ESET CMD dostępne są dwie metody autoryzacji:

- Brak — brak autoryzacji. Nie zalecamy tej metody, ponieważ umożliwia ona importowanie niepodpisanych konfiguracji. Stanowi to potencjalne ryzyko.

- Hasło do ustawień zaawansowanych — hasło wymagane w celu zaimportowania konfiguracji z pliku .xml. Plik musi być podpisany (informacje o podpisywaniu plików konfiguracyjnych .xml znajdują się poniżej). Przed zaimportowaniem nowej konfiguracji należy podać hasło określone w sekcji Ustawienia dostępu. Jeśli nie włączono ustawień dostępu, hasło nie jest zgodne lub plik konfiguracji .xml nie jest podpisany, konfiguracja nie zostanie zaimportowana.

Po włączeniu funkcji ESET CMD można importować i eksportować konfiguracje programu ESET Endpoint Security przy użyciu wiersza polecenia. Eksportowanie/importowanie można przeprowadzać ręcznie. Można też utworzyć skrypt automatyzujący te operacje.

Można też otworzyć wiersz polecenia systemu Windows (cmd) przy użyciu opcji Uruchom jako administrator. W przeciwnym razie zostanie wyświetlony komunikat Error executing command. Podczas eksportowania konfiguracji musi także istnieć folder docelowy. Polecenie eksportowania działa nawet przy wyłączonym ustawieniu ESET CMD. |

Zaawansowane polecenia ecmd mogą być uruchamiane tylko lokalnie. Wstrzymanie poleceń ecmd można wykonać tylko za pomocą zadania klienta Uruchom polecenie przy użyciu programu ESET PROTECT. |

Polecenie eksportowania ustawień: |

Podpisywanie pliku konfiguracyjnego .xml:

- Pobierz plik wykonywalny narzędzia XmlSignTool.

- Otwórz wiersz polecenia systemu Windows (cmd) przy użyciu opcji Uruchom jako administrator.

- Przejdź do lokalizacji zapisywania pliku xmlsigntool.exe.

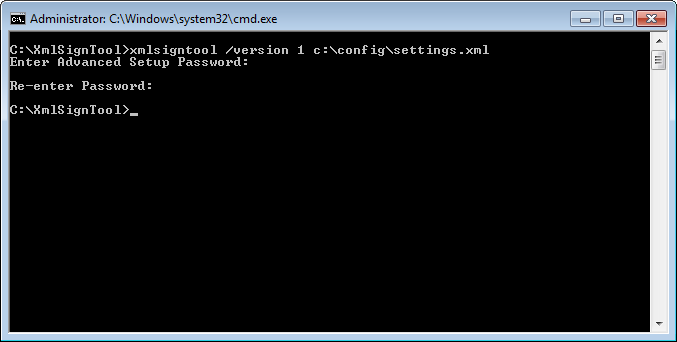

- Wykonaj polecenie, aby podpisać plik konfiguracyjny .xml. Składnia: xmlsigntool /version 1|2 <xml_file_path>

Wartość parametru /version zależy od wersji produktu ESET Endpoint Security. W przypadku wersji 7 i nowszych użyj wartości /version 2. |

- Po wyświetleniu monitu przez narzędzie XmlSignTool wprowadź hasło z sekcji Ustawienia zaawansowane i je potwierdź. Po wykonaniu tych czynności plik konfiguracyjny .xml zostanie podpisany i będzie można go zaimportować w innym wystąpieniu programu ESET Endpoint Security za pomocą funkcji ESET CMD z użyciem metody autoryzacji hasłem.

Polecenie podpisania wyeksportowanego pliku konfiguracyjnego:

|

Jeśli hasło z sekcji Ustawienia dostępu zostanie zmienione, a wymagane jest zaimportowanie konfiguracji podpisanej wcześniej przy użyciu starego hasła, należy ponownie podpisać plik konfiguracyjny .xml przy użyciu nowego hasła. Umożliwia to korzystanie ze starszych plików konfiguracyjnych bez konieczności eksportowania ich na inny komputer z programem ESET Endpoint Security przed zaimportowaniem. |

Używanie funkcji poleceń ESET CMD bez metody autoryzacji nie jest zalecane, ponieważ umożliwi to zaimportowanie niepodpisanych konfiguracji. Należy ustawić hasło zapobiegające nieupoważnionym modyfikacjom przez użytkowników. W tym celu należy wybrać kolejno opcje Ustawienia zaawansowane > Interfejs użytkownika > Ustawienia dostępu. |

Lista poleceń ecmd

Poszczególne funkcje zabezpieczające można włączać i tymczasowo wyłączać przy użyciu zadań uruchamiania poleceń klienta ESET PROTECT. Polecenia te nie zastępują ustawień polityk. Ponadto każde wstrzymane ustawienie zostanie przywrócone do wcześniejszego stanu po wykonaniu polecenia lub ponownym uruchomieniu urządzenia. Aby skorzystać z tej funkcji, należy podać zawartość wiersza polecenia, które ma zostać uruchomione, w polu o tej samej nazwie.

Poniżej znajduje się lista poleceń dla poszczególnych funkcji zabezpieczających:

Funkcja zabezpieczająca |

Polecenie tymczasowego wstrzymania |

Polecenie włączenia |

|---|---|---|

Ochrona systemu plików w czasie rzeczywistym |

ecmd /setfeature onaccess pause |

ecmd /setfeature onaccess enable |

Ochrona dokumentów |

ecmd /setfeature document pause |

ecmd /setfeature document enable |

Kontrola dostępu do urządzeń |

ecmd /setfeature devcontrol pause |

ecmd /setfeature devcontrol enable |

Tryb prezentacji |

ecmd /setfeature presentation pause |

ecmd /setfeature presentation enable |

Technologia Anti-Stealth |

ecmd /setfeature antistealth pause |

ecmd /setfeature antistealth enable |

Zapora osobista |

ecmd /setfeature firewall pause |

ecmd /setfeature firewall enable |

Ochrona przed atakami z sieci (IDS) |

ecmd /setfeature ids pause |

ecmd /setfeature ids enable |

Ochrona przed botnetami |

ecmd /setfeature botnet pause |

ecmd /setfeature botnet enable |

Kontrola dostępu do stron internetowych |

ecmd /setfeature webcontrol pause |

ecmd /setfeature webcontrol enable |

Ochrona dostępu do stron internetowych |

ecmd /setfeature webaccess pause |

ecmd /setfeature webaccess enable |

Ochrona programów poczty e-mail |

ecmd /setfeature email pause |

ecmd /setfeature email enable |

Ochrona przed spamem |

ecmd /setfeature antispam pause |

ecmd /setfeature antispam enable |

Ochrona przed atakami typu „phishing” |

ecmd /setfeature antiphishing pause |

ecmd /setfeature antiphishing enable |