Tableau de bord

Le tableau de bord est la page par défaut qui s'affiche lorsque vous vous connectez à la console Web de ESET PROTECT pour la première fois. Elle affiche des rapports prédéfinis sur votre réseau. Vous pouvez passer d'un tableau de bord à un autre à l'aide des onglets situés dans la barre de menus supérieure. Chaque tableau de bord est composé de plusieurs rapports.

Manipulation du tableau de bord

•Ajouter : cliquez sur le symbole plus![]() situé dans la partie supérieure de l'en-tête du tableau de bord pour ajouter un nouveau tableau de bord. Saisissez le nom du nouveau tableau de bord, puis cliquez sur Ajouter un tableau de bord pour confirmer l'opération. Un nouveau tableau de bord vide est créé.

situé dans la partie supérieure de l'en-tête du tableau de bord pour ajouter un nouveau tableau de bord. Saisissez le nom du nouveau tableau de bord, puis cliquez sur Ajouter un tableau de bord pour confirmer l'opération. Un nouveau tableau de bord vide est créé.

•![]() Déplacer : cliquez sur le nom d'un tableau de bord et faites-le glisser pour modifier sa position par rapport aux autres tableaux de bord.

Déplacer : cliquez sur le nom d'un tableau de bord et faites-le glisser pour modifier sa position par rapport aux autres tableaux de bord.

•Vous pouvez personnaliser les tableaux de bord en ajoutant des rapports, en modifiant ceux existants, en les redimensionnant, en les déplaçant et en les réorganisant.

•Sélectionnez un tableau de bord, cliquez sur l'icône d'engrenage ![]() en haut de page (à côté de l'icône d'actualisation de la page

en haut de page (à côté de l'icône d'actualisation de la page ![]() ) et sélectionnez Définir par défaut pour utiliser votre tableau de bord comme tableau de bord par défaut pour tous les nouveaux utilisateurs de la console Web ayant accès aux tableaux de bord.

) et sélectionnez Définir par défaut pour utiliser votre tableau de bord comme tableau de bord par défaut pour tous les nouveaux utilisateurs de la console Web ayant accès aux tableaux de bord.

•Les utilisateurs MSP peuvent cliquer sur Sélectionner en regard du client MSP pour filtrer la vue du tableau de bord pour le client sélectionné.

Cliquez sur l'icône en forme d'engrenage ![]() située en regard du titre du tableau de bord sélectionné pour obtenir les options suivantes dans le menu déroulant :

située en regard du titre du tableau de bord sélectionné pour obtenir les options suivantes dans le menu déroulant :

|

Permet d'actualiser les modèles de rapport dans ce tableau de bord. |

|

Permet de supprimer le tableau de bord. |

|

Permet de renommer un tableau de bord. |

|

Permet de créer une copie du tableau de bord avec les mêmes paramètres dans le groupe d'accueil de l'utilisateur. |

Changer la disposition |

Permet de choisir une nouvelle disposition d'éléments pour ce tableau de bord. La modification supprimera les modèles actuels du tableau de bord. |

Vous ne pouvez pas personnaliser ces tableaux de bord par défaut : Aperçu de l'état, Aperçu de la sécurité, ESET LiveGuard, ESET Inspect, ESET MDR, Incidents, ESET Gestion des correctifs et des vulnérabilités, ESET Cloud Office Security, Détections, ESET MDR Ultimate. |

Les tableaux de bord suivants sont préconfigurés dans ESET PROTECT :

Aperçu de l'état

Le tableau de bord Aperçu de l'état est l'écran par défaut que vous voyez chaque fois que vous vous connectez à ESET PROTECT (à moins que vous n'ayez défini un autre tableau de bord comme tableau de bord par défaut). Il affiche des informations générales sur votre réseau.

État de l'ordinateur : affiche le nombre de périphériques gérés en fonction du dernier état signalé (Erreur, Avertissement). Dans la vignette, vous pouvez voir le nombre total de périphériques ainsi que les périphériques mis en mode silencieux. Vous pouvez cliquer sur les vignettes pour ouvrir une liste filtrée des périphériques.

État de l'incident : nombre d'incidents actifs par gravité ( gravité élevée, gravité moyenne). Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Afficher tout : ouvrir la page Incidents.

Afficher tout : ouvrir la page Incidents.

Principaux problèmes fonctionnels : indique les principaux problèmes fonctionnels sur les périphériques gérés. Vous pouvez cliquer sur un problème et choisir l'une des options ci-dessous.

•Alerte : poursuivre avec l'action corrective (mettre à jour les modules d'application, réessayer le chiffrement en cas d'échec, redémarrer, etc.) selon le problème fonctionnel.

•Rechercher sur le Web: ouvrir votre navigateur de recherche.

•Afficher les ordinateurs affectés : afficher la page Ordinateurs avec un filtrage des ordinateurs affectés.

Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Afficher tout : afficher tous les problèmes fonctionnels dans une nouvelle fenêtre de dialogue. Vous pouvez cliquer sur n'importe quel problème et sélectionner une action pour continuer.

Afficher tout : afficher tous les problèmes fonctionnels dans une nouvelle fenêtre de dialogue. Vous pouvez cliquer sur n'importe quel problème et sélectionner une action pour continuer.

•Afficher par nombre : classer les problèmes en fonction de leur quantité.

•Afficher par gravité : classer les problèmes en fonction de leur gravité, les problèmes critiques (rouges) étant tout en haut.

Incidents actifs les plus percutants : liste des incidents actifs les plus importants avec le nom de l'incident, le nombre d'ordinateurs affectés et l'état actuel de l'incident. Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Tout afficher : ouvrir la page Incidents.

Tout afficher : ouvrir la page Incidents.

Applications les plus vulnérables : liste d'applications vulnérables classées par score de vulnérabilité avec le nom de l'application, le nombre d'ordinateurs affectés, le nombre total de vulnérabilités et le score de risque global de l'application défini en pourcentage tel que Impact global. La visibilité des vulnérabilités est affectée par le groupe statique sélectionné et par les filtres suivants : type de système d'exploitation, vulnérabilités mises en mode silencieux (le groupe statique du tableau de bord est votre groupe racine (généralement Tous)).

Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Tout afficher : ouvrir la page Vulnérabilités.

Tout afficher : ouvrir la page Vulnérabilités.

•Afficher avec les vulnérabilités mises en silence : afficher le nombre avec les vulnérabilités mises en silence.

•Afficher sans vulnérabilités mises en silence : afficher le nombre sans les vulnérabilités mises en silence.

•Cliquez sur Appliquer à tous les gadgets logiciels pour appliquer votre sélection à toutes les vignettes.

État de connexion de l'ordinateur : graphique indiquant quand a eu lieu les dernières connexions des périphériques gérés — en ligne, 1 jour, 1 à 7 jours, > 7 jours et jamais. Vous pouvez cliquer n'importe où dans le graphique pour ouvrir la page Ordinateurs.

Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Tout afficher : ouvrir la page Ordinateurs.

Tout afficher : ouvrir la page Ordinateurs.

État de la gestion de l'ordinateur : il s'agit d'un graphique indiquant le nombre des types de périphériques suivants.

•Ordinateurs équipés d'un agent ESET Management et d'une application ESET Security : protégé.

•Ordinateurs équipés d'un agent ESET Management, mais sans application ESET Security : non protégés.

•Ordinateurs connus par ESET PROTECT, mais sur lesquels aucun agent ESET Management n'est installé : périphériques non gérés.

Vous pouvez cliquer n'importe où dans le graphique pour ouvrir la page Ordinateurs. Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Tout afficher : ouvrir la page Ordinateurs.

Tout afficher : ouvrir la page Ordinateurs.

Modules de plate-forme : graphique du nombre total d'ordinateurs admissibles équipés d'un module de protection spécifique (Application de sécurité ESET, ESET LiveGuard ESET Full Disk Encryption, ESET Gestion des correctifs et des vulnérabilités, ESET Inspect). Vous pouvez survoler le module de protection pour afficher des informations détaillées sur la couche.

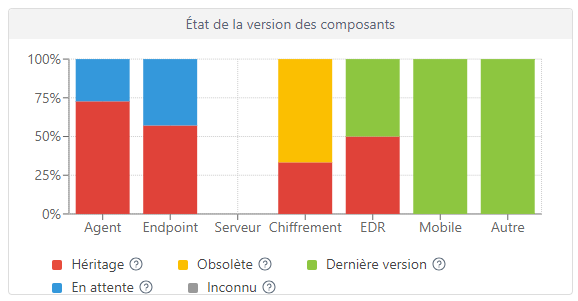

Le graphique affiche le rapport entre les versions actualisées et obsolètes des composants ESET ou les versions des applications ESET Security.

Cliquez sur le graphique jaune/rouge représentant les composants ou les applications obsolètes et sélectionnez Mettre à jour les composants ESET installés pour lancer une mise à jour. Voir également la politique de fin de vie des applications pour entreprises d'ESET.

•Rouge (héritée) : une ancienne version du composant/application ESET ou une version antérieure pour laquelle une vulnérabilité de sécurité a été découverte, qui n'est plus prise en charge et qui ne figure plus dans ESET Repository.

•Jaune (obsolète) - La version installée du composant/application ESET est obsolète, mais toujours prise en charge. En général, deux versions plus anciennes que la dernière version sont dans l'état jaune, sauf si elles contiennent une vulnérabilité de sécurité récemment découverte.

•Vert (OK) - La dernière version du composant/application ESET est installée ou la version installée est la dernière version du composant/application ESET compatible avec ESET PROTECT Web Console.

Les versions antérieures des composants/applications d'ESET indiquent OK (vert) dans le graphique s'il n'y a pas de nouvelle version de composant/application compatible dans ESET Repository pour la version ou la plateforme spécifique du système d'exploitation (x86, x64, ARM64). |

•Bleu (en attente) - Les mises à jour automatiques sont activées et la dernière version sera installée automatiquement. En savoir plus sur les mises à jour automatiques :

oApplications de sécurité ESET

Si les composants ESET ne se mettent pas à jour automatiquement, vous pouvez les mettre à jour manuellement en cliquant sur le graphique bleu et en sélectionnant Mettre à jour les composants ESET installés. Vous pouvez également utiliser la tâche client de mise à niveau d'agent pour mettre à niveau les agents et la tâche client d'installation du logiciel pour mettre à niveau les applications de sécurité ESET. |

•Gris (inconnu) - La version de l'application/composant ESET est inconnue (par exemple, peu de temps après une nouvelle installation de l'application ESET).

Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Mettre à jour les applications ESET : initiez la mise à jour.

Mettre à jour les applications ESET : initiez la mise à jour.

Flux RSS : affiche un flux RSS à partir de WeLiveSecurity et du portail Base des connaissances d'ESET. Lorsque vous cliquez sur l'icône en forme de roue dentée dans le flux RSS, vous pouvez choisir d'arrêter la lecture automatique des flux, de désactiver une source de flux en particulier ou le flux RSS..

Détections

Ce tableau de bord vous fournit des données statistiques utiles sur les Détections. Cliquez sur l'icône d'engrenage ![]() en haut (à côté de l'icône d'actualisation

en haut (à côté de l'icône d'actualisation ![]() ) et sélectionnez Masquer/Afficher les incidents pour masquer/afficher le tableau de bord.

) et sélectionnez Masquer/Afficher les incidents pour masquer/afficher le tableau de bord.

Les détections affichent les informations suivantes :

•Détections non résolues par gravité : le nombre total de détections non résolues ainsi que les détections non résolues par niveau de gravité (informatif, avertissement ou critique).

•Détections par gravité au cours des 7 derniers jours : graphique composé indiquant le nombre de détections par gravité au cours des 7 derniers jours.

•Détections non résolues— Le nombre de détections non résolues.

•Détections par méthode de détection dans les 7 derniers jours— Le nombre de détections par catégorie au cours des sept derniers jours.

•Les 10 ordinateurs présentant le plus grand nombre de détections au cours des 7 derniers jours— Le nom de l'ordinateur, le nombre de détections par niveau de gravité (rouge—critique, jaune—avertissement et bleu—informatif) et le nombre total de détections.

•Les 10 ordinateurs présentant le plus grand nombre de détections au cours des 7 derniers jours—Le nom d'utilisateur, le nombre de détections par niveau de gravité (rouge—critique, jaune—avertissement et bleu—informatif) et le nombre total de détections.

Incidents

Ce tableau de bord vous fournit des données statistiques utiles sur les incidents. Cliquez sur l'icône d'engrenage ![]() en haut (à côté de l'icône d'actualisation

en haut (à côté de l'icône d'actualisation ![]() ) et sélectionnez Masquer/Afficher les incidents pour masquer/afficher le tableau de bord.

) et sélectionnez Masquer/Afficher les incidents pour masquer/afficher le tableau de bord.

Les vignettes d'incidents affichent les informations ci-dessous.

•Incidents actifs : nombre d'incidents actifs par gravité ( tous les incidents actifs, gravité élevée, gravité moyenne et faible gravité).

•Nombre d'incidents créés au fil du temps : graphique en courbes indiquant le nombre d'incidents créés au fil du temps.

•Derniers incidents actifs : liste des incidents les plus récents créés avec l'heure de création, le nom de l'incident, le nombre d'ordinateurs touchés, le nombre de détections et l'état actuel de l'incident.

•Principaux ordinateurs touchés: liste des ordinateurs les plus touchés avec le nom de l'ordinateur, le nombre d'incidents sur l'ordinateur affecté, le groupe où se trouve l'ordinateur et l'heure de la dernière apparition l'ordinateur.

•Incidents actifs les plus percutants : liste des incidents actifs les plus importants avec le nom de l'incident, le nombre d'ordinateurs affectés et l'état actuel de l'incident.

•Incidents actifs par état : graphique en anneau indiquant le nombre d'incidents par état tel que Ouvert et En cours.

•Incidents résolus et clôturés : graphique en anneau indiquant le nombre d'incidents clôturés — Vrai positif, Faux positif ou Annulé.

Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Afficher tout : accédez à la page Incidents.

Afficher tout : accédez à la page Incidents.

•Période du gadget : sélectionnez le délai d'affichage, par exemple Les 7 derniers jours ou les 30 derniers jours (applicable uniquement pour le nombre d'incidents créés au fil du temps).

ESET LiveGuard

Si vous utilisez ESET LiveGuard Advanced, vous pouvez trouver ici un aperçu des rapports ESET LiveGuard Advanced utiles. Cliquez sur l'icône d'engrenage ![]() en haut de page (à côté de l'icône d'actualisation

en haut de page (à côté de l'icône d'actualisation ![]() ) et sélectionnez Masquer/Afficher ESET LiveGuard pour masquer/afficher le tableau de bord.

) et sélectionnez Masquer/Afficher ESET LiveGuard pour masquer/afficher le tableau de bord.

ESET Gestion des correctifs de vulnérabilité

Si vous utilisez ESET Gestion des correctifs et des vulnérabilités, ce tableau de bord vous fournit une vue d'ensemble des données statistiques utiles. Cliquez sur l'icône d'engrenage ![]() en haut de page (à côté del'icône d'actualisation

en haut de page (à côté del'icône d'actualisation ![]() ) et sélectionnez Masquer/Afficher ESET Gestion des correctifs et des vulnérabilités pour masquer/afficher le tableau de bord.

) et sélectionnez Masquer/Afficher ESET Gestion des correctifs et des vulnérabilités pour masquer/afficher le tableau de bord.

Les vignettes ESET Gestion des correctifs et des vulnérabilités affichent les informations suivantes :

•Nombre de vulnérabilités : nombre de toutes les vulnérabilités ayant un score de risque élevé ou un score de risque moyen.

•Nombre de vulnérabilités au fil du temps : un graphique chronologique affichant les vulnérabilités et un score de risque tel que risque élevé ou risque moyen.

•Ordinateurs analysés à la recherche de vulnérabilités : un graphique en anneau indiquant le nombre d'ordinateurs ayant fait l'objet d'une analyse à la recherche de vulnérabilités au cours des dernières 24 heures, au cours des 1 à 3 derniers jours, il y a 4 jours et plus et n'ayant jamais fait l'objet d'une analyse.

•Ordinateurs les plus vulnérables : liste des ordinateurs vulnérables avec le nom du périphérique, le type de périphérique, le nombre de vulnérabilités à haut risque, les vulnérabilités à risque moyen et le nombre total de vulnérabilités.

•Ordinateurs les plus vulnérables en fonction des vulnérabilités du système d'exploitation : liste des ordinateurs dont le système d'exploitation est vulnérable avec le nom du périphérique, le nom du système d'exploitation, le nombre de vulnérabilités du système d'exploitation à haut risque, les vulnérabilités du système d'exploitation à risque moyen et les vulnérabilités totales du système d'exploitation.

•Applications les plus vulnérables : liste d'applications vulnérables classées par score de vulnérabilité avec le nom de l'application, le nombre d'ordinateurs affectés, le nombre total de vulnérabilités et le score de risque global de l'application défini en pourcentage tel que Impact global. La visibilité des vulnérabilités est affectée par le groupe statique sélectionné et par les filtres suivants : type de système d'exploitation, vulnérabilités mises en mode silencieux (le groupe statique du tableau de bord est votre groupe racine (généralement Tous)).

•Principales applications obsolètes pour lesquelles des correctifs sont disponibles : liste des applications obsolètes avec des correctifs disponibles indiquant le nom de l'application et les périphériques affectés.

Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Afficher tout : accéder à la page Vulnérabilités ou Gestion des correctifs.

Afficher tout : accéder à la page Vulnérabilités ou Gestion des correctifs.

•![]() Actualiser : actualiser la vignette.

Actualiser : actualiser la vignette.

•Afficher avec les vulnérabilités mises en silence : afficher le nombre avec les vulnérabilités mises en silence.

•Afficher sans vulnérabilités mises en silence : afficher le nombre sans les vulnérabilités mises en silence.

•Cliquez sur Appliquer à tous les gadgets logiciels pour appliquer votre sélection à toutes les vignettes.

•Afficher avec des vulnérabilités Linux : afficher avec des vulnérabilités Linux.

•Afficher sans vulnérabilités Linux : masquez les vulnérabilités Linux.

•Afficher par nombre total : classer les éléments de la vignette en fonction de leur nombre total.

•Afficher par gravité : classer les éléments de la vignette par gravité.

ESET Inspect

Si vous utilisez ESET Inspect, ce tableau de bord donne un aperçu des données statistiques substantielles de ESET Inspect. Cliquez sur une vignette pour ouvrir la console de ESET Inspect et partir de là. Cliquez sur l'icône d'engrenage ![]() en haut de page (à côté de l'icône d'actualisation

en haut de page (à côté de l'icône d'actualisation ![]() ) et sélectionnez Masquer/Afficher ESET Inspect pour masquer/afficher le tableau de bord.

) et sélectionnez Masquer/Afficher ESET Inspect pour masquer/afficher le tableau de bord.

Les vignettes ESET Inspect affichent les informations suivantes :

•Détections non résolues par gravité : le nombre total de détections non résolues ainsi que les détections non résolues par niveau de gravité (informatif, avertissement ou critique).

•Détections par gravité au cours des 7 derniers jours : graphique composé indiquant le nombre de détections par gravité au cours des 7 derniers jours.

•Les 10 ordinateurs présentant le plus grand nombre de détections au cours des 7 derniers jours : le nom de l'ordinateur, le nombre d'ordinateurs par niveau de gravité de la détection (rouge = critique, jaune = avertissement, bleu = informatif) et le nombre total de détections.

•Ordinateurs par gravité de la détection : graphique en anneau indiquant le nombre d'ordinateurs par niveau de gravité de la détection (critique, avertissement et informatif).

•Incidents : nombre d'incidents (créé dans ESET Inspect) par état (Ouvert, En cours, En attente, Résolu, Fermé et Invalide). Cliquez sur un nombre en regard de l'état d'un incident pour voir plus de détails dans ESET Inspect. Lorsque le représentant du service ESET édite l'incident dans ESET Inspect, vous constatez qu'il est marqué comme faisant l'objet d'une enquête menée par ESET.

ESET Cloud Office Security

Si vous utilisez ESET Cloud Office Security, ce tableau de bord fournit une vue d'ensemble des données statistiques substantielles de ESET Cloud Office Security. Cliquez sur une vignette pour ouvrir la console de ESET Cloud Office Security et partir de là. Cliquez sur l'icône d'engrenage ![]() en haut de page (à côté de l'icône d'actualisation

en haut de page (à côté de l'icône d'actualisation ![]() ) et sélectionnez Masquer/Afficher ESET Cloud Office Security pour masquer/afficher le tableau de bord.

) et sélectionnez Masquer/Afficher ESET Cloud Office Security pour masquer/afficher le tableau de bord.

Les vignettes de ESET Cloud Office Security contiennent les informations suivantes :

•Utilisateurs protégés : nombre d'utilisateurs protégés

•Utilisation des abonnements : nombre d'abonnements utilisés et inutilisés

•Sites SharePoint protégés : nombre de sites SharePoint protégés

•Groupes Teams protégés : nombre de groupes Teams protégés

•Les 10 utilisateurs ayant le plus de détections au cours des 30 derniers jours : le nom et l'adresse courriel avec le nombre de détections de courriels et de fichiers pour les 10 premiers utilisateurs

•Détections au cours des 30 derniers jours : histogramme avec le nombre de détections dans les services spécifiques (Teams, SharePoint, Courriel et Drive) au cours des 30 derniers jours; cliquez sur n'importe quel service dans l'histogramme pour ouvrir la page Détections dans ESET Cloud Office Security

•Objets mis en quarantaine : nombre d'objets mis en quarantaine dans les services spécifiques au cours des 7 et 30 derniers jours; cliquez sur une ligne de service pour afficher la page Quarantaine dans ESET Cloud Office Security

Ordinateurs

Ce tableau de bord vous donne une vue d'ensemble des ordinateurs clients : état de la protection, systèmes d'exploitation et état de mise à jour.

Détections de l'antivirus

Ce tableau de bord contient des rapports sur le module antivirus des applications de sécurité des clients : détection actives, détection au cours des 7/30 derniers jours, etc.

Détections du pare-feu

Événements de pare-feu des clients connectés classés selon la gravité, l'heure de signalement, etc.

Applications ESET

Ce tableau de bord vous permet d'afficher des informations sur les applications ESET installées.

Protection basée sur le nuage

Ce tableau de bord vous donne un aperçu des rapports de protection basés sur le cloud (ESET LiveGrid® et si vous avez également l'abonnement ESET LiveGuard Advancedéligible).

ESET MDR

Le service ESET Managed Detection and Response (MDR) offre une surveillance des menaces, une détection et une réponse aux incidents 24 heures sur 24 et 7 jours sur 7, combinant l'IA et l'expertise humaine pour protéger votre entreprise contre les cybermenaces. ESET MDR prévient les brèches et les attaques par rançongiciel. Le service identifie les activités malveillantes et crée des incidents, un ensemble d'alarmes/de détections. Si le schéma d'attaque est confirmé, le service arrête l'escalade et bloque l'accès à l'environnement du client aux acteurs de la menace non autorisés. ESET MDR fournit une vue immédiate des incidents, des contre-mesures et des activités de surveillance. Le service envoie des notifications critiques, hebdomadaires et mensuelles, à l'adresse courriel utilisée pour la connexion (rapport ESET MDR).

ESET MDR fournit un aperçu des incidents et des détections de ESET Inspect. Pour utiliser ESET MDR, vous avez besoin d’un abonnement ESET Inspect et du niveau ESET PROTECT MDR/ESET PROTECT MDR Ultimate .

ESET MDR disponibilité ESET MDR n'est disponible que dans certains marchés de services. |

Le service ESET MDR couvre tous les périphériques gérés qui exécutent ESET Inspect.

Vous avez besoin du jeu d'autorisations suivant pour afficher ESET MDR dans le tableau de bord : •Lire : accès en lecture seule à ESET Inspect. Vous pouvez voir des données dans les vignettes en fonction de vos ensembles d'autorisations personnalisés dans ESET Inspect et ESET PROTECT. |

ESET MDR le tableau de bord s’adapte automatiquement à la situation de sécurité actuelle du client.

•Lorsque des incidents surviennent, le tableau de bord se concentre sur la résolution des incidents et met en lumière ce qui s’est passé dans le réseau.

•Lorsqu’aucun incident n’est détecté, il offre un aperçu des événements, indicateurs et tendances surveillés, confirmant que l’environnement reste protégé.

•Le tableau de bord affiche également l’état du déploiement du service MDR.

Vous pouvez filtrer les résultats des données affichées selon les dernières 24 heures, les 7 derniers jours ou les 30 derniers jours. Les vignettes fournissent les informations suivantes :

•Incidents : le nombre d'incidents par niveau de gravité au cours des derniers jours (Total, Élevé, Moyen et Faible)

•Principaux incidents en attente d'une intervention de l'utilisateur : liste des principaux incidents en attente d'une intervention de l'utilisateur dans le ou les derniers jours; nom de l'incident, auteur, date de création, ordinateurs affectés et affecté à.

•Statistiques d'incidents : le nombre d'incidents créés, de détections liées aux incidents et de toutes les détections au cours des derniers jours.

•Incidents résolus et fermés : il s'agit d'un graphique en anneau montrant le nombre d'incidents fermés classés selon leur résolution au cours des derniers jours (Vrai positif et Faux positif).

•Ordinateurs les plus touchés : liste des ordinateurs les plus touchés par leur niveau de gravité au cours des derniers jours (Nom de l'ordinateur, Incidents (niveau de gravité Informatif, Avertissement ou Critique), Nom du groupe et Dernière apparition).

•Mesures d'intervention : un graphique en anneau avec le nombre de mesures d'intervention à un incident au cours des derniers jours (Isoler, Mettre fin au processus, Nettoyer et bloquer, Bloquer l'exécutable).

•Incidents actifs par état : un graphique en anneau avec le nombre d'incidents actifs selon leur état au cours du ou des derniers jours ; Ouvert, En cours et En attente de saisie.

•Gestion de la réponse aux incidents : un graphique en anneau affichant l'état de l'ESET MDR sur les ordinateurs :

▪Réponse automatique : ESET MDR protège entièrement les ordinateurs avec la réponse automatique aux incidents activée. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux sont actives, avec le connecteur ESET Inspect correctement déployé sur les ordinateurs.

▪Réponse personnalisée : certaines actions de réponse automatique sont permises, tandis que d'autres sont supprimées selon vos paramètres. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux est active, mais seule l'action autorisée sera déclenchée automatiquement.

▪Réponse manuelle : vous gérez la réponse aux incidents pour les ordinateurs de façon indépendante. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux sont actives, mais les ordinateurs ont été sélectionnés comme actifs critiques, et toutes les actions de réponse automatique ont été supprimées pour eux.

▪Non surveillés : les ordinateurs ne sont pas surveillés ni intégrés à ESET MDR. Bien qu'ESET MDR et l'application de sécurité pour terminaux soient actives, le connecteur ESET Inspect manque sur les ordinateurs, les rendant invisibles pour ESET MDR et ESET Inspect.

•Protection ESET MDR : graphique en anneau affichant l'état d'activation d'ESET MDR tel que activé (ordinateurs protégés par ESET MDR), activation en cours, suppression en cours (ESET MDR est en cours de suppression sur les ordinateurs), non encore activé (ordinateurs sur lesquels le produit de sécurité pour terminaux est installé et qui sont prêts pour l'activation d'ESET MDR).

•Mesures correctives supprimées : liste des mesures correctives supprimées affichant le nom de la tâche, le nombre d'ordinateurs et le type de tâche corrective.

•Incidents dans le temps : un graphique linéaire avec le nombre d'incidents détectés au cours des derniers jours par niveau de gravité (Élevé, Moyen et Faible)

•Principales techniques MITTRE ATT&CK : graphique à barres horizontales avec les principales techniques MITTRE ATT&CK techniques au cours des derniers jours.

•Événements dans le temps : un graphique linéaire avec le nombre d'événements détectés au cours des derniers jours. Les événements de télémétrie sont des journaux individuels collectés à partir de votre environnement. Ils sont généralement inoffensifs en soi, mais sont utilisés pour identifier des tendances ou des activités inhabituelles.

•Indicateurs dans le temps : un graphique linéaire avec le nombre d'indicateurs détectés au cours des derniers jours. Les indicateurs sont des signaux de niveau supérieur qui mettent en lumière une activité potentiellement problématique ou risquée. Chaque indicateur comprend une note de risque et peut devenir un incident si certaines conditions sont remplies.

•Nombre d'événements par source : un graphique en anneau avec plusieurs sources : EDR, non-EDR.

•Nombre d'indicateurs par source : un graphique en anneau avec plusieurs sources : EDR, non-EDR.

Si la période sélectionnée ne contient aucun incident, ESET MDR les vignettes fournissent les informations suivantes :

•Événements dans le temps : un graphique linéaire avec le nombre d'événements détectés au cours des derniers jours. Les événements de télémétrie sont des journaux individuels collectés à partir de votre environnement. Ils sont généralement inoffensifs en soi, mais sont utilisés pour identifier des tendances ou des activités inhabituelles.

•Indicateurs dans le temps : un graphique linéaire avec le nombre d'indicateurs détectés au cours des derniers jours. Les indicateurs sont des signaux de niveau supérieur qui mettent en lumière une activité potentiellement problématique ou risquée. Chaque indicateur comprend une note de risque et peut devenir un incident si certaines conditions sont remplies.

•Nombre d'événements par source : un graphique en anneau avec plusieurs sources : EDR, non-EDR.

•Nombre d'indicateurs par source : un graphique en anneau avec plusieurs sources : EDR, non-EDR.

•Gestion de la réponse aux incidents : un graphique en anneau affichant l'état de l'ESET MDR sur les ordinateurs :

▪Réponse automatique : ESET MDR protège entièrement les ordinateurs avec la réponse automatique aux incidents activée. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux sont actives, avec le connecteur ESET Inspect correctement déployé sur les ordinateurs.

▪Réponse personnalisée : certaines actions de réponse automatique sont permises, tandis que d'autres sont supprimées selon vos paramètres. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux est active, mais seule l'action autorisée sera déclenchée automatiquement.

▪Réponse manuelle : vous gérez la réponse aux incidents pour les ordinateurs de façon indépendante. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux sont actives, mais les ordinateurs ont été sélectionnés comme actifs critiques, et toutes les actions de réponse automatique ont été supprimées pour eux.

▪Non surveillés : les ordinateurs ne sont pas surveillés ni intégrés à ESET MDR. Bien qu'ESET MDR et l'application de sécurité pour terminaux soient actives, le connecteur ESET Inspect manque sur les ordinateurs, les rendant invisibles pour ESET MDR et ESET Inspect.

•Protection ESET MDR : graphique en anneau affichant l'état d'activation d'ESET MDR tel que activé (ordinateurs protégés par ESET MDR), activation en cours, suppression en cours (ESET MDR est en cours de suppression sur les ordinateurs), non encore activé (ordinateurs sur lesquels le produit de sécurité pour terminaux est installé et qui sont prêts pour l'activation d'ESET MDR).

Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Tout afficher : accédez à la page Incidents, sur ESET Inspect Web Console (vignette Ordinateurs les plus touchés) ou à la page Tâches (vignette Mesures correctives supprimées). Vous serez redirigé vers la section spécifique avec le filtre défini.

Tout afficher : accédez à la page Incidents, sur ESET Inspect Web Console (vignette Ordinateurs les plus touchés) ou à la page Tâches (vignette Mesures correctives supprimées). Vous serez redirigé vers la section spécifique avec le filtre défini.

•![]() Actualiser : actualiser la vignette.

Actualiser : actualiser la vignette.

Voir également le rapport ESET MDR. |

ESET MDR Ultimate

ESET MDR Ultimate s'affiche uniquement aux utilisateurs du niveau EESET MDR Ultimate. |

ESET MDR Ultimate est une solution de bout en bout construite autour d'une solution XDR - ESET Inspect. Elle vous aide à profiter pleinement des avantages de Detection & Response sur les terminaux. Elle couvre tous les domaines associés, y compris le triage et l'investigation des alertes, l'analyse des fichiers, la réponse aux incidents, la criminalistique numérique, la surveillance des menaces et la chasse aux menaces périodique et proactive.

Vous pouvez filtrer les résultats des données affichées selon les dernières 24 heures, les 7 derniers jours ou les 30 derniers jours.

Les vignettes d'ESET MDR Ultimate affichent les informations suivantes :

•Incidents actifs : le nombre d'incidents actifs (total) et en attente d'une action de votre part.

•Incidents résolus et fermés : un graphique en anneau montrant le nombre d'incidents fermés classés selon leur résolution au cours des derniers jours (Vrai positif, Faux positif et Suspect).

•Statistiques d'incidents : le nombre d'incidents créés, de détections liées aux incidents et de toutes les détections au cours des derniers jours.

•Protection ESET MDR Ultimate : un graphique en beignet affichant l'état d'activation ESET Detection & Response : Activé (ordinateurs protégés par ESET MDR Ultimate), activation en cours, suppression en cours (ESET MDR Ultimate est en cours de suppression sur les ordinateurs) et non encore activé (ordinateurs sur lesquels l'application de sécurité pour terminaux est installée et qui sont prêts pour l'activation d'ESET MDR Ultimate).

•Ordinateurs les plus touchés : liste des ordinateurs les plus touchés par leur niveau de gravité au cours des derniers jours (Nom de l'ordinateur, Incidents (niveau de gravité Informatif, Avertissement ou Critique), Nom du groupe et Dernière apparition).

•Mesures d'intervention : un graphique en anneau avec le nombre de mesures d'intervention à un incident au cours des derniers jours (Isoler, Mettre fin au processus, Nettoyer et bloquer, Bloquer l'exécutable).

•Incidents dans le temps : un graphique linéaire avec le nombre d'incidents détectés au cours des derniers jours par niveau de gravité Élevé, moyen et faible.

•Événements dans le temps : un graphique linéaire avec le nombre d'événements détectés au cours des derniers jours. Les événements de télémétrie sont des journaux individuels collectés à partir de votre environnement. Ils sont généralement inoffensifs en soi, mais sont utilisés pour identifier des tendances ou des activités inhabituelles.

•Indicateurs dans le temps : un graphique linéaire avec le nombre d'indicateurs détectés au cours des derniers jours. Les indicateurs sont des signaux de niveau supérieur qui mettent en lumière une activité potentiellement problématique ou risquée. Chaque indicateur comprend une note de risque et peut devenir un incident si certaines conditions sont remplies.

•Nombre d'événements par source : un graphique en anneau avec plusieurs sources : EDR, non-EDR.

•Nombre d'indicateurs par source : un graphique en anneau avec plusieurs sources : EDR, non-EDR.

•Gestion de la réponse aux incidents : un graphique en anneau affichant l'état de l'ESET MDR sur les ordinateurs :

▪Réponse automatique : ESET MDR protège entièrement les ordinateurs avec la réponse automatique aux incidents activée. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux sont actives, avec le connecteur ESET Inspect correctement déployé sur les ordinateurs.

▪Réponse personnalisée : certaines actions de réponse automatique sont permises, tandis que d'autres sont supprimées selon vos paramètres. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux est active, mais seule l'action autorisée sera déclenchée automatiquement.

▪Réponse manuelle : vous gérez la réponse aux incidents pour les ordinateurs de façon indépendante. ESET MDR, ESET Inspect et l'application de sécurité pour terminaux sont actives, mais les ordinateurs ont été sélectionnés comme actifs critiques, et toutes les actions de réponse automatique ont été supprimées pour eux.

▪Non surveillés : les ordinateurs ne sont pas surveillés ni intégrés à ESET MDR. Bien qu'ESET MDR et l'application de sécurité pour terminaux soient actives, le connecteur ESET Inspect manque sur les ordinateurs, les rendant invisibles pour ESET MDR et ESET Inspect.

•Protection ESET MDR : graphique en anneau affichant l'état d'activation d'ESET MDR tel que activé (ordinateurs protégés par ESET MDR), activation en cours, suppression en cours (ESET MDR est en cours de suppression sur les ordinateurs), non encore activé (ordinateurs sur lesquels le produit de sécurité pour terminaux est installé et qui sont prêts pour l'activation d'ESET MDR).

Sur une vignette, vous pouvez cliquer sur le bouton des trois points ![]() pour avoir les options suivantes.

pour avoir les options suivantes.

•![]() Tout afficher : accédez à la page Incidents ou à ESET Inspect Web Console (vignette Ordinateurs les plus touchés).

Tout afficher : accédez à la page Incidents ou à ESET Inspect Web Console (vignette Ordinateurs les plus touchés).

•![]() Actualiser : actualiser la vignette.

Actualiser : actualiser la vignette.

•Période du gadget logiciel : cliquez pour afficher les données de la vignette pour le Dernier jour, les 7 derniers jours ou les 30 derniers jours. Cliquez sur Appliquer à tous les gadgets logiciels pour appliquer votre sélection à toutes les vignettes.

Actions dans un rapport de tableau de bord

|

Cliquez sur cette option pour afficher un rapport en mode plein écran. |

|

Permet d'actualiser les modèles de rapport. |

|

Cliquez sur Télécharger pour générer et télécharger le rapport. Vous pouvez choisir un .pdf ou un .csv. les fichiers CSV sont adaptés uniquement aux données des tableaux et utilisent ; (point virgule) comme séparateur Si vous téléchargez un rapport CSV et que vous voyez des chiffres dans une colonne dans laquelle vous attendez du texte, il est recommandé de télécharger un rapport PDF pour voir les valeurs de texte. |

|

Permet de remplacer le modèle de rapport par un autre à partir de la liste des modèles. |

|

Modifiez un modèle de rapport existant. Les mêmes paramètres et options que ceux utilisés lors de la création d'un modèle de rapport s'appliquent. |

|

Permet de configurer un intervalle d'actualisation personnalisé pour le modèle. |

|

Planifier un rapport : Vous pouvez modifier le déclencheur planifié, la limitation de bande passante et la remise du rapport. Tous les rapports planifiés figurent dans l'onglet Rapports planifiés. |

|

Permet de supprimer le modèle de rapport du tableau de bord. |

|

Permet de renommer le modèle de rapport. |

Cette cellule |

Permet de choisir une nouvelle disposition d'éléments pour ce tableau de bord. La modification supprimera les modèles actuels du tableau de bord. |

Autorisations pour les tableaux de bord

Pour utiliser des tableaux de bord, un utilisateur doit disposer de l'autorisation adéquate. Les utilisateurs ne peuvent accéder aux modèles de rapport que lorsqu'ils disposent de droits d'accès. Si aucun droit n'est attribué à l'utilisateur pour Rapports et Tableau de bord, il ne verra pas de données dans la section Tableau de bord. L'administrateur peut accéder à toutes les données par défaut.

•Lire : l'utilisateur peut répertorier les modèles de rapport et leurs catégories, générer des rapports basés sur des modèles de rapport et lire son tableau de bord •Utiliser : l'utilisateur peut modifier son tableau de bord à l'aide des modèles de rapport disponibles •Écrire : permet de créer/modifier/supprimer des modèles et leurs catégories Tous les modèles par défaut figurent dans le groupe Tous. |