Incidents

Les incidents nous permettent de corréler les indicateurs en incidents, afin d'améliorer les investigations sur les menaces. Les incidents sont créés automatiquement à partir d'indicateurs, ce qui réduit considérablement le temps de triage des alertes.

Filtrer l'affichage

Il existe différentes manières de filtrer l'affichage :

•Cliquez sur le sélecteur de balises (icône en forme de flèche) et choisissez une ou plusieurs balises pour activer le filtre sur les incidents répertoriés. Les résultats sont surlignés en bleu et montrent les incidents avec les balises sélectionnées.

•Cliquez sur Gravité de l'incident : élevée,

moyenne ou

faible. Vous pouvez utiliser une combinaison de ces icônes en les activant ou les désactivant.

•État de l'incident : Ouvert,

En cours,

![]() En attente de saisie ou

En attente de saisie ou Fermé

•Cliquez sur Ajouter un filtre et sélectionnez les types d'incidents dans le menu déroulant.

oAttributaire : saisissez le nom de l'attributaire.

oAuteur : sélectionnez l'une des options ci-dessous dans le menu déroulant : ESET, service ESET ou le nom d'utilisateur.

oRaison de la fermeture : sélectionnez l'une des options ci-dessous dans le menu déroulant : Tous, Faux positif, Suspect, Vrai positif.

oHeure de création, sélectionnez dans le menu déroulant : il y a moins d'un jour, il y a moins de 24 heures, il y a moins de 3 jours, il y a moins de 7 jours, il y a moins de 14 jours, il y a moins de 30 jours, il y a moins de 90 jours ou il y a moins de 180 jours.

oDernière mise à jour, sélectionnez dans le menu déroulant : il y a moins d'un jour, il y a moins de 24 heures, il y a moins de 3 jours, il y a moins de 7 jours, il y a moins de 14 jours, il y a moins de 30 jours, il y a moins de 90 jours ou il y a moins de 180 jours.

oNom : saisissez le nom de l'incident.

oNombre d'ordinateurs : saisissez le nombre d'ordinateurs sélectionnés.

oNombre d'indicateurs : saisissez le nombre d'indicateurs sélectionnés.

oNombre d'utilisateurs : saisissez le nombre d'utilisateurs sélectionnés.

Filtres et personnalisation de la mise en page

Vous pouvez personnaliser l'affichage de l'écran actuel de la console Web :

•Gérer le panneau latéral et le tableau principal.

•Ajouter des filtres et des préréglages de filtres. Vous pouvez utiliser les balises pour filtrer les éléments affichés.

Si vous ne parvenez pas à trouver un incident spécifique dans la liste et que vous savez qu'il se trouve dans votre infrastructure ESET PROTECT, assurez-vous que tous les filtres sont désactivés et que les ensembles d'autorisations sont attribués à votre compte d'utilisateur. |

Les autorisations que vous configurez sont appliquées à la société mère du groupe statique que vous avez sélectionné à l'étape Groupes statiques. |

|

|

|

Ouvrez la section Incidents de la console web de ESET Inspect. ESET Inspect n'est disponible que lorsque vous disposez d'un abonnement ESET Inspect et que ESET Inspect est connecté à ESET PROTECT. Un utilisateur de la console web a besoin d'une autorisation de lecture ou d'une autorisation supérieure pour accéder à ESET Inspect. |

|

Actualisez la page. |

Détails de l'incident

Sélectionnez n’importe quels incidents, cliquez sur le bouton Actions ou sur le bouton représentant les trois points ![]() pour accéder à l’une des options ci-dessous.

pour accéder à l’une des options ci-dessous.

•Afficher les détails : pour afficher une vue d'ensemble de l'incident.

La vue d'ensemble fournit les informations ci-après.

oLes détails de l'incident sont affichés dans la section principale.

oImpact sur l'entreprise : nombre d'ordinateurs, d'exécutables et de processus affectés. Cliquez sur le numéro pour aller à la page spécifique associée.

Les exécutables et les processus ne sont disponibles que pour les clients ayant un niveau EDR avec un abonnement ESET Inspect actif. Vous serez redirigé vers la version en nuage de la console ESET Inspect pour voir les listes. |

oCommentaires : vous pouvez ajouter un commentaire pour l'incident. Cliquez sur Afficher tous les commentaires pour afficher tous les commentaires créés. Vous pouvez modifier le commentaire, épingler le commentaire ou supprimer le commentaire.

oDescription : explication de l'incident.

oTechniques MITTRE ATT&CK® : techniques MITTRE ATT&CK pour l'incident sélectionné disponibles.

oÉtapes recommandées : étapes pour lancer le processus de réponse aux incidents.

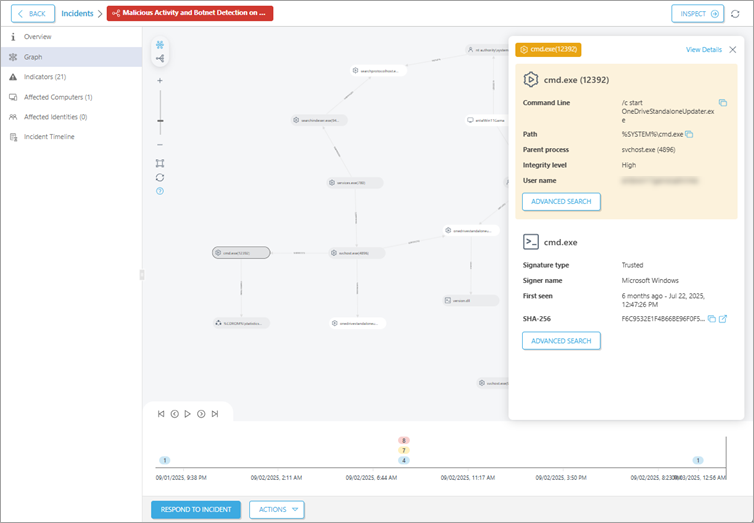

Graphique : affichez la structure du graphique des incidents composée d'indicateurs dans la disposition composée ou hiérarchique. Le graphique offre un panneau de configuration avec des boutons pour une orientation rapide — barre de zoom avant/arrière, Ajuster à l'écran, Réinitialiser la vue et info-bulle avec Raccourcis.

Le graphique est constitué de nœuds. Dans le graphique, vous pouvez cliquer sur n'importe quel nœud blanc pour voir des informations détaillées dans le panneau latéral. Vous ne pouvez pas afficher les détails des nœuds gris. Les nœuds spécifiques contiennent un menu avec des actions : Voir les détails, Voir les détails dans un nouvel onglet, Analyser avec nettoyage, Isoler du réseau, Recherche avancée.

Une flèche entre les nœuds représente la relation entre différents types de nœuds, par exemple :

oUtilisateur → CONNECTÉ → Ordinateur

oUtilisateur → EXÉCUTE → Processus

oProcessus parent → SOUS-PROCESSUS → Processus enfant

Vous pouvez trouver la chronologie du graphique des incidents avec le panneau de configuration de la chronologie pour revenir au début du graphique, avancer ou lire la période sélectionnée du graphique.

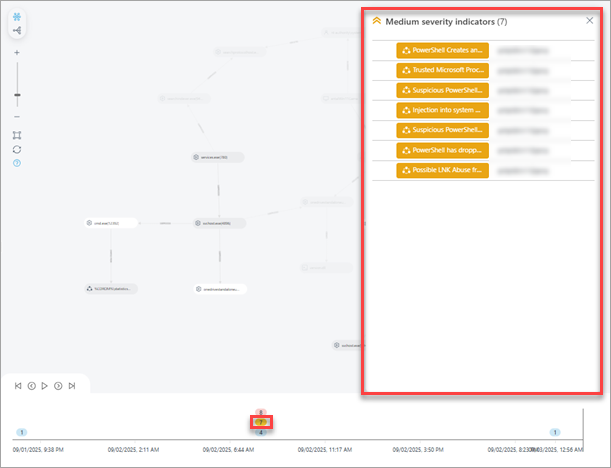

Vous pouvez sélectionner des groupes d'indicateurs selon leur gravité. Lorsque vous cliquez sur le groupe d'indicateurs, un sous-graphique est mis en surbrillance. Le sous-graphique ne comprend que le groupe sélectionné des indicateurs de gravité. Lorsque vous passez la souris sur les indicateurs dans le tableau, les objets correspondants du graphique sont mis en évidence.

Indicateurs : liste des indicateurs. Cliquez sur un indicateur pour afficher les détails. Si vous le souhaitez, vous pouvez afficher les détails dans un nouvel onglet, cliquez sur ![]() > Afficher les détails dans le nouvel onglet.

> Afficher les détails dans le nouvel onglet.

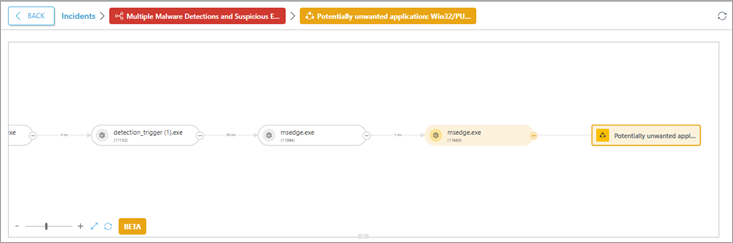

Vous pouvez afficher une arborescence des processus avec des nœuds de processus et d'indicateurs :

Les détails des indicateurs et des processus sont disponibles pour les incidents créés après la mise à jour ESET PROTECT 6.4 (1er août 2025). Si vous avez des incidents créés avant la mise à jour ESET PROTECT 6.4, vous serez redirigé vers la console nuagique ESET Inspect pour voir plus de détails. |

L'arborescence des processus permet aux utilisateurs de naviguer à travers les indicateurs. Vous pouvez cliquer sur un nœud de processus (un nœud arrondi) ou un nœud d'indicateur (un nœud rectangle) dans l'arborescence des processus pour afficher les détails en fonction de la disponibilité des données :

Ordinateurs affectés : liste des ordinateurs affectés.

Identités affectées : liste des utilisateurs concernés. Vous pouvez cliquer sur le bouton des trois points ![]() pour activer/désactiver l’utilisateur, réinitialiser le mot de passe utilisateur, révoquer les sessions > déconnecter les utilisateurs des périphériques associés dans AD. Vous pouvez créer des tâches XDR qui serviront d’action de réponse en cas d’incident.

pour activer/désactiver l’utilisateur, réinitialiser le mot de passe utilisateur, révoquer les sessions > déconnecter les utilisateurs des périphériques associés dans AD. Vous pouvez créer des tâches XDR qui serviront d’action de réponse en cas d’incident.

Chronologie de l’incident : une chronologie avec un bref historique des incidents, depuis l’événement déclencheur jusqu’à la clôture de l’incident

Dans chaque section (sauf Graphique), vous pouvez cliquer sur :

•le bouton Inspecter pour accéder à ESET Inspect et enquêter sur l'incident dans le graphique des incidents.

•le bouton Actualiser ![]() pour actualiser la page.

pour actualiser la page.

Cliquez sur le bouton Réagir à un incident pour sélectionner les objets concernés et définir les actions de traitement pour ces derniers. Vous pouvez sélectionner l'action de réponse (Isoler, Déconnecter l'utilisateur, Redémarrer, Analyser et nettoyer) et cliquer sur Confirmer.

oOrdinateurs > Continuer > sélectionnez l'action de réponse (Isoler, Déconnecter l'utilisateur, Redémarrer, Analyser et nettoyer) > Confirmer.

oIdentités > Continuer > Sélectionner l’action de réponse

oProcessus > Continuer > sélectionnez l'action de réponse (Supprimer le processus) > Confirmez.

oExécutables > Continuer > sélectionnez l'action de réponse (Bloquer, Bloquer et nettoyer) > Confirmer.

•Changer d'état et de cessionnaire : cliquez pour sélectionner dans le menu déroulant.

oÉtat : sélectionnez l'état actuel de incident dans le menu déroulant : Ouvert, En cours, En attente de saisie ou Fermé. Lorsque vous sélectionnez Fermé, sélectionnez en outre la raison de la fermeture de l'incident (Vrai positif, Suspect, Faux positif ou non valide) et écrivez éventuellement un commentaire.

oCessionnaire : lorsque vous avez sélectionné Ouvert ou En cours, sélectionnez l'utilisateur disponible dans le menu déroulant.

Cliquez sur Enregistrer.

•Modifier les balises : cliquez pour sélectionner des balises dans le menu déroulant, puis cliquez sur Appliquer. Vous pouvez également saisir un nouveau mot-clé et appuyer sur Entrée pour créer une nouvelle balise.

•Créer un rapport : cliquez pour générer un rapport PDF à partir de tout incident sélectionné. Le rapport PDF exporte des détails clés, tels que les indicateurs corrélés, les actifs affectés et la chronologie. Vous ne pouvez générer un rapport que pour un incident sélectionné.