Utilisation

Le même processus d’authentification à 2 facteurs (2FA) est suivi pour toutes les applications Web (Web Apps) prises en charge.

Le bon fonctionnement du module Web Application Protection peut être vérifié comme suit :

1.Un utilisateur pour lequel l’authentification à 2 facteurs ESA (ESA 2FA) est activée dans ESA Web Console est requis pour les tests. L’utilisateur doit également être autorisé à accéder à l’application Web (Web App).

2.Ouvrez l’application Web (Web App) dans un navigateur de bureau et authentifiez-vous à l’aide des identifiants Active Directory de l’utilisateur de test.

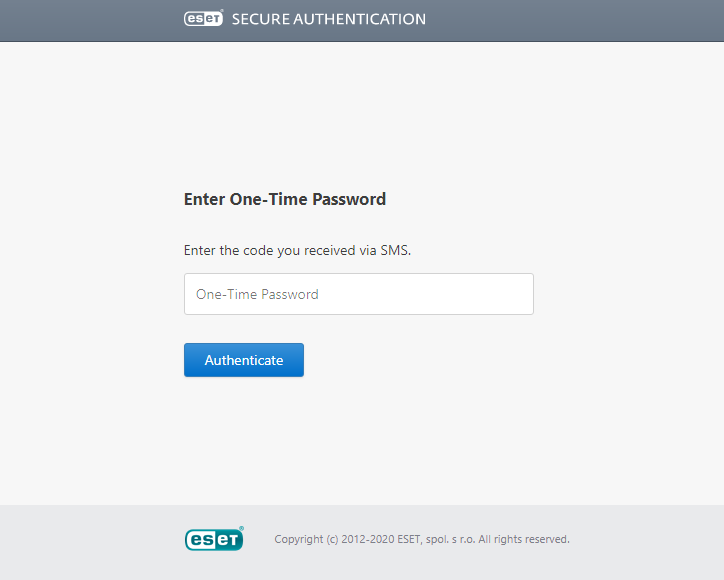

3.La page d’authentification ESA devrait maintenant apparaître, comme indiqué dans la figure ci-dessous.

a.Si les mots de passe à usage unique par SMS (SMS OTP) sont activés pour un utilisateur, un SMS contenant un mot de passe à usage unique (OTP) à saisir pour s’authentifier sera envoyé.

b.Si l’utilisateur a installé l’application mobile ESA sur son téléphone, elle peut être utilisée pour générer un mot de passe à usage unique (OTP) pour s’authentifier. Les mots de passe à usage unique (OTP) sont affichés dans l’application mobile avec un espace entre les 3e et 4e chiffres pour améliorer la lisibilité. Le module Web Application Protection supprime les espaces, de sorte qu’un utilisateur peut inclure ou exclure des espaces lors de la saisie d’un mot de passe à usage unique (OTP) sans affecter l’authentification.

c.Si l’utilisateur a installé l’application mobile ESA sur son téléphone et qu’il est autorisé à utiliser à la fois les mots de passe à usage unique (OTP) et l’authentification Push, l’écran indiquera l’approbation de la notification push ou invitera l’utilisateur à saisir un mot de passe à usage unique (OTP).

4.Si une notification push est approuvée, si un mot de passe à usage unique (OTP) valide est saisi ou si FIDO est utilisé pour s’authentifier, l’utilisateur est redirigé vers la page qu’il a demandée à l’origine. Il peut alors interagir avec l’application Web (Web App).

5.Si la notification push n’est pas approuvée dans les deux minutes, l’utilisateur est redirigé vers une page demandant un mot de passe à usage unique (OTP). Si un mot de passe à usage unique (OTP) non valide est saisi, un message d’erreur s’affiche et l’utilisateur n’est pas autorisé à accéder à l’application Web.

Logo personnalisé Si vous souhaitez qu’un logo personnalisé s’affiche sur l’écran de saisie du mot de passe à usage unique ou d’approbation de la notification au lieu du logo ESET Secure Authentication On-Prem par défaut, procédez comme suit. Toutes les étapes sont effectuées sur l’ordinateur sur lequel le composant ESA compatible (plugin Web App, Protection AD FS, Connecteur de fournisseur d’identité) est installé. 1.Enregistrez le logo souhaité en tant que fichier image .png. La dimension maximale recommandée est de 350 x 100 px (largeur x hauteur). 2.Placez le logo dans C:\ProgramData\ESET Secure Authentication On-Prem\Customization\ nommez-le « logo.png ». |