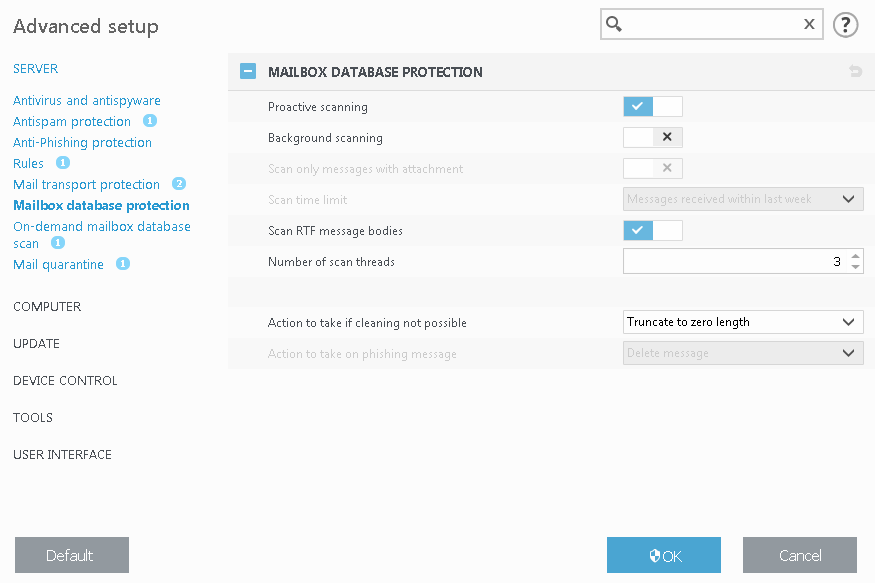

Protección de la base de datos de correo electrónico

Si la opción Exploración proactiva está habilitada, los nuevos mensajes entrantes se explorarán en el mismo orden en que fueron recibidos. Cuando esta opción está habilitada y un usuario abre un mensaje aún no explorado, dicho mensaje se explorará antes que los demás mensajes de la cola de espera.

Exploración del entorno

Permite que la exploración de todos los mensajes se ejecute en segundo plano (la exploración se ejecuta en la casilla de correo y la tienda de carpetas públicas, por ejemplo, la base de datos de Exchange). Microsoft Exchange Server decide si una exploración en segundo plano se ejecutará o no basándose en diversos factores, como la carga actual del sistema, la cantidad de usuarios activos, etc. Microsoft Exchange Server lleva un registro de los mensajes explorados y de la versión de la base de datos de firmas de virus utilizada.

Si abre un mensaje que no se exploró con la base de datos de firmas de virus más reciente, Microsoft Exchange Server envía el mensaje a ESET Mail Security para su exploración antes de que lo abra el cliente de correo electrónico. Puede elegir Explorar solo los mensajes que contienen archivos adjuntos y filtrarlos según el momento en que se recibieron, mediante las siguientes opciones de Límite de tiempo de la exploración:

•Todos los mensajes

•Mensajes recibidos en el último año

•Mensajes recibidos en los últimos 6 meses

•Mensajes recibidos en los últimos 3 meses

•Mensajes recibidos en el último mes

•Mensajes recibidos en la última semana

Como la exploración en segundo plano puede afectar la carga del sistema (la exploración se realiza en cada motor de detección), se recomienda programar las exploraciones fuera de las horas laborales. La exploración en segundo plano programada se puede configurar mediante la creación de una tarea especial en la sección de Tareas programadas.

Cuando programa una tarea de exploración en segundo plano, puede especificar la hora de inicio, la cantidad de repeticiones y otros parámetros disponibles en las Tareas programadas. Luego de haber programado la tarea, ésta aparecerá en la lista de tareas programadas y será posible modificar sus parámetros, eliminarlas o desactivarla temporalmente.

Cantidad de subprocesos de exploración

La cantidad de subprocesos de exploración va desde el 1 al 21. Puede configurar la cantidad de subprocesos de análisis independientes que se utilizan a la vez. La mayor cantidad de subprocesos en máquinas de procesadores múltiples puede aumentar la tasa de exploración. Para un mejor rendimiento del programa, le recomendamos usar una cantidad igual de motores de exploración ThreatSense y subprocesos de exploración.

Explorar cuerpos de mensajes RTF

La opción activa la exploración de los cuerpos de mensajes RTF. El cuerpo de los mensajes RTF pueden contener virus de macro.

VSAPI no explora el cuerpo de los correos electrónicos cuyo texto no tiene formato. |

Acciones a realizar si no es posible la limpieza:

•Sin acción: no se aplicarán cambios al mensaje.

•Truncar el archivo a longitud cero: el archivo adjunto se acortará a longitud cero.

•Reemplazar el contenido con información sobre la acción: el cuerpo original se reemplazará con la información de la acción. El contenido del archivo adjunto se reemplazará con la información de la acción.

•Eliminar mensaje: el mensaje se eliminará.

Acción a realizar en el mensaje de suplantación de identidad (phishing):

•Sin acción: no se aplicarán cambios al mensaje.

•Eliminar mensaje: el mensaje se eliminará.

las carpetas públicas se tratan de la misma manera que los buzones de correo. Esto implica que las carpetas públicas también son exploradas. |