Le moteur de détection protège contre les attaques malveillantes du système en analysant les fichiers, les courriels et les communications réseau. Si un objet considéré comme logiciel malveillant est détecté, des mesures de correction sont prises. Le moteur de détection peut l'éliminer en le bloquant d'abord, puis en prenant des mesures telles que le nettoyage, la suppression ou la mise en quarantaine.

Protection en temps réel et apprentissage automatique

L'apprentissage machine avancé fait désormais partie du moteur de détection en tant que couche de protection avancée, ce qui améliore la détection basée sur l'apprentissage machine. Pour en savoir plus sur ce type de protection, consultez le glossaire . Vous pouvez configurer les niveaux de signalement et de protection des catégories suivantes :

Logiciel malveillant

Un virus informatique est un code malveillant ajouté en début ou à la fin des fichiers existants sur votre ordinateur. Cependant, le terme « virus » est souvent mal utilisé. Logiciel malveillant est une expression plus précise. La détection des logiciels malveillants est effectuée par le module du moteur de détection combiné au composant d'apprentissage machine. Pour en savoir plus sur ces types d'applications, consultez le glossaire .

Applications potentiellement indésirables

Une application potentiellement indésirable est un logiciel dont l'intention n'est pas aussi malveillante, mais qui peut installer des logiciels indésirables supplémentaires, modifier le comportement de l'appareil numérique, effectuer des activités non approuvées ou attendues par l'utilisateur ou avoir d'autres objectifs inavoués.

Cette catégorie comprend : les logiciels d'affichage publicitaire, les enveloppeurs de téléchargement, les différentes barres d'outils de navigateur, les logiciels avec un comportement trompeur, les logiciels liés, les logiciels de suivi d'activité système, etc. Pour en savoir plus sur ces types d'applications, consultez le glossaire .

Applications potentiellement suspectes

Il s'agit d'un logiciel compressé avec des enveloppeur ou des protecteurs, utilisés fréquemment pour dissuader l'ingénierie inverse ou pour obscurcir le contenu de l'exécutable (par exemple pour masquer la présence de logiciels malveillants), à l'aide de méthodes de compression ou de chiffrement propriétaires.

Cette catégorie comprend : toutes les applications inconnues qui sont compressées avec un enveloppeur ou un protecteur utilisé fréquemment pour compresser des logiciels malveillants.

Applications potentiellement dangereuses

Cette classification désigne des logiciels commerciaux légitimes qui pourraient être utilisés à des fins malveillantes. Une application potentiellement dangereuse fait référence à un logiciel commercial légitime qui peut être utilisé abusivement à des fins malveillantes.

Cette catégorie comprend les outils de craquage, les générateurs de clés de licence, les outils de piratage, les outils d'accès ou de contrôle à distance, les applications de perçage de mots de passe et les enregistreurs de frappe (programmes qui enregistrent chaque frappe effectuée par un utilisateur). Cette option est désactivée par défaut.

Pour en savoir plus sur ces types d'applications, consultez le glossaire .

Lisez ce qui suit avant de modifier un seuil (ou niveau) pour la catégorie Signalement ou Protection :

Le signalement est effectué par le moteur de détection et le composant d'apprentissage machine. Vous pouvez définir le seuil de signalement pour mieux l'adapter à votre environnement et à vos besoins. Il n'existe pas de configuration correcte unique. Par conséquent, nous vous recommandons de surveiller le comportement dans votre environnement et de décider si un paramètre de signalement différent est plus approprié.

Le signalement ne prend pas de mesures à l'égard des objets, il transmet les informations la couche de protection respective, et celle-ci prend des mesures en conséquence.

Agressif

|

Le signalement est configuré pour une sensibilité maximale. Davantage de détections sont signalées. Si le paramètre Agressif peut sembler le plus sûr, il peut souvent être trop sensible, ce qui peut même être contre-productif.

|

|

Le paramètre agressif peut faussement identifier des objets comme malveillants : des mesures seront prises avec de tels objets (selon les paramètres de protection).

|

|

Équilibré

|

Ce paramètre est optimisé pour équilibrer les performances et la précision des taux de détection et du nombre d'objets faux positifs.

|

Prudent

|

Rapports configurés pour réduire au minimum les objets faux positifs tout en maintenant un niveau de protection suffisant. Les objets ne sont signalés que lorsque la probabilité est évidente et correspond au comportement du logiciel malveillant.

|

Désactivée

|

Le signalement n'est pas actif. Aucune détection n'a été trouvée, signalée ou nettoyée.

|

|

Le signalement des logiciels malveillants ne peut être désactivé, c'est pourquoi le paramètre Off (Désactivé) n'est pas disponible pour les logiciels malveillants.

|

|

Si vous souhaitez rétablir les paramètres de cette section à leurs valeurs par défaut, cliquez sur la flèche « demi-tour » à côté de l'en-tête de la section. Toutes les modifications que vous avez apportées dans cette section seront perdues.

|

Signalement

Effectué par le moteur de détection et le composant d'apprentissage machine. Le signalement n'entreprend aucune action avec les objets (cela se fait par la couche de protection respective).

Protection

Configurez les paramètres dans Protection du transport du courriel pour affecter les mesures prises avec les objets signalés. Vous pouvez également configurer une règle personnalisée :

|

|

Exemples d'installation de base :

Objectif: Mettre en quarantaine les messages contenant un logiciel malveillant ou une pièce jointe protégée par mot de passe, endommagée ou chiffrée

Créer la règle suivante pour la protection du transport du courriel :

Condition

Type : Résultat de l'analyse antivirus

Opération : est

Paramètre : Infecté - nettoyage non effectué

Action

Type : Message de quarantaine

|

Si vous souhaitez rétablir les paramètres de cette section à leurs valeurs par défaut, cliquez sur la flèche « demi-tour » à côté de l'en-tête de la section. Toutes les modifications que vous avez apportées dans cette section seront perdues.

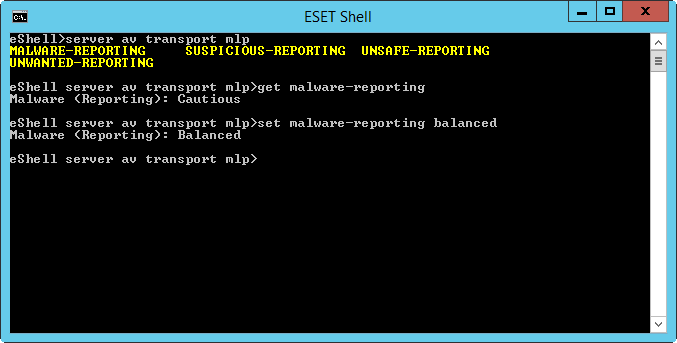

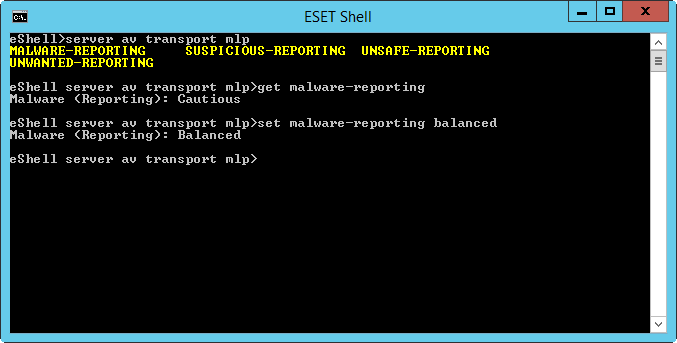

Configurez la protection par apprentissage machine à l'aide de eShell. Le nom du contexte dans eShell est MLP. Ouvrez eShell en mode interactif et accédez à MLP :

server av transport mlp

Voir les paramètres actuels de signalement des applications suspectes :

get suspicious-reporting

Si vous souhaitez des signalements moins stricts, réglez le paramètre sur Prudent :

set suspicious-reporting cautious

|

Signalement

Effectué par le moteur de détection et le composant d'apprentissage machine. Le signalement n'entreprend aucune action avec les objets (cela se fait par la couche de protection respective).

Protection

Configurez les paramètres dans la section Protection de la base de données de la boîte aux lettres pour affecter l'action à entreprendre avec les objets signalés.

Si vous souhaitez rétablir les paramètres de cette section à leurs valeurs par défaut, cliquez sur la flèche « demi-tour » à côté de l'en-tête de la section. Toutes les modifications que vous avez apportées dans cette section seront perdues.

Configurez la protection par apprentissage machine à l'aide de eShell. Le nom du contexte dans eShell est MLP. Ouvrez eShell en mode interactif et accédez à MLP :

server av database mlp

Voir les paramètres actuels de signalement des applications suspectes :

get suspicious-reporting

Si vous souhaitez des signalements moins stricts, réglez le paramètre sur Prudent :

set suspicious-reporting cautious

|

Signalement

Effectué par le moteur de détection et le composant d'apprentissage machine. Le signalement n'entreprend aucune action avec les objets (cela se fait par la couche de protection respective).

Protection

Configurez les paramètres dans la section Analyse de la base de données de boîtes aux lettres à la demande pour affecter l'action à entreprendre avec les objets signalés.

Si vous souhaitez rétablir les paramètres de cette section à leurs valeurs par défaut, cliquez sur la flèche « demi-tour » à côté de l'en-tête de la section. Toutes les modifications que vous avez apportées dans cette section seront perdues.

Configurez la protection par apprentissage machine à l'aide de eShell. Le nom du contexte dans eShell est MLP. Ouvrez eShell en mode interactif et accédez à MLP :

server av on-demand mlp

Voir les paramètres actuels de signalement des applications suspectes :

get suspicious-reporting

Si vous souhaitez des signalements moins stricts, réglez le paramètre sur Prudent :

set suspicious-reporting cautious

|