HIPS

El Sistema de prevención de intrusiones basado en el host (HIPS) protege su sistema de malware y actividades no deseadas que intentan perjudicar el equipo. El sistema HIPS usa el análisis avanzado de conducta combinado con las capacidades de detección del filtrado de red para monitorear los procesos activos, los archivos y las claves de registro. El HIPS es independiente de la protección del sistema de archivos en tiempo real y no es un firewall; solo monitorea los procesos activos en el sistema operativo.

las modificaciones de la configuración del HIPS deben realizarse únicamente por un usuario experimentado. La configuración incorrecta de HIPS puede llevar a la inestabilidad del sistema. |

Habilitar la autodefensa

ESET Mail Security cuenta con tecnología integrada de Autodefensa que evita que el software malicioso dañe o deshabilite la protección contra malware, por lo que puede estar seguro de que su sistema permanece protegido constantemente. Los cambios en la configuración Habilitar HIPS y Habilitar SD (Autodefensa) se aplican luego del reinicio del sistema operativo Windows. La deshabilitación del sistema HIPS completo también requiere reiniciar el equipo.

Habilitar el servicio protegido

Microsoft ha presentado un concepto de servicios protegidos con Microsoft Windows Server 2012 R2. Evita un servicio contra ataques de malware. El núcleo de ESET Mail Security se ejecuta como un servicio protegido de forma predeterminada. Esta característica está disponible en Microsoft Windows Server 2012 R2 y en los sistemas operativos de servidor más recientes.

Habilitar Advanced Memory Scanner

Trabaja en conjunto con el Bloqueador de exploits para fortalecer la protección contra el malware diseñado para evadir la detección por los productos antimalware con el uso de ofuscación o cifrado. La exploración de memoria avanzada está habilitada en forma predeterminada. Obtenga más información sobre este tipo de protección en el glosario.

Habilitar bloqueador de exploits

Está diseñado para fortalecer diferentes tipos de aplicaciones comúnmente explotadas como los navegadores web, los lectores de PDF, los clientes de correo electrónico y los componentes de Microsoft Office. El bloqueador de exploits está habilitado en forma predeterminada. Obtenga más información sobre este tipo de protección en el glosario.

Habilite la protección Ransomware

Para utilizar esta funcionalidad, habilite HIPS y ESET Live Grid. Obtenga más información sobre el Ransomware en el glosario.

Modo de filtrado

Puede seleccionar uno de los siguientes modos de filtrado:

•Modo automático: las operaciones están habilitadas, excepto las que se encuentran bloqueadas por las reglas predefinidas que protegen su sistema. Todo está permitido excepto las acciones negadas por la regla.

•Modo inteligente: se notificará al usuario solo en caso de eventos muy sospechosos.

•Modo interactivo: el programa le solicitará al usuario que confirme las operaciones. Permitir / denegar acceso, Crear regla, Recordar temporalmente esta acción.

•Modo basado en políticas: las operaciones están bloqueadas. Únicamente acepta reglas predefinidas por el usuario.

•Modo de aprendizaje: las operaciones están habilitadas y se crea una regla luego de cada operación. Las reglas creadas en este modo se pueden ver en el Editor de reglas, pero su prioridad es inferior a la de las reglas creadas manualmente o en el modo automático. Cuando selecciona el Modo de aprendizaje en el menú desplegable del modo de filtrado de HIPS, la configuración El modo de aprendizaje finalizará cuando estará disponible. Seleccione el tiempo durante el cual desea activar el modo de aprendizaje (el tiempo máximo es de 14 días). Cuando el tiempo especificado haya pasado, se le solicitará que edite las reglas creadas por HIPS mientras estuvo en el modo de aprendizaje. También puede elegir un modo de filtrado diferente, o posponer la decisión y continuar usando el modo de aprendizaje.

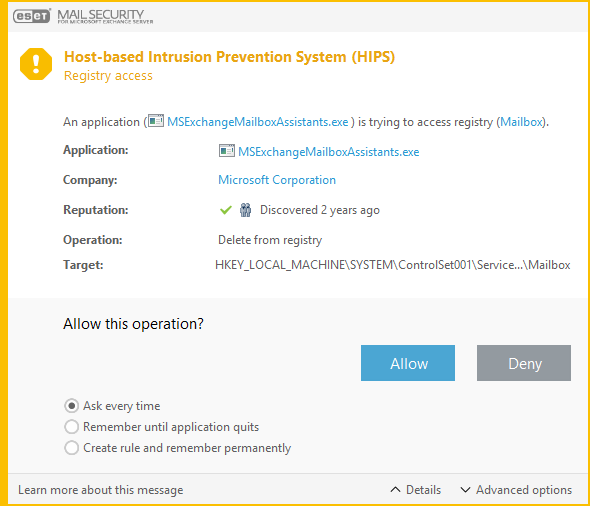

Reglas

Las reglas determinan qué aplicaciones tendrán acceso a qué archivos, partes del registro u otras aplicaciones. El sistema HIPS monitorea los sucesos dentro del sistema operativo y reacciona consecuentemente en función de reglas similares a las usadas por el firewall personal. Haga clic en Editar para abrir la ventana de administración de reglas de HIPS. Si la acción predeterminada para una regla está configurada para Preguntar, una ventana de diálogo aparecerá cada vez que se active la regla. Puede elegir Bloquear o Permitir la operación. Si no elige una acción en el tiempo dado, se seleccionará una nueva acción en función de las reglas.

La ventana de diálogo le permite crear una regla en función de cualquier acción nueva que el HIPS detecte para, posteriormente, definir las condiciones mediante las cuales se permitirá o se bloqueará dicha acción. Haga clic en Detalles para acceder a más información. Las reglas creadas de esta forma se consideran equivalentes a las creadas manualmente. En consecuencia, la regla creada desde una ventana de diálogo puede ser menos específica que la que activa la ventana de diálogo. Esto significa que, luego de crear dicha regla, la misma operación puede ejecutar la misma ventana.

Preguntar siempre

La ventana de diálogo se mostrará cada vez que se active la regla. Puede elegir Bloquear o Permitir la operación.

Recordar hasta salir de la aplicación

Al elegir una acción Rechazar o Permitir, se creará una regla HIPS temporal que se utilizará hasta que la aplicación en cuestión se cierre. Así mismo, si modifica el modo de filtrado, modifica las reglas o cuándo se actualiza el módulo HIPS, y si reinicia el sistema, se eliminarán las reglas temporales.

Crear regla y recordar permanentemente

Crear una nueva regla HIPS. Puede modificar esta regla más adelante en la sección de administración de reglas HIPS.