El motor de detección brinda protección contra ataques maliciosos del sistema mediante la exploración de archivos, correos electrónicos y comunicaciones de red. Si se detecta un objeto clasificado como malware, se dará lugar a la corrección. El motor de detección puede primero bloquearlo para eliminarlo y, luego, desinfectarlo, eliminarlo o enviarlo a cuarentena.

Protección en tiempo real y con aprendizaje automático

El aprendizaje automático avanzado ahora forma parte del motor de detección como una capa de protección avanzada, lo que permite mejorar la detección en función del aprendizaje automático. Lea más sobre este tipo de protección en el glosario . Puede configurar Niveles de informes y protecciones de las siguientes categorías:

Malware

Un virus informático es un código malicioso que puede agregarse al principio o al final de archivos existentes en su equipo. Sin embargo, el término "virus" suele usarse en forma errónea. "Malware" (software malicioso) es un término más preciso. La detección de malware se realiza mediante la combinación del módulo del motor de detección con el componente de aprendizaje automático. Lea más sobre estos tipos de aplicaciones en el glosario.

Aplicaciones potencialmente no deseadas (PUAs)

Una aplicación potencialmente no deseada es un software cuyo objetivo no es necesariamente malicioso; sin embargo, puede instalar software adicional no deseado, cambiar el comportamiento del dispositivo digital, realizar actividades que el usuario no aprueba o no espera, o tener otros objetivos no deseados.

Esta categoría incluye: software de visualización de publicidad, descarga de envoltorios, distintas barras de herramientas de navegadores, software con comportamiento engañoso, bundleware, trackware, etc. Lea más información sobre estos tipos de aplicaciones en el glosario.

Aplicaciones potencialmente sospechosas

Es un software comprimido con empaquetadores o protectores frecuentemente usados para evitar la ingeniaría inversa o para ofuscar el contenido de un ejecutable (por ejemplo, para ocultar la presencia de malware) mediante métodos propietarios de compresión o cifrado.

Esta categoría incluye: todas las aplicaciones desconocidas comprimidas con empaquetadores o protectores utilizadas frecuentemente para comprimir malware.

Aplicaciones potencialmente no seguras

Esta clasificación se proporciona para el software comercial legítimo que pudiera usarse indebidamente con fines maliciosos. Una aplicación potencialmente no segura hace referencia al software comercial legítimo que se puede usar inadecuadamente para fines malintencionados.

Esta categoría incluye: herramientas de descifrado, generadores de claves de licencia, herramientas de piratería informática, herramientas de control o acceso remoto, aplicaciones para adivinar contraseñas y los registradores de pulsaciones (programas que registran cada tecla pulsada por el usuario). Esta opción se encuentra deshabilitada en forma predeterminada.

Lea más información sobre estos tipos de aplicaciones en el glosario.

Lea lo siguiente antes de modificar un umbral (o nivel) de categoría Informar o Protección:

El motor de detección y el componente de aprendizaje automático se ocupan de realizar los informes. Puede definir el umbral de informes que mejor se adapte a su entorno y necesidades. No hay una única configuración correcta. Por lo tanto, recomendamos que monitoree el comportamiento dentro de su entorno y decida si hay una configuración de informes más apropiada.

Los informes no ejercen ningún tipo de acción sobre los objetos, ya que transmiten la información a una capa de protección correspondiente, y la capa de protección realiza las tareas pertinentes.

Intenso

|

Se han configurado los informes con máxima confidencialidad. Se informan más detecciones. Si bien el ajuste Intenso parecería ser el más seguro, a menudo también puede ser demasiado confidencial, lo que puede resultar contraproducente.

|

|

El ajuste Intenso puede identificar de manera falsa objetos como maliciosos y se iniciará una acción respecto de dichos objetos (según los ajustes de Protección).

|

|

Balanceado

|

Este ajuste es un equilibrio óptimo entre el rendimiento y la precisión de las tasas de detección y el número de objetos que se reportan falsamente.

|

Cauteloso

|

Informes que se configuran para minimizar la cantidad de objetos identificados en forma errónea al mismo tiempo que se mantiene un nivel suficiente de protección. Los objetos se informan únicamente cuando la probabilidad es evidente y concuerda con el comportamiento de un malware.

|

Desactivado

|

Informes no activos. No se hallaron, reportaron ni limpiaron detecciones.

|

|

No pueden desactivarse los informes sobre malware. Por lo tanto, el ajuste Desactivado no se encuentra habilitado para el malware.

|

|

Si desea Revertir las configuraciones de esta sección a sus valores predeterminados, haga clic en la flecha "Giro en U", ubicada junto al encabezado de la sección. Cualquier cambio que haya realizado en esta sección se perderá.

|

Informar

Llevado a cabo por el motor de detección y el componente de aprendizaje automático. Los informes no ejercen ningún tipo de acción sobre los objetos (esto se lleva a cabo en la capa de protección correspondiente).

Protección

Configure los parámetros en la sección Protección del transporte de correo electrónico para afectar el tipo de acción que se inicia en relación con los objetos informados. También puede configurar una regla personalizada:

|

|

Ejemplo de instalación de Núcleo:

Objetivo: Poner en cuarentena los mensajes que contienen Malware o datos adjuntos protegidos por contraseña, dañados o encriptados

Crear la siguiente regla para la Protección del transporte de correo electrónico:

Condición

Tipo: Resultado de la exploración antivirus

Operación: es

Parámetro: Infectado - no limpiado

Acción

Tipo: Mensaje en cuarentena

|

Si desea Revertir las configuraciones de esta sección a sus valores predeterminados, haga clic en la flecha "Giro en U", ubicada junto al encabezado de la sección. Cualquier cambio que haya realizado en esta sección se perderá.

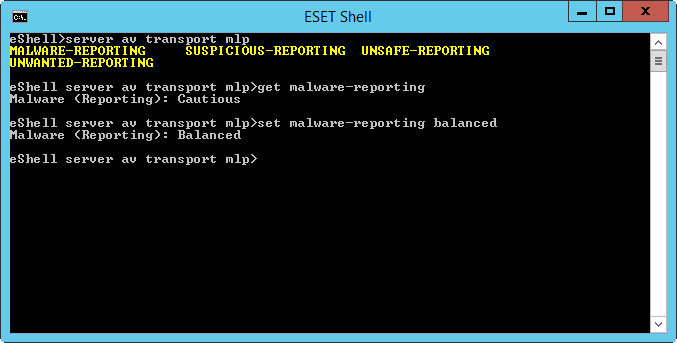

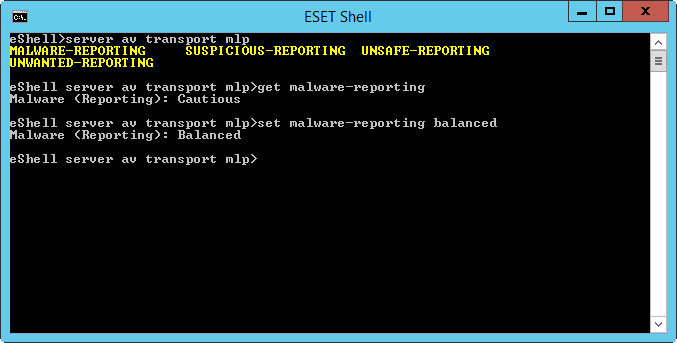

Configurar la protección del aprendizaje automático mediante el uso de eShell. El nombre de contexto en eShell es MLP. Abra eShell en el modo interactivo y vaya a MLP:

server av transport mlp

Vea cuál es la configuración actual de informes para aplicaciones sospechosas:

get suspicious-reporting

Si quiere un informe menos estricto, cambie la configuración a Cauteloso:

set suspicious-reporting cautious

|

Informar

Llevado a cabo por el motor de detección y el componente de aprendizaje automático. Los informes no ejercen ningún tipo de acción sobre los objetos (esto se lleva a cabo en la capa de protección correspondiente).

Protección

Configure los parámetros en la sección Protección para base de datos de buzón de correo para afectar el tipo de acción que se inicia en relación con los objetos informados.

Si desea Revertir las configuraciones de esta sección a sus valores predeterminados, haga clic en la flecha "Giro en U", ubicada junto al encabezado de la sección. Cualquier cambio que haya realizado en esta sección se perderá.

Configurar la protección del aprendizaje automático mediante el uso de eShell. El nombre de contexto en eShell es MLP. Abra eShell en el modo interactivo y vaya a MLP:

server av database mlp

Vea cuál es la configuración actual de informes para aplicaciones sospechosas:

get suspicious-reporting

Si quiere un informe menos estricto, cambie la configuración a Cauteloso:

set suspicious-reporting cautious

|

Informar

Llevado a cabo por el motor de detección y el componente de aprendizaje automático. Los informes no ejercen ningún tipo de acción sobre los objetos (esto se lleva a cabo en la capa de protección correspondiente).

Protección

Configure los parámetros en la sección Exploración de la base de datos del buzón de correo a petición para afectar el tipo de acción que se inicia en relación con los objetos informados.

Si desea Revertir las configuraciones de esta sección a sus valores predeterminados, haga clic en la flecha "Giro en U", ubicada junto al encabezado de la sección. Cualquier cambio que haya realizado en esta sección se perderá.

Configurar la protección del aprendizaje automático mediante el uso de eShell. El nombre de contexto en eShell es MLP. Abra eShell en el modo interactivo y vaya a MLP:

server av on-demand mlp

Vea cuál es la configuración actual de informes para aplicaciones sospechosas:

get suspicious-reporting

Si quiere un informe menos estricto, cambie la configuración a Cauteloso:

set suspicious-reporting cautious

|