Revise la lista de archivos enviados

Cree una lista de los ordenadores que más archivos envían

1.Inicie sesión en la Consola Web ESET PROTECT.

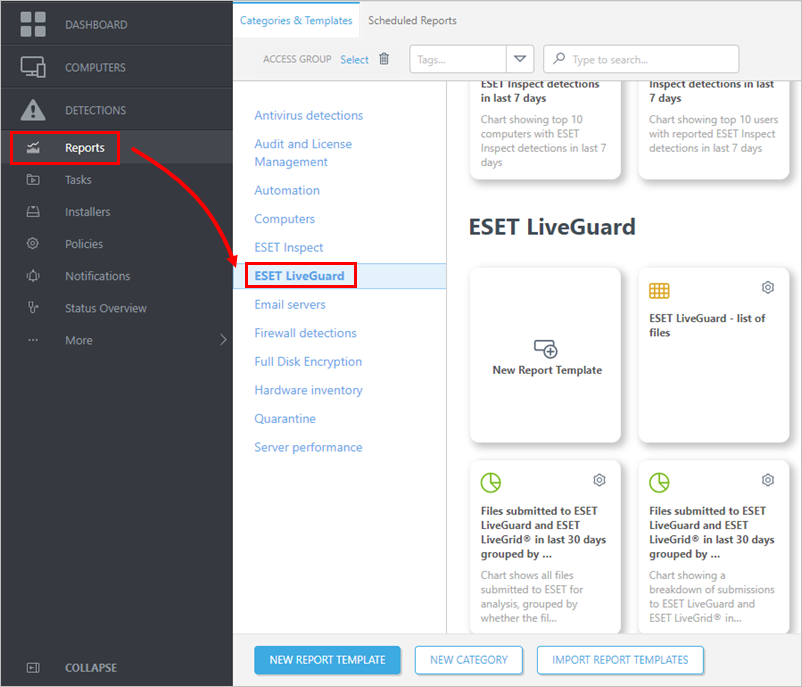

2.Haga clic en Informes > ESET LiveGuard.

3.Busque la plantilla de informe Los 10 ordenadores con más envíos de archivos a ESET LiveGuard y ESET LiveGrid en los últimos 30 días.

Puede modificar primero la plantilla y cambiar el número de ordenadores (10) o el periodo de tiempo (los últimos 30 días) a otro valor si la situación en tu red lo requiere. |

4.Haga clic en el icono del engranaje y seleccione Generar ahora. Guarde el informe (la lista de ordenadores que más archivos envían).

Cree la lista de archivos enviados de los ordenadores que más archivos envían

Para realizar los siguientes pasos, necesita la lista de ordenadores que más archivos envían del procedimiento anterior.

1.Inicie sesión en la Consola Web ESET PROTECT.

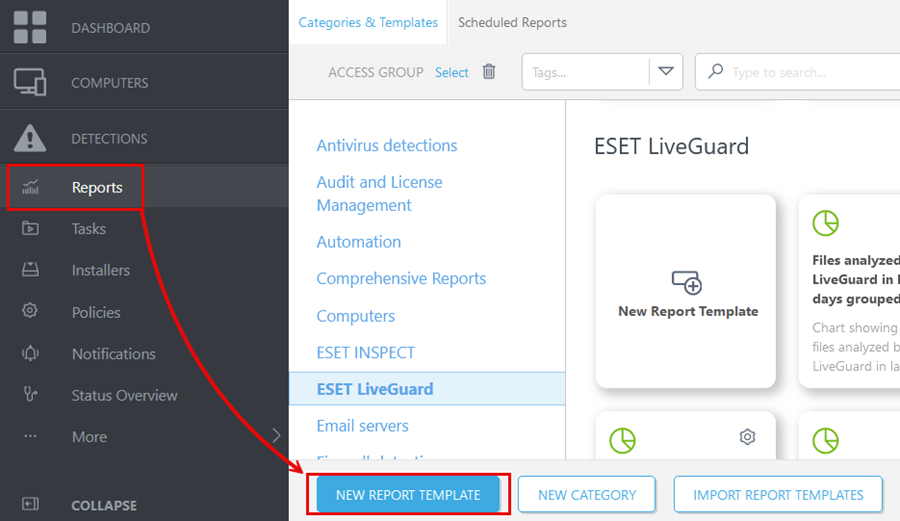

2.Haga clic en Informes > Nueva plantilla de informe o Agregar plantilla de informe.

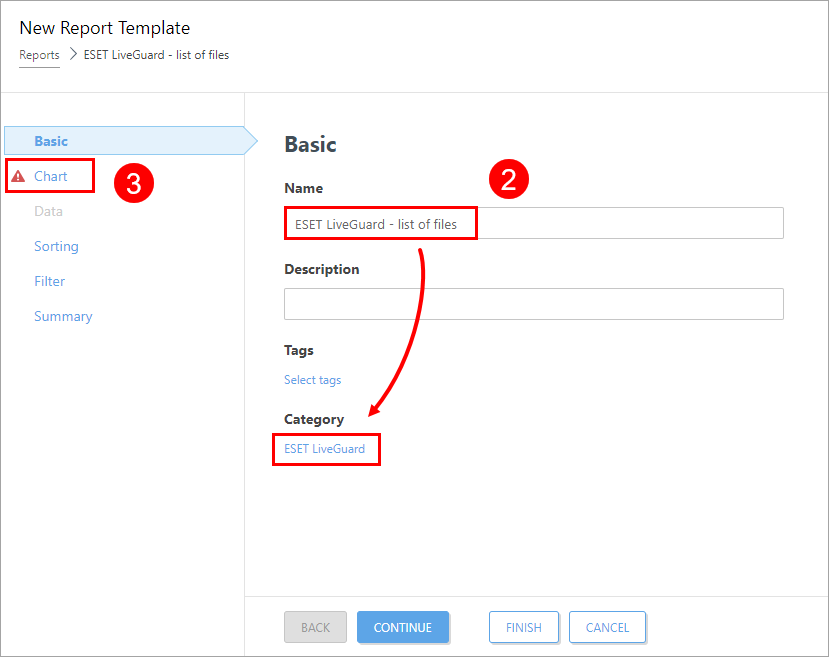

3.Asigne a la plantilla valores adecuados de Nombre y Categoría.

4.Continúe con la sección Gráfico.

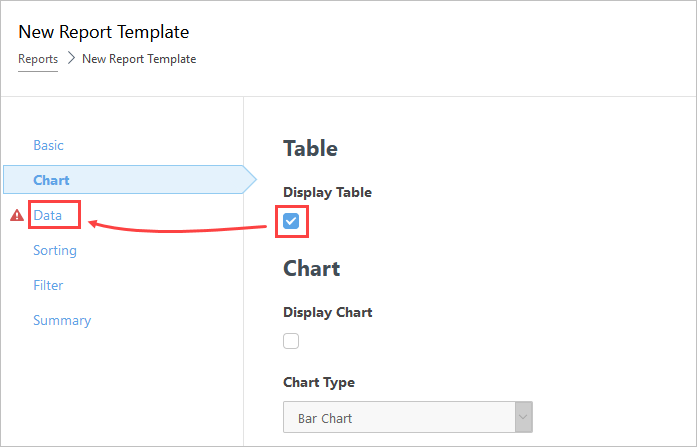

5.En la sección Gráfico, marque únicamente la casilla Mostrar tabla y continúe a la sección Datos.

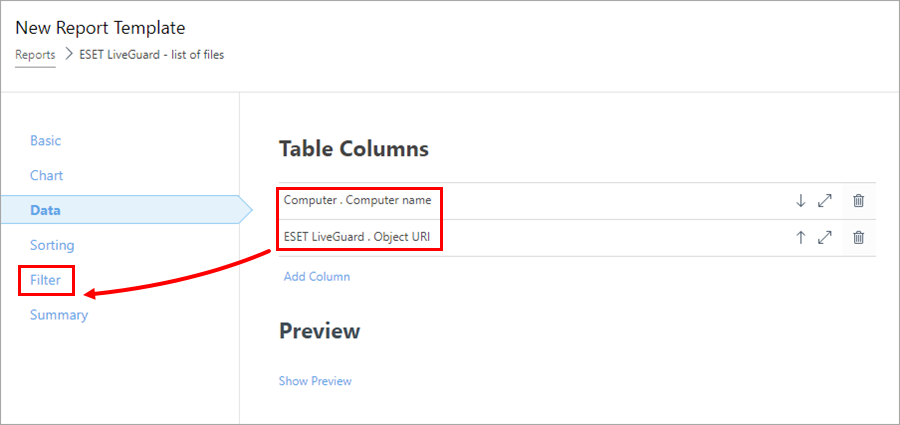

6.En la sección Datos, haga clic en Agregar columna y agregue lo siguiente:

Ordenador: nombre del ordenador

ESET LiveGuard - URI del objeto

7.Haga clic en Filtro.

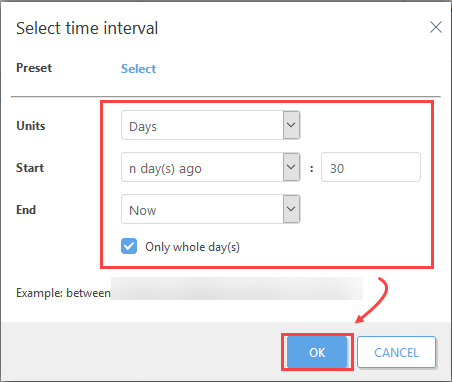

8.Haga clic en Añadir filtro y seleccione ESET LiveGuard.Intervalo de tiempo relativo (tiempo de ocurrencia).

9.Defina el intervalo en los últimos 30 días o en otro valor adecuado para su sistema.

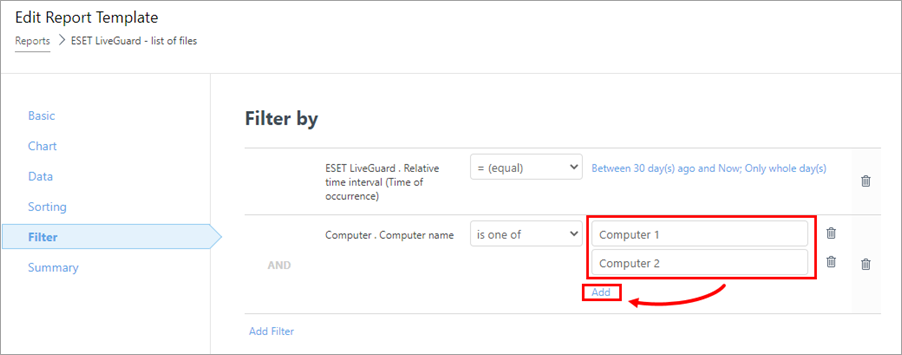

10. Haga clic en Agregar columna de nuevo y agregue el elemento Ordenador.Nombre de ordenador.

11. Agregue los nombres de los ordenadores que más archivos envían que ha obtenido con el procedimiento anterior (los 10 ordenadores que más sustituyen).

12. Hacer clic en Finalizar para guardar la plantilla de informe.

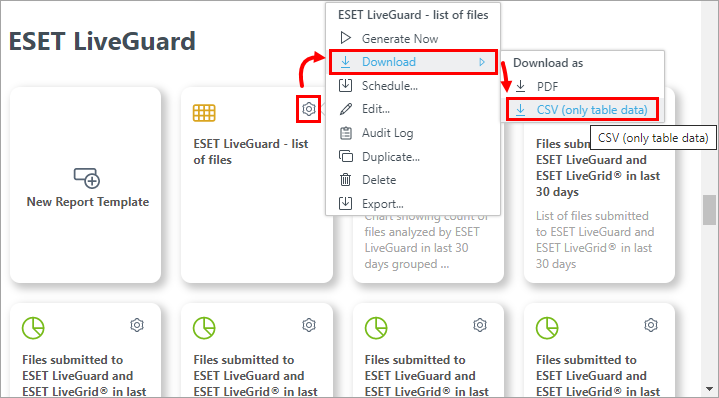

13. Busque la nueva plantilla de informe y genere un archivo CSV.

Análisis de datos

Para realizar el siguiente procedimiento se necesita software de terceros (un editor de hojas de cálculo) y conocimientos básicos en análisis de datos.

1.Abra el archivo CSV exportado en un editor de hojas de cálculo, como Microsoft Excel.

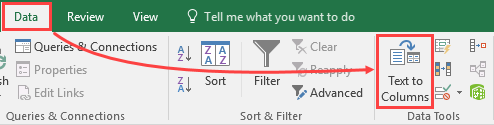

2.Separe los datos en dos columnas. En Microsoft Excel, seleccione la primera columna, diríjase a Datos > Texto a columnas.

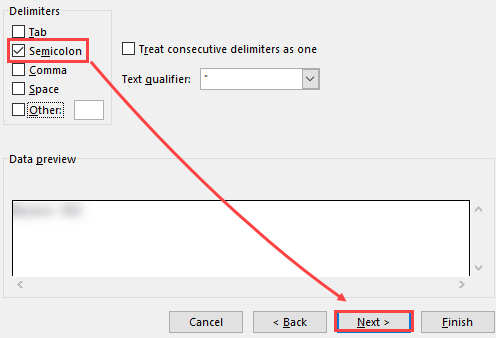

3.Seleccione Delimitado > Siguiente.

4.Seleccione solo el delimitador Punto y coma y, a continuación, haga clic en Siguiente > Finalizar.

Analice los datos.

Busque un patrón en los archivos enviados y sus ubicaciones. Busque un patrón, normalmente una carpeta, desde el que se envían la gran mayoría de archivos. Cuando tenga un patrón, un ordenador sospechoso o una aplicación sospechosa, tendrá que investigar el patrón. Busque respuestas a las siguientes preguntas: •¿Qué aplicación utiliza esta carpeta? •¿Para qué se usa este ordenador? ¿Qué lo hace destacar entre los demás? •¿Cuál es el origen de estos archivos? El objetivo de la investigación es encontrar un patrón de exclusión. |

Una vez que haya encontrado el patrón, siga con Excluir carpetas.