Malware Scan Engine

Die Erkennungsroutine schützt Sie vor bösartigen Systemangriffen, indem Dateien, E-Mails und die Internetkommunikation kontrolliert werden. Wenn ein als Malware klassifiziertes Objekt gefunden wird, beginnt die Säuberung. Die Erkennungsroutine kann das Objekt zunächst blockieren und anschließend säubern, löschen oder in die Quarantäne verschieben.

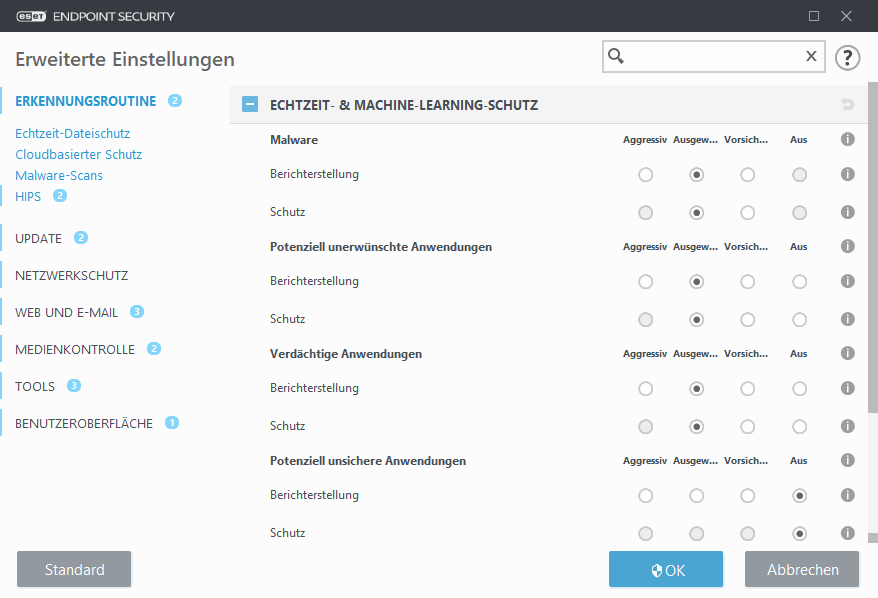

Klicken Sie auf Erweiterte Einstellungen oder drücken Sie die Taste F5, um die Einstellungen für die Erkennungsroutine im Detail zu konfigurieren.

In diesem Abschnitt:

- Kategorien Echtzeit- & Machine-Learning-Schutz

- Malware-Scans

- Einrichten der Berichterstellung

- Einrichten des Schutzes

- Best Practices

Ab Version 7.2 enthält der Abschnitt „Erkennungsroutine“ keine EIN-/AUS-Schalter mehr wie in Version 7.1 und niedriger. Die EIN-/AUS-Schalter wurden durch vier Schwellenwerte ersetzt: Aggressiv, Ausgewogen, Vorsichtig und Aus. |

Kategorien Echtzeit- & Machine-Learning-Schutz

Mit dem Echtzeit- & Machine-Learning-Schutz für alle Schutzmodule (z. B. Echtzeit-Dateischutz, Web-Schutz usw.) können Sie Berichte und Schutzebenen für die folgenden Kategorien konfigurieren:

- Malware - Computerviren sind Schadcode, der den vorhandenen Dateien auf Ihrem Computer vorangestellt oder angefügt wird. Allerdings wird der Begriff „Virus“ oft missbraucht. „Malware“ (Schadcode) ist ein präziserer Begriff. Die Malware-Erkennung wird von der Erkennungsroutine zusammen mit der Machine-Learning-Komponente ausgeführt.

Weitere Informationen zu diesem Anwendungstyp finden Sie im Glossar.

- Potenziell unerwünschte Anwendungen - Grayware oder potenziell unerwünschte Anwendungen (PUA) sind verschiedenste Arten von Software, deren Ziel nicht so eindeutig bösartig ist wie bei anderen Arten von Malware wie Viren oder Trojanern. Diese Art von Software kann jedoch weitere unerwünschte Software installieren, das Verhalten des digitalen Geräts ändern oder Aktionen ausführen, denen der Benutzer nicht zugestimmt hat oder die er nicht erwartet.

Weitere Informationen zu diesem Anwendungstyp finden Sie im Glossar. - Potenziell unsichere Anwendungen - sind gewerbliche Anwendungen, die zu böswilligen Zwecken missbraucht werden können. Beispiele für potenziell unsichere Anwendungen (PUA) sind Programme zum Fernsteuern von Computern (Remotedesktopverbindung), Programme zum Entschlüsseln von Passwörtern und Keylogger (Programme, die Tastendrücke der Benutzer aufzeichnen).

Weitere Informationen zu diesem Anwendungstyp finden Sie im Glossar.

- Verdächtige Anwendungen umfassen Programme, die mit Packprogrammen oder Schutzprogrammen komprimiert wurden. Diese Art von Programmen wird häufig von Malware-Autoren eingesetzt, um einer Erkennung zu entgehen.

Das erweiterte Machine Learning ist jetzt als zusätzliche Schutzebene in der Erkennungsroutine enthalten und verbessert die Erkennung auf Basis von Machine Learning. Weitere Informationen zu diesem Schutztyp finden Sie im Glossar. |

Malware-Scans

Die Scaneinstellungen für Echtzeit-Scanner und On-Demand-Scanner können separat konfiguriert werden. Die Option Einstellungen für den Echtzeit-Schutz verwenden ist standardmäßig aktiviert. Wenn diese Option aktiviert ist, werden die On-Demand-Scaneinstellungen aus dem Bereich Echtzeit- & Machine-Learning-Schutz übernommen.

Einrichten der Berichterstellung

Bei einem Ereignis (z. B. eine Bedrohung wird gefunden und als Malware klassifiziert) werden Informationen im Ereignis-Los aufgezeichnet, und Desktophinweise werden angezeigt, wenn dies in ESET Endpoint Security konfiguriert wurde.

Der Schwellenwert für die Berichterstellung kann pro Kategorie konfiguriert werden (bezeichnet als „KATEGORIE“):

- Malware

- Potenziell unerwünschte Anwendungen

- Potenziell unsicher

- Verdächtige Anwendungen

Die Berichterstellung wird mit der Erkennungsroutine ausgeführt, inklusive der Machine-Learning-Komponente. Sie können einen höheren Schwellenwert für die Berichterstellung als die aktuelle Schutzstufe festlegen. Diese Einstellungen für die Berichterstellung haben keinen Einfluss darauf, ob Objekte blockiert, gesäubert oder gelöscht werden.

Lesen Sie die folgenden Artikel, bevor Sie Änderungen an Schwellenwerten (oder Ebenen für KATEGORIE-Berichte vornehmen:

Schwellenwert |

Erklärung |

|---|---|

Aggressiv |

KATEGORIE-Berichte mit maximaler Empfindlichkeit. Mehr Bedrohungen werden gemeldet. Die aggressive Einstellung kann Objekte fälschlicherweise als KATEGORIE klassifizieren. |

Ausgewogen |

Ausgewogen konfigurierte KATEGORIE-Berichte. Diese Einstellung bietet einen optimalen Ausgleich zwischen Leistung und Genauigkeit der Erkennungsraten und der Anzahl der fälschlich gemeldeten Objekte. |

Vorsichtig |

KATEGORIE-Berichte zur Minimierung falsch erkannter Objekte mit ausreichendem Schutzniveau. Objekte werden nur gemeldet, wenn die Erkennung sehr wahrscheinlich ist und mit dem Verhalten von KATEGORIE übereinstimmt. |

Aus |

Die Berichterstellung für KATEGORIE ist nicht aktiv und diese Ereignisse werden nicht erkannt, gemeldet oder gesäubert. Diese Einstellung deaktiviert daher den Schutz vor diesem Ereignistyp. |

![]() Verfügbarkeit der ESET Endpoint Security-Schutzmodule

Verfügbarkeit der ESET Endpoint Security-Schutzmodule

![]() Ermitteln von Produktversion, Versionen der Programmmodule und Builddaten

Ermitteln von Produktversion, Versionen der Programmmodule und Builddaten

Wichtige Hinweise

Einige Hinweise zum Festlegen angemessener Schwellenwerte für Ihre Umgebung:

- Der Schwellenwert Ausgewogen wird für die meisten Einrichtungen empfohlen.

- Der Schwellenwert Vorsichtig bietet eine Schutzebene, die mit den Vorgängerversionen von ESET Endpoint Security (7.1 und niedriger) vergleichbar ist. Diese Ebene wird empfohlen für Umgebungen, in denen es wichtig ist, die von der Sicherheitssoftware fälschlich identifizierten Objekte zu minimieren.

- Je höher der Schwellenwert für die Berichterstellung, desto höher ist die Erkennungsrate, aber auch die Rate der fälschlich identifizierten Objekte.

- In der Praxis ist es nicht möglich, eine Erkennungsrate von 100 % oder eine Rate von 0 % für fälschlicherweise als Malware erkannte saubere Objekte zu garantieren.

- Aktualisieren Sie ESET Endpoint Security und die Module fortlaufend, um die Balance zwischen Leistung und Genauigkeit der Erkennungsraten und der Anzahl der fälschlicherweise gemeldeten Objekte zu optimieren.

Einrichten des Schutzes

Als KATEGORIE klassifizierte Objekte werden vom Programm blockiert, und das Objekt wird anschließend gesäubert, gelöscht oder in die Quarantäne verschoben.

Lesen Sie die folgenden Artikel, bevor Sie Änderungen an Schwellenwerten (oder Ebenen für den KATEGORIE-Schutz vornehmen:

Schwellenwert |

Erklärung |

|---|---|

Aggressiv |

Gemeldete aggressive (oder niedrigere) Ereignisse werden blockiert und die automatische Behebung (z. B. Säuberung) wird gestartet. Diese Einstellung wird empfohlen, wenn alle Endpoints mit aggressiven Einstellungen gescannt wurden und fälschlicherweise gemeldete Objekte zu den Erkennungsausschlüssen hinzugefügt wurden. |

Ausgewogen |

Gemeldete ausgewogene (oder niedrigere) Ereignisse werden blockiert und die automatische Behebung (z. B. Säuberung) wird gestartet. |

Vorsichtig |

Gemeldete ausgewogene Ereignisse werden gesperrt und die automatische Behebung (z. B. Säuberung) wird gestartet. |

Aus |

Nützlich, um fälschlich gemeldete Objekte zu identifizieren und auszuschließen. |

![]() Konvertierungstabelle für ESET PROTECT-Policies in ESET Endpoint Security 7.1 und niedriger

Konvertierungstabelle für ESET PROTECT-Policies in ESET Endpoint Security 7.1 und niedriger

Best Practices

NICHT VERWALTET (einzelne Client-Workstation)

Behalten Sie die empfohlenen Standardwerte bei.

VERWALTETE UMGEBUNG

Diese Einstellungen werden normalerweise mit einer Policy auf Workstations angewendet.

1. Anfangsphase

Diese Phase kann bis zu einer Woche dauern.

- Legen Sie alle Berichterstellungs-Schwellenwerte auf Ausgewogen fest.

HINWEIS: Legen Sie die Werte bei Bedarf auf Aggressiv fest. - Legen Sie den Malware-Schutz auf Ausgewogen fest.

- Legen Sie den Schutz für andere KATEGORIEN auf Vorsichtig fest.

HINWEIS: Wir raten davon ab, den Schutz-Schwellenwert in dieser Phase auf Aggressiv festzulegen, da andernfalls alle gefundenen Ereignisse behoben werden, inklusive fälschlich identifizierter Ereignisse. - Identifizieren Sie daher zunächst die fälschlich identifizierten Objekte im Erkennungs-Log und fügen Sie sie zu den Ereignisausschlüssen hinzu.

2. Übergangsphase

- Implementieren Sie die „Produktionsphase“ als Test auf einigen Workstations (nicht auf allen Workstations im Netzwerk).

3. Produktionsphase

- Legen Sie alle Schutz-Schwellenwerte auf Ausgewogen fest.

- Verwenden Sie in remote verwalteten Umgebungen eine passende vordefinierter Virenschutz-Policy für ESET Endpoint Security.

- Verwenden Sie den Schutz-Schwellenwert Aggressiv, wenn Sie die Erkennungsrate maximieren möchten und bereit sind, fälschlich identifizierte Objekte zu akzeptieren.

- Überprüfen Sie das Erkennungs-Log oder die ESET PROTECT-Berichte auf mögliche fehlende Erkennungen.