Log-Dateien

Die Log-Dateien enthalten Informationen zu allen wichtigen aufgetretenen Programmereignissen und geben einen Überblick über erkannte Bedrohungen. Logs sind unabdingbar für die Systemanalyse, die Erkennung von Problemen oder Risiken sowie die Fehlerbehebung. Die Logs werden im Hintergrund ohne Eingriffe des Benutzers erstellt. Welche Informationen aufgezeichnet werden, ist abhängig von den aktuellen Einstellungen für die Mindestinformation in Logs. Textnachrichten und Logs können direkt aus ESET Endpoint Security heraus angezeigt werden. Das Archivieren von Log-Dateien erfolgt ebenfalls direkt über das Programm.

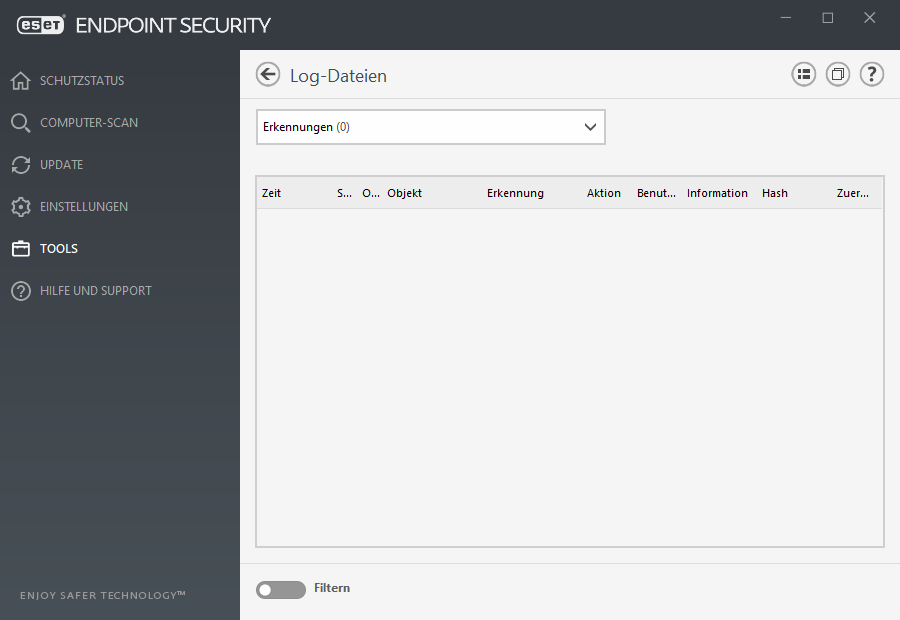

Log-Dateien können über das Hauptprogrammfenster aufgerufen werden, indem Sie auf Tools > Log-Dateien klicken. Wählen Sie im Dropdown-Menü Log den gewünschten Log-Typ aus. Folgende Logs sind verfügbar:

- Ereignisen – Dieses Log enthält detaillierte Informationen über die von ESET Endpoint Security entdeckten Ereignisse und Infiltrationen. Darunter der Erkennungszeitpunkt, der Name des Ereignisses, deren Ort, die ausgeführte Aktion und der Name des Benutzers, der zum jeweiligen Zeitpunkt angemeldet war. Doppelklicken Sie auf einen Log-Eintrag, um die Details in einem eigenen Fenster anzuzeigen. Gesäuberte Bedrohungen sowie nicht gesäuberte und potenziell unsichere oder unerwünschte Anwendungen werden mit gelbem Text auf weißem Hintergrund angezeigt. Nicht gesäuberte potenziell unsichere oder unerwünschte Anwendungen werden ebenfalls mit gelbem Text auf weißem Hintergrund angezeigt.

- Ereignisse – Alle von ESET Endpoint Security ausgeführten wichtigen Aktionen werden im Ereignis-Log aufgezeichnet. Das Ereignis-Log enthält Informationen über Ereignisse und im Programm aufgetretene Fehler. Es unterstützt Systemadministratoren und Benutzer bei der Fehlerbehebung. Die hier aufgeführten Informationen sind oftmals hilfreich, um ein im Programm aufgetretenes Problem zu beheben.

- Computer-Scan – Alle Prüfergebnisse werden in diesem Fenster angezeigt. Jede Zeile entspricht der Überprüfung eines einzelnen Computers. Durch Doppelklicken auf einen Eintrag können Sie Einzelheiten zu der entsprechenden Prüfung anzeigen.

- Gesperrte Dateien – Enthält Einträge zu Dateien, die gesperrt waren und bei geöffneter Verbindung zu ESET Enterprise Inspector nicht geöffnet werden konnten. Das Log enthält den Grund und das Quellmodul, das die Datei gesperrt hat, sowie die Anwendung und den Benutzer, der die Datei ausgeführt hat. Weitere Informationen finden Sie online im ESET Enterprise Inspector-Benutzerhandbuch.

- Verschickte Dateien – Enthält eine Aufzeichnung der Dateien, die zur Analyse an ESET LiveGrid® oder ESET LiveGuard verschickt wurden.

- Audit-Logs – Diese Logs enthalten Informationen zu Datum und Uhrzeit der Änderung, Art der Änderung, eine Beschreibung sowie eine Quelle und den Benutzer. Weitere Informationen finden Sie unter Audit-Logs.

- HIPS – Enthält Einträge spezifischer Regeln, die zum Aufzeichnen markiert wurden. Das Protokoll zeigt die Anwendung an, die den Vorgang angefordert hat, das Ergebnis (ob der Vorgang zugelassen oder blockiert wurde) sowie den erstellten Regelnamen.

- Netzwerk-Schutz – Im Firewall-Log werden alle vom Netzwerkangriffsschutz oder der Firewall erkannten Angriffe angezeigt. Hier erhalten Sie Informationen über alle Angriffe auf Ihren Computer. In der Spalte Ereignis werden die entdeckten Angriffe angezeigt. Unter Quelle erfahren Sie mehr über den Angreifer. Die Spalte Protokoll zeigt das beim Angriff verwendete Datenübertragungsprotokoll an. Analysieren Sie das Netzwerkschutz-Log, um Einbruchsversuche in Ihr System rechtzeitig zu erkennen und unerlaubte Zugriffe zu unterbinden. Weitere Informationen zu bestimmten Netzwerkangriffen finden Sie unter IDS und erweiterte Optionen.

- Gefilterte Websites – Diese Liste enthält die durch den Web-Schutz oder die Web-Kontrolle gesperrten Websites. Die Logs enthalten die Uhrzeit, die URL, den Benutzer und die Anwendung, die eine Verbindung zur gegebenen Website hergestellt hat.

- Spam-Schutz – Enthält Einträge zu E-Mails, die als Spam eingestuft wurden.

- Web-Kontrolle – Zeigt gesperrte bzw. zugelassene URL-Adressen und Details zu deren Kategorien an. Die Spalte ausgeführte Aktion zeigt, wie die Filterregeln angewendet wurden.

- Medienkontrolle – Enthält Datensätze zu Wechselmedien oder externen Geräten, die an den Computer angeschlossen wurden. Nur Geräte mit einer Regel für die Medienkontrolle werden in die Log-Datei aufgenommen. Wenn auf ein angeschlossenes Gerät keine Regel zutrifft, wird für das Gerät kein Log-Eintrag erstellt. Hier können Sie außerdem Details wie Gerätetyp, Seriennummer, Herstellername und Mediengröße (je nach Verfügbarkeit der Informationen) anzeigen.

Wählen Sie den Inhalt eines Logs aus und drücken Sie Ctrl + C, um die Daten in die Zwischenablage zu kopieren. Halten Sie Ctrl + Shift gedrückt, um mehrere Einträge auszuwählen.

Klicken Sie auf ![]() Filtern, um das Fenster Log-Filter zu öffnen, wo Sie die Filterkriterien definieren können.

Filtern, um das Fenster Log-Filter zu öffnen, wo Sie die Filterkriterien definieren können.

Klicken Sie mit der rechten Maustaste auf einen Eintrag, um das Kontextmenü zu öffnen. Im Kontextmenü stehen folgende Optionen zur Verfügung:

- Anzeigen -Zeigt weitere detaillierte Informationen zum ausgewählten Log in einem neuen Fenster an.

- Gleiche Datensätze filtern - Wenn Sie diesen Filter aktivieren, werden nur Einträge desselben Typs angezeigt (Diagnose, Warnungen, ...).

- Filter – Wenn Sie diese Option anklicken, können Sie im Fenster Log-Filter Filterkriterien für bestimmte Log-Einträge festlegen.

- Filter aktivieren – Aktiviert die Filtereinstellungen.

- Filter deaktivieren – Setzt alle Filtereinstellungen (wie oben beschrieben) zurück

- Kopieren/Alles kopieren – Kopiert die Informationen zu allen im Fenster angezeigten Einträgen

- Löschen/Alle löschen – Löscht die ausgewählten oder alle angezeigten Einträge; für diese Option sind Administratorrechte erforderlich

- Exportieren – Exportiert Informationen zu den Einträgen im XML-Format.

- Alle exportieren – Exportiert Informationen zu allen Einträgen im XML-Format.

- Suchen/Weitersuchen/Rückwärts suchen – Wenn Sie diese Option anklicken, können Sie im Fenster „Log-Filter“ Filterkriterien festlegen, um einen bestimmten Eintrag hervorzuheben.

- Ausschluss erstellen - Erstellen Sie einen neuen Ereignisausschluss mit einem Assistenten (Nicht verfügbar für Malware-Erkennungen).