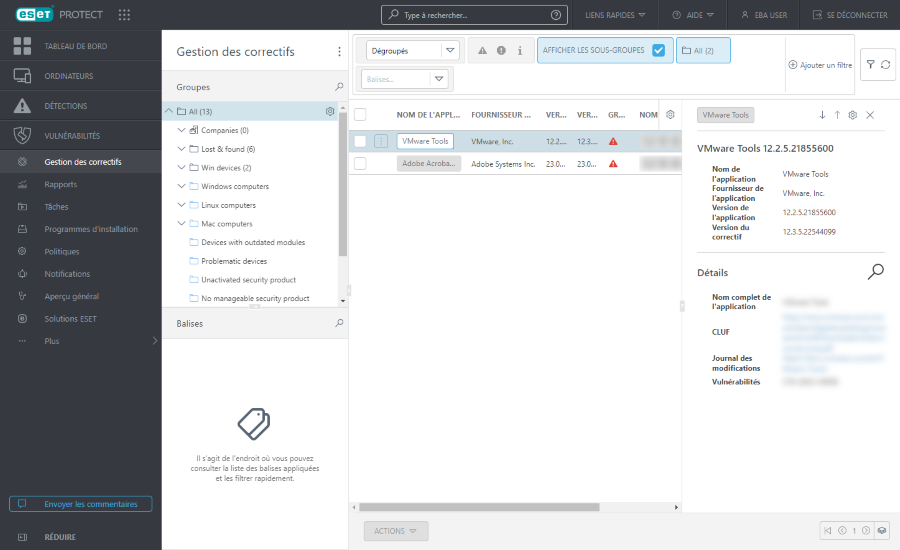

Gestion des correctifs

La gestion des correctifs permet de s'assurer que les systèmes et les applications sont sécurisés contre les vulnérabilités et les programmes d'exploitation des failles informatiques connus. La section Gestion des correctifs répertorie tous les correctifs disponibles permettant de remédier aux vulnérabilités détectées et facilite le processus de correction grâce à des mises à jour logicielles automatisées. Avec les options de correction, vous pouvez rapidement vous assurer que vos points de terminaison sont mis à jour avec les derniers correctifs de sécurité.

Conditions préalables requises :

Pour afficher et activer Gestion des correctifs et des vulnérabilités d'ESET, assurez-vous de disposer de l'un des niveaux suivants :

•ESET PROTECT Elite

•ESET PROTECT Complete

•ESET PROTECT MDR

•ESET PROTECT MDR Ultimate

Vous pouvez également acheter Gestion des vulnérabilités et des correctifs ESET en tant que module complémentaire distinct pour le niveau ESET PROTECT Entry et ESET PROTECT Advanced. |

Vous pouvez activer Gestion des vulnérabilités et des correctifs ESET sur les ordinateurs Windows exécutant :

•ESET Management Agent

•ESET Endpoint Security pour Windows version 10.1+

•ESET Endpoint Antivirus pour Windows version 10.1+

•ESET Server Security for Microsoft Windows Server version 11.0+

•ESET Mail Security for Microsoft Exchange Server 11.0+

•ESET Security for Microsoft SharePoint Server 11.0+

•ESET Endpoint Security pour macOS version 8.0+

La fonctionnalité Gestion des vulnérabilités et des correctifs ESET n'est pas prise en charge sur les appareils Windows dotés de processeurs ARM. |

|

ESET Bridge n'a pas d'impact sur le signalement des vulnérabilités. ESET Bridge bloque le trafic réseau de la gestion des correctifs lorsque la ESET Gestion des vulnérabilités et des correctifs est désactivée. Lorsque vous appliquez la politique Gestion des vulnérabilités et des correctifs sur des ordinateurs gérés et que l'ordinateur exécutant ESET Bridge, ESET Bridge (version 3 et versions ultérieures) autorise automatiquement le trafic réseau de la gestion des correctifs en désactivant les règles de liste de contrôle d'accès (ACL). ESET PROTECT devient un proxy ouvert qui permet l'acheminement de tout le trafic réseau : •La console web ESET PROTECT affichera l'alerte Les restrictions d'accès sont désactivées dans les détails de l'ordinateur. Vous pouvez masquer l'alerte en désactivant Signaler le proxy ouvert dans la politique ESET Bridge > Signalement. •Nous vous recommandons de configurer l'authentification par proxy pour améliorer la sécurité du réseau. |

La gestion des correctifs est activée pendant l'activation de la fonctionnalité Gestion des correctifs et des vulnérabilités.

Afficher la gestion des correctifs

Vous pouvez afficher la gestion des correctifs à partir de plusieurs endroits :

•Cliquez sur Gestion des correctifs dans le menu principal pour ouvrir la section Gestion des correctifs et afficher une liste de correctifs

•Cliquez sur Ordinateurs, ensuite sélectionnez Détails. Dans la vignette Gestion des correctifs et des vulnérabilités, cliquez sur Afficher les correctifs pour ouvrir la section Gestion des correctifs

Regroupement de l'affichage

Pour regrouper les correctifs, effectuez la sélection dans le menu déroulant :

•Non groupées : vue par défaut

•Regrouper par nom d'application : une fois le regroupement effectué, cliquez sur une ligne d'application, puis sur Afficher les périphériques pour afficher les périphériques (ordinateurs) sur lesquels un correctif sera appliqué

Filtrer l'affichage

Pour filtrer, cliquez sur Ajouter un filtre :

1.Dans certains filtres, vous pouvez sélectionner l'opérateur en cliquant sur l'icône de l'opérateur à côté du nom du filtre (les opérateurs disponibles dépendent du type de filtre) :

Égal à ou Contient

Différent de ou Ne contient pas

Supérieur ou égal à

Inférieur ou égal à

2.Sélectionnez un ou plusieurs éléments dans la liste. Tapez une chaîne de recherche ou sélectionnez les éléments du menu déroulant dans les champs des filtres.

3.Appuyez sur Entrée. Les filtres actifs sont mis en surbrillance en bleu.

•Nom de l'application : nom de l'application présentant la vulnérabilité

•Version de l'application : version de l'application à l'origine de la vulnérabilité

•Version du correctif : version du correctif

•Gravité : niveau de gravité, par exemple, pour votre information, avertissement ou critique

•Nom de l'ordinateur : nom de l'ordinateur affecté

•Fournisseur d'applications : nom du fournisseur de l'application

Panneau latéral avec détails

Cliquez sur le nom d'une application pour afficher les détails de l'application dans un panneau latéral. Manipulation de l'aperçu de Application :

•![]() Suivant : affiche les détails de l'application suivante dans le panneau latéral

Suivant : affiche les détails de l'application suivante dans le panneau latéral

•![]() Précédent : affiche les détails de l'application précédente dans le panneau latéral

Précédent : affiche les détails de l'application précédente dans le panneau latéral

•![]() Gérer le contenu des détails du correctif : gère la façon dont les sections du panneau latéral sont affichées et dans quel ordre

Gérer le contenu des détails du correctif : gère la façon dont les sections du panneau latéral sont affichées et dans quel ordre

•![]() Fermer : ferme le panneau latéral

Fermer : ferme le panneau latéral

Déployer des correctifs

Vous pouvez corriger uniquement les applications sélectionnées. Seules les applications installées pour tous les utilisateurs par ordinateur sont prises en charge pour l'application de correctifs. Actuellement, la gestion des correctifs ne prend pas en charge l'application de correctifs pour les applications installées par utilisateur. |

Nous vous recommandons d'activer la gestion automatisée des correctifs à l'aide d'une stratégie. |

La section Gestion des correctifs affiche uniquement les applications prises en charge. Les correctifs du système d'exploitation sont appliqués via la tâche de mise à jour automatique : vous pouvez activer les mises à jour automatiques du système d'exploitation et sélectionner les niveaux de gravité pour l'application de ces mises à jour via une politique. ESET Endpoint Security pour macOS ne prend actuellement pas en charge l'analyse et l'application de correctifs au système d'exploitation. |

Lorsque l'automatisation des correctifs est configurée, la solution corrige automatiquement les applications pendant les fenêtres de maintenance.

Certaines applications peuvent redémarrer automatiquement l'ordinateur après une mise à niveau. |

Certaines applications (par exemple, TeamViewer) peuvent être concédées sous licence à une version spécifique. Revoir les applications Pour éviter une mise à niveau inutile, configurez l'option Politique de correction automatique > Appliquer des correctifs à toutes les applications, à l'exception de celles qui sont exclues lors de la création d'une politique. |

Vous pouvez également déployer les correctifs au moyen de :

•Sélectionnez les applications sur lesquelles vous souhaitez déployer des correctifs; cliquez sur le bouton Actions, puis sur Mettre à jour.

•Pour corriger une application sur tous les périphériques affectés, appliquez le filtre Grouper par nom d'application, sélectionnez la ligne contenant le nom de l'application, cliquez sur ![]() et ensuite sur Mettre à jour.

et ensuite sur Mettre à jour.

Après avoir déployé des correctifs à l'aide du bouton Mettre à jour, une nouvelle tâche client Appliquer le correctif d'application sera créée automatiquement dans Tâches. Pour les endpoints, les correctifs seront appliqués en fonction du planificateur de la gestion des vulnérabilités et des correctifs défini dans Politiques. Pour les serveurs, les correctifs seront installés après un compte à rebours de 60 secondes, sans possibilité de report.

Pour plus d'informations, consultez FAQ sur la Gestion des vulnérabilités et des correctifs.