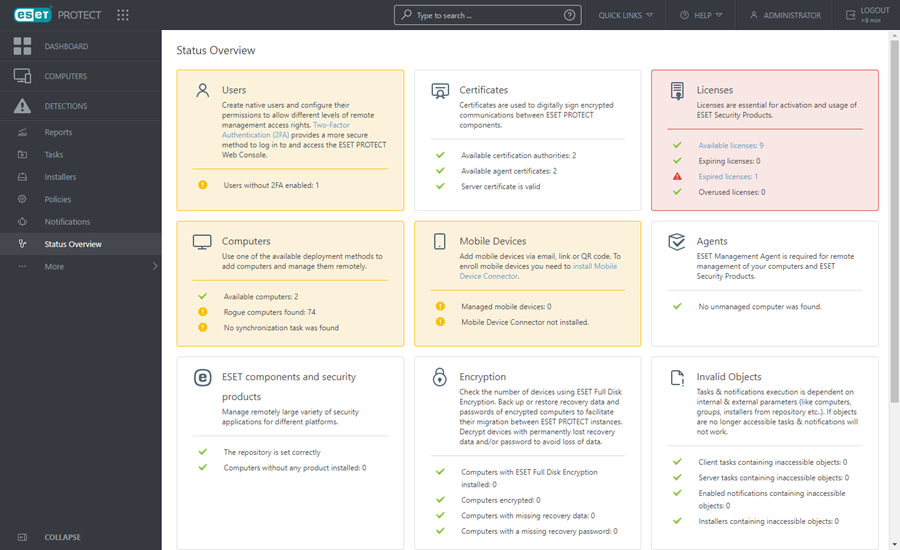

Przegląd stanu

Serwer ESET PROTECT wykonuje okresowe kontrole diagnostyczne. ![]() Przegląd stanu umożliwia wyświetlanie statystyk użytkowania oraz ogólnego stanu produktu ESET PROTECT. Może również ułatwić początkową konfigurację produktu ESET PROTECT. Kliknij Przegląd stanu, aby wyświetlić szczegółowe informacje na temat stanu produktu ESET PROTECT.

Przegląd stanu umożliwia wyświetlanie statystyk użytkowania oraz ogólnego stanu produktu ESET PROTECT. Może również ułatwić początkową konfigurację produktu ESET PROTECT. Kliknij Przegląd stanu, aby wyświetlić szczegółowe informacje na temat stanu produktu ESET PROTECT.

Kliknij kafelek sekcji, aby wyświetlić z prawej pasek zadań z czynnościami. Każdy kafelek sekcji może być w jednym z kilku kolorów, w zależności od najwyższego stanu ważności zawartych elementów:

Kolor |

Ikona |

Znaczenie ikony |

Opis |

|---|---|---|---|

Zielony |

|

OK |

Nie ma problemów z żadnymi elementami w sekcji. |

Żółty |

|

Ostrzeżenie |

Co najmniej jeden element w sekcji jest oznaczony ostrzeżeniem. |

Czerwony |

|

Błąd |

Co najmniej jeden element w sekcji jest oznaczony błędem. |

Szary |

|

Zawartość niedostępna |

Zawartość jest niedostępna z powodu niewystarczających uprawnień dostępu użytkownika konsoli ESET PROTECT. Administrator musi ustawić dodatkowe uprawnienia dla użytkownika lub trzeba się zalogować jako inny użytkownik z odpowiednimi uprawnieniami dostępu. |

Niebieski |

|

Informacje |

Pojawiło się pytanie związane z połączonymi komputerami (patrz opis sekcji Pytania poniżej). |

![]() Przegląd stanu obejmuje następujące sekcje:

Przegląd stanu obejmuje następujące sekcje:

Użytkownicy |

Można tworzyć różnych użytkowników i konfigurować ich uprawnienia, aby umożliwić różne poziomy zarządzania w programie ESET PROTECT. Domyślne konto administratora ESET PROTECT zostało utworzone podczas instalacji.

|

|||

Certyfikaty |

Aby korzystać z innych certyfikatów niż certyfikaty domyślne dostępne w programie ESET PROTECT, możesz utworzyć urzędy certyfikacji oraz certyfikaty równorzędne dla poszczególnych komponentów programu ESET PROTECT, by umożliwić komunikację z serwerem ESET PROTECT. |

|||

Licencje |

program ESET PROTECT wykorzystuje system zarządzania licencjami firmy ESET. Wybierz metodę dodawania licencji, która zostanie użyta podczas aktywacji niektórych komponentów programu ESET PROTECT oraz produktów zabezpieczających firmy ESET na komputerach klienckich. |

|||

Komputery |

•Dodaj komputer — do struktury ESET PROTECT można dodawać komputery znajdujące się w sieci. Można dodawać komputery i urządzenia mobilne ręcznie lub zaimportować listę urządzeń. •Dodaj nieautoryzowane komputery — można automatycznie zaimportować komputery wykryte przez narzędzie ESET RD Sensor. •Nowe zadanie synchronizacji — można uruchomić synchronizację grupy statycznej, w ramach której można przeprowadzić synchronizację, między innymi z usługą Active Directory, LDAP i oprogramowaniem VMware. |

|||

Urządzenia mobilne |

•Pobierz — jeśli moduł MDC nie został zainstalowany, można pobrać instalator Mobile Device Connector ze strony internetowej firmy ESET. •Dodaj urządzenia mobilne -— urządzenia mobilne można zarejestrować przez e-mail, przy użyciu łącza lub kodu QR, albo jako właściciel urządzenia. |

|||

Agenty |

•Nowa polityka — można utworzyć nową politykę agenta ESET Management, by zmienić interwał połączenia. •Wdrożenie agenta — agenty ESET Management można wdrażać na komputerach klienckich w sieci na wiele sposobów. |

|||

Komponenty ESET i produkty zabezpieczające |

•Nowa polityka — można utworzyć nową politykę, by zmienić konfigurację produktu zabezpieczającego firmy ESET zainstalowanego na komputerach klienckich. •Konfiguruj repozytorium — można zmienić Ustawienia serwera ESET PROTECT. •Zainstaluj oprogramowanie — po wdrożeniu agenta ESET Management można zainstalować oprogramowanie bezpośrednio z repozytorium firmy ESET lub podać lokalizację pakietu instalacyjnego (adres URL lub folder współdzielony). |

|||

Szyfrowanie |

Jeśli zarządzasz urządzeniami zaszyfrowanymi za pomocą ESET Full Disk Encryption, użyj następujących opcji, aby uniknąć utraty danych odzyskiwania: •Eksportuj — wyeksportuj bieżące dane odzyskiwania ESET Full Disk Encryption przed migracją zaszyfrowanych zarządzanych komputerów. •Importuj — umożliwia zaimportowanie danych odzyskiwania ESET Full Disk Encryption po migracji zaszyfrowanych komputerów zarządzanych do nowej wersji ESET PROTECT. |

|||

Nieprawidłowe obiekty |

Tutaj znajduje się lista zadań klienta i serwera, elementów wyzwalających, powiadomień i instalatorów z odwołaniami do niedostępnych lub nieprawidłowych obiektów. Aby wyświetlić menu wybranej listy obiektów, kliknij dowolne pole z wynikami. |

|||

Usługi zewnętrzne |

ESET PROTECT można skonfigurować tak, aby łączyć się z usługami zewnętrznymi w celu zapewnienia pełnej funkcjonalności. •Konfiguruj repozytorium — repozytorium zawiera pliki instalacyjne innych produktów zabezpieczających ESET, które można zainstalować przy użyciu zadania instalacji. Repozytorium konfiguruje się w obszarze Więcej > Ustawienia. W razie potrzeby można utworzyć repozytorium offline. •Konfiguracja aktualizacji — aktualizacje są niezbędne, aby program ESET PROTECT był na bieżąco. Aktualizacje są dostępne tylko wtedy, gdy program ESET PROTECT zaimportował niewygasającą licencję produktu biznesowego. Ustawienia aktualizacji można zmienić w obszarze Więcej > Ustawienia. •Konfiguracja SMTP — program ESET PROTECT można skonfigurować tak, by łączył się z istniejącym serwerem SMTP do wysyłania wiadomości e-mail, takich jak powiadomienia, wiadomości e-mail związane z rejestracją urządzeń mobilnych, raporty itp. |

|||

Pytania |

Gdy na urządzeniu klienckim zostanie wykryte sklonowane urządzenie lub zmiana sprzętu, na liście pojawia się pytanie. Przeczytaj więcej na temat rozwiązywania problemu klonowanych komputerów. |

|||

Stan MSP |

Jeśli zaimportowano konto MSP, dostępny jest kafelek ze stanami MSP. |