Silnik detekcji zabezpiecza system przed szkodliwymi atakami, skanując pliki, pocztę e-mail i komunikację internetową. W przypadku wykrycia obiektu sklasyfikowanego jako szkodliwe oprogramowanie rozpoczęte zostaną działania naprawcze. Silnik detekcji może wyeliminować niebezpieczny obiekt przez jego zablokowanie, a następnie wyleczenie, usunięcie lub przeniesienie go do kwarantanny.

Ochrona w czasie rzeczywistym i uczenie maszynowe

Zaawansowane uczenie maszynowe jest teraz częścią silnika detekcji jako zaawansowana warstwa ochrony, która poprawia wykrywanie w oparciu o uczenie maszynowe. Więcej informacji na temat ochrony tego typu można znaleźć w słowniczku. Możesz skonfigurować poziomy raportowania i ochrony dla następujących kategorii:

Szkodliwe oprogramowanie

Wirus komputerowy to szkodliwy kod, który jest dołączany do istniejących plików na komputerze. Jednak termin „wirus” jest często nadużywany. „Malware” (szkodliwe oprogramowanie) jest terminem dokładniejszym. Wykrywanie szkodliwego oprogramowania wykonywane jest przez moduł silnika detekcji w połączeniu z mechanizmem uczenia maszynowego. Więcej informacji na temat aplikacji tego typu można znaleźć w słowniczku.

Potencjalnie niepożądane aplikacje

Potencjalnie niepożądana aplikacja to oprogramowanie, które samo nie jest szkodliwe, ale może zainstalować dodatkowe niepożądane oprogramowanie, zmienić działanie urządzenia cyfrowego, wykonać działania, które nie zostały zatwierdzone ani nie są oczekiwane przez użytkownika, lub ma inne niejasne przeznaczenie.

Ta kategoria obejmuje oprogramowanie wyświetlające reklamy, otoki pobierania, różne paski narzędzi przeglądarek, oprogramowanie o działaniu wprowadzającym w błąd, pakiety oprogramowania, oprogramowanie do śledzenia itp. Więcej informacji na temat aplikacji tego typu można znaleźć w słowniczku.

Potencjalnie podejrzane aplikacje

Jest to oprogramowanie skompresowane za pomocą programów pakujących lub zabezpieczających, które używają własnościowych metod kompresji i/lub szyfrowania. Programy te są często używane do zniechęcania przed odtwarzaniem kodu źródłowego lub zaciemniania zawartości pliku wykonywalnego (na przykład w celu ukrycia szkodliwego oprogramowania).

Ta kategoria obejmuje wszystkie nieznane aplikacje skompresowane za pomocą programów pakujących lub zabezpieczających często używanych do kompresowania szkodliwego oprogramowania.

Potencjalnie niebezpieczne aplikacje

Ta klasyfikacja obejmuje legalne oprogramowanie komercyjne, które może zostać wykorzystane do szkodliwych celów. Niebezpieczna aplikacja może oznaczać legalne oprogramowanie posiadające potencjał do wykorzystania go w nieodpowiednim celu.

Ta kategoria obejmuje narzędzia do crackowania, generatory kluczy licencji, narzędzia do hackowania, narzędzia do zdalnego dostępu lub sterowania, aplikacje do łamania haseł, programy rejestrujące znaki wprowadzane na klawiaturze itp. Domyślnie opcja ta jest wyłączona.

Więcej informacji na temat aplikacji tego typu można znaleźć w słowniczku.

Przed zmodyfikowaniem progu (lub poziomu) kategorii Raportowanie lub Ochrona należy zapoznać się z poniższymi informacjami:

Raportowanie jest realizowane przez silnik detekcji i komponent uczenia maszynowego. Próg raportowania można dostosować do danego środowiska i potrzeb. Nie ma jednej poprawnej konfiguracji. W związku z tym zalecamy monitorowanie zachowania w danym środowisku i podejmowanie decyzji, czy inne ustawienie raportowania mogłoby być odpowiedniejsze.

Raportowanie nie podejmuje działań na obiektach, tylko przekazuje informacje do odpowiedniej warstwy ochrony, która następnie podejmuje właściwie działanie.

Agresywne

|

Raportowanie ustawione na maksymalną czułość. Zgłaszane jest więcej wykryć. Chociaż ustawienie Agresywne może wydawać się najbezpieczniejsze, często okazuje się zbyt czułe, co może przynieść efekt przeciwny do zamierzonego.

|

|

Ustawienie agresywne może fałszywie rozpoznawać obiekty jako złośliwe, co powoduje podejmowanie określonych działań (w zależności od ustawień ochrony).

|

|

Zrównoważone

|

To ustawienie zapewnia zrównoważone działanie, w tym wydajność, częstotliwość wykrywania i jak najmniejszą liczbę obiektów błędnie uznawanych za zagrożenia.

|

Ostrożne

|

Raportowanie skonfigurowane tak, aby zminimalizować ilość błędów polegających na traktowaniu bezpiecznego pliku jako zagrożenia. Obiekt jest raportowany jako szkodliwy tylko wtedy, gdy działanie aplikacji odpowiada zachowaniu aplikacji szkodliwych.

|

Wył.

|

Raportowanie nie jest aktywne. Zagrożenia nie są odnajdowane, zgłaszane ani leczone.

|

|

Nie można dezaktywować raportowania szkodliwego oprogramowania, dlatego w przypadku szkodliwego oprogramowania ustawienie Wyłącz nie jest dostępne.

|

|

Jeśli chcesz przywrócić wartości domyślne ustawień w tej sekcji, kliknij strzałkę „zawracania” obok nagłówka sekcji. Wszelkie zmiany wprowadzone w danej sekcji zostaną utracone.

|

Raportowanie

Wykonywane przez silnik detekcji i komponent uczenia maszynowego. Raportowanie nie podejmuje czynności na obiektach (odpowiada za to właściwa warstwa ochrony).

Ochrona

Skonfiguruj parametry w sekcji Ochrona przesyłania poczty, aby mieć wpływ na to, jakie działania są podejmowane w odniesieniu do zgłoszonych obiektów. Możesz też skonfigurować rolę niestandardową:

|

|

Przykład instalacji głównej:

Cel: Poddanie kwarantannie wiadomości zawierających szkodliwe oprogramowanie lub chroniony hasłem, szyfrowany albo uszkodzony załącznik

Utwórz następującą regułę Ochrony przesyłania poczty:

Warunek

Typ: Wynik skanowania w poszukiwaniu wirusów

Operacja: jest równe

Parametr: Zainfekowane — niewyleczone

Czynność

Typ: Poddaj wiadomość kwarantannie

|

Jeśli chcesz przywrócić wartości domyślne ustawień w tej sekcji, kliknij strzałkę „zawracania” obok nagłówka sekcji. Wszelkie zmiany wprowadzone w danej sekcji zostaną utracone.

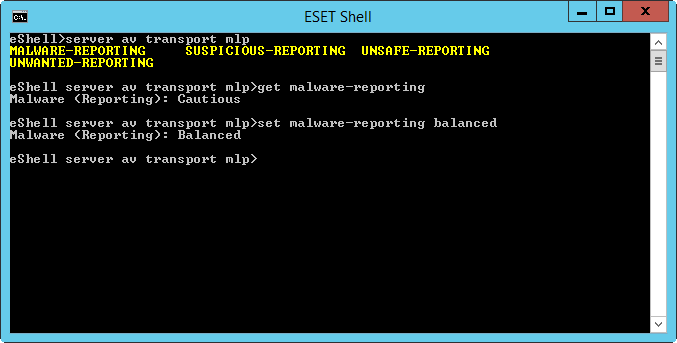

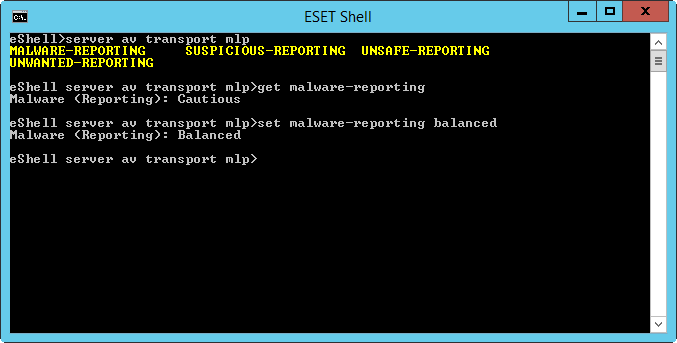

Skonfiguruj ochronę uczenia maszynowego za pomocą programu eShell. Nazwa kontekstu w programie eShell to MLP. Otwórz eShell w trybie interaktywnym i przejdź do MLP:

server av transport mlp

Zobacz, jakie jest bieżące ustawienie raportowania podejrzanych aplikacji:

get suspicious-reporting

Jeśli chcesz stosować mniej rygorystyczne raportowanie, zmień ustawienie na Ostrożne:

set suspicious-reporting cautious

|

Raportowanie

Wykonywane przez silnik detekcji i komponent uczenia maszynowego. Raportowanie nie podejmuje czynności na obiektach (odpowiada za to właściwa warstwa ochrony).

Ochrona

Skonfiguruj parametry w sekcji Ochrona bazy danych skrzynek pocztowych, aby mieć wpływ na to, jakie działania są podejmowane w odniesieniu do zgłoszonych obiektów.

Jeśli chcesz przywrócić wartości domyślne ustawień w tej sekcji, kliknij strzałkę „zawracania” obok nagłówka sekcji. Wszelkie zmiany wprowadzone w danej sekcji zostaną utracone.

Skonfiguruj ochronę uczenia maszynowego za pomocą programu eShell. Nazwa kontekstu w programie eShell to MLP. Otwórz eShell w trybie interaktywnym i przejdź do MLP:

server av database mlp

Zobacz, jakie jest bieżące ustawienie raportowania podejrzanych aplikacji:

get suspicious-reporting

Jeśli chcesz stosować mniej rygorystyczne raportowanie, zmień ustawienie na Ostrożne:

set suspicious-reporting cautious

|

Raportowanie

Wykonywane przez silnik detekcji i komponent uczenia maszynowego. Raportowanie nie podejmuje czynności na obiektach (odpowiada za to właściwa warstwa ochrony).

Ochrona

Skonfiguruj parametry w sekcji Skanowanie bazy danych skrzynek pocztowych na żądanie, aby mieć wpływ na to, jakie działania są podejmowane w odniesieniu do zgłoszonych obiektów.

Jeśli chcesz przywrócić wartości domyślne ustawień w tej sekcji, kliknij strzałkę „zawracania” obok nagłówka sekcji. Wszelkie zmiany wprowadzone w danej sekcji zostaną utracone.

Skonfiguruj ochronę uczenia maszynowego za pomocą programu eShell. Nazwa kontekstu w programie eShell to MLP. Otwórz eShell w trybie interaktywnym i przejdź do MLP:

server av on-demand mlp

Zobacz, jakie jest bieżące ustawienie raportowania podejrzanych aplikacji:

get suspicious-reporting

Jeśli chcesz stosować mniej rygorystyczne raportowanie, zmień ustawienie na Ostrożne:

set suspicious-reporting cautious

|