Antispam geavanceerde instellingen

Configureer deze instellingen om berichten te laten verifiëren door externe servers (gedefinieerd als RBL - Realtime Blackhole List en DNSBL - DNS Blocklist) volgens vooraf bepaalde criteria. RBL-servers ontvangen query's via IP-adressen die zijn opgehaald uit de kopteksten van Received: en DNSBL-servers ontvangen query's via IP-adressen en domeinen die zijn opgehaald uit het tekstgedeelte van het bericht.

Zie de artikelen over RBL en DNSBL voor meer informatie.

Maximum aantal geverifieerde adressen van Received:-kopteksten

U kunt het aantal IP-adressen beperken dat door Antispam wordt gecontroleerd. Het gaat hierbij om de IP-adressen die in Received: from-kopteksten zijn geschreven. De standaardwaarde is 0, wat betekent dat alleen het IP-adres van de laatst geïdentificeerde afzender wordt gecontroleerd.

Verifieer het adres van de afzender bij de zwarte lijst met eindgebruikers

E-mailberichten die niet vanaf e-mailservers (computers die niet als e-mailservers staan vermeld) worden verzonden, worden geverifieerd om ervoor te zorgen dat de afzender niet op de zwarte lijst staat. Deze optie is standaard ingeschakeld. U kunt deze optie uitschakelen als dat nodig is, maar berichten die niet vanaf e-mailservers worden verzonden, worden niet gecontroleerd bij de zwarte lijst.

Resultaten van externe blokkadelijsten van derden hebben voorrang op de zwarte lijst van eindgebruikers voor IP-adressen in Received: from kopteksten. Alle IP-adressen (tot het opgegeven maximum aantal geverifieerde adressen) worden van evaluatie verzonden door externe servers van derden. |

Extra RBL-servers

Dit is een lijst met RBL-servers (Realtime Blackhole List) waar query's naartoe worden verzonden wanneer berichten worden geanalyseerd.

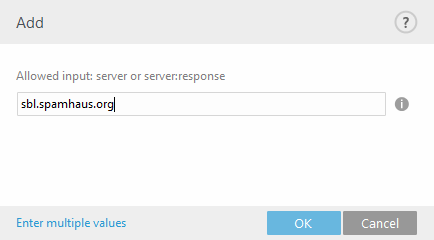

Voer bij de toevoeging van bijkomende RBL-servers de domeinnaam van de server in (bijvoorbeeld sbl.spamhaus.org). Deze werkt met alle retourcodes die door de server worden ondersteund. |

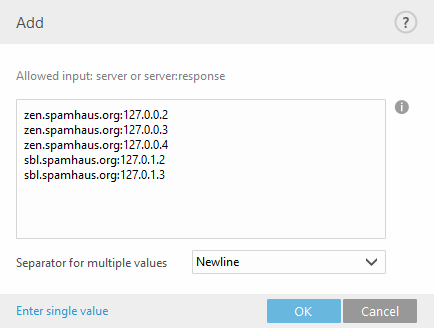

In plaats hiervan kunt u ook een servernaam opgeven met een retourcode in de notatie server:response (bijvoorbeeld: zen.spamhaus.org:127.0.0.4). Bij gebruik van deze notatie raden we u aan om elke servernaam en retourcode afzonderlijk toe te voegen zodat u een volledige lijst hebt. Klik op Geef meerdere waarden op in het venster Toevoegen om alle servernamen en hun retourcodes op te geven. Vermeldingen moeten er als het onderstaande voorbeeld uitzien. De hostnamen en retourcodes van uw RBL-servers kunnen er anders uitzien:

U kunt uw aangepaste lijst ook importeren vanuit een bestand in plaats van elke vermelding handmatig toe te voegen: klik op Importeren en blader naar het bestand dat de vermeldingen bevat die u aan de lijst wilt toevoegen. Als u uw bestaande lijst naar een bestand wilt exporteren, gaat u op soortgelijke wijze te werk, maar selecteert u Exporteren in het contextmenu.

Uitvoeringslimiet voor RBL-aanvragen (in seconden)

Met deze optie kunt u een maximumtijd voor RBL-query's instellen. Er worden alleen RBL-antwoorden gebruikt van RBL-servers die op tijd reageren. Als de waarde wordt ingesteld op '0' wordt er geen time-out afgedwongen.

Maximaal aantal RBL-geverifieerde adressen

Met deze optie kunt u beperken hoeveel IP-adressen van RBL-servers query's ontvangen. Het totale aantal RBL-query's is het aantal IP-adressen in de koptekst Ontvangen: (maximaal RBL maxcheck IP-adressen), vermenigvuldigd met het aantal RBL-servers dat in de RBL-lijst is opgegeven. Als de waarde is ingesteld op '0', wordt een onbeperkt aantal ontvangen kopteksten gecontroleerd. IP's op de lijst met genegeerde IP-adressen tellen niet mee voor de limiet op het aantal RBL IP-adressen.

Extra DNSBL-servers

Dit is een lijst met DNSBL-servers (DNS Blocklist) waar query's naartoe worden verzonden met domeinen en IP-adressen die uit het tekstgedeelte van het bericht zijn gehaald.

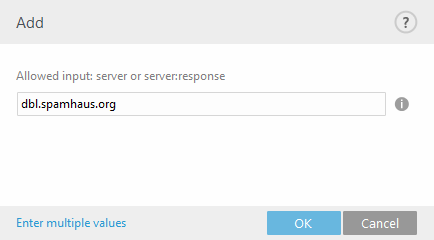

Voer bij de toevoeging van bijkomende DNSBL-servers de domeinnaam van de server in (bijvoorbeeld dbl.spamhaus.org). Deze werkt met alle retourcodes die door de server worden ondersteund. |

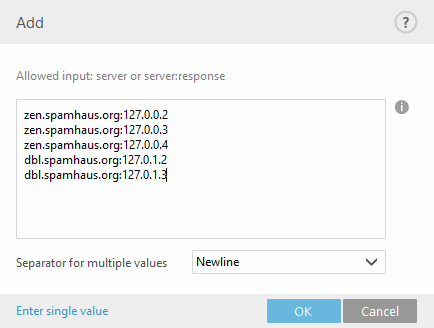

Als alternatief kunt u een servernaam opgeven met een retourcode onder de vorm van server:response (bijvoorbeeld: zen.spamhaus.org:127.0.0.4). In dit geval raden we u aan om elke servernaam en retourcode afzonderlijk toe te voegen, zodat u een volledige lijst hebt. Klik op Geef meerdere waarden op in het venster Toevoegen om alle servernamen en hun retourcodes op te geven. Vermeldingen moeten er als het onderstaande voorbeeld uitzien. De hostnamen en retourcodes van uw DNSBL-servers kunnen er anders uitzien:

Uitvoeringslimiet voor DNSBL-aanvragen (in seconden)

Hiermee kunt u een maximale time-out instellen voor de voltooiing van alle DNSBL-query's.

Maximaal aantal DNSBL-geverifieerde adressen

Met deze optie kunt u beperken hoeveel IP-adressen bij de DNSBL-server worden geverifieerd.

Maximaal aantal DNSBL-geverifieerde domeinen

Met deze optie kunt u beperken hoeveel domeinen bij de DNSBL-server worden geverifieerd.

Maximumgrootte voor scannen van berichten (kB)

Hiermee voorkomt u dat Antispam berichten scant die groter zijn dan de opgegeven waarde. Standaardwaarde 0 betekent het scannen van berichten zonder beperking van de berichtgrootte. Er is doorgaans geen reden om een antispamscan te beperken, maar als u dat in bepaalde situaties wel wilt, kunt u de waarde wijzigen in de vereiste grootte. Indien ingesteld, verwerkt de Antispam-engine berichten tot de opgegeven grootte en worden grotere berichten genegeerd.

De kleinst mogelijke limiet is 12 kB. Als u een waarde instelt van 1 tot 12, leest de Antispam-engine altijd minimaal 12 kB. |

Tijdelijk afwijzen van onbepaalde berichten inschakelen

Als de antispamengine niet kan bepalen of het bericht wel of geen SPAM is, wat inhoudt dat het bericht enkele verdachte kenmerken van SPAM heeft maar onvoldoende om het bericht als SPAM te markeren (bijvoorbeeld de eerste e-mail van een campagne of een e-mail afkomstig van een IP-bereik met gemengde beoordelingen), kan ESET Mail Security met deze instelling (indien ingeschakeld) het bericht tijdelijk afwijzen, net als dat bij Greylisting het geval is, en het bericht blijven afwijzen gedurende een bepaalde periode, tot:

•De periode is verstreken en het bericht wordt geaccepteerd bij de volgende poging tot bezorgen. Dit bericht behoudt zijn oorspronkelijke classificatie (SPAM of HAM).

•de antispamcloud genoeg gegevens heeft verzameld om het bericht correct te classificeren voordat de periode is verstreken.

Het afgewezen bericht wordt niet door ESET Mail Security vastgehouden omdat het bericht overeenkomstig de SMTP RFC opnieuw door de mailserver van de afzender moet worden verzonden.

Inschakelen verzenden van tijdelijk afgewezen berichten ter analyse

De inhoud van het bericht wordt automatisch voor verdere analyse verzonden. Hierdoor wordt de berichtenclassificatie van toekomstige e-mailberichten verbeterd.

Het is mogelijk dat tijdelijk afgewezen berichten die voor analyse worden verzonden, in feite HAM zijn. In zeldzame gevallen kunnen tijdelijk afgewezen berichten handmatig worden geanalyseerd. Schakel deze functie alleen in als er geen risico bestaat op het lekken van potentieel gevoelige gegevens. |