Ligne de commande de ESET Log Collector

L’interface de ligne de commande vous permet d’utiliser ESET Log Collector sans interface graphique. Par exemple, vous pouvez l’utiliser pour l’installation de Server Core ou Nano Server, ou tout simplement utiliser la ligne de commande au lieu de l’interface graphique. Il existe également une fonction supplémentaire uniquement accessible par ligne de commande qui convertit le fichier journal binaire d’ESET au format XML ou en un fichier texte.

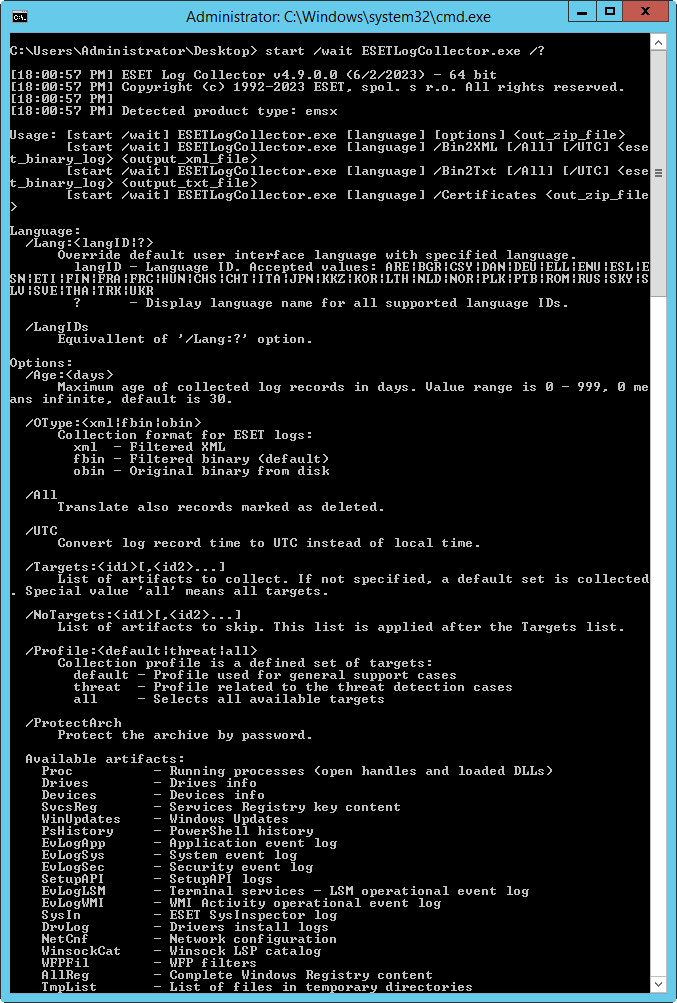

Aide pour ligne de commande - Lancez start /wait ESETLogCollector.exe /? pour afficher l'aide pour la syntaxe. Elle donne également la liste des cibles disponibles (artéfacts) qui peuvent être collectées. Le contenu de la liste dépend du type de produit de sécurité ESET détecté et installé sur le système sur lequel vous exécutez ESET Log Collector. Seuls les artefacts pertinents sont disponibles.

Il est recommandé d'utiliser le préfixe start/wait lors de l'exécution de n'importe quelle commande parce que ESET Log Collector est principalement un outil IUG et l'interpréteur de ligne de commande Windows (shell) n'attend pas que l'exécutable se termine; il renvoie immédiatement et affiche une nouvelle invite. Lorsque vous utilisez le préfixe start /wait, vous forcez le shell Windows à attendre la fin de ESET Log Collector. |

Si vous exécutez ESET Log Collector pour la première fois, ESET Log Collector vous devez accepter le contrat de licence d'utilisateur final (CLUF). Pour accepter le CLUF, exécutez la toute première commande avec le paramètre /accepteula. Toutes les commandes suivantes seront exécutées sans que le paramètre /accepteula ne soit nécessaire. Si vous choisissez de ne pas accepter les termes du contrat de licence d'utilisateur final (CLUF) et de ne pas utiliser le paramètre /accepteula, votre commande ne sera pas exécutée.

En outre, le paramètre /accepteula doit être spécifié en tant que premier paramètre, par exemple :

start /wait ESETLogCollector.exe /accepteula /age:90 /otype:fbin /targets:prodcnf,qinfo,warn,threat,ondem collected_eset_logs.zip

Utilisation :

[start /wait] ESETLogCollector.exe [language] [options] <out_zip_file> : collecte les journaux en fonction des options spécifiées et crée un fichier d'archive de sortie au format ZIP.

[start /wait] ESETLogCollector.exe [language] /Bin2XML [/All] [/UTC] <eset_binary_log> <output_xml_file> : convertit le fichier binaire ESET collecté (.dat) en un fichier XML.

[start /wait] ESETLogCollector.exe [language] /Bin2Txt [/All] [/UTC] <eset_binary_log> <output_txt_file> : convertit le fichier binaire ESET collecté (.dat) en un fichier texte.

Exportez et collectez les certificats système installés à l’aide du commutateur /certificates. Utilisez cette fonctionnalité si vous essayez de résoudre un problème avec les certificats installés sur le système. L'exportation de certificats s'effectue à l'aide d'un fichier de traitement par lots, qui recueille également des informations sur des comptes spécifiques pouvant aider à rechercher la cause d'un problème.

[start /wait] ESETLogCollector.exe [language] /Certificates <out_zip_file>

Langue :

/Lang :<langID|?> : remplacez la langue d’interface utilisateur par défaut par la langue spécifiée.

langID (ID de langue); valeurs acceptées : ARE|BGR|CSY|DAN|DEU|ELL|ENU|ESL|ESN|ETI|FIN|FRA|FRC|HUN|CHS|CHT|ITA|JPN|KKZ|KOR|LTH|NLD|NOR|PLK|PTB|ROM|RUS|SKY|SLV|SVE|THA|TRK|UKR

? : affiche une liste de tous les ID de langue pris en charge.

/LangIDs équivalent à l’option /Lang:?.

Options :

/Age:<days> - Âge maximum des enregistrements de journaux collectés en jours. La plage de valeur est de 0 à 9999, 0 signifie infinie, la valeur par défaut est 30.

Lorsque vous choisissez les formats de collecte Filtrage XML ou Filtrage binaire, le filtrage signifie que seuls les enregistrements des derniers jours seront collectés (spécifié par le paramètre /Age:<days>). Si vous choisissez Binaire d'origine provenant du disque, le paramètre /Age:<days> sera ignoré pour tous les journaux d’ESET. Pour les autres journaux, tels que les journaux d'événements Windows, les journaux Microsoft SharePoint ou les journaux IBM Domino, le paramètre /Age:<days> sera appliqué afin que vous puissiez limiter les enregistrements de journaux non ESET à un nombre de jours spécifié et que les fichiers binaires ESET originaux soient collectés (copiés) sans limite d'âge. |

/NoSizeLimit : Désactive la limite de taille des fichiers (4 Go).

/OType:<xml|fbin|obin> - format de collecte des journaux ESET :

•xml - XML filtrés

•fbin - Binaire filtré (par défaut)

•obin - Binaire d'origine provenant du disque

/All - Traduit également les enregistrements marqués comme supprimés. Ce paramètre ne s’applique que lors de la conversion du fichier journal binaire d'ESET collecté au format XML ou TXT.

Le paramètre /All permet la conversion de tous les enregistrements de journal, y compris ceux qui ont été supprimés dans la fenêtre principale du programme, mais ils sont présents dans le fichier binaire original marqué comme supprimé (les enregistrements de journal ne sont pas visibles dans l'interface graphique). |

/UTC : convertissez le format de l’heure des enregistrements de journal de l’heure locale en format UTC.

/Targets:<id1>[,<id2>...] - Liste des artefacts à collecter. Si rien n'est précisé, un ensemble par défaut est collecté. La valeur spéciale « Tous » désigne toutes les cibles.

/NoTargets:<id1>[,<id2>...] - Liste des artefacts à ignorer. Cette liste est appliquée à la liste des cibles.

/Profile:<default|threat|all> - Le profil de collecte est un ensemble défini de cibles :

•Default - Profil utilisé pour les cas d'assistance généraux

•Threat - Profil lié aux cas de détection de menaces

•All - Sélectionne toutes les cibles disponibles

/ProtectArch : l’archive est protégé par un mot de passe.

Cet exemple de commande change la langue en italien. Vous pouvez utiliser n'importe laquelle des langues disponibles : ARE, BGR, CSY, DAN, DEU, ELL, ENU, ESL, ESN, ETI, FIN, FRA, FRC, HUN, CHS, CHT, ITA, JPN, KKZ, KOR, LTH, NLD, NOR, PLK, PTB, ROM, RUS, SKY, SLV, SVE, THA, TRK, UKR /lang: ITA |

Cet exemple de commande collecte la configuration du produit ESET, les informations sur les fichiers mis en quarantaine, le journal des événements ESET, le journal des détections ESET et les journaux d’analyse de l’ordinateur ESET en mode de collecte binaire filtrée avec les enregistrements des 90 derniers jours : start /wait ESETLogCollector.exe /age:90 /otype:fbin /targets:prodcnf,qinfo,warn,threat,ondem collected_eset_logs.zip |

Cette commande, par exemple, collecte les processus en cours, le journal des événements du système, le journal ESET SysInspector, la configuration du produit ESET, le journal des événements ESET et les journaux de diagnostic généraux du produit dans le mode Binaire original provenant du disque : start /wait ESETLogCollector.exe /otype:obin /targets:proc,evlogsys,sysin,prodcnf,warn,diag collected_diag_logs.zip |

Cette commande, par exemple, collecte les journaux de l'agent ERA, les journaux du serveur ERA, la configuration d'ERA et les journaux d'ERA Rogue Detection Sensor dans le mode de collecte XML filtré pour les enregistrements des 10 derniers jours : start /wait ESETLogCollector.exe /age:10 /otype:xml /targets:eraag,erasrv,eraconf,erard collected_era_logs.zip |

Cette commande, par exemple, convertit les fichiers journaux binaires collectés d'ESET (journaux d'analyse de l'ordinateur) en un format de fichier XML avec tous les enregistrements (y compris les journaux marqués comme supprimés) : start /wait ESETLogCollector.exe /bin2xml /all C:\collected_eset_logs\ESET\Logs\Common\eScan\ndl27629.dat scan_log.xml

Convertit aussi le fichier journal d’analyse de l’ordinateur collecté en un fichier texte, mais en omettant les journaux marqués comme supprimés : start /wait ESETLogCollector.exe /bin2txt C:\collected_eset_logs\ESET\Logs\Common\eScan\ndl27629.dat scan_log.txt |