HIPS

Le Système de prévention des intrusions sur l'ordinateur hôte (HIPS) protège votre système des logiciels malveillants et de toute activité indésirable qui tentent de modifier la sécurité de votre ordinateur. Il utilise, pour ce faire, une analyse comportementale évoluée combinée aux fonctionnalités de détection de filtrage du réseau utilisées dans la surveillance des processus en cours, fichiers et clés de registre. Le système HIPS diffère de la protection en temps réel du système de fichiers et ce n'est pas un pare-feu. Il surveille uniquement les processus en cours d'exécution au sein du système d'exploitation.

Seul un utilisateur d'expérience devrait apporter des modifications aux paramètres de HIPS. Une mauvaise configuration des paramètres HIPS peut rendre le système instable. |

Activer Autodéfense

ESET Server Security comporte une technologie d'auto-défense intégrée qui empêche les logiciels malveillants de corrompre ou de désactiver votre protection contre les logiciels malveillants pour que vous soyez toujours certain que votre système est protégé en tout temps. Les modifications apportées aux paramètres Activer HIPS et Activer Autodéfense prendront effet après le redémarrage du système d'exploitation Windows. Désactiver l'ensemble du système HIPS exigera également un redémarrage de l'ordinateur.

Activer le service protégé

Microsoft a introduit un concept de services protégés avec Microsoft Windows Server 2012 R2. Il empêche un service contre les attaques de logiciels malveillants. Le noyau de ESET Server Security fonctionne en tant que service protégé par défaut. Cette fonctionnalité est disponible sur Microsoft Windows Server 2012 R2 et les nouveaux systèmes d'exploitation de serveur.

Activer Advanced Memory Scanner

Fonctionne de paire avec un bloqueur d'exploit pour renforcer la protection contre les logiciels malveillants qui ont été conçus pour contourner les produits de détection de logiciels malveillants en utilisant l'obscurcissement ou le chiffrement. L'Analyseur de mémoire avancé est activé par défaut. Pour en savoir plus sur ce type de protection, consultez le glossaire.

Activer Exploit Blocker

Est conçu pour protéger les types d'applications souvent exploités, comme les navigateurs, les lecteurs PDF, les clients de messagerie et les composants Microsoft Office. Le bloqueur d'exploit est activé par défaut. Pour en savoir plus sur ce type de protection, consultez le glossaire .

Activer le bouclier anti-rançongiciel

Pour utiliser cette fonctionnalité, activez HIPS et ESET Live Grid. Pour en savoir plus sur les rançongciels, consultez le glossaire

Mode de filtrage

Vous pouvez choisir l'un des modes de filtrage suivants :

•Mode automatique - Les opérations sont activées, à l'exception de celles bloquées par des règles prédéfinies qui protègent votre système. Tout est autorisé à l'exception des actions refusées par la règle.

•Mode de démarrage - L'utilisateur ne sera informé que des événements vraiment suspects.

•Mode interactif - L'utilisateur sera invité à confirmer les opérations. Autoriser / refuser l'accès, Créer une règle, Mémoriser temporairement cette action.

•Mode basé sur des règles personnalisées - Les opérations seront bloquées. Accepte uniquement les règles utilisateur / prédéfinies.

•Mode d'apprentissage - Les opérations sont activées et une règle est créée, après chaque opération. Les règles créées dans ce mode peuvent être affichées dans l'Éditeur des règles, mais leur priorité sera inférieure aux règles créées manuellement ou en mode automatique. Lorsque vous sélectionnez le mode d'apprentissage dans le menu déroulant Mode de filtrage HIPS, le paramètre Mode d'apprentissage se termine le devient disponible. Sélectionnez la durée pendant laquelle vous souhaitez activer le mode d'apprentissage) la durée maximale est de 14 jours). Une fois que la durée indiquée sera écoulée, vous serez invité à modifier les règles créées par HIPS alors qu'il était en mode d'apprentissage. Vous pouvez également choisir un mode de filtrage différent, ou reporter la décision et continuer à utiliser le mode d'apprentissage.

Règles

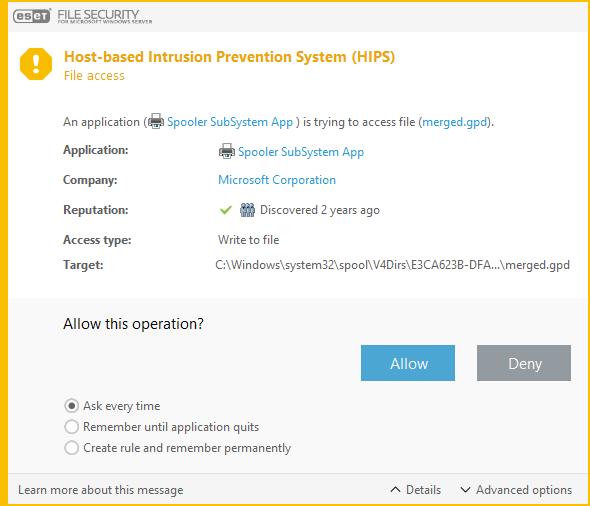

Les règles déterminent quelles applications auront accès à quels fichiers, parties de registre ou autres applications. Le système HIPS surveille les événements à l'intérieur du système d'exploitation et réagit en conséquence en fonction de règles similaires aux règles utilisées par le pare-feu personnel. Cliquez sur Modifier pour ouvrir la fenêtre de gestion des règles HIPS. Si l'action par défaut pour une règle est mise à Demander, une boîte de dialogue s'affichera chaque fois que la règle est déclenchée. Vous pouvez choisir de Bloquer ou d'Autoriser l'opération. Si aucune action n'est sélectionnée dans le temps imparti, une nouvelle action sera sélectionnée, en fonction des règles.

La boîte de dialogue permet de créer une règle en fonction de toute nouvelle action détectée par le système HIPS, puis de définir les conditions dans lesquelles autoriser ou bloquer cette action. Cliquez sur Détails pour consulter plus d'informations. Les règles créées de cette façon sont jugées équivalentes aux règles créées manuellement. Ainsi, la règle créée à partir d'une fenêtre de dialogue peut être moins précise que la règle qui a déclenché la fenêtre de dialogue. Ainsi, après la création d'une telle règle, la même opération pourra déclencher l'affichage de la même fenêtre.

Demander à chaque fois

Une boîte de dialogue s'affichera chaque fois que la règle est déclenchée. Vous pouvez choisir de refuser ou d'autoriser l'opération.

Mémoriser jusqu'à la fermeture de l'application

Le choix d'une action Refuser ou Autoriser créera une règle HIPS temporaire qui sera utilisée jusqu'à la fermeture de l'application en question. De même, si vous modifiez le mode de filtrage ou lorsque le module HIPS est mis à jour, modifiez les règles; de plus, si vous redémarrez le système, les règles temporaires seront supprimées.

Créer la règle et mémoriser de manière permanente

Créez une nouvelle règle HIPS. Vous pouvez modifier ultérieurement cette règle dans la section Gestion des règles HIPS.