Motore di rilevamento

Il motore di rilevamento protegge dagli attacchi dannosi al sistema controllando file, e-mail e comunicazioni Internet. Ad esempio, se viene rilevato un oggetto classificato come malware, si avvia la correzione. Il motore di rilevamento può eliminarlo prima bloccandolo e poi pulendolo, rimuovendolo o spostandolo in quarantena.

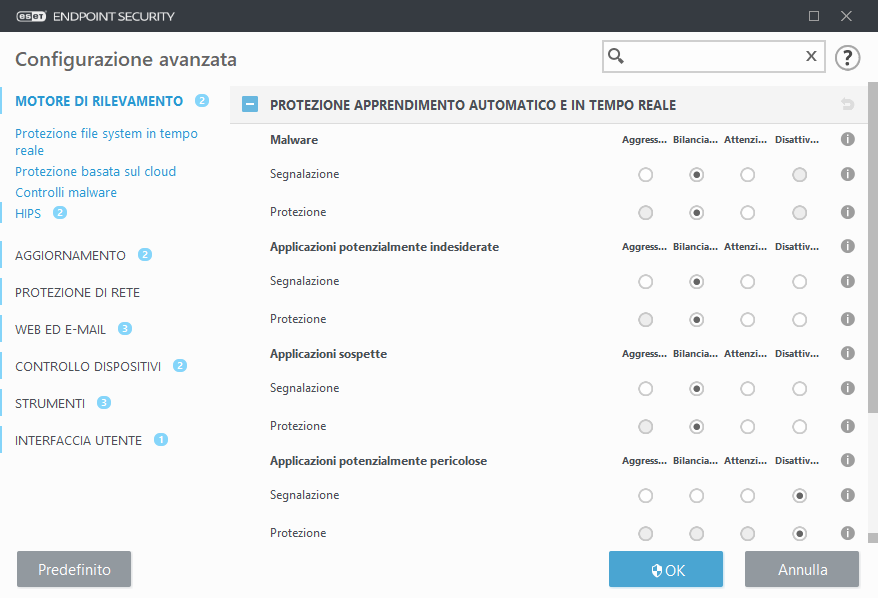

Per configurare nei dettagli le impostazioni del motore di rilevamento, fare clic su Configurazione avanzata oppure premere F5.

In questa sezione:

•Categorie Protezione apprendimento automatico e in tempo reale

•Configurazione della segnalazione

•Configurazione della protezione

A partire dalla versione 7.2, il motore di rilevamento non prevede più pulsanti di attivazione/disattivazione come nella versione 7.1 e precedenti. Tali pulsanti sono sostituiti da quattro soglie: ”Aggressivo", “Bilanciato", “Attenzione" e “Disattivato". |

Categorie Protezione apprendimento automatico e in tempo reale

La protezione apprendimento automatico e in tempo reale per tutti i moduli di protezione (ad esempio protezione file system in tempo reale, protezione accesso web, ecc.) consente all’utente di configurare la segnalazione e i livelli di protezione delle seguenti categorie:

•Malware: un virus è un frammento di codice dannoso anteposto o allegato ai file esistenti sul computer. Tuttavia, il termine “virus” è spesso utilizzato in modo non consono. Il “malware” (software dannoso) rappresenta un termine più accurato. Il rilevamento malware viene eseguito dal modulo del motore di rilevamento insieme al componente apprendimento automatico.

Maggiori informazioni su questi tipi di applicazione sono disponibili nel glossario.

•Applicazioni potenzialmente indesiderate: Grayware (o applicazione potenzialmente indesiderata, “Potentially Unwanted Application” o PUA) indica una vasta categoria di software, il cui intento non è inequivocabilmente dannoso come quello di altri tipi di malware, tra cui virus o trojan horse. Questo strumento potrebbe tuttavia installare software indesiderati aggiuntivi, modificare il comportamento di un dispositivo digitale o eseguire attività non autorizzate o inattese dall'utente.

Maggiori informazioni su questi tipi di applicazione sono disponibili nel glossario.

•Con il termine applicazioni potenzialmente pericolose ci si riferisce a software commerciali legittimi che potrebbero essere utilizzati in modo non conforme per scopi illegittimi. Esempi di applicazioni potenzialmente pericolose (PUA) sono strumenti di accesso remoto, applicazioni di password cracking e applicazioni di keylogging (programmi che registrano ciascuna battuta digitata da un utente).

Maggiori informazioni su questi tipi di applicazione sono disponibili nel glossario.

•Le Applicazioni sospette includono programmi compressi mediante programmi di compressione o protettori. Questi tipi di programmi di protezione sono spesso utilizzati dagli autori di malware per eludere il rilevamento.

L’apprendimento automatico avanzato fa ora parte del motore di rilevamento come un livello avanzato di protezione che consente di migliorare il rilevamento in base all’apprendimento automatico. Maggiori informazioni su questo tipo di protezione sono disponibili nel glossario. |

Controlli malware

Le impostazioni dello scanner possono essere configurate separatamente per il controllo in tempo reale e il controllo su richiesta. Per impostazione predefinita, è attivata l’opzione Utilizza impostazioni della protezione in tempo reale. Se l’opzione è attivata, le impostazioni del controllo su richiesta vengono ereditate dalla sezione Protezione apprendimento automatico e in tempo reale.

Configurazione della segnalazione

Quando si verifica un rilevamento (ad esempio viene trovata una minaccia e classificata come malware), le informazioni sono registrate nel Rapporto rilevamenti e vengono inviate Notifiche desktop se configurate in ESET Endpoint Security.

Per ogni categoria (a cui si fa riferimento come “CATEGORIA”) viene configurata una soglia di segnalazione:

1.Malware

2.Applicazioni potenzialmente indesiderate

3.Potenzialmente pericolose

4.Applicazioni sospette

La segnalazione viene eseguita con il motore di rilevamento, compreso il componente dell’apprendimento automatico. È possibile impostare una soglia di segnalazione superiore rispetto alla soglia di protezione corrente. Tali impostazioni di segnalazione non influenzano il blocco, la pulizia o la rimozione di oggetti.

Consultare quanto segue prima di modificare una soglia (o livello) di segnalazione CATEGORIA:

Soglia |

Spiegazione |

|---|---|

Aggressivo |

Segnalazione CATEGORIA configurata sul livello di sensibilità massimo. Vengono segnalati altri rilevamenti. L'impostazione aggressiva consente di identificare erroneamente gli oggetti come CATEGORIA. |

Bilanciato |

Segnalazione CATEGORIA configurata come bilanciata. Questa impostazione è ottimizzata per bilanciare le prestazioni e l'accuratezza dei tassi di rilevamento e il numero di oggetti segnalati erroneamente. |

Attenzione |

Segnalazione CATEGORIA configurata per ridurre al minimo gli oggetti identificati erroneamente, mantenendo allo stesso tempo un livello di protezione sufficiente. Gli oggetti vengono segnalati solo in caso di evidenti probabilità e corrispondono al comportamento della CATEGORIA. |

Disattivato |

La segnalazione per la CATEGORIA non è attiva e i rilevamenti di questo tipo non vengono trovati, segnalati o puliti. Di conseguenza, questa impostazione disattiva la protezione da questo tipo di rilevamento. |

![]() Disponibilità dei moduli di protezione ESET Endpoint Security

Disponibilità dei moduli di protezione ESET Endpoint Security

Principi di base

Di seguito vengono riportati alcuni principi di base da tener presenti durante la configurazione di una soglia appropriata per l’ambiente:

•La soglia Bilanciato è la scelta consigliata per la maggior parte delle configurazioni.

•La soglia Attenzione rappresenta un livello comparabile di protezione dalle precedenti versioni di ESET Endpoint Security (7.1 e precedenti). È la scelta consigliata per gli ambienti dove la priorità è focalizzata sul ridurre al minimo gli oggetti segnalati erroneamente da parte del software di protezione.

•Più alta è la soglia di segnalazione, più elevati saranno i tassi di rilevamento ma anche il numero di oggetti segnalati erroneamente.

•Da un punto di vista pratico, non si garantisce una percentuale di rilevamento del 100%, così come una possibilità dello 0% di evitare una classificazione non corretta degli oggetti puliti come malware.

•Tenere aggiornati ESET Endpoint Security e i relativi moduli per ottimizzare il bilanciamentotra prestazioni e accuratezza dei tassi di rilevamento e del numero di oggetti segnalati erroneamente.

Configurazione della protezione

Se viene segnalato un oggetto classificato come CATEGORIA, il programma blocca l’oggetto e quindi lo pulisce, rimuove o sposta nella Quarantena.

Consultare quanto segue prima di modificare una soglia (o livello) di protezione CATEGORIA:

Soglia |

Spiegazione |

|---|---|

Aggressivo |

I rilevamenti dei livelli di aggressività segnalati (o inferiori) vengono bloccati e viene avviata la correzione automatica (ad es. pulizia). Questa impostazione è consigliata nel caso in cui tutti gli endpoint siano stati controllati con impostazioni aggressive e gli oggetti segnalati erroneamente siano stati aggiunti alle esclusioni di rilevamento. |

Bilanciato |

I rilevamenti dei livelli di bilanciamento segnalati (o inferiori) vengono bloccati e viene avviata la correzione automatica (ad es. pulizia). |

Attenzione |

I rilevamenti di livello “attenzione” segnalati vengono bloccati e viene avviata la correzione automatica (ad es. pulizia). |

Disattivato |

Opzione utile per identificare ed escludere gli oggetti segnalati erroneamente. |

Procedure consigliate

NON GESTITO (singola workstation client)

Mantenere invariato il valore consigliato predefinito.

AMBIENTE GESTITO

Generalmente queste impostazioni sono applicate alle workstation tramite un criterio.

1. Fase iniziale

Questa fase potrebbe richiedere fino a una settimana.

•Configurare tutte le soglie di Segnalazione su Bilanciato.

NOTA: se necessario, configurarle su Aggressivo.

•Configurare o mantenere la Protezione da malware come Bilanciato.

•Configurare la Protezione da altre CATEGORIE su Attenzione.

NOTA: Non è consigliabile configurare la soglia di Protezione su Aggressivo in questa fase poiché tutti i rilevamenti trovati sarebbero corretti, compresi gli oggetti identificati erroneamente.

•Identificare gli oggetti identificati erroneamente dal Rapporto rilevamenti e aggiungerli prima alle Esclusioni dal rilevamento.

2. Fase di transizione

•Implementare la “Fase di produzione” ad alcune workstation per testarle (non a tutte le workstation sulla rete).

3. Fase di produzione

•Configurare tutte le soglie di Protezione su Bilanciato.

•In caso di gestione da remoto, utilizzare un criterio antivirus predefinito appropriato per ESET Endpoint Security.

•La soglia di protezione aggressivo può essere configurata se sono richiesti i tassi di rilevamento più alti e sono accettati oggetti identificati erroneamente.

•Per informazioni su possibili rilevamenti mancati, controllare il Rapporto rilevamenti o i rapporti ESET PROTECT.