Použití vlastních certifikátů v ESET PROTECT On-Prem

Pokud máte vlastní PKI (infrastrukturu veřejných klíčů) a přejete si používat vlastní certifikáty pro ověřování komunikace mezi komponentami ESET PROTECT On-Prem, podívejte se na příklad níže. Tento příklad je proveden v systému Windows Server 2025. Mějte na paměti, že na starším operačním systému Windows může být postup odlišný.

Nepoužívejte certifikáty s krátkou dobou platnosti (například ty od Let's Encrypt, které jsou platné pouze 90), abyste se vyhnuli složitému postupu při jejich časté výměně. |

Nové certifikáty můžete vytvořit rovněž pomocí OpenSSL. Více informací naleznete v Databázi znalostí. |

Vyžadované serverové role:

•Active Directory Domain Services.

•Active Directory Certificate Services s nainstalovanou Standalone Root CA.

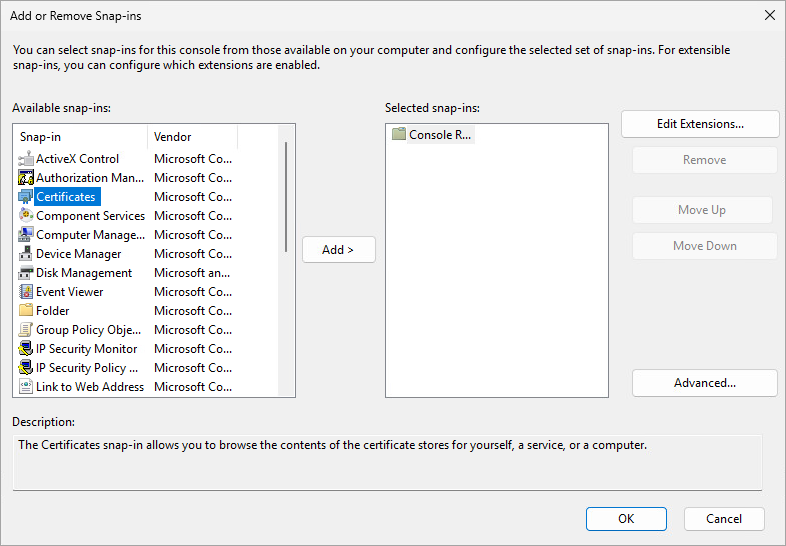

1.Otevřete Management Console a přidejte snap-in Certificates:

a)Přihlaste se na server jako administrátor.

b)Pomocí příkazu mmc.exe otevřete konzolu pro správu.

c)Klikněte na File a zvolte Add/Remove Snap-in… (nebo stiskněte klávesovou zkratku CTRL+M).

d)Vyberte položku Certificates a klikněte na tlačítko Add.

e)Vyberte Computer Account a klikněte na tlačítko Next.

f)Ujistěte se, že jste vybrali výchozí možnost Local Computer a klikněte na Finish.

g)Dále klikněte na tlačítko OK.

2.Vytvořte Custom Certificate Request:

a)Ve stromové struktuře přejděte do větve Certificates (Local Computer) .

b)Klikněte pravým tlačítkem myši na Personal a vyberte možnost All Tasks > Advanced Operations a vyberte možnost Create Custom Request.

c)V průvodci vydáním certifikátu klikněte na tlačítko Next.

d)Vyberte možnost Proceed without enrollment policy a pokračujte kliknutím na tlačítko Next.

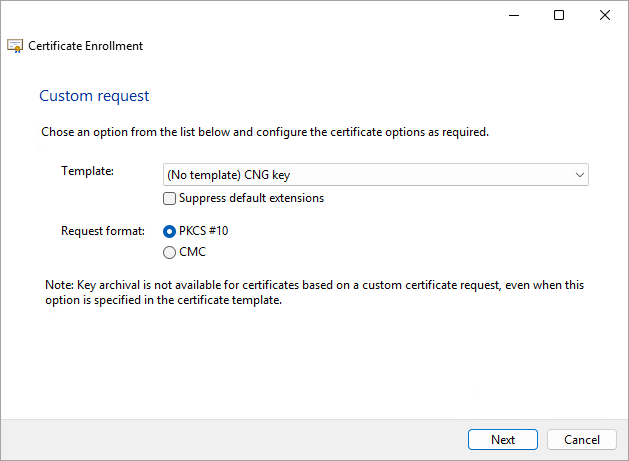

e)Z rozbalovacího menu vyberte (No Template) CNG key a ujistěte se, že máte vybrán formát PKCS #10. Klikněte na tlačítko Další.

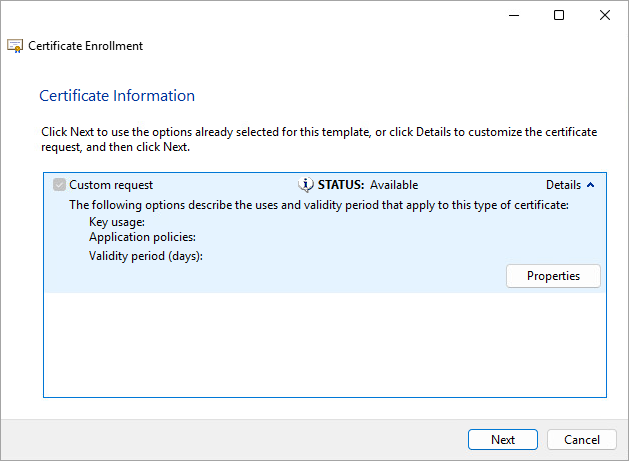

f)Kliknutím na šipku rozbalte sekci Details a klikněte na Properties.

g)Na záložce General zadejte Friendly name vašeho certifikátu a volitelně Description.

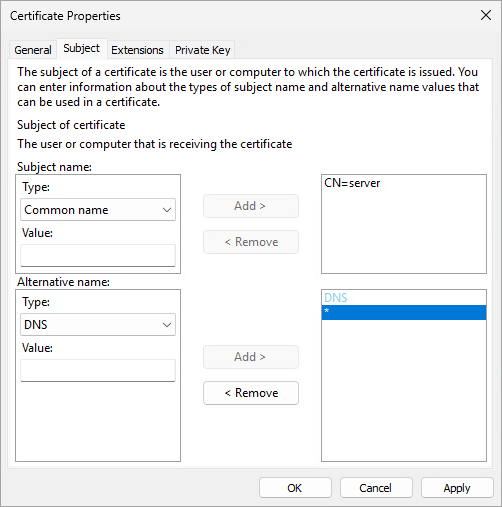

h)Na záložce Subject:

V sekci Subject name vyberte z rozbalovacího menu Type položku Common Name, do pole Value zadejte server a klikněte na Add. V postranním informačním panelu se zobrazí CN=server. Pokud vytváříte žádost o vydání certifikátu pro ESET Management Agenta, zadejte agent do pole Common name.

Common Name musí obsahovat jeden z těchto řetězců: server nebo agent, podle toho, jaký certifikát chcete vytvořit. |

i)V sekci Alternative name vyberte z rozbalovacího jména Type položku DNS. Jako hodnotu zadejte hvězdičku (*) a klikněte na tlačítko Add.

Subject Alternative Name (SAN) by měl být pro ESET PROTECT Server a všechny agenty definován jako "DNS:*". |

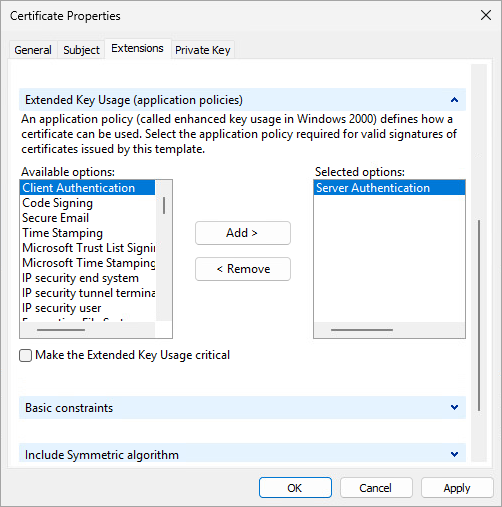

j)Na kartě Extensions proveďte následující kroky:

i.Kliknutím na šipku rozbalte sekci Key usage.

Zvolte a přidejte tyto 3 možnosti z nabídky Available options: •Digital signature •Key agreement •Key encipherment Odškrtněte možnost Make these key usages critical. |

ii.Kliknutím na šipku rozbalte sekci Extended Key usage (application policies). Vyberte a přidejte Server Authentication pro certifikát serveru nebo Client Authentication pro certifikát agenta.

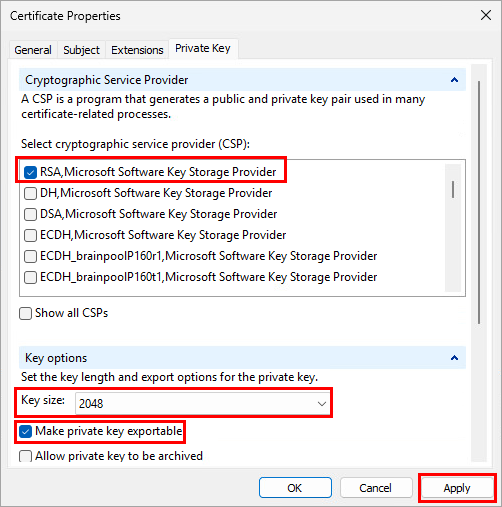

k)Na záložce Private Key:

i.Rozbalte sekci Cryptographic Service Provider. Následně uvidíte všechny kryptografické poskytovatele (CSP).

Ujistěte se, že je vybrána pouze možnost RSA, Microsoft Software Key Storage Provider. Zrušte výběr všech ostatních CSP. |

ii.Rozbalte sekci Key Options. Z menu Key size vyberte alespoň 2048. Dále zaškrtněte možnost Make private key exportable.

iii.Klikněte na tlačítko Apply a zkontrolujte nastavení.

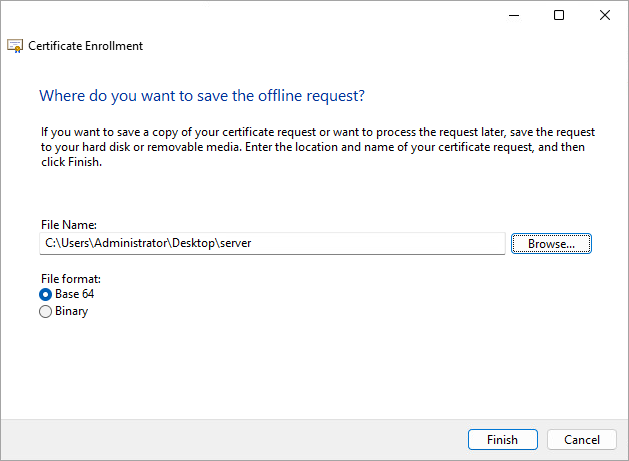

l)Dále klikněte na tlačítko OK. Zobrazí se informace o certifikátu. Pro pokračování klikněte na tlačítko Next. Klikněte na tlačítko Browse a vyberte umístění, do kterého chcete žádost (CSR) uložit. Následně zadejte název souboru a ujistěte se, že máte vybranou možnost Base 64.

m) Žádost (CSR) vygenerujete kliknutím na tlačítko Finish.

3.Postupujte podle níže uvedených kroků:

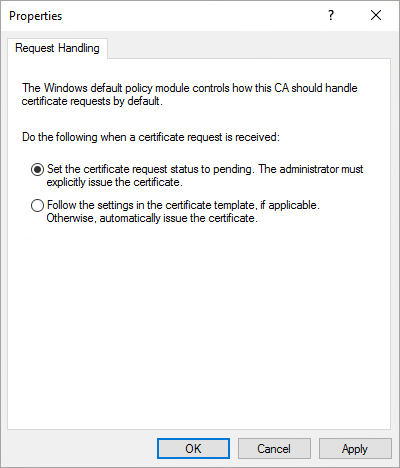

a)Otevřete Server Manager, klikněte na Tools > Certification Authority.

b)Ze stromové struktury vyberte Certification Authority (Local). Dále klikněte na váš server (obvykle reprezentovaný FQDN) a z kontextového menu vyberte Properties. Přejděte na záložku Policy Module. Klikněte na tlačítko Properties a ujistěte, že jste nastavili Set the certificate request status to pending. The administrator must explicitly issue the certificate. Jinak certifikát nebude fungovat správně. Dále klikněte na tlačítko OK. Pokud potřebujete toto nastavení změnit, musíte restartovat služby certifikátů Active Directory.

c)Ve stromové struktuře Certification Authority (Local) klikněte pravým tlačítkem myši na váš server (obvykle FQDN) > All Tasks > Submit new request a soubor CSR soubor vygenerovaný v kroku 2.

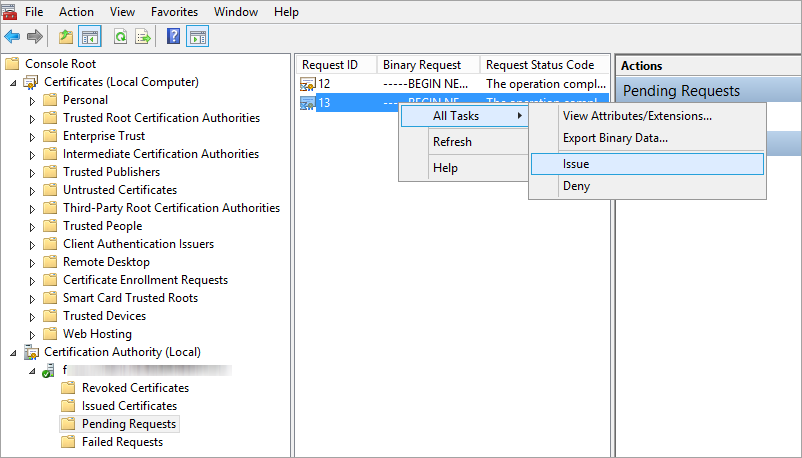

d)Certifikát se přidá do seznamu Pending Requests. Klikněte pravým tlačítkem myši na CSR v navigačním podokně a vyberte All Tasks > Issue.

4.Exportujte Issued Custom Certificate do souboru .tmp:

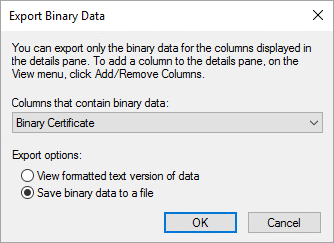

a)V levé části okna vyberte možnost Issued Certificates. Klikněte na certifikát, který chcete exportovat, a z kontextového menu vyberte možnost All Tasks > Export Binary Data...

b)V dialogovém okně Export Binary Data vyberte z rozbalovacího menu možnost Binary Certificate. V části Export klikněte na Save binary data to a file a potvrďte kliknutím na OK.

c)V dialogovém okně Save Binary Data přejděte do adresáře, do kterého chcete certifikát uložit, a klikněte na Save.

5.Importujte .tmp soubor.

a)Přejděte na Certificate (Local Computer) > klikněte pravým tlačítkem myši na Persona a vyberte All Tasks > Import.

b)Klikněte na tlačítko Další.

c)Klikněte na tlačítko Browse…, vyberte uložený .tmp binární soubor a potvrďte kliknutím na tlačítko Open. Vyberte Place all certificates in the following store > Personal. Klikněte na tlačítko Další.

d)Certifikát importujete kliknutím na tlačítko Finish.

6.Exportujte certifikát včetně privátního klíče do .pfx souboru.

a)V sekci Certificates (Local Computer) rozbalte položku Personal a klikněte na Certificates, klikněte pravým tlačítkem myši na nový certifikát, který chcete exportovat, a vyberte All Tasks > Export.

b)V průvodci exportováním vyberte možnost Yes, export the private key. (Tato možnost se zobrazí pouze v případě, kdy je umožněn export privátního klíče.)

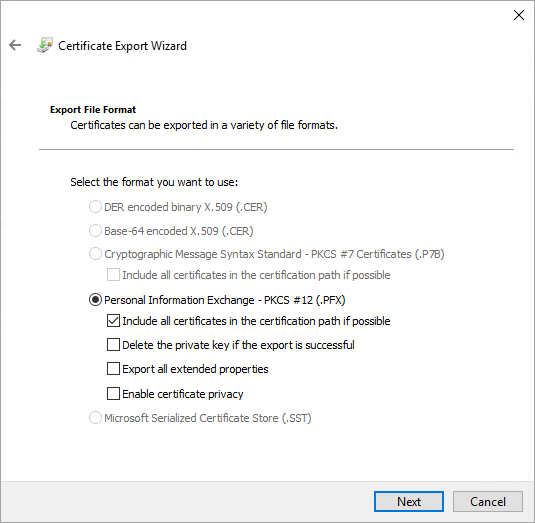

c)V sekci Export File Format vyberte Personal Information Exchange -PKCS #12 (.PFX), zaškrtněte možnost Include all certificates in the certification path if possible a klikněte na Next.

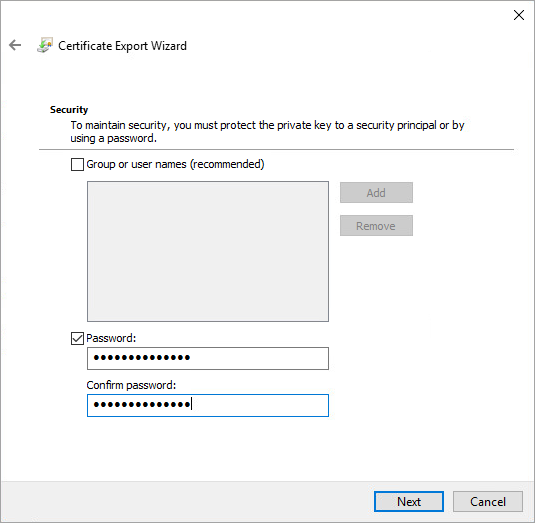

d)Zaškrtněte políčko Password a zadejte heslo pro zašifrování exportovaného privátního klíče. Do pole Confirm password zadejte ještě jednou heslo pro potvrzení a pokračujte kliknutím na tlačítko Next.

•V hesle certifikátu není možné použít následující znaky: " \ Tyto znaky způsobují kritickou chybu během inicializace agenta. •Heslo musí mít nejméně 14 znaků ve třech z těchto kategorií: malá písmena, velká písmena, číslice nebo speciální znaky. Doporučujeme používat heslo s minimálně 17 znaky. |

e)Do pole File name zadejte název a cestu k .pfx souboru s exportovaným certifikátem a privátním klíčem. Pokračujte kliknutím na tlačítko Next a Finish.

Na tomto příkladu jsme si ukázali, jak můžete vytvořit certifikát pro ESET Management Agenta. Podle stejných kroků můžete vygenerovat certifikát pro ESET PROTECT Server. Pomocí tohoto certifikátu nemůžete vytvořit další certifikát ve webové konzoli ESMC. |

7.Exportujte certifikační autoritu:

a)Otevřete Server Manager, klikněte na Tools > Certification Authority.

b)Ve stromu Certification Authority (Local) vyberte váš server (obvykle reprezentovaný FQDN) > Properties > General a klikněte na View Certificate.

c)Na záložce Details klikněte na Copy to File. Následně se zobrazí dialogové okno Certificate Export Wizard.

d)V dialogovém okně Export File Format vyberte DER encoded binary X.509 (.CER) a klikněte na tlačítko Next.

e)Klikněte na tlačítko Browse a vyberte umístění, do kterého chcete .cer soubor uložit, a akci potvrďte kliknutím na tlačítko Next.

f)Kliknutím na tlačítko Dokončit exportujete certifikační autoritu.

Nakonfigurujte komponenty ESET PROTECT On-Prem infrastruktury tak, aby používaly vaše certifikáty.