Stabilire la connessione: rilevamento

Il Firewall rileva tutte le connessioni di rete non appena vengono create. La modalità di firewall attivo determina le azioni eseguite per la nuova regola. Se è attivata la Modalità automatica o la Modalità basata su criteri, il firewall eseguirà azioni predefinite senza alcun intervento da parte dell'utente.

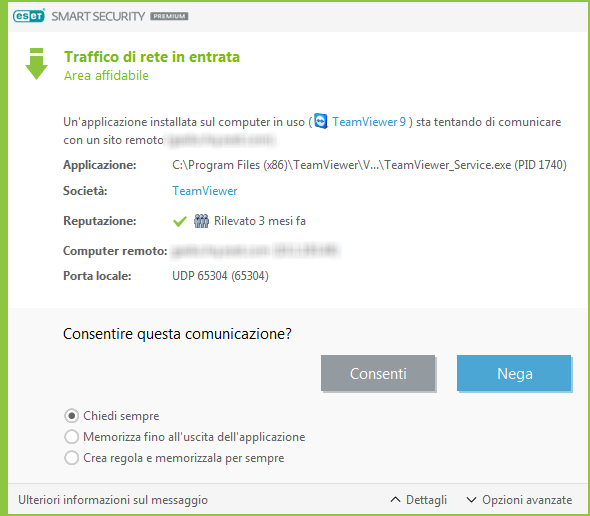

In Modalità interattiva viene visualizzata una finestra informativa che segnala il rilevamento di una nuova connessione di rete, con informazioni dettagliate sulla connessione. È possibile scegliere Consenti o Nega (blocca) la connessione. Se si consente ripetutamente la stessa connessione nella finestra di dialogo, è consigliabile creare una nuova regola per tale connessione. Selezionare Crea regola e memorizzala per sempre e salvare l'azione come nuova regola per il Firewall. Se il firewall riconosce la stessa connessione in futuro, applicherà la regola esistente senza richiedere l'intervento da parte dell'utente.

Durante la creazione di nuove regole, consentire solo le connessioni sicure. Se si consentono tutte le connessioni, il firewall non potrà svolgere la funzione per la quale è stato installato. Sono riportati di seguito importanti parametri per le connessioni:

Applicazione: posizione del file eseguibile e ID del processo. Non consentire connessioni per applicazioni e processi sconosciuti.

Azienda: nome dell’autore dell’applicazione. Fare clic sul testo per visualizzare un certificato di protezione per l’azienda.

Reputazione: livello di rischio della connessione. Alle connessioni viene assegnato un livello di rischio: Non a rischio (verde), Sconosciuta (arancione) o A rischio (rosso), attraverso l’utilizzo di una serie di regole di euristica che esaminano le caratteristiche di ciascuna connessione, il numero di utenti e l’ora del rilevamento. Queste informazioni vengono raccolte mediante la tecnologia ESET LiveGrid®.

Servizio: nome del servizio, se l’applicazione è un servizio di Windows.

Computer remoto: indirizzo del dispositivo remoto. Consentire la connessione solo a indirizzi affidabili e noti.

Porta remota: porta di comunicazione. In circostanze normali, è possibile consentire la comunicazione sulle porte comuni (p. es. traffico web – numero di porta 80.443).

Le infiltrazioni utilizzano spesso la connessione a Internet e connessioni nascoste per infettare sistemi remoti. Se le regole sono configurate correttamente, un Firewall diventa uno strumento utile per la protezione contro numerosi attacchi di codice dannoso.