Ustawienia zaawansowane ochrony przed spamem

Należy skonfigurować te ustawienia, aby weryfikować wiadomości przy użyciu serwerów zewnętrznych (zdefiniowanych jako RBL — Realtime Blackhole List i DNSBL — DNS Blocklist) na podstawie wstępnie określonych kryteriów. Serwery RBL są odpytywane przy użyciu adresów IP uzyskanych z nagłówków Received:, a serwery DNSBL są odpytywane przy użyciu adresów IP i domen pozyskanych z treści wiadomości.

Więcej można dowiedzieć się z artykułów na temat RBL i DNSBL.

Maksymalna liczba weryfikowanych nagłówków Received:

Możesz ograniczyć liczbę adresów IP sprawdzanych w ramach ochrony przed spamem. Dotyczy to adresów IP zapisanych w nagłówkach Received: from. Wartość domyślna wynosi 0, co oznacza, że sprawdzany jest tylko adres IP ostatniego zidentyfikowanego nadawcy.

Weryfikuj adres nadawcy na podstawie czarnej listy użytkowników

Wiadomości e-mail, które nie zostały wysłane z serwerów poczty (komputerów, które nie znajdują się na liście serwerów poczty) są weryfikowane w celu ustalenia, czy nadawca nie znajduje się na czarnej liście. Opcja ta jest domyślnie włączona. W razie potrzeby można ją wyłączyć, jednak wiadomości niewysyłane z serwerów pocztowych nie będą wówczas sprawdzane na podstawie czarnej listy.

Zewnętrzne listy blokowania firm trzecich mają pierwszeństwo nad czarną listą użytkowników końcowych dla adresów IP zapisanych w nagłówkach Received: from. Wszystkie adresy IP (do określonej maksymalnej liczby zweryfikowanych adresów) są wysyłane do oceny przez zewnętrzne serwery firm trzecich. |

Dodatkowe serwery RBL

Lista serwerów Realtime Blackhole List (RBL), do których wysyłane są zapytania podczas analizowania wiadomości.

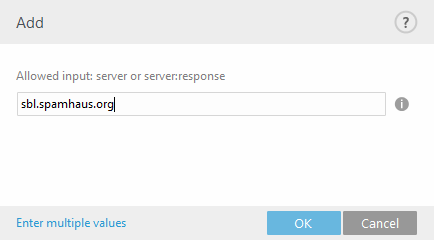

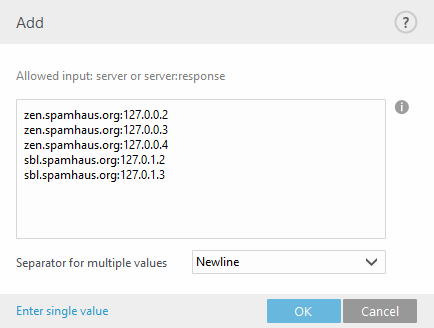

Podczas dodawania dodatkowych serwerów RBL należy wprowadzić nazwę domeny serwera (na przykład: sbl.spamhaus.org). Jest to możliwe w przypadku wszystkich kodów zwrotnych obsługiwanych przez serwer. |

Można też określić nazwę serwera z kodem zwrotnym w formacie server:response (przykład: zen.spamhaus.org:127.0.0.4). W przypadku korzystania z tego formatu zalecamy dodanie nazw poszczególnych serwerów wraz z kodami zwrotnymi oddzielnie w celu utworzenia kompletnej listy. W celu podania nazw wszystkich serwerów wraz z ich kodami zwrotnymi w okienku Dodaj można kliknąć opcję Wprowadź wiele wartości. Pozycje powinny wyglądać jak w poniższym przykładzie (rzeczywiste nazwy hostów serwerów RBL oraz kody zwrotne mogą być inne):

Można też zaimportować listę niestandardową z pliku zamiast dodawania pojedynczych wpisów ręcznie, należy kliknąć opcję Importuj, a następnie wyszukać plik zawierający wpisy, które mają zostać dodane do listy. Jeśli natomiast konieczne jest wyeksportowanie istniejącej już listy do pliku, należy wybrać z menu kontekstowego opcję Eksportuj.

Limit wykonywania zapytań listy RBL (w sekundach)

Przy użyciu tej opcji można ustalić maksymalny czas dla zapytań RBL. Stosowane są tylko odpowiedzi RBL od tych serwerów RBL, które odpowiedzą w zadanym czasie. Jeśli wartość wynosi „0”, nie jest wymuszany żaden limit czasu.

Maksymalna liczba adresów sprawdzanych z użyciem listy RBL

Ta opcja pozwala na ograniczenie liczby adresów IP, które są odpytywane względem serwera RBL. Należy zauważyć, że całkowita liczba zapytań RBL to liczba adresów IP w nagłówkach Received: (nie większa od maksymalnej liczby adresów IP sprawdzanych względem RBL) pomnożona przez liczbę serwerów RBL określonych na liście RBL. Jeśli wartość wynosi „0”, sprawdzana jest nieograniczona liczba nagłówków received. Należy pamiętać, że adresy IP z listy ignorowanych adresów IP nie są wliczane do limitu adresów IP listy RBL.

Dodatkowe serwery DNSBL

Lista serwerów DNS Blocklist (DNSBL) odpytywanych o domeny i adresy IP uzyskane z treści wiadomości.

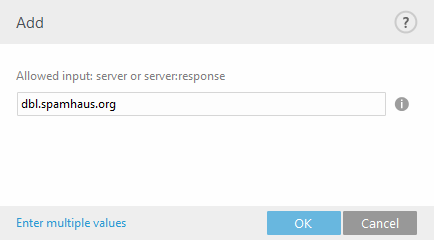

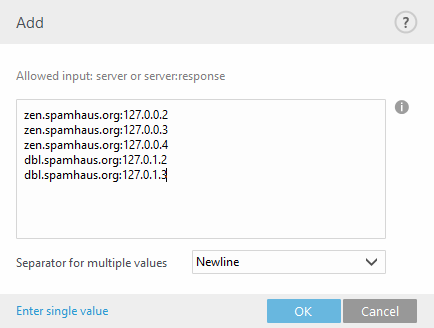

Podczas dodawania dodatkowych serwerów DNSBL należy wprowadzić nazwę domeny serwera (na przykład: dbl.spamhaus.org). Jest to możliwe w przypadku wszystkich kodów zwrotnych obsługiwanych przez serwer. |

Można też określić nazwę serwera z kodem zwrotnym w postaci server:response (przykład: zen.spamhaus.org:127.0.0.4). W tym przypadku zalecamy dodanie nazw poszczególnych serwerów wraz z kodami zwrotnymi oddzielnie w celu utworzenia kompletnej listy. W celu podania nazw wszystkich serwerów wraz z ich kodami zwrotnymi w okienku Dodaj można kliknąć opcję Wprowadź wiele wartości. Pozycje powinny wyglądać jak w poniższym przykładzie (rzeczywiste nazwy hostów serwerów DNSBL oraz kody zwrotne mogą być inne):

Limit wykonywania zapytań listy DNSBL (w sekundach)

Ta opcja umożliwia ustalenie maksymalnego limitu czasu na wykonanie wszystkich zapytań DNSBL.

Maksymalna liczba adresów sprawdzanych z użyciem listy DNSBL

Ta opcja pozwala na ograniczenie liczby adresów IP, które są odpytywane względem serwera DNS Blocklist.

Maksymalna liczba domen sprawdzanych z użyciem listy DNSBL

Ta opcja pozwala na ograniczenie liczby domen, które są odpytywane względem serwera DNS Blocklist.

Maksymalny rozmiar skanowanej wiadomości (kB)

Ograniczenie skanowania w poszukiwaniu spamu do wiadomości, których wielkość nie przekracza podanej wartości. Wartość domyślna (0) oznacza brak ograniczenia rozmiaru skanowanych wiadomości. Zwykle ograniczanie skanowania w poszukiwaniu spamu nie jest konieczne, ale jeśli sytuacja tego wymaga, możesz ustawić odpowiednią wartość rozmiaru. Po ustawieniu silnik ochrony przed spamem będzie przetwarzać wiadomości do określonego rozmiaru i ignorować większe wiadomości.

Najmniejszy dozwolony limit to 12 kB. Po ustawieniu wartości od 1 do 12 silnik ochrony przed spamem odczyta zawsze co najmniej 12 kB. |

Włącz tymczasowe odrzucanie nieokreślonych wiadomości

Jeśli silnik ochrony przed spamem nie może określić, czy wiadomość to SPAM (wiadomość ma niektóre cechy przypominające SPAM, ale nie są one wystarczające do uznania jej za SPAM, na przykład pierwsza wiadomość w kampanii lub wiadomość z zakresu adresów IP o różnych ocenach), to ustawienie (gdy jest włączone) umożliwia programowi ESET Mail Security tymczasowe odrzucanie takiej wiadomości — tak samo jak w przypadku umieszczenia wiadomości na szarej liście — i odrzucanie takich wiadomości przez pewien czas do:

•Upłynięcia interwału i zaakceptowania wiadomości przy następnej próbie dostarczenia. Ta wiadomość zachowuje oryginalną klasyfikację (SPAM lub PSUEDO-SPAM).

•Chmura ochrony przed spamem zbiera ilość danych odpowiednią do prawidłowego sklasyfikowania wiadomości przed końcem interwału.

Odrzucona wiadomość nie jest przechowywana przez program ESET Mail Security, ponieważ musi zostać ponownie wysłana przez serwer poczty zgodnie z dokumentem SMTP RFC.

Włącz przesyłanie tymczasowo odrzuconych komunikatów do analizy

Treść wiadomości jest automatycznie wysyłana do dalszej analizy. Pomaga to ulepszyć klasyfikację przyszłych wiadomości e-mail.

Może się okazać, że tymczasowo odrzucane wiadomości, które są wysyłane do analizy, to PSEUDO-SPAM. Tymczasowo odrzucane wiadomości mogą być sporadycznie używane do oceny ręcznej. Tę funkcję należy włączyć tylko wtedy, gdy nie ma ryzyka wycieku potencjalnie poufnych danych. |