Fichiers journaux

Les fichiers journaux contiennent les événements importants qui ont eu lieu et donnent un aperçu des résultats des analyses ainsi que des menaces détectées. Les journaux sont des outils essentiels pour l'analyse système, la détection de menaces et le dépannage. La journalisation est toujours active en arrière-plan, sans interaction de l'utilisateur. Les données sont enregistrées en fonction des paramètres actifs de verbosité. Il est possible d'afficher les messages textes et les journaux directement à partir de l'environnement ESET Mail Security ou de les exporter pour les afficher ailleurs.

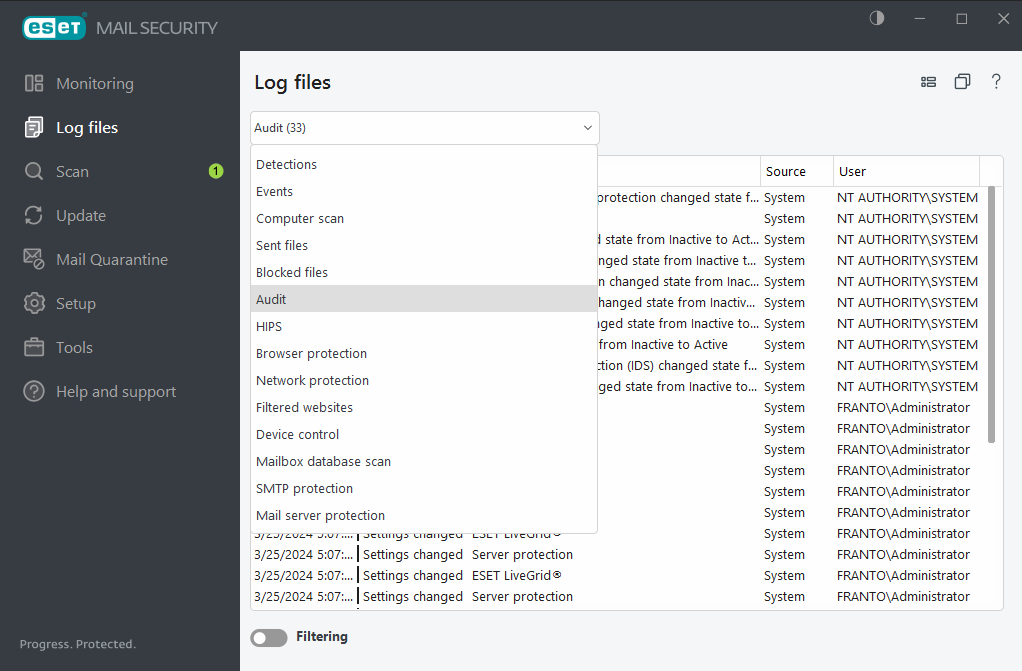

Choisissez le type de journal approprié dans le menu déroulant. Les journaux suivants sont disponibles :

Détections

Le journal des détections contient de l'information détaillée sur les infiltrations détectées par les modules de ESET Mail Security. Cela inclut l'heure de détection, le nom de l'infiltration, l'emplacement, l'action exécutée et le nom de l'utilisateur connecté au moment où l'infiltration a été détectée.

Double-cliquez sur une entrée du journal pour afficher ses détails dans une fenêtre séparée. Si nécessaire, vous pouvez créer une exclusion de détection; cliquez avec le bouton droit sur un enregistrement de journal (détection) et cliquez sur Créer une exclusion. Cela ouvrira l'assistant d'exclusion avec des critères prédéfinis. S'il y a un nom de détection à côté d'un fichier exclu, cela signifie que le fichier n'est exclu que pour la détection donnée. Si ce fichier est infecté plus tard par d'autres logiciels malveillants, il sera détecté.

Événements

Toutes les actions importantes exécutées par ESET Mail Security sont enregistrées dans le journal des événements. Le journal des événements contient de l'information sur les événements qui se sont produits dans le programme. Il permet aux administrateurs système et aux utilisateurs de résoudre des problèmes. L'information qu'on y trouve peut souvent permettre de trouver une solution à un problème qui s'est produit dans le programme.

Analyse de l'ordinateur

Tous les résultats d'analyse s'affichent dans cette fenêtre. Chaque ligne correspond à un seul contrôle d'ordinateur. Double-cliquez sur n'importe quelle entrée pour afficher les détails de l'analyse correspondante.

Fichiers bloqués

Contient des enregistrements de fichiers bloqués et inaccessibles. Le protocole indique la raison et le module source qui a bloqué le fichier, ainsi que l'application et l'utilisateur qui ont exécuté le fichier.

Fichiers envoyés

Contient des enregistrements de fichiers de protection basée sur le nuage, ESET LiveGuard Advanced et ESET LiveGrid®.

Journaux de vérification

Contient les enregistrements des modifications de l'état de la configuration ou de la protection et crée des instantanés pour une référence ultérieure. Cliquez avec le bouton droit de la souris sur un enregistrement de type Modification des paramètres et sélectionnez Afficher les modifications dans le menu contextuel pour afficher des informations détaillées sur la modification effectuée. Si vous souhaitez restaurer vos paramètres précédents, sélectionnez Restaurer. Vous pouvez également utiliser Retirer tout pour retirer les enregistrements de journal. Si vous souhaitez activer la journalisation d'audit, accédez à Configuration avancée > Outils > Fichiers journaux > Journal d’audit.

HIPS

Contient des enregistrements de règles particulières marquées pour enregistrement. Ce protocole affiche l'application ayant appelé l'opération, le résultat (si la règle a été autorisée ou non) et le nom de la règle créée.

Protection du réseau

Contient des enregistrements de fichiers qui ont été bloqués par la protection contre les réseaux de zombies et IDS (protection contre les attaques réseau).

Sites Web traités par le filtre

Une liste de sites Web ayant été bloqués par la protection de l'accès Web et laprotection antihameçonnage des courriels. Ces journaux affichent le moment, l'URL, l'utilisateur et l'application ayant établie une connexion au site Web en question.

Contrôle de périphérique

Contient les enregistrements relatifs aux supports amovibles ou périphériques ayant été connectés à l'ordinateur. Seuls les périphériques liés à une règle de contrôle des périphériques seront inscrits dans le fichier journal. Si un périphérique connecté ne satisfait pas les critères de la règle, aucune entrée journal ne sera créée à la connexion de ce périphérique. Vous pouvez aussi y voir différents détails, comme le type de périphérique, le numéro de série, le nom du fournisseur et la taille du support (si elle est disponible).

Gestion des correctifs et des vulnérabilités

Contient une liste des résultats d'analyse liés aux applications tierces.

Protection du serveur de messagerie

Tous les messages détectés par ESET Mail Security comme infiltration ou comme pourriel sont enregistrés ici. Ces journaux s'appliquent aux types de protection suivants : Antipourriel, Antihameçonnage, Protection contre l’usurpation d’identité de l’expéditeur, Règles et Anti-logiciel malveillant.

Lorsque vous double-cliquez sur un élément, une fenêtre contextuelle s'ouvre contenant des renseignements supplémentaires sur le courriel détecté, comme l'adresse IP, le domaine HELO, l'ID du message, le type d'analyse indiquant la couche de protection sur laquelle il a été détecté. En outre, vous pouvez voir le résultat de l'analyse Anti-logiciel malveillant, Antihameçonnage et Antipourriel ainsi que la raison pour laquelle il a été détecté ou si une règle a été activée.

Tous les messages traités ne sont pas enregistrés dans un journal de protection du serveur de messagerie. Cependant, tous les messages réellement modifiés (pièce jointe supprimée, chaîne personnalisée ajoutée à un en-tête de message, etc.) sont inscrits dans le journal. |

Analyse de la base de données de la boîte de courriels

Contient la version du moteur de détection, la date, l'emplacement analysé, le nombre d'objets analysés, le nombre de menaces trouvées, le nombre d'occurrences de la règle et la durée de l'analyse.

Protection SMTP

Tous les messages évalués à l'aide de la méthode d'ajout à la liste grise sont inscrits ici. Tous les messages qui ont été évalués à l'aide de la méthode de mise en liste grise, de SPF et de rétrodiffusion sont également affichés ici. Chaque enregistrement contient le domaine HELO, l'adresse IP de l'expéditeur et du destinataire, les états des actions (rejetées, rejetées (non vérifiées) et les messages entrants vérifiés). Il y a une nouvelle action pour ajouter des sous-domaines dans la liste blanche de listes grises, voir le tableau ci-dessous

Analyse Hyper-V

Contient une liste de résultats d'analyse Hyper-V. Double-cliquez sur n'importe quelle entrée pour afficher les détails de l'analyse correspondante.

Le menu contextuel (clic droit) vous permet de choisir une action avec l'enregistrement de journal sélectionné :

Action |

Usage |

Raccourci |

Consultez également |

|---|---|---|---|

Afficher |

Affiche des renseignements plus détaillés sur le journal sélectionné dans une nouvelle fenêtre (comme avec le double-clic). |

|

|

Filtrer les mêmes enregistrements |

Active le filtrage des journaux et n'affiche que les entrées de même type que celle qui a été sélectionnée. |

Ctrl + Shift + F |

|

Filtrer... |

Après avoir cliqué sur cette option, la fenêtre Filtrage des journaux permet de définir les critères de filtrage à utiliser pour des entrées particulières du journal. |

|

|

Activer le filtre |

Active les paramètres du filtre. La première fois que vous activez le filtrage, vous devez définir les paramètres. |

|

|

Désactiver le filtre |

Désactive le filtrage (comme lorsque vous cliquez sur l'interrupteur dans le bas). |

|

|

Copier |

Copie l'information des enregistrements sélectionnés ou surlignés dans le presse-papier. |

Ctrl + C |

|

Tout copier |

Copie les renseignements provenant de tous les enregistrements affichés dans la fenêtre. |

|

|

Supprimer |

Supprime le ou les enregistrements sélectionnés/surlignés - cette action requière des privilèges administrateur. |

Suppr. |

|

Supprimer tout |

Supprime tous les enregistrements dans la fenêtre - cette action requière des privilèges administrateur. |

|

|

Exporter... |

Exporte l'information contenue dans les enregistrements sélectionnés/surlignés dans un fichier XML. |

|

|

Tout exporter... |

Exporte tous les renseignements dans la fenêtre dans un fichier XML. |

|

|

Rechercher... |

Ouvre la fenêtre Trouver dans le journal et permet de définir les critères de recherche. Vous pouvez utiliser la fonction Rechercher pour localiser un enregistrement spécifique même lorsque le filtrage est activé. |

Ctrl + F |

|

Rechercher suivant |

Recherche la prochaine occurrence du critère de recherche défini. |

F3 |

|

Rechercher précédent |

Trouve l'occurrence précédente. |

Shift + F3 |

|

Créer une exclusion |

Permet d'exclure des objets du nettoyage en utilisant le nom de la détection, le chemin ou son hachage. |

|

Ajouter l'adresse IP à la liste blanche de la mise en liste grise |

Ajoute l'adresse IP de l'expéditeur à la liste blanche d'adresses IP. Vous pouvez trouver la liste blanche des adresses IP dans Filtrage et vérification des sections Mise en liste grise et SPF. Cela s'applique aux éléments enregistrés par la Mise en liste grise ou SPF. |

|

|

Ajouter le domaine à la liste blanche de la mise en liste grise et à SPF |

Ajoute le domaine de l'expéditeur à la liste des domaines à mettre l'adresse IP en liste blanche. Seul le domaine est ajouté, le sous-domaine est ignoré. Par exemple, si l'adresse de l'expéditeur est sub.domain.com, seul domain.com est ajouté à la liste blanche. Vous pouvez trouver la liste des domaines à mettre l'adresse IP en liste blanche dans la section Mise en liste grise et SPF de la section Filtrage et vérification. Cela s’applique aux éléments enregistrés par la mise en liste grise. |

|

|

Ajouter le sous domaine à la liste grise et à la liste blanche SPF |

Ajoute le sous-domaine de l'expéditeur à la liste des domaines à mettre l'adresse IP en liste blanche. Tout le domaine est ajouté, y compris le sous-domaine (par exemple sub.domain.com). Vous avez ainsi plus de flexibilité si nécessaire. Vous pouvez trouver la liste des domaines à mettre l'adresse IP en liste blanche dans la section Mise en liste grise et SPF de la section Filtrage et vérification. Cela s’applique aux éléments enregistrés par la mise en liste grise. |

|

|