Analyser

L'analyseur à la demande est un composant important d'ESET Mail Security. Il permet d'analyser des fichiers et des répertoires de votre ordinateur. Pour assurer la protection du réseau, il est essentiel que l'ordinateur soit analysé non seulement en cas de suspicion d'une infection, mais aussi régulièrement dans le cadre de mesures de sécurité routinières.

Nous vous recommandons d'effectuer des analyses en profondeur de votre système de façon régulière (une fois par mois, par exemple) afin de détectés les virus qui ne l'ont pas été par la protection en temps réel du système de fichiers. Cela peut se produire si la protection en temps réel du système de fichiers était désactivée au moment de l'infection, si le moteur de détection n'a pas été mis à jour ou si le fichier n'a pas été détecté lors de son enregistrement sur le disque.

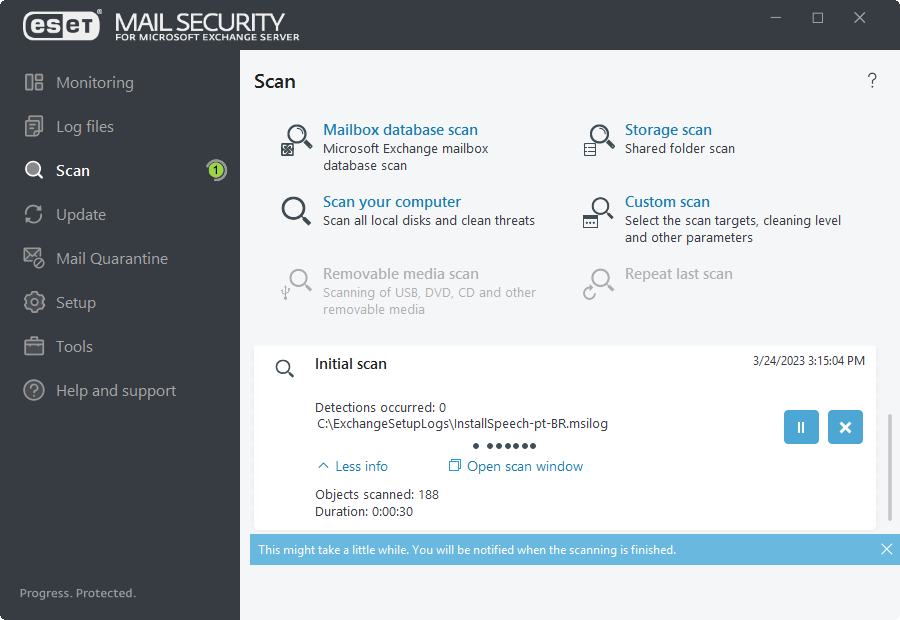

Sélectionnez les analyses à la demande disponibles pour ESET Mail Security :

Analyse de la base de données de la boîte de courriels

Permet d'exécuter une analyse de base de données à la demande. Vous pouvez choisir d'analyser des dossiers publics, des serveurs de messagerie et des boîtes aux lettres. Vous pouvez également utiliser le Planificateur pour exécuter une analyse de base de données à un moment spécifique ou lors d'un événement en particulier.

Si vous exécutez Microsoft Exchange Server 2007, 2010, 2013 ou 2016, vous pouvez choisir entre la protection de la base de données de boîtes aux lettres et une analyse de base de données à la demande. Seul un type de protection peut être activé à la fois. Si vous choisissez d'utiliser l'analyse de base de données à la demande, vous devez désactiver l'intégration de la protection de la base de données de boîtes aux lettres dans Configuration avancée, sous Serveur. Sinon, l'analyse de base de données à la demande ne sera pas disponible. |

Analyse des boîtes aux lettres Microsoft 365

Permet d'analyser les boîtes aux lettres distantes dans les environnements hybrides Microsoft 365.

Analyse du stockage

Analyse tous les dossiers partagés sur le serveur local. Si l'option Analyse du stockage n'est pas disponible, aucun dossier partagé ne se trouve sur le serveur.

Analyse de l'ordinateur

Permet de lancer rapidement une analyse de l'ordinateur et de nettoyer les fichiers infectés sans intervention de l'utilisateur. L'analyse de l'ordinateur présente l'intérêt d'être facile à utiliser et de ne pas nécessiter de configuration détaillée. L'analyse vérifie tous les fichiers des disques locaux, et nettoie ou supprime automatiquement les infiltrations détectées. Le niveau de nettoyage est automatiquement réglé sur sa valeur par défaut. Pour plus d'informations sur les types de nettoyage, reportez-vous à la section Nettoyage.

Nous recommandons d'exécuter une analyse d'ordinateur au moins une fois par mois. L'analyse peut être configurée comme tâche planifiée. |

L'analyse personnalisée est une solution optimale si vous souhaitez spécifier des paramètres d'analyse tels que les cibles et les méthodes d'analyse. L'analyse personnalisée a l'avantage de permettre la configuration précise des paramètres d'analyse. Les configurations peuvent être enregistrées dans des profils d'analyse définis par l'utilisateur, qui sont utiles pour effectuer régulièrement une analyse avec les mêmes paramètres.

Analyse de supports amovibles

Semblable à l'analyse intelligente, ce type d'analyse lance rapidement une analyse des supports amovibles (par ex. CD/DVD/USB) qui sont connectés à l'ordinateur. Cela peut être utile lorsque vous connectez une clé USB à un ordinateur et que vous souhaitez l'analyser pour y rechercher les logiciels malveillants et autres menaces potentielles. Pour lancer ce type d'analyse, vous pouvez aussi cliquer sur Analyse personnalisée, puis sélectionner Supports amovibles dans le menu déroulant Cibles à analyser et cliquer sur Analyser.

Cette option s'affiche dans le menu uniquement si Hyper-V Manager est installé sur le serveur qui exécute ESET Mail Security. L'analyse Hyper-V permet d'analyser les disques d'une machine virtuelle sur un serveur Microsoft Hyper-V sans que le moindre agent ne soit installé sur cette machine virtuelle spécifique.

Répéter la dernière analyse

Répète la dernière opération d'analyse avec les mêmes paramètres.

L'option Répéter la dernière analyse n'est pas disponible si l'analyse de base de données à la demande est présente. |

Vous pouvez utiliser des options et afficher plus d'informations sur les états d'analyse :

Glisser-déposer des fichiers |

Vous pouvez également placer des fichiers par glisser-déposer dans la fenêtre d'analyse de ESET Mail Security. Ces fichiers seront analysés immédiatement à la recherche de virus. |

|---|---|

Fermer/Fermer tout |

Fermeture des messages donnés. |

États d'analyse |

Permet d'afficher l'état de l'analyse initiale. Cette analyse s'est terminée ou a été interrompue par l'utilisateur. |

Affiche des informations détaillées. |

|

Plus d\'infos |

Permet, pendant l'analyse, d'afficher des informations détaillées telles que l'utilisateur qui a exécuté l'analyse, le nombre d'objets analysés et la durée de l'analyse. Si l'analyse de base de données à la demande est en cours, elle indique l'utilisateur qui a exécuté l'analyse, mais pas le compte d'analyse de base de données proprement dit qui est utilisé pour établir la connexion à EWS (Exchange Web Services) pendant l'analyse. |

La fenêtre de progression de l'analyse indique l'état actuel de l'analyse, ainsi que des informations sur le nombre de fichiers contenant du code malveillant qui sont détectés. |