Edytowanie reguły HIPS

Najpierw zobacz artykuł Zarządzanie regułami systemu HIPS.

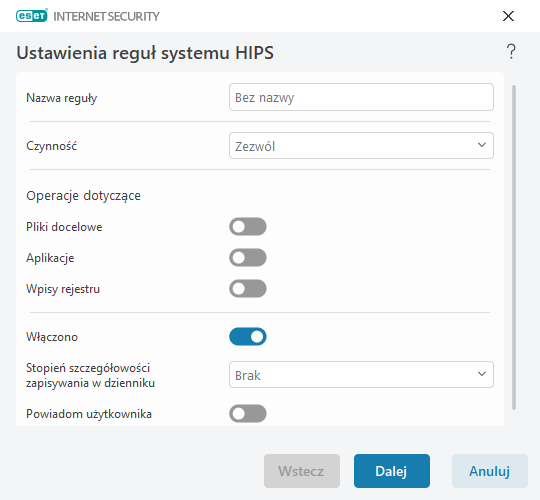

Nazwa reguły — nazwa reguły podana przez użytkownika lub wybrana automatycznie.

Czynność — określona czynność (Zezwól, Blokuj lub Pytaj), która ma zostać wykonana, gdy spełnione są warunki.

Operacje dotyczące — należy wybrać typ operacji, do której stosowana będzie reguła. Reguła będzie stosowana tylko w przypadku podanego typu operacji i wybranego elementu.

Włączona — ustaw przełącznik w pozycji wyłączenia, jeśli chcesz pozostawić regułę na liście, ale nie chcesz jej używać.

Stopień szczegółowości zapisywania w dzienniku — uruchomienie tej opcji spowoduje, że informacje o regule będą zapisywane w dzienniku systemu HIPS.

Powiadom użytkownika — po wywołaniu zdarzenia w prawym dolnym rogu ekranu zostanie wyświetlone małe okno powiadomień.

Reguła składa się z części, które opisują warunki powodujące jej wywołanie:

Aplikacje źródłowe— reguła będzie stosowana tylko, jeśli zdarzenie zostanie spowodowane przez wymienione aplikacje. W celu dodania nowych plików należy wybrać z menu rozwijanego opcję Określone aplikacje i kliknąć opcję Dodaj. Aby dodać wszystkie aplikacje, można wybrać z menu rozwijanego opcję Wszystkie aplikacje.

Pliki docelowe — reguła będzie stosowana tylko wtedy, gdy operacja będzie dotyczyła określonego elementu docelowego. W celu dodania nowych plików lub folderów należy wybrać z menu rozwijanego opcję Określone pliki i kliknąć przycisk Dodaj. W celu dodania wszystkich aplikacji można wybrać z menu rozwijanego opcję Wszystkie pliki.

Wpisy rejestru — reguła będzie stosowana tylko wtedy, gdy operacja będzie dotyczyła określonego elementu docelowego. W celu dodania nowych plików lub folderów należy wybrać z menu rozwijanego opcję Określone aplikacje i kliknąć przycisk Dodaj. W celu dodania wszystkich aplikacji można wybrać z menu rozwijanego opcję Wszystkie aplikacje.

Wpisy rejestru — reguła będzie stosowana tylko wtedy, gdy operacja będzie dotyczyła określonego elementu docelowego. W celu wybrania klucza w rejestrze należy wybrać z menu rozwijanego opcję Określone wpisy i kliknąć przycisk Dodaj, aby wpisać go ręcznie. Można też kliknąć opcję Otwórz edytor rejestru, aby wybrać klucz z rejestru. Można także wyprać z menu rozwijanego opcję Wszystkie wpisy, aby dodać wszystkie aplikacje.

Niektórych operacji dotyczących określonych reguł wstępnie zdefiniowanych w systemie HIPS nie można blokować i są one domyślnie dozwolone. Ponadto nie wszystkie operacje systemowe są monitorowane przez moduł HIPS. System HIPS monitoruje operacje, które można uznać za niebezpieczne. |

Opisy ważnych operacji:

Operacje na plikach

•Usunięcie pliku — aplikacja monituje o zezwolenie na usunięcie pliku docelowego.

•Zapis do pliku — aplikacja monituje o zezwolenie na zapis do pliku docelowego.

•Bezpośredni dostęp do dysku — aplikacja próbuje dokonywać odczytu z dysku lub zapisu na dysku w niestandardowy sposób omijający standardowe procedury systemu Windows. Może to spowodować modyfikacje plików bez zastosowania odpowiednich reguł. Ta operacja może być spowodowana przez szkodliwe oprogramowanie próbujące uniknąć wykrycia, program do tworzenia kopii zapasowych próbujący wykonać dokładną kopię dysku lub program do zarządzania partycjami próbujący zmienić układ woluminów dyskowych.

•Instalacja globalnego punktu zaczepienia — wskazuje na wywołanie funkcji SetWindowsHookEx z biblioteki MSDN.

•Ładowanie sterownika — instalowanie i ładowanie sterowników w systemie.

Operacje na aplikacjach

•Debugowanie innej aplikacji — dołączenie debugera do procesu. Podczas debugowania aplikacji można odczytać i zmodyfikować wiele szczegółów związanych z jej działaniem oraz uzyskać dostęp do jej danych.

•Przechwytywanie zdarzeń z innej aplikacji — aplikacja źródłowa próbuje przechwycić zdarzenia skierowane do określonej aplikacji (na przykład program rejestrujący znaki wprowadzane na klawiaturze próbuje przechwycić zdarzenia przeglądarki internetowej).

•Zakończenie/wstrzymanie innej aplikacji — zawieszenie, wznowienie lub zakończenie procesu (dostęp można uzyskać bezpośrednio z Eksploratora procesów lub okienka Procesy).

•Uruchomienie nowej aplikacji — uruchamianie nowych aplikacji lub procesów.

•Modyfikacja stanu innej aplikacji — aplikacja źródłowa próbuje dokonać zapisu w pamięci aplikacji docelowych lub uruchomić kod w ich imieniu. Ta funkcja może być przydatna do zapewnienia ochrony ważnej aplikacji przez skonfigurowanie tej aplikacji jako docelowej w regule blokującej korzystanie z tej operacji.

Operacje na rejestrze

•Zmiana ustawień uruchamiania — dowolne zmiany w ustawieniach określających, które aplikacje będą uruchamiane podczas uruchamiania systemu Windows. Można je znaleźć, przeszukując na przykład klucz Run w rejestrze systemu Windows.

•Usunięcie z rejestru — usunięcie klucza rejestru lub jego wartości.

•Zmiana nazwy klucza rejestru — zmiana nazw kluczy rejestru.

•Modyfikacja rejestru — tworzenie nowych wartości kluczy rejestru, zmienianie istniejących wartości, przenoszenie danych w drzewie bazy danych lub ustawianie praw użytkowników lub grup do kluczy rejestru.

Podając obiekt docelowy, można stosować symbole wieloznaczne z pewnymi ograniczeniami. W ścieżkach rejestru można zamiast konkretnego klucza stosować znak * (gwiazdka). Na przykład ścieżka HKEY_USERS\*\software może oznaczać HKEY_USER\.default\software, ale nie HKEY_USERS\S-1-2-21-2928335913-73762274-491795397-7895\.default\software. HKEY_LOCAL_MACHINE\system\ControlSet* nie jest dozwoloną ścieżką klucza rejestru. Ścieżka klucza rejestru zakończona znakami \* oznacza „ta ścieżka lub dowolna ścieżka na dowolnym poziomie po tym symbolu”. Jest to jedyny sposób stosowania symboli wieloznacznych w przypadku ścieżek plików. Najpierw sprawdzana jest konkretna część ścieżki, a następnie ścieżka odpowiadająca symbolowi wieloznacznemu (*). |

W przypadku utworzenia bardzo ogólnej reguły, zostanie wyświetlone ostrzeżenie dotyczące tego typu reguł. |

W poniższym przykładzie pokazano, jak ograniczyć niepożądane działanie konkretnej aplikacji:

1.Nadaj nazwę regule i w menu rozwijanym Czynność wybierz polecenie Blokuj (lub Zapytaj, jeśli chcesz podjąć decyzję później).

2.Przesuń przełączać obok pozycji Powiadom użytkownika, aby powiadomienie było wyświetlane zawsze po zastosowaniu reguły.

3.Wybierz co najmniej jedną operację w sekcji Operacje dotyczące, której będzie dotyczyć reguła.

4.Kliknij przycisk Dalej.

5.W oknie Aplikacje źródłowe z menu rozwijanego wybierz opcję Określone aplikacje, aby zastosować nową regułę do wszystkich aplikacji próbujących wykonać dowolną z wybranych operacji dotyczących podanych aplikacji.

6.Kliknij przycisk Dodaj, a następnie kliknij pozycję ..., wybierz ścieżkę do określonej aplikacji i naciśnij przycisk OK. W razie potrzeby dodaj więcej aplikacji.

Przykład: C:\Program Files (x86)\Untrusted application\application.exe

7.Wybierz operację Zapis do pliku.

8.Z menu rozwijanego wybierz opcję Wszystkie pliki. Spowoduje to zablokowanie wszelkich prób zapisu w dowolnych plikach przez aplikacje wybrane w poprzednim punkcie.

9.Kliknij przycisk Zakończ, aby zapisać nową regułę.