Archivos de registro

Los archivos de registro contienen información relacionada con los sucesos importantes del programa y proporcionan información general acerca de las amenazas detectadas. El registro constituye una herramienta esencial en el análisis del sistema, la detección de amenazas y la resolución de problemas. Se lleva a cabo de forma activa en segundo plano, sin necesidad de que intervenga el usuario. La información se registra según el nivel de detalle de los registros. Los mensajes de texto y los registros se pueden ver directamente desde el entorno de ESET Internet Security, donde también se pueden archivar registros.

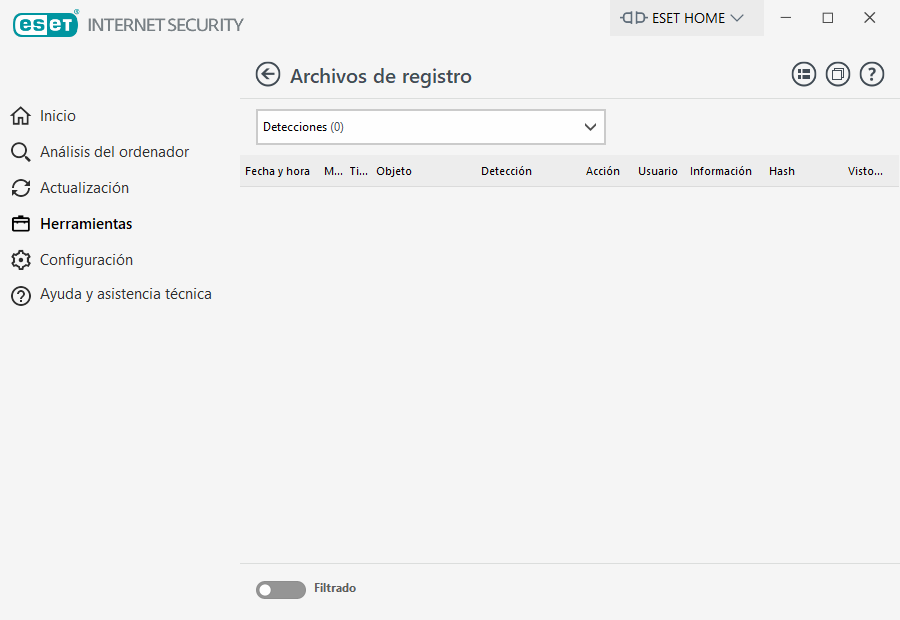

Se puede acceder a los archivos de registro desde la ventana principal del programa haciendo clic en Herramientas > Más herramientas > Archivos de registro. Seleccione el tipo de registro que desee en el menú desplegable Registrar. Están disponibles los siguientes registros:

•Amenazas detectadas: este registro ofrece información detallada acerca de las amenazas y las infiltraciones detectadas por ESET Internet Security. La información del registro incluye la hora de la detección, el tipo de escáner, el tipo de objeto, la ubicación del objeto, el nombre de la detección, la acción realizada, el nombre del usuario con sesión iniciada en el momento en el que se detectó la infiltración, el hash y la primera ocurrencia. Haga doble clic en cualquier entrada del registro para ver sus detalles en una ventana independiente. Las infiltraciones no desinfectadas siempre se marcan con texto rojo sobre fondo rojo claro. Las PUA o las aplicaciones potencialmente peligrosas no eliminadas se marcan con texto amarillo sobre fondo blanco.

•Sucesos: todas las acciones importantes realizadas por ESET Internet Security se registran en el registro de sucesos. El registro de sucesos contiene información sobre sucesos y errores que se produjeron en el programa. Esta opción se ha diseñado para que los administradores del sistema y los usuarios puedan solucionar problemas. Con frecuencia, la información aquí disponible puede ayudarle a encontrar una solución para un problema del programa.

•Análisis del ordenador: en esta ventana se muestran los resultados de todos los análisis completados. Cada línea se corresponde con una análisis del ordenador individual. Haga doble clic en cualquier entrada para ver los detalles del análisis seleccionado.

•HIPS: contiene registros de reglas específicas de HIPS que se marcaron para su registro. El protocolo muestra la aplicación que activó la operación, el resultado (si la regla se admitió o no) y el nombre de la regla.

•Protección de la red: el registro de protección de la red muestra todos los ataques remotos detectados por el cortafuegos, la protección contra ataques de red (IDS) y la protección contra botnets. Aquí encontrará información sobre todos los ataques a su ordenador. En la columna Suceso se incluyen los ataques detectados. En la columna Origen se proporciona más información sobre el atacante. En la columna Protocolo se indica el protocolo de comunicación que se utilizó para el ataque. El análisis del registro de protección de la red puede ayudarle a detectar a tiempo amenazas del sistema, para así poder evitar el acceso no autorizado al sistema. Para obtener más información sobre los ataques de red, consulte la sección Sistema de detección de intrusos y opciones avanzadas.

•Sitios web filtrados: Esta lista es útil si desea ver una lista de sitios web que la Protección del tráfico de Internet o el Control parental ha bloqueado. Cada registro incluye la hora, la dirección URL, el usuario y la aplicación que creó una conexión con un sitio web en cuestión.

•Protección Antispam: contiene los registros relacionados con los mensajes de correo electrónico que se marcaron como correo no deseado.

•Control parental: muestra las páginas web bloqueadas o permitidas por Control parental. Las columnas Tipo de coincidencia y Valores de coincidencia informan de cómo se aplicaron las reglas de filtrado.

•Control de dispositivos: contiene registros de los dispositivos o los soportes extraíbles conectados al ordenador. Solo los dispositivos con reglas de control de dispositivos correspondientes se registrarán en el archivo de registro. Si la regla no coincide con un dispositivo conectado, no se creará una entrada de registro para un dispositivo conectado. Puede ver también detalles como el tipo de dispositivo, número de serie, nombre del fabricante y tamaño del medio (si está disponible).

•Protección de cámara web: contiene registros sobre las aplicaciones bloqueadas mediante la protección de la cámara web.

Seleccione el contenido de cualquier registro y pulse CTRL + C para copiarlo en el portapapeles. Mantenga pulsadas las teclas CTRL o SHIFT para seleccionar varias entradas.

Haga clic en ![]() Filtrado para abrir la ventana Filtrado de registros, donde puede definir los criterios de filtrado.

Filtrado para abrir la ventana Filtrado de registros, donde puede definir los criterios de filtrado.

Haga clic con el botón derecho en un registro concreto para abrir el menú contextual. En este menú contextual, están disponibles las opciones siguientes:

•Mostrar: muestra información detallada sobre el registro seleccionado en una ventana nueva.

•Filtrar los mismos registros: tras activar este filtro, solo verá registros del mismo tipo (diagnósticos, advertencias, etc.).

•Filtro: después de hacer clic en esta opción, la ventana Filtrado de registros le permitirá definir los criterios de filtrado para entradas de registro específicas.

•Activar filtro: activa la configuración del filtro.

•Desactivar filtro: borra todos los ajustes del filtro (tal como se describe arriba).

•Copiar/Copiar todo: copia información sobre los registros seleccionados en la ventana.

•Eliminar/Eliminar todo: elimina los registros seleccionados o todos los registros mostrados. Se necesitan privilegios de administrador para poder realizar esta acción.

•Exportar/Exportar todo: exporta información acerca de los registros seleccionados o de todos los registros en formato XML.

•Buscar/Buscar siguiente/Buscar anterior: después de hacer clic en esta opción, puede definir los criterios de filtrado para resaltar la entrada específica desde la ventana Filtrado de registros.

•Descripción de la detección: abre la Enciclopedia de amenazas de ESET, que contiene información detallada sobre los peligros y los síntomas de la infiltración registrada.

•Crear exclusión: cree una nueva Exclusión de detección con un asistente (no disponible para detecciones de malware).