Ядро виявлення

Ядро виявлення захищає систему від зловмисних атак шляхом контролю файлів, повідомлень електронної пошти й обміну даними в Інтернеті. Наприклад, якщо об’єкт класифіковано як шкідливе програмне забезпечення, запускається його виправлення. Ядро виявлення може знешкодити його: спочатку він блокується, потім очищається, видаляється або переміщується до карантину.

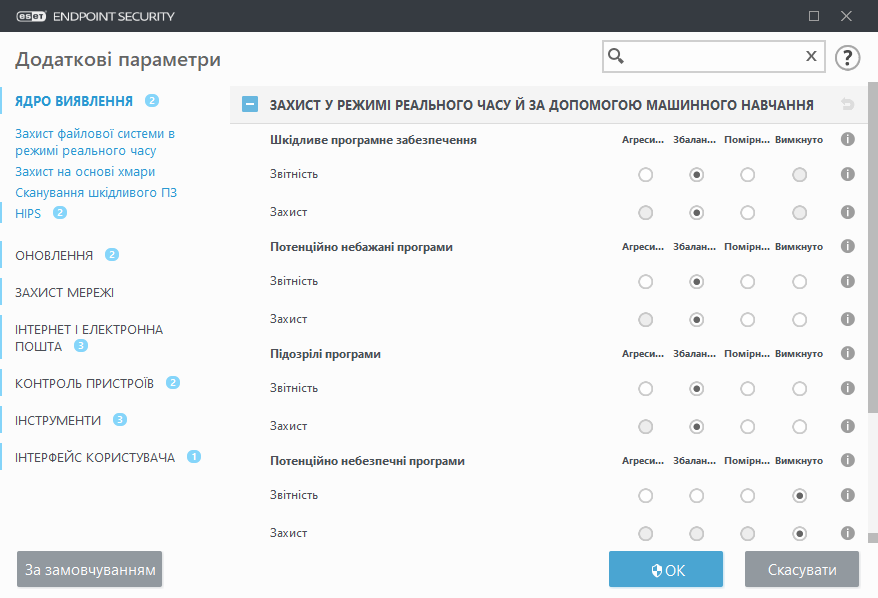

Щоб налаштувати параметри ядра виявлення, клацніть Додаткові параметри або натисніть клавішу F5.

У цьому розділі:

- Категорії захисту в режимі реального часу й за допомогою машинного навчання

- Сканування шкідливого програмного забезпечення

- Налаштування звітування

- Налаштування захисту

- Рекомендації

Починаючи з версії 7.2, у розділі "Ядро виявлення" більше немає перемикачів увімкнення й вимкнення, як це було у версії 7.1 і попередніх. Замість кнопок увімкнення й вимкнення користувачі мають чотири порогових рівня "Агресивний", "Збалансований", "Помірний" і "Вимкнено". |

Категорії захисту в режимі реального часу й за допомогою машинного навчання

Захист у реальному часі й за допомогою машинного навчання для всіх модулів захисту (наприклад, "Захист файлової системи в режимі реального часу", "Захист доступу до інтернету" тощо) дозволяє налаштувати рівні звітування й захисту для наведених нижче категорій:

- Шкідливе програмне забезпечення (вірус) — це певний шкідливий код, який додається на початок або кінець коду наявних файлів на комп’ютері. Проте, термін "вірус" часто вживають помилково. Більш точний термін — "шкідливе програмне забезпечення (шкідливі програми)". Виявлення шкідливого програмного забезпечення здійснюється ядром виявлення в поєднанні з компонентом машинного навчання.

Докладніше про ці типи програм див. в глосарії.

- Потенційно небажані програми: умовно шкідливе ПО або потенційно небажані програми (PUA, Potentially Unwanted Application) — це широка категорія програмного забезпечення, яке не можна однозначно віднести до шкідливого ПЗ за аналогією з такими безумовно шкідливими програмами, як віруси або трояни. Ці програми можуть інсталювати додаткове небажане ПЗ, змінювати поведінку або налаштування цифрового пристрою, а також виконувати неочікувані для користувача дії або не підтверджені ним.

Докладніше про ці типи програм див. в глосарії. - Потенційно небезпечні програми – комерційне легальне програмне забезпечення, що може використовуватися для зловмисних цілей. До потенційно небезпечних програм належать інструменти віддаленого доступу, програми для зламу паролів і клавіатурні шпигуни (програми, які записують кожне натискання клавіш, зроблене користувачем).

Докладніше про ці типи програм див. в глосарії.

- Підозрілі програми – це програми, стиснуті пакувальниками або протекторами. Зловмисники часто використовують такі типи захисту, щоб запобігти виявленню шкідливого програмного забезпечення.

У ядрі виявлення тепер упроваджено розширене машинне навчання — удосконалений рівень захисту, який покращує виявлення на основі машинного навчання. Докладніше про цей тип захисту див. в глосарії. |

Сканування шкідливого програмного забезпечення

Параметри сканера можна налаштувати окремо від параметрів сканування в реальному часі й сканування за вимогою. За замовчуванням увімкнено параметр Використовувати параметри захисту в режимі реального часу. Коли цей параметр увімкнено, відповідні параметри сканування за вимогою успадковуються з розділу Захист у реальному часі й на основі машинного навчання.

Налаштування звітування

Коли виявлено певний об’єкт (наприклад, знайдено загрозу, класифіковану як шкідливе програмне забезпечення), інформація про це записується в журнал виявлених об’єктів, а на робочому столі з’являються сповіщення, якщо це налаштовано в ESET Endpoint Security.

Пороговий рівень звітування налаштовується для кожної з таких категорій (далі — КАТЕГОРІЯ):

- Шкідливе програмне забезпечення

- Потенційно небажані програми

- Потенційно небезпечні програми

- Підозрілі програми

Операції звітування виконуються ядром виявлення, зокрема й компонентом машинного навчання. Можна задати більш високий поріг звітування, ніж поточний поріг захисту. Ці параметри звітування не впливають на блокування, очищення чи видалення об’єктів.

Ознайомтеся з наведеною нижче інформацією, перш ніж змінювати поріг (або рівень) звітування для КАТЕГОРІЇ:

Поріг |

Пояснення |

|---|---|

Агресивний |

Для звітування про КАТЕГОРІЮ налаштована максимальна чутливість. Програма буде повідомляти про більшу кількість виявлених об’єктів. Використання параметрів рівня Агресивний може призвести до помилкового визначення об’єктів як таких, що належать до КАТЕГОРІЇ. |

Збалансований |

Для звітування про КАТЕГОРІЮ налаштовано збалансований рівень. Цей параметр дає змогу збалансувати продуктивність і точність виявлення й кількість помилково визначених об’єктів. |

Помірний |

Для звітування про КАТЕГОРІЮ налаштовано мінімізацію кількості помилково визначених об’єктів зі збереженням достатнього рівня захисту. Об’єкти реєструються тільки тоді, коли ймовірність очевидна й відповідає поведінці КАТЕГОРІЇ. |

Вимкнено |

Звітування про КАТЕГОРІЮ не активовано. Пошук (очищення) об’єктів цього типу не виконується. У результаті цей параметр вимикає захист від об’єктів цього типу. |

![]() Доступність модулів захисту ESET Endpoint Security

Доступність модулів захисту ESET Endpoint Security

![]() Визначення версії продукту, версій модуля продукту й дат збірки

Визначення версії продукту, версій модуля продукту й дат збірки

Тези

Наводимо кілька тез щодо налаштування відповідного порогового рівня для вашого середовища:

- Поріг Збалансований рекомендується для більшості налаштувань.

- Поріг Помірний відповідає рівню захисту в попередніх версіях ESET Endpoint Security (7.1 і попередніх версій). Він рекомендується для тих середовищ, де пріоритетом є мінімізація хибно виявлених об’єктів програми безпеки.

- Що вище рівень звітування, то вище частота виявлення й імовірність хибно ідентифікувати об’єкти.

- Фактично не існує гарантії виявлення 100 % шкідливих об’єктів, як і гарантії повного уникнення неправильної категоризації нешкідливих об’єктів як шкідливих.

- Своєчасно оновлюйте ESET Endpoint Security і його модулі, щоб забезпечити максимально оптимальний баланс між продуктивністю й точністю виявлення та кількістю хибно виявлених об’єктів.

Налаштування захисту

Якщо повідомляється про об’єкт, віднесений до КАТЕГОРІЇ, програма захисту блокує його, а потім очищає, видаляє або переміщує його в карантин.

Ознайомтеся з наведеною нижче інформацією, перш ніж змінювати поріг (або рівень) для захисту КАТЕГОРІЇ:

Поріг |

Пояснення |

|---|---|

Агресивний |

Об’єкти, виявлені із застосуванням агресивного (або нижчого) рівня параметрів, блокуються. Після цього розпочинається автоматичне виправлення (очищення). Цей параметр рекомендований, якщо всі кінцеві точки проскановані з використанням параметрів агресивного рівня, а помилково визначені об’єкти додані в список виключень. |

Збалансований |

Об’єкти, виявлені із застосуванням збалансованого (або нижчого) рівня параметрів, блокуються. Після цього розпочинається автоматичне виправлення (очищення). |

Помірний |

Об’єкти, виявлені із застосуванням помірного рівня параметрів, блокуються. Після цього розпочинається автоматичне виправлення (очищення). |

Вимкнено |

Корисно для ідентифікації й виключення помилково визначених об’єктів. |

![]() Таблиця відповідності політик ESET PROTECT для ESET Endpoint Security 7.1 і попередніх версій

Таблиця відповідності політик ESET PROTECT для ESET Endpoint Security 7.1 і попередніх версій

Рекомендації

НЕКЕРОВАНЕ СЕРЕДОВИЩЕ (окрема клієнтська робоча станція)

Не змінюйте рекомендовані значення за замовчуванням.

КЕРОВАНЕ СЕРЕДОВИЩЕ

Зазвичай ці параметри застосовуються до робочих станцій через політику.

1. Початковий етап

Цей етап може тривати тиждень.

- Установіть для всіх порогів Звітування значення Збалансований.

ПРИМІТКА: За потреби встановіть значення Агресивний. - Для політики Захист для шкідливого програмного забезпечення встановіть або збережіть рівень Збалансований.

- Для інших КАТЕГОРІЙ для політики Захист установіть значення Помірний.

ПРИМІТКА: На цьому етапі не рекомендується задавати політиці Захист пороговий рівень Агресивний, оскільки в цьому разі всі виявлені об’єкти (зокрема й хибно виявлені) будуть виправлені. - Визначте хибно виявлені об’єкти в журналі виявлень і спочатку додайте їх у список Виключення об’єктів виявлення.

2. Перехідний етап

- Виконайте процедури етапу впровадження на певних робочих станціях (не для всіх робочих станцій у мережі).

3. Етап упровадження

- Для всіх політик Захист установіть рівень Збалансований.

- Якщо керування здійснюється віддалено, використовуйте відповідну попередньо визначену політику антивірусу для ESET Endpoint Security.

- Якщо потрібний максимально високий ступінь виявлення, а кількість хибно виявлених об’єктів не є пріоритетом, установіть рівень захисту Агресивний.

- Перевірте, чи всі виявлені об’єкти є в журналі виявлення або звітах ESET PROTECT.