Edytor znanych sieci

Znane sieci można konfigurować ręcznie w obszarze Ustawienia zaawansowane > Ochrona sieci > Podstawowe > Znane sieci po kliknięciu pozycji Edytuj (obok opcji Znane sieci).

Kolumny

Nazwa — nazwa znanej sieci.

Typ zabezpieczeń — wskazuje, czy ustawienie wybrane dla sieci to Sieć zaufana, Sieć niezaufana lub Użyj ustawienia systemu Windows.

Profil zapory — należy wybrać profil z menu rozwijanego Wyświetl reguły używane w profilu, aby wyświetlić filtr reguł profilu.

Profil aktualizacji — umożliwia stosowanie utworzonego profilu aktualizacji po połączeniu z tą siecią.

Elementy sterujące

Dodaj — pozwala utworzyć nową znaną sieć.

Edytuj — pozwala edytować istniejące znane sieci.

Usuń — aby usunąć sieć z listy znanych sieci, należy ją zaznaczyć i kliknąć opcję Usuń.

![]() Na początek/W górę/W dół/Na koniec — możliwość dostosowania priorytetów znanych sieci (sieci są klasyfikowane kolejno od góry do dołu).

Na początek/W górę/W dół/Na koniec — możliwość dostosowania priorytetów znanych sieci (sieci są klasyfikowane kolejno od góry do dołu).

Ustawienia konfiguracji sieci dostępne są na następujących kartach:

Sieć

W tym miejscu można podać nazwę sieci i wybrać typ zabezpieczeń (Niezaufana sieć, Zaufana sieć albo Użyj ustawienia systemu Windows). Z menu rozwijanego Profil zapory należy wybrać profil dla danej sieci. Jeśli w odniesieniu do sieci używany jest typ zabezpieczeń Zaufana sieć, wszystkie bezpośrednio z nią połączone podsieci są uznawane za zaufane. Jeśli na przykład z daną siecią połączona jest karta sieciowa o adresie IP 192.168.1.5, a maska podsieci to 255.255.255.0, podsieć 192.168.1.0/24 jest dodawana do strefy zaufanej tej karty sieciowej. Jeśli karta sieciowa obsługuje więcej adresów/podsieci, wszystkie będą traktowane jako zaufane, niezależnie od ustawienia Identyfikacja sieci znanej sieci.

Ponadto adresy dodawane w obszarze Dodatkowe adresy zaufane są zawsze dodawane do strefy zaufanej kart sieciowych połączonych z tą siecią (niezależnie od typu zabezpieczeń sieci).

Ostrzegaj o słabym szyfrowaniu sieci Wi-Fi — program ESET Endpoint Security informuje o nawiązaniu połączenia z niechronioną siecią bezprzewodową lub siecią ze słabą ochroną.

Profil zapory — wybierz profil zapory, który będzie używany po połączeniu z tą siecią.

Profil aktualizacji — wybierz profil aktualizacji, który będzie używany po połączeniu z tą siecią.

Aby sieć została oznaczona jako połączona na liście połączonych sieci, spełnione muszą być następujące warunki:

- Identyfikacja sieci — wszystkie podane parametry muszą być zgodne z parametrami aktywnego połączenia.

- Uwierzytelnianie sieci — w przypadku wybrania serwera uwierzytelniającego musi dojść do pomyślnego uwierzytelnienia przy użyciu serwera uwierzytelniania ESET.

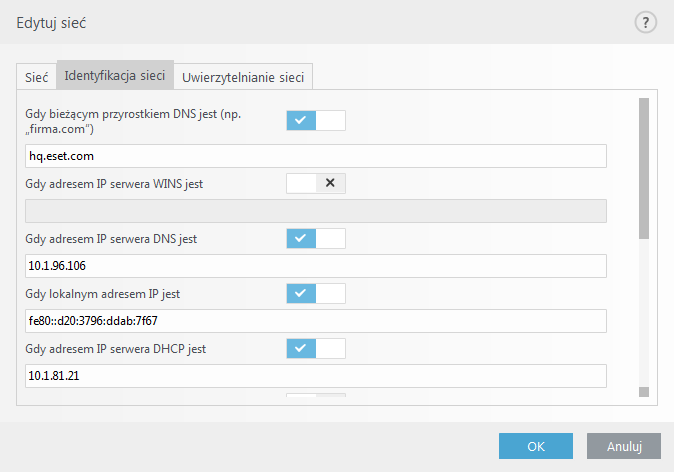

Identyfikacja sieci

Identyfikacja sieci dokonywana jest na podstawie parametrów karty sieciowej podłączonej do sieci lokalnej. Wszystkie wybrane parametry są porównywane z parametrami rzeczywistymi aktywnych połączeń sieciowych. Dozwolone są adresy IPv4 oraz IPv6.

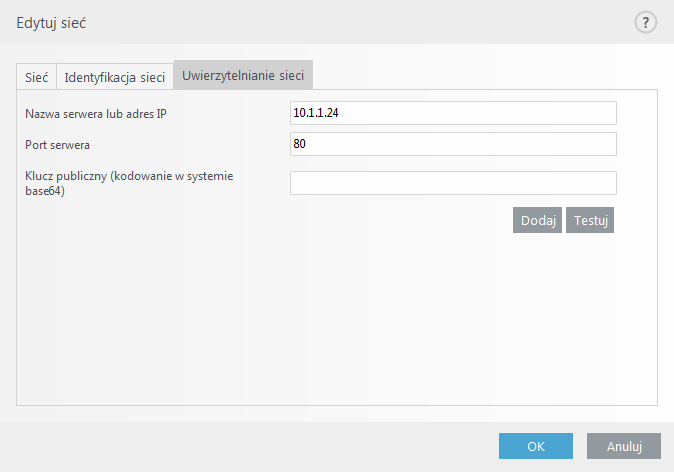

Uwierzytelnianie sieci

Moduł uwierzytelniania sieci wyszukuje określony serwer w sieci i korzysta z szyfrowania asymetrycznego (RSA) w celu uwierzytelnienia tego serwera. Nazwa uwierzytelnianej sieci musi być zgodna z nazwą strefy podaną w ustawieniach serwera uwierzytelniania. W nazwie rozróżniana jest wielkość liter. Należy podać nazwę serwera, port nasłuchu serwera oraz klucz publiczny odpowiadający kluczowi prywatnemu serwera (patrz sekcja Uwierzytelnianie sieci — konfiguracja serwera). Nazwę serwera można wprowadzić w postaci adresu IP, nazwy DNS lub nazwy NetBios, po której można podać ścieżkę wskazującą lokalizację klucza na serwerze (np. nazwa_serwera_/katalog1/katalog2/uwierzytelnianie). Można zdefiniować serwery alternatywne do użytku. Wystarczy dopisać je do ścieżki oddzielone średnikami.

Należy pobrać aplikację serwera uwierzytelniania ESET.

Klucz publiczny można zaimportować przy użyciu dowolnego z następujących typów plików:

- Zaszyfrowany klucz publiczny PEM (.pem) — ten klucz można wygenerować przy użyciu serwera uwierzytelniania ESET (patrz sekcja Uwierzytelnianie sieci — konfiguracja serwera).

- Zaszyfrowany klucz publiczny

- Certyfikat klucza publicznego (.crt)

Aby sprawdzić ustawienia, kliknij przycisk Testuj. Jeśli uwierzytelnianie zakończy się pomyślnie, zostanie wyświetlone powiadomienie Uwierzytelnianie serwera powiodło się. Jeśli uwierzytelnianie nie jest poprawnie skonfigurowane, zostanie wyświetlony jeden z następujących komunikatów o błędzie:

Uwierzytelnianie serwera nie powiodło się. Nieprawidłowy lub niezgodny podpis.

Podpis serwera jest niezgodny z wprowadzonym kluczem publicznym.

Uwierzytelnianie serwera nie powiodło się. Niezgodna nazwa sieci.

Nazwa skonfigurowanej sieci nie zgadza się z nazwą strefy serwera uwierzytelniania. Sprawdź obie te nazwy. Powinny być identyczne.

Uwierzytelnianie serwera nie powiodło się. Nieprawidłowa odpowiedź serwera lub brak odpowiedzi.

Brak odpowiedzi ma miejsce, gdy serwer nie jest uruchomiony lub gdy jest niedostępny. Nieprawidłowa odpowiedź może być odebrana w przypadku, gdy podany adres jest używany na innym serwerze HTTP.

Wprowadzono nieprawidłowy klucz publiczny.

Należy sprawdzić, czy plik wprowadzonego klucza publicznego nie jest uszkodzony.