Fichiers journaux

Les fichiers journaux contiennent tous les événements importants qui ont eu lieu et donnent un aperçu des menaces détectées. Les journaux sont des outils essentiels pour l'analyse système, la détection de menaces et le dépannage. Elle est toujours active en arrière-plan, sans interaction de l'utilisateur. Les données sont enregistrées en fonction des paramètres actifs de verbosité. Il est possible d'afficher les messages textes et les journaux directement à partir de l'environnement ESET Endpoint Security. Il est aussi possible d'archiver les fichiers journaux.

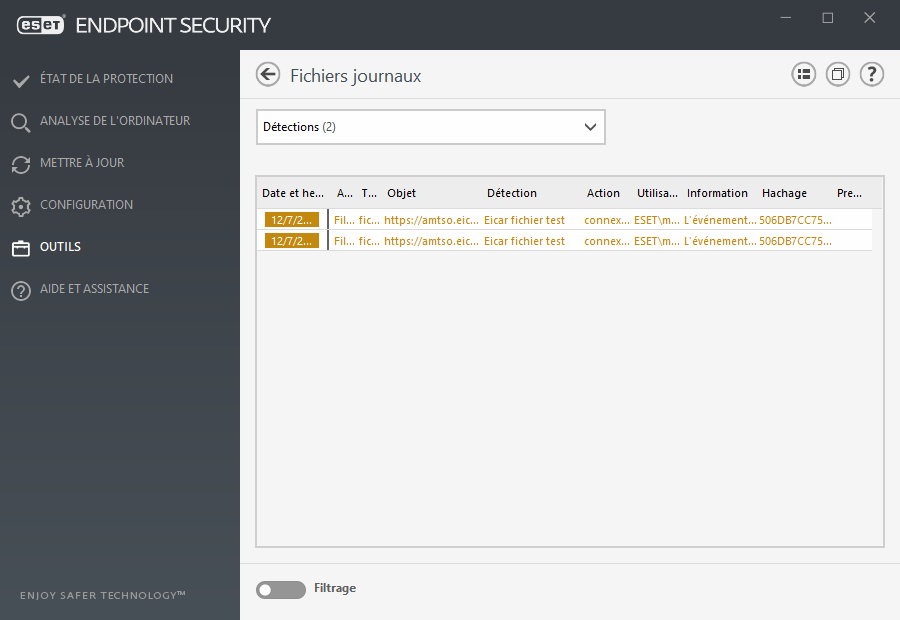

Les fichiers journaux sont accessibles à partir de la fenêtre principale du programme en cliquant sur Outils > Fichiers journaux. Sélectionnez le type de journal souhaité dans le menu déroulant Journal. Les journaux suivants sont disponibles :

•Détections - Ce journal contient de l'information détaillée sur les détections et les infiltrations détectées par les modules ESET Endpoint Security. Cela inclut l'heure de la détection, le nom de la détection, l'emplacement, l'action exécutée et le nom de l'utilisateur connecté au moment où l'infiltration a été détectée. Double-cliquez sur une entrée du journal pour afficher ses détails dans une fenêtre séparée. Les infiltrations non nettoyées sont toujours marquées d'un texte rouge sur fond rouge clair, les infiltrations nettoyées sont marquées d'un texte jaune sur fond blanc. Les applications potentiellement dangereuses ou indésirables non nettoyées sont signalées par un texte jaune sur fond blanc.

•Événements - Toutes les actions importantes exécutées par ESET Endpoint Security sont enregistrées dans le journal des événements. Le journal des événements contient de l'information sur les événements qui se sont produits dans le programme. Il permet aux administrateurs système et aux utilisateurs de résoudre des problèmes. L'information qu'on y trouve peut souvent permettre de trouver une solution à un problème qui s'est produit dans le programme.

•Analyse d'ordinateur - Tous les résultats d'analyse s'affichent dans cette fenêtre. Chaque ligne correspond à un seul contrôle d'ordinateur. Double-cliquez sur n'importe quelle entrée pour afficher les détails de l'analyse correspondante.

•Fichiers bloqués – Contient des enregistrements de fichiers bloqués qui ne pouvaient pas être accessibles lors de la connexion à ESET Enterprise Inspector. Le protocole indique la raison et le module source qui a bloqué le fichier, ainsi que l'application et l'utilisateur qui ont exécuté le fichier. Pour plus d'informations, veuillez consulter le Guide de l'utilisateur en ligne de ESET Enterprise Inspector.

•Envoyer les fichiers – Contient des enregistrements de fichiers envoyés à ESET LiveGrid® ou à ESET Dynamic Threat Defense pour analyse.

•Journaux d'audit - Chaque journal contient des informations sur la date et l'heure auxquelles le changement a été effectué, le type de changement, la description, la source et l'utilisateur. Voir Journaux Audits pour plus de détails.

•HIPS - Contient des enregistrements de règles particulières marquées pour enregistrement. Ce protocole affiche l'application ayant appelé l'opération, le résultat (si la règle a été autorisée ou non) et le nom de la règle créée.

•Protection du réseau – Le journal de pare-feu affiche toutes les attaques à distance détectées par Protection contre les attaques de réseau ou par le pare-feu. Il comprend des renseignements sur toutes les attaques lancées contre votre ordinateur. La colonne Événement reprend la liste des attaques détectées. La colonne Source fournit des renseignements sur l'attaquant. La colonne Protocole indique le Protocole de communication utilisé pour l'attaque. L'analyse du journal de pare-feu peut vous permettre de détecter à temps les tentatives d'infiltration du système pour ainsi empêcher l'accès non autorisé à votre système. Pour plus d'information sur les attaques réseau particulières, consultez la section Options IDS et avancées.

•Sites Web traités par le filtre - Cette liste est utile pour afficher la liste des sites Web bloqués par la protection de l'accès Web ou le contrôle Web. Ces journaux permettent de voir le moment, l'URL, l'utilisateur et l'application ayant établie une connexion au site Web en question.

•Protection antipourriel - Contient des enregistrements liés aux courriels marqués comme Pourriel.

•Contrôle web - Affiche les adresses URL bloquées ou autorisées et des détails sur la façon dont elles sont regroupées. La colonne Action exécutée indique comment les règles de filtrage ont été appliquées.

•Contrôle de périphérique – Contient les enregistrements relatifs aux supports amovibles ou périphériques ayant été connectés à l'ordinateur. Seuls les périphériques liés à une règle de contrôle des périphériques seront inscrits dans le fichier journal. Si un périphérique connecté ne satisfait pas les critères de la règle, aucune entrée journal ne sera créée à la connexion de ce périphérique. Vous pouvez aussi y voir différents détails, comme le type de périphérique, le numéro de série, le nom du fournisseur et la taille du support (si elle est disponible).

Sélectionnez le contenu de n'importe quel journal et appuyez sur Ctrl + C pour le copier dans le presse-papier. Appuyez à la fois sur Ctrl + Shift pour sélectionner plusieurs entrées.

Cliquez sur ![]() Filtrage pour ouvrir la fenêtre Filtrage des journaux dans laquelle vous pourrez définir les critères de filtrage.

Filtrage pour ouvrir la fenêtre Filtrage des journaux dans laquelle vous pourrez définir les critères de filtrage.

Faites un clic droit sur un enregistrement en particulier pour ouvrir le menu contextuel. Les options suivantes sont disponibles dans le menu contextuel :

•Afficher - Affiche plus des informations plus détaillées sur le journal sélectionné dans une nouvelle fenêtre.

•Filtrer les enregistrements du même type - Après avoir activé ce filtre, vous ne verrez que les entrées de même type (diagnostics, avertissements, etc.).

•Filtrer - Après avoir cliqué sur cette option, la fenêtre Filtrage du journal vous permettra de définir les critères de filtrage à utiliser pour des entrées particulières du journal.

•Activer le filtre - Active les paramètres du filtre.

•Désactiver le filtrage - Efface tous les paramètres du filtre (comme décrit ci-dessus).

•Copier/Copier tout - Copie les informations sur tous les enregistrements affichés dans la fenêtre.

•Supprimer/Supprimer tout - Supprime les enregistrements sélectionnés ou tous les enregistrements affichés - cette action exige des privilèges administrateur.

•Exporter - Exporte les informations à propos des enregistrements, en format XML.

•Tout exporter - Exporter les renseignements à propos des tous les enregistrements en format XML.

•Rechercher/Rechercher suivant/Rechercher précédent - Après avoir cliqué sur cette option, la fenêtre Filtrage du journal vous permettra de définir les critères de filtrage à utiliser pour mettre en évidence l'entré spécifique du journal.

•Créer une exclusion – Permet de créer une exclusion de détection à l'aide d'un assistant (cette option n'est pas disponible pour la détection de logiciels malveillants).