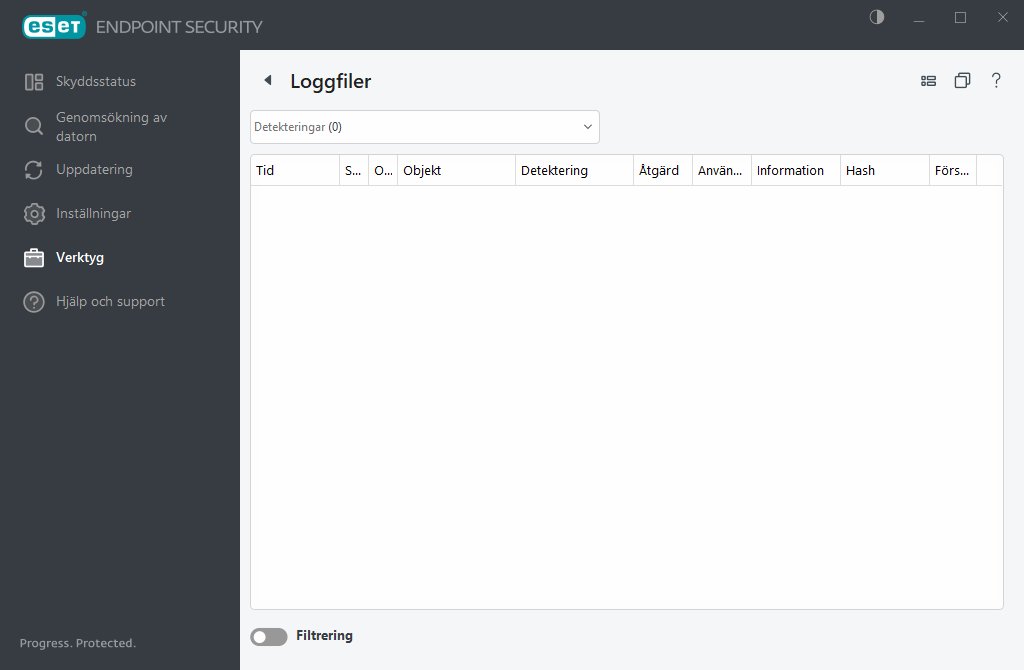

Loggfiler

Loggfiler innehåller information om viktiga programhändelser som har inträffat och ger en översikt över upptäckta hot.

Loggar utgör ett viktigt verktyg vid systemanalys, detektering av hot och vid felsökning. Loggning sker aktivt i bakgrunden utan att användaren behöver göra något. Informationen som sparas baseras på loggens aktuella utförlighetsinställningar.

Det är möjligt att visa textmeddelanden och loggar direkt från ESET Endpoint Security-miljön. Det går även att arkivera loggfiler.

Loggfilerna finns tillgängliga från programmets huvudfönster genom att klicka på Verktyg > Loggfiler. Välj önskad loggtyp i rullgardinsmenyn Logg. Följande loggar finns tillgängliga:

- Detekteringar – i den här loggen sparas detaljerad information om detekteringar och infiltreringar som har upptäckts av ESET Endpoint Security-moduler. Informationen innehåller tiden för upptäckt, detekteringens namn, plats, vidtagen åtgärd och namnet på den användare som var inloggad vid den tidpunkt då infiltreringen upptäcktes. Dubbelklicka på loggposten för att visa detaljerna i ett separat fönster. Ej rensade infiltrationer markeras alltid med röd text på ljusröd bakgrund, rensade infiltrationer markeras med gul text på vit bakgrund. Ej rensade potentiella osäkra program markeras med gul text på vit bakgrund.

- Händelser – alla viktiga åtgärder som utförs av ESET Endpoint Security sparas i händelseloggen. I händelseloggen finns information om händelser och fel som uppstått i programmet. Det är utformat för att hjälpa systemadministratörer och användare lösa problem. Informationen i loggfiler hjälper ofta till att hitta en lösning på ett problem i programmet.

- Genomsökning av datorn – alla genomsökningsresultat visas i det här fönstret. Varje rad motsvarar en enskild kontrollåtgärd. Dubbelklicka på en post för att visa information om respektive genomsökning av datorn.

- Skickade filer – innehåller poster för filer som har skickats till ESET LiveGrid® eller ESET LiveGuard för analys.

- Blockerade filer – innehåller information om blockerade filer som inte varit åtkomliga vid anslutning till ESET Enterprise Inspector. I protokollet framgår anledningen och källmodulen som blockerade filen samt vilket program och användare som kört filen. Ytterligare information finns i onlinehjälpen för ESET Inspect.

- Granskning – varje logg innehåller information om datum och tidpunkt när ändringen gjordes, typ av ändring, beskrivning, källa och användare. Se Granskningsloggar för mer information.

- HIPS – innehåller poster för vissa regler som markerades för registrering. Protokollet visar programmet som anropade åtgärden, resultatet (om regeln tilläts eller var förbjuden) och den skapade regelns namn.

- Åtgärder mot ransomware – innehåller register över återställda filer.

- Webbläsarskydd – innehåller poster över ej verifierade/ej betrodda filer som läses in i webbläsaren.

- Nätverksskydd – brandväggsloggen visar alla fjärrattacker som upptäcks av Skydd mot nätverksangrepp (IDS) eller Brandvägg. Här finns information om alla attacker mot datorn. Kolumnen Händelse visar det identifierade attackerna. Kolumnen Källa berättar mer om angriparen. Kolumnen Protokoll avslöjar attackens kommunikationsprotokoll. Analys av loggen för nätverksskydd kan hjälpa till att identifiera systeminfiltrationsförsök i tid för att förhindra obehörig åtkomst till systemet. För mer information om nätverksattacker, se IDS och avancerade alternativ.

- Filtrerade webbplatser – den här listan är användbar om du vill visa en lista över webbplatser som har blockerats av Webbåtkomstskydd eller Webbkontroll. I dessa loggar visas tid, webbadress, användare och program som öppnade en anslutning till en viss webbplats.

- Uppdateringar– Innehåller poster för alla uppdateringsloggar och samtliga moduluppdateringar.

- Skräppostskydd av e-postklient – innehåller poster relaterade till e-postmeddelanden märkta som spam.

- Webbkontroll – visar blockerade eller tillåtna URL-adresser och detaljer om hur de kategoriserats. Kolumnen Utförd åtgärd visar hur filtreringsreglerna tillämpades.

- Genomsökning av datorn för sårbarhets- och korrigeringshantering – schemalägger daglig genomsökning av datorn efter sårbarheter och korrigeringar.

- Enhetskontroll – innehåller poster med flyttbara medier eller enheter som anslutits till datorn. Endast enheter med en enhetskontrollregel registreras i loggfilen. Om regeln inte motsvarar en ansluten enhet skapas inte en loggpost för en ansluten enhet. Här går det även att visa information såsom enhetstyp, serienummer, leverantörsnamn och mediastorlek (om tillgängligt).

Välj innehållet i en logg och tryck på Ctrl + C om du vill kopiera det till Urklipp. Håll ned Ctrl + Shift om du vill välja flera poster.

Klicka på ![]() Filtrering för att öppna fönstret Loggfiltrering där filtreringskriterier kan anges.

Filtrering för att öppna fönstret Loggfiltrering där filtreringskriterier kan anges.

Högerklicka på en viss post om du vill öppna kontextmenyn. Följande alternativ är tillgängliga i kontextmenyn:

- Visa – visar mer utförlig information om den valda loggen i ett nytt fönster.

- Filtrera samma poster – aktivera detta filter för att endast visa poster av samma typ (diagnostik, varningar...).

- Filtrera – när du klickar på det här alternativet kan du ange filtreringsvillkor för specifika loggposter i fönstret Loggfiltrering.

- Aktivera filter – aktiverar filterinställningarna.

- Inaktivera filter – rensar alla inställningar i filtret (enligt beskrivning ovan).

- Kopiera/Kopiera alla – kopierar information om alla posterna i fönstret.

- Kopiera cell – kopierar innehållet i den högerklickade cellen.

- Ta bort/Ta bort alla – tar bort vald(a) post(er) eller alla visade poster – denna åtgärd kräver administratörsbehörighet.

- Exportera – Exporterar information om posterna i XML-format.

- Exportera alla – exportera information om posterna i XML-format.

- Sök/Sök nästa/Sök föregående – när du klickar på det här alternativet kan du ange filtreringsvillkor för att markera den specifika posten med hjälp av fönstret Loggfiltrering.

- Skapa exkludering – skapa ett nytt exkluderingsundantag med hjälp av en guide (ej tillgänglig för detektering av skadlig kod).