Analyse de l'ordinateur

L'analyseur à la demande est un composant important d'ESET Endpoint Security. Il permet d'analyser des fichiers et des répertoires de votre ordinateur. Pour votre sécurité, il est essentiel que l'ordinateur soit analysé non seulement en cas de suspicion d'une infection, mais aussi régulièrement dans le cadre de mesures de sécurité routinières. Nous vous recommandons d'effectuer des analyses en profondeur de votre système de façon régulière (une fois par mois, par exemple) afin de détecter les virus qui ne l'ont pas été par la protection en temps réel du système de fichiers. Cela peut se produire si la protection en temps réel du système de fichiers est désactivée au moment de l'infection, si le moteur de détection n'est plus à jour ou si le fichier n'a pas été détecté comme virus lors de son enregistrement sur le disque.

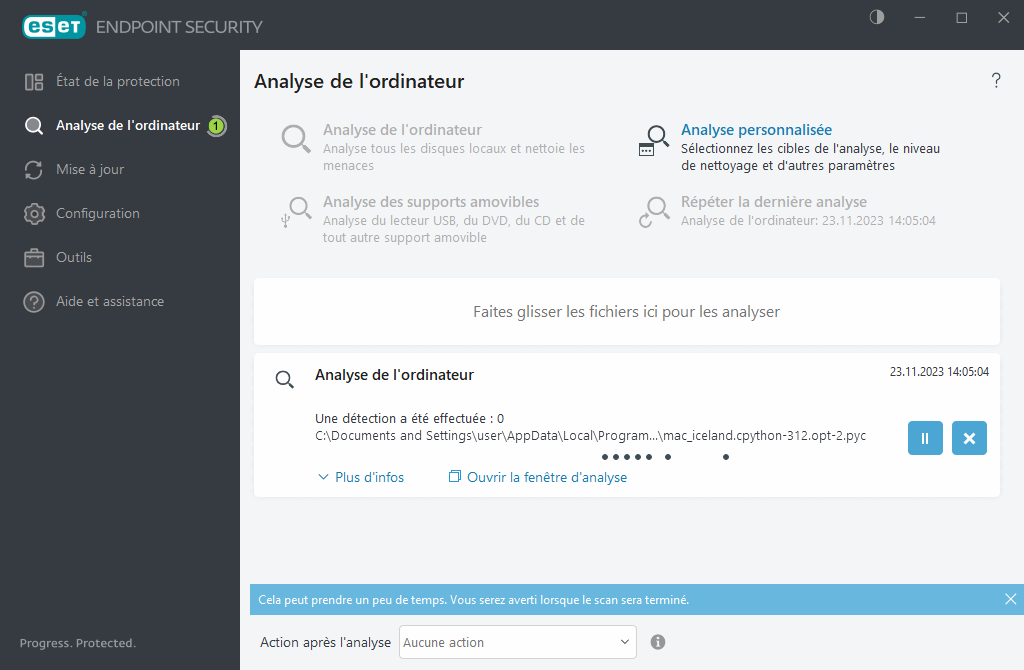

Deux types d'analyses de l'ordinateur sont disponibles. L'analyse intelligente analyse le système sans exiger de reconfiguration des paramètres d'analyse. L'analyse personnalisée permet de sélectionner l'un des profils d'analyse prédéfinis et de sélectionner des cibles spécifiques à analyser.

Reportez-vous au chapitre sur la progression de l'analyse pour plus d'informations sur le processus d'analyse.

Analyse intelligente

Analyse intelligente

L'option Analyse intelligente permet de lancer rapidement une analyse de l'ordinateur et de nettoyer les fichiers infectés sans intervention de l'utilisateur. Analyse intelligente présente l'intérêt d'être facile à utiliser et de ne pas nécessiter de configuration détaillée. Elle vérifie tous les fichiers des disques locaux, et nettoie ou supprime automatiquement les infiltrations détectées. Le niveau de nettoyage est automatiquement réglé sur sa valeur par défaut. Pour plus d'informations sur les types de nettoyage, reportez-vous à la section Nettoyage.

Vous pouvez également utiliser la fonctionnalité d'analyse par glisser-déposer pour analyser manuellement un fichier ou un dossier en cliquant dessus, en déplaçant le pointeur de la souris vers la zone marquée tout en maintenant le bouton de la souris enfoncée, puis en le relâchant. L'application est ensuite placée au premier plan.

Les trois options d'analyse suivantes sont disponibles sous Analyses avancées :

Analyse personnalisée

Analyse personnalisée

L'analyse personnalisée vous permet de préciser des paramètres d'analyse tels que les cibles et les méthodes d'analyse. L'analyse personnalisée a l'avantage de permettre la configuration précise des paramètres. Les configurations peuvent être enregistrées dans des profils d'analyse définis par l'utilisateur, qui sont utiles pour effectuer régulièrement une analyse avec les mêmes paramètres.

Analyse de supports amovibles

Analyse de supports amovibles

Semblable à l'option Analyse intelligente, ce type d'analyse lance rapidement une analyse des périphériques amovibles (par ex. CD/DVD/USB) qui sont actuellement branchés sur l'ordinateur. Cela peut être utile lorsque vous connectez une clé USB à un ordinateur et que vous souhaitez l'analyser pour y rechercher les logiciels malveillants et d'autres menaces potentielles.

Pour lancer ce type d'analyse, vous pouvez aussi cliquer sur Analyse personnalisée, puis sélectionner Supports amovibles dans le menu déroulant Cibles à analyser et cliquer sur Analyser.

Répéter la dernière analyse

Répéter la dernière analyse

Vous permet de lancer rapidement l'analyse exécutée précédemment, avec les mêmes paramètres.

Le menu déroulant Action après l'analyse permet de définir l'exécution automatique d'une action au terme d'une analyse :

- Aucune action – Aucune action n'est exécutée à la fin d'une analyse.

- Arrêter – L'ordinateur est mis hors tension à la fin d'une analyse.

- Redémarrage si nécessaire – L’ordinateur redémarre uniquement si cela est nécessaire pour terminer le nettoyage des menaces détectées.

- Redémarrer – Ferme tous les programmes ouverts et redémarre l'ordinateur à la fin d'une analyse.

- Forcer le redémarrage si nécessaire – L’ordinateur redémarre uniquement si cela est nécessaire pour terminer le nettoyage des menaces détectées.

- Forcer le redémarrage – Force la fermeture de tous les programmes ouverts sans attendre l'interaction de l'utilisateur et redémarre l'ordinateur à la fin d'une analyse.

- Veille – Enregistre votre session et met l'ordinateur dans un état à faible consommation d'énergie pour que vous puissiez rapidement reprendre le travail.

- Veille prolongée – Déplace tous les éléments en cours d'exécution sur la RAM vers un fichier spécial sur le disque dur. Votre ordinateur est arrêté, mais reprend son état précédent lorsque vous le démarrez.

Les actions Veille et Veille prolongée sont disponibles selon les paramètres d'alimentation et de mise en veille du système d'exploitation de votre ordinateur ou les capacités du PC/ordinateur portable. N'oubliez pas qu'un ordinateur en veille est un ordinateur en fonctionnement. Il exécute toujours des fonctions de base et consomme de l'électricité lorsqu'il est alimenté par batterie. Pour conserver l'autonomie de la batterie, lors d'un déplacement par exemple, il est recommandé d'utiliser l'option de mise en veille prolongée. |

L'action sélectionnée débutera une fois que toutes les analyses en cours d'exécution seront terminées. Lorsque vous sélectionnez Arrêter ou Redémarrer, une dialogue de confirmation de produit affiche un compte à rebours de 30 secondes (cliquez sur Annuler pour désactiver l’action demandée).

Nous recommandons d'exécuter une analyse de l'ordinateur au moins une fois par mois. L'analyse peut être configurée comme tche planifiée dans Outils > Planificateur. Comment programmer une analyse hebdomadaire de l'ordinateur ? |