Proteções

A proteção protege contra ataques de sistemas maliciosos ao controlar arquivos, e-mails e a comunicação pela Internet. Por exemplo, se um objeto classificado como malware for detectado, a correção será iniciada. As proteções podem eliminar fazendo o bloqueio e, em seguida, limpando, excluindo ou movendo para a quarentena.

Para configurar as proteções em detalhes, abra Configuração avançada > Proteções.

As alterações nas proteções só devem ser feitas por um usuário experiente. A configuração incorreta das configurações pode levar a um nível de proteção reduzido. |

Nesta seção:

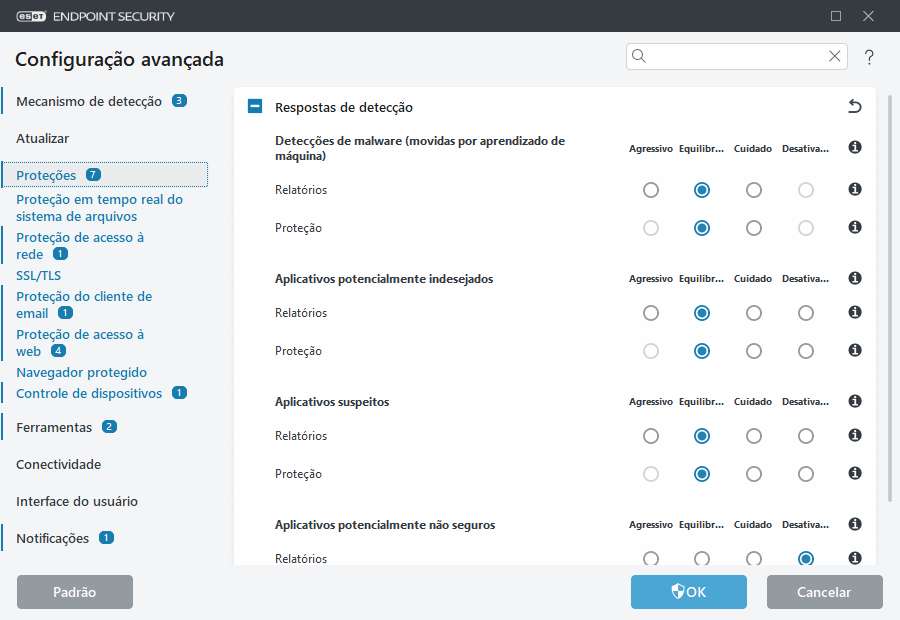

Respostas de detecção

As respostas de detecção permitem configurar níveis de relatório e proteção para as seguintes categorias:

- Detecções de malware (movidas por aprendizado de máquina) – Um vírus de computador é uma parte de um código malicioso que é pré-anexado ou anexado a arquivos existentes no computador. Porém, o termo "vírus" é frequentemente mal usado. "Malware" (software malicioso) é um termo mais preciso. A detecção de malware é realizada pelo módulo do mecanismo de detecção combinado com o componente de Machine learning. Leia mais sobre esses tipos de aplicativos no Glossário.

- Aplicativo potencialmente indesejado – Grayware ou Aplicativo potencialmente indesejado (PUA) é uma categoria ampla de software, cujo objetivo não é tão claramente nocivo quanto outros tipos de malware, como vírus ou trojans. Porém ele pode instalar software indesejado adicional, alterar o comportamento do dispositivo digital ou realizar atividades não aprovadas ou esperadas pelo usuário. Leia mais sobre esses tipos de aplicativos no Glossário.

- Aplicativos suspeitos – incluem programas comprimidos com compactadores ou protetores. Esses tipos de protetores muitas vezes são explorados por autores de malware para evitar a detecção.

- Aplicativos potencialmente não seguros– Refere-se a software comercial legítimo que tenha o potencial de ser usado indevidamente para fins maliciosos. Exemplos de aplicativos potencialmente inseguros (PUAs) incluem ferramentas de acesso remoto, aplicativos que descobrem senhas e registradores de teclado (programas que gravam cada pressão de tecla feita por um usuário). Leia mais sobre esses tipos de aplicativos no Glossário.

Proteção aprimorada O aprendizado de máquina avançado agora faz parte das proteções como uma camada avançada de proteção que melhora a detecção baseada em aprendizado de máquina. Leia mais sobre esse tipo de proteção no Glossário. |

Configuração de relatórios

Quando ocorre uma detecção (por exemplo, uma ameaça é encontrada e classificada como malware), informações são registradas no Relatório de detecções e Notificações na área de trabalho ocorrem se estiverem configuradas o ESET Endpoint Security.

O limite de relatório é configurado para cada categoria (chamado de "CATEGORIA"):

- Detecções de malware

- Aplicativos potencialmente indesejados

- Potencialmente inseguro

- Aplicativos suspeitos

Relatórios realizados com o mecanismo de detecção, inclusive o componente de machine learning. Você pode definir um limite de relatório superior ao limite de proteção atual. Essas configurações de relatório não influenciam o bloqueio, limpeza ou exclusão de objetos.

Leia o seguinte antes de modificar um limite (ou nível) para um relatório de CATEGORIA:

Limite |

Explicação |

|---|---|

Agressivo |

Relatório de CATEGORIA configurado para sensibilidade máxima. Mais detecções serão reportadas. A configuração Agressiva pode identificar erroneamente os objetos como CATEGORIA. |

Equilibrado |

Relatório de CATEGORIA configurado como equilibrado. Essa configuração está otimizada para equilibrar o desempenho e precisão das taxas de detecção, e o número de objetos erroneamente reportados. |

Cuidadoso |

Relatório de CATEGORIA configurado para minimizar objetos identificados erroneamente enquanto mantém um nível suficiente de proteção. Os objetos são reportados apenas quando a probabilidade é evidente e quando correspondem ao comportamento de CATEGORIA. |

Desativar |

O relatório de CATEGORIA não está ativo e as detecções deste tipo não serão encontradas, reportadas ou limpas. Como resultado, esta configuração desativará a proteção deste tipo de detecção. |

Disponibilidade de módulos de proteção ESET Endpoint Security

Determinar a versão do produto, versões do módulo de programa e datas de compilação

Informações essenciais

Algumas informações essenciais ao configurar um limite adequado para seu ambiente:

- O limite Equilibrado é recomendado para a maioria das configurações.

- O limite Cuidadoso é recomendado para ambientes onde a prioridade está em minimizar a identificação errônea de objetos pelo software de segurança.

- Quanto maior o limite de relatórios maior a taxa de detecção, mas também maior a chance de objetos serem identificados erroneamente.

- Partindo da perspectiva do mundo real, não há garantia de uma taxa de detecção de 100% nem uma chance de 0% de evitar a categorização incorreta de objetos limpos como malware.

- Mantenha o ESET Endpoint Security e seus módulos atualizados para maximizar o equilíbrio entre desempenho e precisão das taxas de detecção e o número de objetos reportados erroneamente.

Configuração de proteção

Se um objeto classificado como CATEGORIA for reportado, o programa bloqueia o objeto e depois limpa, remove ou move o objeto para a Quarentena.

Leia o seguinte antes de modificar um limite (ou nível) para a proteção CATEGORIA:

Limite |

Explicação |

|---|---|

Agressivo |

As detecções de nível agressivo (ou inferior) relatadas são bloqueadas, e a correção automática (ou seja, limpeza) é iniciada. Essa configuração é recomendada quando todos os endpoints tiverem sido escaneados com configurações agressivas e objetos erroneamente reportados tiverem sido adicionados às exclusões de detecção. |

Equilibrado |

As detecções de nível equilibrado (ou inferior) relatadas são bloqueadas e a correção automática (ou seja, limpeza) é iniciada. |

Cuidadoso |

As detecções reportadas de nível de cuidado são bloqueadas e a correção automática (ou seja, limpeza) é iniciada. |

Desativar |

Útil para identificar e excluir objetos erroneamente reportados. |

Melhores práticas

NÃO GERENCIADO (estação de trabalho individual do cliente)

Mantém igual o valor recomendado padrão.

AMBIENTE GERENCIADO

Essas configurações geralmente são aplicadas às estações de trabalho por meio de uma política.

1. Fase inicial

Essa fase pode levar até uma semana.

- Configure todos os limites de Relatórios como Equilibrado.

OBSERVAÇÃO: Se necessário, configure como Agressivo. - Configure ou mantenha a Proteção contra malware como Equilibrado.

- Configure a Proteção para outras CATEGORIAS como Cuidadoso.

OBSERVAÇÃO: Não recomendamos configurar o limite de Proteção como Agressivo nesta fase, pois todas as detecções encontradas seriam corrigidas, inclusive as detecções identificadas erroneamente. - Antes disso, identifique objetos identificados erroneamente do Relatório de detecções e adicione-os às Exclusões de detecção.

2. Fase de transição

- Implemente a "Fase de produção" a algumas das estações de trabalho como um teste (não para todas as estações de trabalho da rede).

3. Fase de produção

- Configure todos os limites de Proteção como Equilibrado.

- Quando for feito o gerenciamento remoto, use uma política pré-definida de antivírus para o ESET Endpoint Security.

- O limite de proteção Agressivo pode ser configurado se as taxas de detecção mais altas forem necessárias e se os objetos identificados erroneamente forem aceitos.

- Confira o Relatório de detecção ou os relatórios do ESET PROTECT para possíveis detecções faltando.