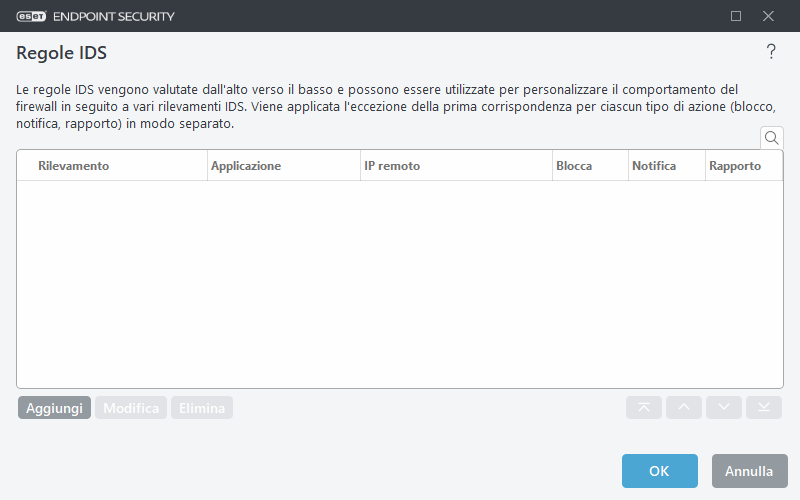

Regole IDS

In alcune situazioni, Intrusion Detection Service (IDS) potrebbe rilevare la comunicazione tra i router o altri dispositivi di rete interni come attacco potenziale. Ad esempio, è possibile aggiungere l’indirizzo sicuro noto agli Indirizzi esclusi dalla zona IDS per bypassare l’IDS.

I seguenti articoli della Knowledge Base ESET potrebbero essere disponibili solo in inglese: |

Colonne

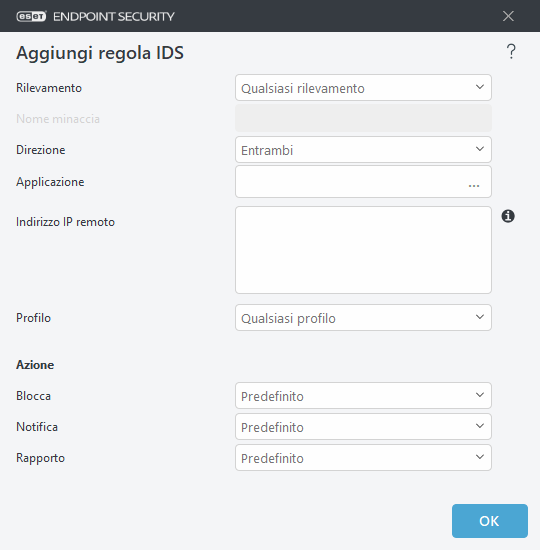

- Rilevamento: tipo di rilevamento.

- Applicazione: selezionare il percorso del file di un'applicazione esclusa facendo clic su ... (ad esempio, C:\Program Files\Firefox\Firefox.exe). NON digitare il nome dell’applicazione.

- IP remoto: elenco di indirizzi, intervalli o subnet IPv4 o IPv6 remoti. Gli indirizzi multipli devono essere separati da una virgola.

- Blocca:ogni processo di sistema presenta il proprio comportamento predefinito e la propria azione assegnata (blocca o consenti). Per ignorare il comportamento predefinito per ESET Endpoint Security, è possibile scegliere di bloccarlo o consentirlo utilizzando il menu a discesa.

- Notifica: selezionare Sì per visualizzare le notifiche desktop sul computer. Selezionare No se non si desidera visualizzare le notifiche desktop. I valori disponibili sono Predefinito/Sì/No.

- Rapporto: selezionare Sì per registrare gli eventi nei file di rapporto di ESET Endpoint Security. Selezionare No se non si desidera registrare gli eventi. I valori disponibili sono Predefinito/Sì/No.

Le esclusioni delle schede saranno visualizzate se un amministratore crea esclusioni IDS in ESET PROTECT Web Console. Le esclusioni IDS possono contenere solo le regole che consentono di eseguire questa operazione e vengono valutate prima delle regole IDS.

Gestione delle regole IDS

- Aggiungi: fare clic per creare una nuova regola IDS.

- Modifica: fare clic per modificare una regola IDS esistente.

- Rimuovi: selezionare e fare clic se si desidera rimuovere un'eccezione esistente dall'elenco di regole IDS.

In alto/Su/Giù/In basso: consente all'utente di regolare il livello di priorità delle regole (le eccezioni vengono valutate dall'alto verso il basso).

In alto/Su/Giù/In basso: consente all'utente di regolare il livello di priorità delle regole (le eccezioni vengono valutate dall'alto verso il basso).

Si desidera visualizzare una notifica e raccogliere un rapporto ogni volta che si verifica l'evento:

|

Se si desidera rimuovere le notifiche ricorrenti per un tipo di rilevamento che non si considera una minaccia:

|