Moteur de détection

Le moteur de détection protège des attaques malveillantes contre le système en contrôlant les échanges de fichiers et d'e-mails, ainsi que les communications Internet. Par exemple, si un objet classé comme logiciel malveillant est détecté, la correction commence. Le moteur de détection peut l'éliminer en le bloquant dans un premier temps, puis en le nettoyant, en le supprimant ou en le mettant en quarantaine.

Pour configurer en détail les paramètres du moteur de détection, cliquez sur Configurations avancées ou appuyez sur F5.

Dans cette section :

•Catégories de la protection en temps réel et par apprentissage machine

•Analyses des logiciels malveillants

•Configuration de la protection

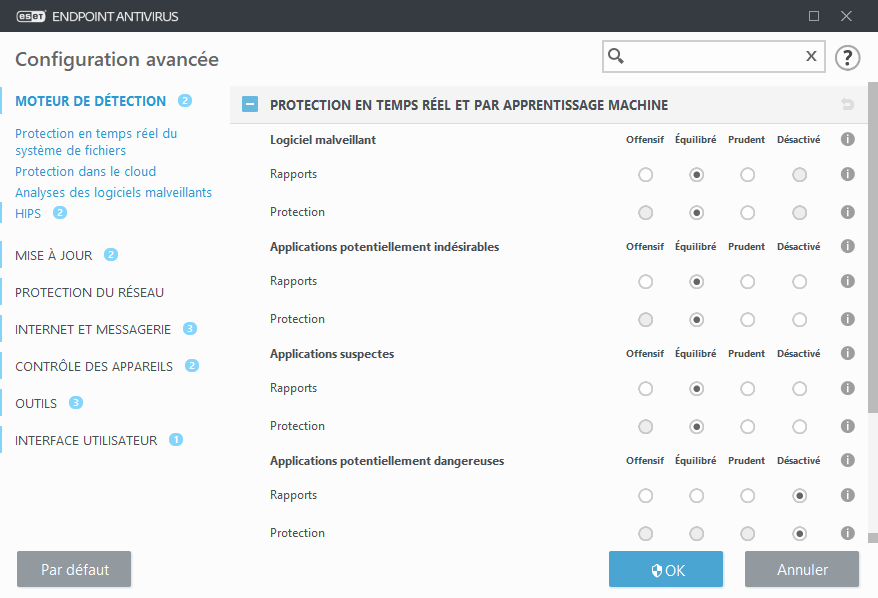

À partir de la version 7.2, la section Moteur de détection ne propose plus les boutons bascules ACTIVER/DÉSACTIVER comme dans les versions 7.1 et antérieures. Ces boutons ont été remplacés par quatre seuils : Offensif, Équilibré, Prudent et Désactivé. |

Catégories de la protection en temps réel et par apprentissage machine

La Protection en temps réel et par apprentissage machine pour tous les modules de protection (protection en temps réel du système de fichiers, protection de l'accès web, etc.) permet de configurer les rapports et les niveaux de protection pour les catégories suivantes :

•Logiciel malveillant : un virus informatique est un fragment de code malveillant ajouté à des fichiers qui sont sur votre ordinateur. Le terme « virus » est souvent utilisé de manière incorrecte. Le terme « logiciel malveillant »(malware, en anglais) est plus précis. La détection des logiciels malveillants est effectuée par le module du moteur de détection associé au composant d'apprentissage machine.

Pour en savoir plus sur ces types d'applications, consultez le glossaire.

•Applications potentiellement indésirables : un grayware (ou application potentiellement indésirable) est un type de logiciel dont l'objectif n'est pas nécessairement malveillant, contrairement à d'autres types de logiciels malveillants comme les virus et les chevaux de Troie. Il peut toutefois installer d'autres logiciels non souhaités, modifier le comportement de l'appareil numérique, ou effectuer des activités non approuvées ou non attendues par l'utilisateur.

Pour en savoir plus sur ces types d'applications, consultez le glossaire.

•Applications potentiellement dangereuses : il s'agit de logiciels commerciaux légitimes susceptibles d'être utilisés à des fins malveillantes. Cette catégorie comprend les programmes d'accès à distance, les applications de décodage des mots de passe ou les keyloggers (programmes qui enregistrent chaque frappe au clavier de l'utilisateur).

Pour en savoir plus sur ces types d'applications, consultez le glossaire.

•Les applications suspectes comprennent des programmes compressés par des compresseurs ou par des programmes de protection. Ces types de protections sont souvent exploités par des créateurs de logiciels malveillants pour contourner leur détection.

L'apprentissage machine avancé fait maintenant partie du moteur de détection en tant que couche de protection avancée qui améliore la détection reposant sur l'apprentissage machine. Pour plus d'informations sur ce type de protection, reportez-vous au glossaire. |

Analyses des logiciels malveillants

Les paramètres de scanner peuvent être configurés séparément pour le scanner en temps réel et le scanner à la demande. Par défaut, l'option Utiliser les configurations de protection en temps réel est activée. Lorsque cette option est activée, les paramètres d'analyse à la demande pertinents sont hérités de la section Protection en temps réel et par apprentissage machine.

Configuration du signalement

Lorsqu'une détection est effectuée (une menace est détectée et classée comme étant un logiciel malveillant, par exemple), les informations sont consignées dans le journal Détections. Des notifications de bureau s'affichent aussi si elles sont configurées dans ESET Endpoint Antivirus.

Le seuil de signalement est configuré pour chaque catégorie (appelée « CATÉGORIE ») :

1.Logiciels malveillants

2.Applications potentiellement indésirables

3.Applications potentiellement dangereuses

4.Applications suspectes

Signalement effectué avec le moteur de détection, y compris le composant d'apprentissage machine. Il est possible de définir un seuil de signalement supérieur à celui de la protection. Ces paramètres de signalement n'ont aucun impact sur le blocage, le nettoyage et la suppression des objets.

Lisez ce qui suit avant de modifier un seuil (ou un niveau) pour les signalements de CATÉGORIE :

Seuil |

Explication |

|---|---|

Offensif |

Rapports sur CATÉGORIE configurés sur une sensibilité maximale. D'autres détections sont signalées. Le paramètre Offensif peut identifier à tort des objets comme étant CATÉGORIE. |

Équilibré |

Rapports sur CATÉGORIE configurés comme étant équilibrés. Cette configuration est optimisée pour équilibrer les performances et la précision des taux de détection et le nombre d'objets signalés à tort. |

Prudent |

Rapports sur CATÉGORIE configurés pour réduire le nombre d'objets identifiés à tort tout en maintenant un niveau de protection suffisant. Les objets ne sont signalés que lorsque la probabilité est évidente et correspond au comportement CATÉGORIE. |

Désactivé |

Les rapports sur CATÉGORIE ne sont pas actifs. Les détections de ce type ne sont pas recherchées, signalées ni nettoyées. Par conséquent, cette configuration désactive la protection de ce type de détection. |

![]() Disponibilité des modules de protection ESET Endpoint Antivirus

Disponibilité des modules de protection ESET Endpoint Antivirus

Remarques

Plusieurs remarques à prendre en compte lors de la configuration d'un seuil pour votre environnement :

•Le seuil Équilibré est recommandé pour la plupart des configurations.

•Le seuil Prudent représente un niveau de protection comparable à celui des versions précédentes d'ESET Endpoint Antivirus (versions 7.1 et antérieures). Il est recommandé pour les environnements pour lesquels la priorité est de minimiser les objets identifiés à tort par un logiciel de sécurité.

•Seuil de signalement le plus élevé, taux de détection le plus élevé, mais probabilité plus grande d'objets identifiés à tort.

•Du point de vue du monde réel, rien ne garantit un taux de détection de 100 %, ni une chance de 0% d'éviter une catégorisation incorrecte des objets non infectés en tant que logiciels malveillants.

•Gardez ESET Endpoint Antivirus et ses modules à jour pour optimiser l'équilibre entre performances, précision des taux de détection et nombre d'objets signalés à tort.

Configuration de la protection

Si un objet classé en tant que CATÉGORIE est signalé, le programme le bloque, puis le nettoie, le supprime ou le met en quarantaine.

Lisez ce qui suit avant de modifier un seuil (ou un niveau) pour une protection de CATÉGORIE :

Seuil |

Explication |

|---|---|

Offensif |

Les détections du niveau Offensif (ou d'un niveau inférieur) signalées sont bloquées et la correction automatique (le nettoyage) est commencée. Cette configuration est recommandée lorsque tous les endpoints ont été analysés avec des paramètres offensifs et que des objets signalés à tort ont été ajoutés aux exclusions de détection. |

Équilibré |

Les détections du niveau Équilibré (ou d'un niveau inférieur) signalées sont bloquées et la correction automatique (le nettoyage) est commencée. |

Prudent |

Les détections du niveau Prudent signalées sont bloquées et la correction automatique (le nettoyage) est commencée. |

Désactivé |

Cette option s'avère utile pour identifier et exclure les objets signalés à tort. |

Bonnes pratiques

NON ADMINISTRÉ (poste de travail client distinct)

Conservez les valeurs recommandées par défaut telles quelles.

ENVIRONNEMENT ADMINISTRÉ

Ces paramètres sont généralement appliqués aux postes de travail via une politique.

1. Phase initiale

Cette phase peut prendre jusqu'à une semaine.

•Définissez tous les seuils des Rapports sur Équilibré.

REMARQUE : si nécessaire, définissez les seuils des rapports sur Offensif.

•Définissez ou conservez la protection contre les logiciels malveillants sur Équilibré.

•Définissez la protection des autres CATÉGORIES sur Prudent.

REMARQUE : Il n'est pas recommandé de définir le seuil de protection sur Offensif pendant cette phase, car toutes les détections effectuées seraient corrigées, même celles identifiées à tort.

•Trouvez les objets identifiés à tort dans le journal Détections et ajoutez-les d'abord aux exclusions de détection.

2. Phase de transition

•Mettez en œuvre la « phase de production » sur certains postes de travail à titre de test (pas pour tous les postes de travail du réseau).

3. Phase de production

•Définissez tous les seuils de protection sur Équilibré.

•En cas d'administration à distance, utilisez une politique prédéfinie d'antivirus appropriée pour ESET Endpoint Antivirus.

•Le seuil de protection Offensif peut être défini si des taux de détection les plus élevés sont requis et si les objets identifiés à tort sont acceptés.

•Consultez le journal Détections ou les rapports ESET PROTECT pour rechercher une détection manquante éventuelle.