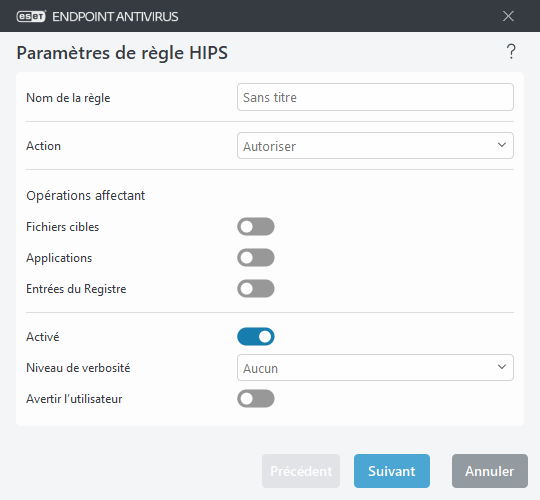

Paramètres de règle HIPS

Consultez d'abord la gestion des règles HIPS.

Nom de règle – Nom de règle défini par l'utilisateur ou sélectionné automatiquement.

Action – Spécifie une action (Autoriser, Bloquer ou Demander) à exécuter, si les conditions sont remplies.

Opérations affectant – Vous devez sélectionner le type d'opération auquel s'applique la règle. La règle est utilisée uniquement pour ce type d'opération et pour la cible sélectionnée.

Activé – Désactivez ce bouton bascule si vous souhaitez conserver la règle dans la liste, mais ne souhaitez pas l'appliquer.

Niveau de verbosité – Si vous activez cette option, les informations sur cette règle sont écrites dans le journal HIPS.

Avertir l'utilisateur – Une notification apparaît dans le coin inférieur droit si un événement est déclenché.

La règle se compose de parties qui décrivent les conditions de déclenchement de cette règle :

Applications source – La règle est utilisée uniquement si l'événement est déclenché par cette ou ces applications. Dans le menu déroulant, sélectionnez Applications spécifiques, puis cliquez sur Ajouter pour ajouter de nouveaux fichiers. Vous pouvez également sélectionner Toutes les applications dans le menu déroulant pour ajouter toutes les applications.

Fichiers cibles – La règle est utilisée uniquement si l'opération est liée à cette cible. Dans le menu déroulant, sélectionnez Fichiers spécifiques, puis cliquez sur Ajouter pour ajouter de nouveaux fichiers ou dossiers. Vous pouvez également sélectionner Tous les fichiers dans le menu déroulant pour ajouter tous les fichiers.

Applications – La règle est utilisée uniquement si l'opération est liée à cette cible. Dans le menu déroulant, sélectionnez Applications spécifiques, puis cliquez sur Ajouter pour ajouter de nouveaux fichiers ou dossiers. Vous pouvez également sélectionner Toutes les applications dans le menu déroulant pour ajouter toutes les applications.

Entrées du Registre – La règle est utilisée uniquement si l'opération est liée à cette cible. Dans le menu déroulant, sélectionnez Entrées spécifiques, puis cliquez sur Ajouter pour ajouter de nouveaux fichiers ou dossiers. Vous pouvez également sélectionner Toutes les entrées dans le menu déroulant pour ajouter toutes les entrées.

Le fonctionnement de certaines règles prédéfinies par HIPS ne peut pas être bloqué et est autorisé par défaut. En outre, les opérations système ne sont pas toutes surveillées par le système HIPS. Ce système surveille les opérations qui peuvent être considérées comme dangereuses. |

Lors de la spécification d’un chemin, C:\example affecte les actions avec le dossier et C:\example*.* affecte les fichiers du dossier. |

Opérations sur l'application

- Déboguer une autre application – Ajout d'un système de débogage au processus. Lors du débogage d'une application, de nombreux détails concernant son comportement peuvent être affichés et modifiés. Vous pouvez également accéder à ses données.

- Intercepter les événements d'une autre application – L'application source essaie de récupérer les événements destinés à une application spécifique (il peut s'agir par exemple d'un programme keylogger d'enregistrement des touches qui essaie de capturer les événements d'un navigateur).

- Arrêter/Mettre en attente une autre application – Met un processus en attente, le reprend ou l'arrête (accessible directement depuis l'explorateur des processus ou le volet des processus).

- Démarrer une nouvelle application – Démarrage de nouvelles applications et de nouveaux processus.

- Modifier l'état d'une autre application – L'application source essaie d'écrire dans la mémoire de l'application cible ou d'exécuter du code en son nom. Cette fonctionnalité peut être utile pour protéger une application importante : vous la configurez en tant qu'application cible dans une règle qui bloque l'utilisation de cette opération.

Opérations sur le Registre

- Modifier les paramètres de démarrage – Toute modification apportée aux paramètres qui définissent les applications à exécuter au démarrage de Windows. Elles peuvent notamment être recherchées à l'aide de la clé Run du registre Windows.

- Supprimer du registre – Suppression d'une clé de registre ou de sa valeur.

- Renommer la clé de registre – Changement du nom des clés de registre.

- Modifier le registre – Création de nouvelles valeurs de clés de registre, modification de valeurs existantes, déplacement de données dans l'arborescence de base de données ou configuration des droits d'utilisateur ou de groupe pour les clés de registre.

Utilisation des caractères génériques dans les règles L'astérisque peut uniquement être utilisé dans les règles afin de remplacer une clé particulière, par exemple « HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\*\Start ». Les autres utilisations des caractères génériques ne sont pas prises en charge. Création de règles ciblant la clé HKEY_CURRENT_USER Cette clé n'est qu'un lien vers la sous-clé appropriée de HKEY_USERS spécifique à l'utilisateur identifié par SID (identifiant sécurisé). Pour créer une règle pour l'utilisateur actuel uniquement, utilisez un chemin pointant sur HKEY_USERS\%SID%, plutôt qu'un chemin menant vers HKEY_CURRENT_USER. Vous pouvez en effet utiliser un astérisque en tant que SID de façon à rendre la règle applicable à l'ensemble des utilisateurs. |

Si vous créez une règle très générique, l'avertissement concernant ce type de règle s'affiche. |

Dans l'exemple suivant, nous allons montrer comment limiter le comportement indésirable d'une application spécifique :

- Nommez la règle et sélectionnez Bloquer (ou Demander si vous préférez effectuer un choix ultérieurement) dans le menu déroulant Action.

- Activez le bouton bascule Avertir l'utilisateur pour afficher une notification à chaque fois qu'une règle est appliquée.

- Dans la section Opérations affectant, sélectionnez au moins une opération pour laquelle la règle sera appliquée.

- Cliquez sur Suivant.

- Dans la fenêtre Applications source, sélectionnez Toutes les applications dans le menu déroulant pour appliquer la nouvelle règle à toutes les applications qui tentent d'effectuer les opérations sélectionnées sur les applications spécifiées.

- Cliquez sur Ajouter, sur ... pour sélectionner un chemin d'accès à une application spécifique, puis appuyez sur OK. Ajoutez des applications supplémentaires si vous le souhaitez.

Par exemple : C:\Program Files (x86)\Untrusted application\application.exe - Sélectionnez l'opération Écrire dans le fichier.

- Dans le menu déroulant, sélectionnez Tous les fichiers. Ainsi, les applications sélectionnées à l'étape précédente ne pourront écrire dans aucun fichier.

- Cliquez sur Terminer pour enregistrer la nouvelle règle.