Aperçu de l’état

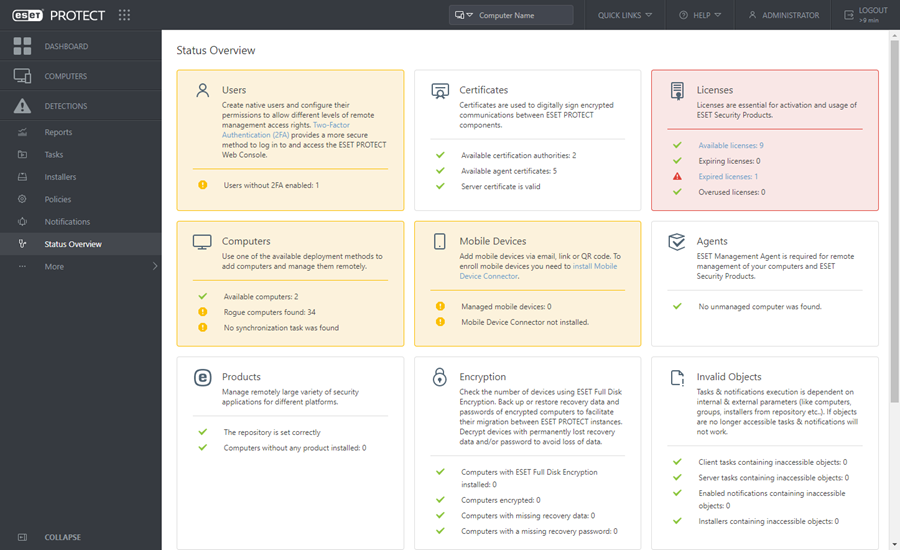

ESET PROTECT Server effectue des contrôles de diagnostic réguliers. Utilisez l'option ![]() Aperçu de l'état pour consulter les statistiques d'utilisation et l'état général d'ESET PROTECT. Cette option peut également vous aider pour la configuration initiale d'ESET PROTECT. Cliquez sur Aperçu de l'état pour afficher des informations d'état détaillées sur ESET PROTECT.

Aperçu de l'état pour consulter les statistiques d'utilisation et l'état général d'ESET PROTECT. Cette option peut également vous aider pour la configuration initiale d'ESET PROTECT. Cliquez sur Aperçu de l'état pour afficher des informations d'état détaillées sur ESET PROTECT.

Cliquez sur une vignette de section pour afficher à droite une barre des tâches comprenant des actions. Chaque vignette de section peut avoir une couleur, selon l'état de gravité la plus élevée des éléments inclus :

Couleur |

Icône |

Signification de l'icône |

Description |

|---|---|---|---|

Vert |

|

OK |

Tous les éléments de la section ne présent aucun problème. |

Jaune |

|

Avertissement |

Au moins un élément de la section est marqué avec un avertissement. |

Rouge |

|

Erreur |

Au moins un élément de la section est marqué avec une erreur. |

Gris |

|

Contenu non disponible |

Le contenu n'est pas disponible en raison des droits d'accès insuffisants de l'utilisateur de la console ESET PROTECT. L'administrateur doit définir desautorisations supplémentaires pour l'utilisateur ou vous devez vous connecter en tant qu'utilisateur disposant des droits d'accès adéquats. |

Bleu |

|

Informations |

Une question est associée aux ordinateurs connectés (voir la description de la section Questions ci-dessous). |

L'![]() Aperçu de l'état contient les sections suivantes :

Aperçu de l'état contient les sections suivantes :

Utilisateurs |

Créez différents utilisateurs et configurez leurs autorisations pour permettre différents niveaux de gestion dans ESET PROTECT. Le compte d'administrateur ESET PROTECT par défaut a été créé pendant l'installation.

|

|||

Certificats |

Si vous voulez utiliser d'autres certificats que ceux fournis par défaut par ESET PROTECT, vous pouvez créer des autorités de certification et des certificats homologues pour les composants individuels de ESET PROTECT afin de permettre la communication avec ESET PROTECT Server. |

|||

Licences |

ESET PROTECT utilise le système de licences ESET. Sélectionnez la méthode de votre choix pour ajouter des licences qui seront utilisées lors de l'activation des composants ESET PROTECT et des produits de sécurité ESET sur les ordinateurs clients. |

|||

Ordinateurs |

•Ajouter un ordinateur : ajoutez des ordinateurs du réseau à la structure ESET PROTECT. Vous pouvez ajouter des ordinateurs et des périphériques mobiles manuellement ou importer une liste de périphériques. •Ajouter des ordinateurs non autorisés : importez automatiquement les ordinateurs détectés à l'aide d'ESET RD Sensor. •Tâche Nouvelle synchronisation : exécutez une synchronisation des groupes statiques avec Active Directory, LDAP, VMware, etc. |

|||

Appareils mobiles |

•Télécharger : si MDC n'est pas installé, vous pouvez télécharger le programme d'installation de Mobile Device Connector à partir du site web ESET. •Ajouter des appareils mobiles : inscrivez des appareils mobiles via e-mail, via un lien ou un code OR ou en tant que propriétaire de l'appareil. |

|||

Agents |

•Nouvelle politique : créez une nouvelle politique pour ESET Management Agent afin de modifier l'intervalle de connexion. •Déployer l'Agent : il existe plusieurs méthodes pour déployer ESET Management Agent sur les ordinateurs clients de votre réseau. |

|||

Produits |

•Nouvelle politique : créez une politique pour modifier la configuration du produit de sécurité ESET installé sur les ordinateurs clients. •Configurer le référentiel modifiez les ESET PROTECTparamètres du serveur. •Installer des logiciels : ESET Management Agent étant déployé, vous pouvez installer des logiciels directement depuis le référentiel ESET ou spécifier l'emplacement du package d'installation (URL ou dossier partagé). |

|||

Chiffrement |

Si vous administrez des appareils chiffrés avec ESET Full Disk Encryption, utilisez les options suivantes pour éviter toute perte des données de récupération : •Exporter : exportez les données de récupération ESET Full Disk Encryption actuelles avant de migrer les ordinateurs administrés chiffrés. •Importer : importez les données de récupération ESET Full Disk Encryption après la migration des ordinateurs administrés chiffrés vers une nouvelle instance ESET PROTECT. |

|||

Objets non valides |

Contient la liste des tâches client et serveur, des déclencheurs, notifications ou des programmes d'installation comportant des références aux objets non valides ou inaccessibles. Cliquez sur l'un des champs de résultat pour afficher un menu avec la liste sélectionnée des objets. |

|||

Services externes |

ESET PROTECT peut être configuré pour se connecter à des services externes afin d'être entièrement fonctionnel. •Configurer le répertoire : le répertoire contient les fichiers de programme d'installation pour d'autres produits de sécurité ESET que vous pouvez installer pendant une tâche d'installation. Le répertoire est configuré dans Autre > Paramètres. En cas de besoin, vous pouvez créer un référentiel hors ligne. •Configurer les mises à jour : les mises à jour sont nécessaires pour qu'ESET PROTECT soit à jour. Les mises à jour sont uniquement disponibles lorsqu'ESET PROTECT a importé une licence d'un produit pour les entreprises n'ayant pas expiré. Vous pouvez modifier les paramètres de mise à jour dans Autre > Paramètres. •Configurer SMTP : configurez ESET PROTECT afin d'utiliser le serveur SMTP existant pour envoyer des messages par courrier électronique, comme par exemple des notifications, des messages électroniques d'inscription pour appareils mobiles, des rapports, etc. |

|||

Questions |

Lorsqu'un périphérique cloné ou un changement de matériel est détecté sur un périphérique client, une question est répertoriée. En savoir plus sur la résolution des ordinateurs clonés. |

|||

État MSP |

Si vous importez un compte MSP, une vignette avec les états MSP est disponible. |