Aperçu de l’état

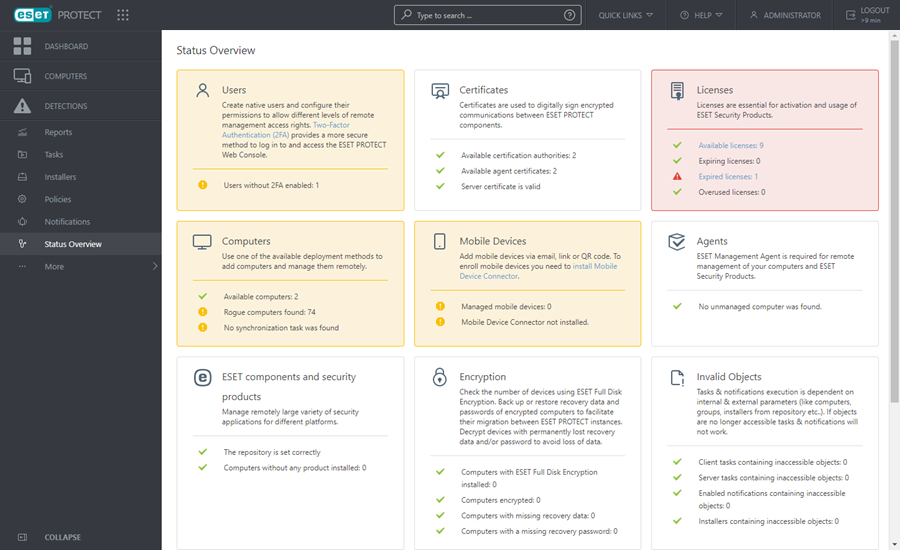

Le serveur ESET PROTECT effectue des vérifications de diagnostic périodiques. Utilisez l'option ![]() Aperçu de l'état pour consulter les statistiques d'utilisation et l'état général de ESET PROTECT. Cette option peut également vous aider lors de la configuration initiale de ESET PROTECT. Cliquez sur Aperçu de l'état pour afficher des informations d'état détaillées sur ESET PROTECT.

Aperçu de l'état pour consulter les statistiques d'utilisation et l'état général de ESET PROTECT. Cette option peut également vous aider lors de la configuration initiale de ESET PROTECT. Cliquez sur Aperçu de l'état pour afficher des informations d'état détaillées sur ESET PROTECT.

Cliquez sur la tuile d'une section pour afficher une barre des tâches sur la droite avec des actions. Chaque tuile de section peut avoir l'une des différentes couleurs, en fonction de l'état de gravité le plus élevé des éléments inclus :

Couleur |

Icône |

Signification de l'icône |

Description |

|---|---|---|---|

Vert |

|

OK |

Aucun des éléments de la section n'a un problème. |

Jaune |

|

Avertissement |

Au moins un élément de la section comporte un avertissement. |

Rouge |

|

Erreur |

Au moins un élément de la section comporte une erreur. |

Gris |

|

Contenu non disponible |

Le contenu est indisponible en raison de droits d'accès insuffisants de l'utilisateur de la console ESET PROTECT. L'administrateur doit définir des autorisations supplémentaires pour l'utilisateur ou vous devez vous connecter en tant qu'utilisateur avec les droits d'accès appropriés. |

Bleu |

|

Informations |

Il existe une question liée à l'ordinateur ou aux ordinateurs connectés (consultez la description de la section Questions ci-dessous). |

![]() Aperçu de l'état contient les sections suivantes :

Aperçu de l'état contient les sections suivantes :

Utilisateurs |

Vous pouvez créer différents utilisateurs et configurer leurs autorisations pour permettre différents niveaux de gestion dans ESET PROTECT. Le compte d'administrateur ESET PROTECT par défaut a été créé pendant l'installation.

|

|||

Certificats |

Si vous souhaitez utiliser d'autres certificats que ceux par défaut fournis par ESET PROTECT, vous pouvez créer des autorités de certification et des certificats homologues pour des composants ESET PROTECT distincts afin d'autoriser les communications avec le serveur ESET PROTECT. |

|||

Licences |

ESET PROTECT utilise le système de licence d'ESET. Sélectionnez la méthode que vous voulez utiliser pour ajouter des licences qui seront utilisées lors de l'activation des composants ESET PROTECT et des produits de sécurité ESET sur les ordinateurs clients. |

|||

Ordinateurs |

•Ajouter un ordinateur : permet d'ajouter des ordinateurs de votre réseau à la structure ESET PROTECT. Vous pouvez ajouter des ordinateurs et des périphériques mobiles manuellement ou importer une liste de périphériques. •Ajouter des ordinateurs intrus : vous pouvez importer automatiquement les ordinateurs détectés à l'aide d'ESET RD Sensor. •Nouvelle tâche de synchronisation : vous pouvez exécuter une synchronisation du groupe statique avec Active Directory, LDAP, VMware, etc. |

|||

Périphériques mobiles |

•Téléchargement : si MDC n'est pas installé, vous pouvez télécharger le programme d'installation de Mobile Device Connector à partir du site Web d'ESET. •Ajouter des périphériques mobiles : inscrivez des périphériques mobiles par courriel, par lien ou code OR ou en tant que propriétaire d'un périphérique. |

|||

Agents |

•Nouvelle politique : vous pouvez créer une politique pour l'agent ESET Management afin de modifier l'intervalle de connexion. •Déployer l'agent : il existe plusieurs méthodes pour déployer l'agent ESET Management sur les ordinateurs clients de votre réseau. |

|||

Composants ESET et produits de sécurité |

•Nouvelle politique : vous pouvez créer une politique pour modifier la configuration du produit de sécurité ESET installé sur les ordinateurs clients. •Configurer le référentiel : vous pouvez modifier les ESET PROTECT paramètres du serveur. •Installer le logiciel : l'agent ESET Management étant déployé, vous pouvez installer des logiciels directement depuis le référentiel ESET ou spécifier l'emplacement du progiciel d'installation (URL ou dossier partagé). |

|||

Cryptage |

Si vous gérez des périphériques chiffrés avec ESET Full Disk Encryption, utilisez ces options pour éviter la perte de données de récupération : •Exporter : permet d’exporter vos données de récupération ESET Full Disk Encryption actuelles avant de migrer les ordinateurs gérés chiffrés. •Importer : permet d’importer les données de récupération de ESET Full Disk Encryption après la migration des ordinateurs gérés chiffrés vers une nouvelle instance de ESET PROTECT. |

|||

Objets invalides |

Cette zone contient la liste des tâches client et serveur, des déclencheurs, des notifications ou des programmes d'installation comportant des références aux objets non valides ou inaccessibles. Cliquez sur l'un des champs de résultat pour afficher un menu avec la liste sélectionnée des objets. |

|||

Services externes |

ESET PROTECT peut être configuré pour se connecter à des services externes afin de fournir toutes les fonctionnalités. •Configurer le répertoire : le référentiel contient des fichiers d'installation pour d'autres produits de sécurité ESET que vous pouvez installer à l'aide de la tâche d'installation. Le répertoire est configuré dans Plus > Paramètres. Si nécessaire, vous pouvez créer un référentiel hors ligne. •Configurer les mises à jour : les mises à jour permettent à ESET PROTECT de rester à jour. Les mises à jour sont disponibles uniquement si ESET PROTECT a importé une licence de produit commercial non expirée. Vous pouvez modifier vos paramètres de mise à jour dans Plus > Paramètres. •Paramètres SMTP : ESET PROTECT peut être configuré pour se connecter au serveur SMTP afin d'envoyer des messages électroniques (notifications, messages électroniques d'inscription des périphériques mobiles, rapports, par exemple). |

|||

Questions |

Lorsqu'un périphérique cloné ou un changement de matériel est détecté sur un périphérique client, une question est répertoriée. Découvrez-en plus sur la résolution des ordinateurs clonés. |

|||

État MSP |

Si vous importez un compte MSP, une tuile contenant des états MSP est disponible. |