Règles du pare-feu

Les règles de pare-feu représentent un ensemble de conditions utilisées pour tester de façon significative toutes les connexions réseau, ainsi que toutes les actions affectées à ces conditions. À l'aide des règles du pare-feu, vous pouvez définir l'action à entreprendre si une connexion réseau (de différents types) est établie.

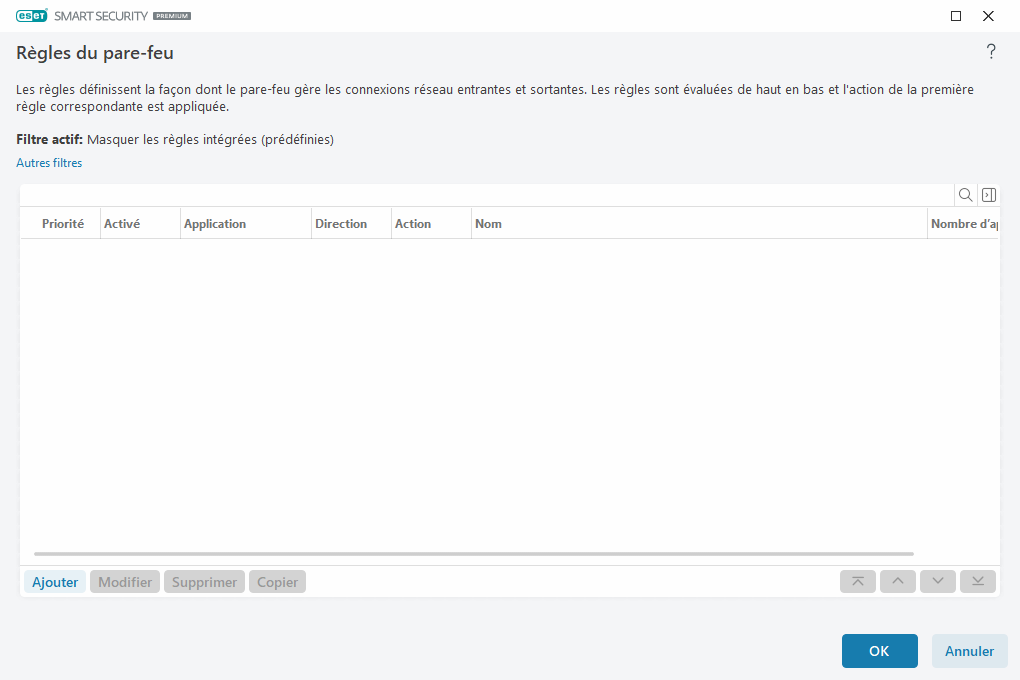

Les règles sont évaluées de haut en bas et vous pouvez voir leur priorité dans la première colonne. L'action de la première règle correspondante est utilisée pour chaque connexion réseau évaluée.

Les connexions peuvent être divisées en connexions entrantes et sortantes. Les connexions entrantes sont initiées par un appareil distant qui tente d'établir une connexion avec le système local. Les connexions sortantes fonctionnent en sens inverse : c'est le système local qui contacte un appareil distant.

Si une nouvelle communication inconnue est détectée, vous devez bien réfléchir à savoir si vous voulez l'autoriser ou la refuser. Les connexions non sollicitées, non sécurisées ou inconnues posent un risque de sécurité au système. Si une telle connexion est établie, il est recommandé de faire attention à l'appareil distant et aux applications qui tentent de se connecter à votre ordinateur. De nombreuses infiltrations essaient d'obtenir et d'envoyer des données personnelles ou de télécharger d'autres applications malveillantes aux postes de travail hôtes. Le pare-feu permet à l'utilisateur de détecter et de mettre fin à de telles connexions.

Vous pouvez afficher et modifier les règles du pare-feu dans Configurations avancées > Protections > Protection de l'accès réseau > Pare-feu > Règles > Modifier.

Si les règles du pare-feu sont nombreuses, vous pouvez utiliser un filtre pour n'afficher que des règles spécifiques. Pour filtrer les règles du pare-feu, cliquez sur Autres filtres au-dessus de la liste des règles du pare-feu. Vous pouvez filtrer les règles selon les critères suivants :

•Origine

•Direction

•Action

•Disponibilité

Par défaut, les règles du pare-feu prédéfinies sont masquées. Pour afficher toutes les règles prédéfinies, désactivez le bouton bascule en regard de l'option de Masquer les règles intégrées (prédéfinies). Vous pouvez désactiver ces règles, mais vous ne pouvez pas les supprimer.

Cliquez sur l'icône de recherche |

Colonnes

Priorité : les règles sont évaluées de haut en bas et vous pouvez voir leur priorité dans la première colonne.

Activé : indique si les règles sont activées ou désactivées. Vous devez activer la case à cocher correspondant à une règle pour l'activer.

Application : application à laquelle la règle s'applique.

Direction : sens de la communication (entrante/sortante/les deux).

Action : indique l'état de la communication (bloquer/autoriser/demander).

Nom : nom de la règle. L’icône ESET ![]() représente une règle prédéfinie.

représente une règle prédéfinie.

Nombre d’applications : nombre total de fois que la règle a été appliquée.

Cliquez sur l'icône de développement ![]() pour afficher les détails de la règle.

pour afficher les détails de la règle.

Éléments de commande

Ajouter – Permet de créer une règle.

Modifier : modifie une règle existante.

Supprimer : permet de supprimer une règle existante.

Copier : permet de créer une copie d'une règle sélectionnée.

![]() Haut/Monter/Bas/Descendre : permet d'ajuster le niveau de priorité des règles (les règles sont exécutées du haut vers le bas).

Haut/Monter/Bas/Descendre : permet d'ajuster le niveau de priorité des règles (les règles sont exécutées du haut vers le bas).