Ядро виявлення захищає систему від атак шкідливого програмного забезпечення через сканування файлів, електронних листів і підключень до мережі. Якщо виявляється об’єкт, класифікований як шкідливе програмне забезпечення, запускається процес виправлення. Ядро виявлення може знешкодити такий об’єкт: заблокувати його й застосувати до нього відповідну дію (очищення, видалення або переміщення в карантин).

Захист у режимі реального часу й за допомогою машинного навчання

Удосконалене машинне навчання тепер застосовується в ядрі виявлення для підвищення рівня захисту, що покращує виявлення на основі машинного навчання. Дізнайтеся більше про цей тип захисту в глосарії. Рівні звітування та захисту можна налаштувати для таких категорій:

Шкідливе програмне забезпечення

Комп’ютерний вірус – це шкідливий код, який додається на початок або в кінець файлів на комп’ютері. Проте термін "вірус" часто вживають помилково. Більш точний термін — "шкідливе програмне забезпечення". Виявлення шкідливого програмного забезпечення здійснюється ядром виявлення в поєднанні з компонентом машинного навчання. Дізнайтеся більше про ці типи програм у глосарії.

Потенційно небажані програми

Потенційно небажана програма — це програмне забезпечення, яке не обов’язково має бути зловмисним, однак може інсталювати додаткове небажане ПЗ, змінювати поведінку або налаштування цифрового пристрою, виконувати неочікувані для користувача дії, не підтверджені ним операції чи мати інші неясні цілі.

До таких програм належать такі: ПЗ, що показує рекламу або завантажує інші програми, різноманітні браузерні панелі інструментів, ПЗ з оманливою поведінкою, пакетне ПЗ, ПЗ для відстеження користувацьких операцій тощо. Дізнайтеся більше про ці типи програм у глосарії.

Потенційно підозрілі програми

Це програмне забезпечення, стиснуте упаковані шкідливі програми або протектором, щоб завадити аналізу його структури або приховати вміст виконуваного файлу (наприклад, шкідливого ПЗ). Для стискання або шифрування при цьому використовуються засоби із закритим вихідним кодом.До цієї категорії належать усі відомі програми, стиснуті за допомогою пакувальника або протектора, який часто використовується для стискання шкідливого ПЗ.

До цієї категорії належать усі відомі програми, стиснуті за допомогою пакувальника або протектора, який часто використовується для стискання шкідливого ПЗ.

Потенційно небезпечні програми

До цієї групи належать комерційні легальні програми, які можуть використовуватися неналежним чином зі зловмисною метою. Небезпечна програма — це легальне комерційне програмне забезпечення, яке може використовуватися зі зловмисною метою.

До таких програм належать інструменти для зламу захисту ПЗ і систем, генератори ліцензійних ключів, інструменти зламу, інструменти віддаленого доступу та керування, програми для зламу паролів, клавіатурні шпигуни (програми, що записують натискання клавіш користувачем). Цей параметр вимкнуто за замовчуванням.

Дізнайтеся більше про ці типи програм у глосарії.

Ознайомтеся з наведеною нижче інформацією, перш ніж змінювати поріг (або рівень) звітування або захисту для категорії.

Складання звітів здійснюється ядром виявлення в поєднанні з компонентом машинного навчання. Можна задати порогове значення для генерації звітності на власний розсуд. Немає такого поняття, як "правильна конфігурація". Тому ми рекомендуємо відстежувати поведінку у вашій мережі й самим вирішувати, чи потрібно вносити зміни до налаштувань генерації звітності.

Система звітності не виконує жодних дій з об’єктами, вона лише передає інформацію на відповідний рівень захисту, а рівень захисту застосовує відповідну дію.

Агресивний вміст

|

Максимальна чутливість звітності. Програма буде повідомляти про більшу кількість виявлених об’єктів. Хоча параметр ᡫ"Агресивний вміст" із певної точки зору є найнадійнішим, проте його використання може буди контрпродуктивним через високу чутливість.

|

|

Якщо вибрано параметр ᡫ"Агресивний вміст", об’єкти можуть помилково визначатися як шкідливі із застосуванням відповідної дії до них (залежно від налаштувань захисту).

|

|

Збалансований

|

Цей параметр забезпечує оптимальний баланс між продуктивністю й точністю виявлення та кількістю помилкового виявлених об’єктів.

|

Помірний

|

Для звітування про шкідливе програмне забезпечення налаштовано мінімізацію кількості помилково визначених об’єктів зі збереженням достатнього рівня захисту. Об’єкти реєструються тільки тоді, коли ймовірність очевидна й відповідає поведінці шкідливого програмного забезпечення.

|

Вимкнуто

|

Функція "Звітність" неактивна. Пошук (очищення) об’єктів цього типа не виконується.

|

|

Звітність про шкідливе програмне забезпечення неможливо вимкнути. Проте налаштування Вимкнуто недоступно для шкідливого програмного забезпечення.

|

|

Щоб відновити значення за замовчуванням у цьому розділі, натисніть стрілку поруч із його заголовком. Усі зміни, внесені в цей розділ, буде втрачено.

|

Звітування

Здійснюється ядром виявлення й компонентом машинного навчання. Система звітування не виконує жодних дій з об’єктами (це робиться відповідним рівнем захисту).

Захист

Налаштуйте параметри захисту передачі пошти, щоб визначити дії щодо виявлених об’єктів. Крім того, ви можете налаштувати спеціальне правило:

|

|

Приклад базової інсталяції:

Мета: Перемістити в карантин повідомлення, що містить шкідливе програмне забезпечення або захищені паролем, зашифровані чи пошкоджені вкладення

Створіть таке правило для захисту передачі пошти:

Стан

Тип: Результат антивірусного сканування

Операція: є

Параметр: Інфіковано, не очищено

Дія

Тип: Відправити повідомлення в карантин

|

Щоб Відновити значення за замовчуванням у цьому розділі, натисніть стрілку поруч із його заголовком. Усі зміни, внесені в цей розділ, буде втрачено.

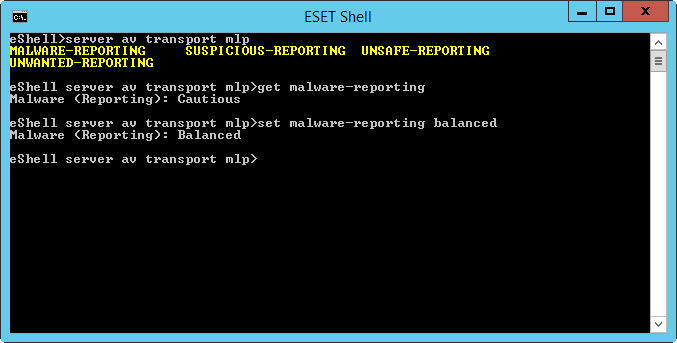

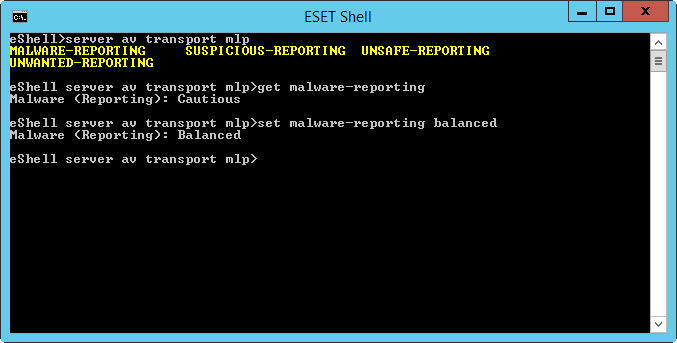

Налаштуйте захист на основі машинного навчання за допомогою eShell. Ім’я контексту в eShell – MLP. Відкрийте eShell в інтерактивному режимі й перейдіть до MLP:

server av transport mlp

Дізнайтеся поточний параметр звітування для підозрілих програм:

get suspicious-reporting

Якщо звітування має бути менш ретельним, змініть параметр на "Помірний":

set suspicious-reporting cautious

|

Звітування

Здійснюється ядром виявлення й компонентом машинного навчання. Система звітування не виконує жодних дій з об’єктами (це робиться відповідним рівнем захисту).

Захист

Налаштуйте параметри захисту бази даних поштової скриньки, щоб визначити дії щодо виявлених об’єктів.

Щоб Відновити значення за замовчуванням у цьому розділі, натисніть стрілку поруч із його заголовком. Усі зміни, внесені в цей розділ, буде втрачено.

Налаштуйте захист на основі машинного навчання за допомогою eShell. Ім’я контексту в eShell – MLP. Відкрийте eShell в інтерактивному режимі й перейдіть до MLP:

server av database mlp

Дізнайтеся поточний параметр звітування для підозрілих програм:

get suspicious-reporting

Якщо звітування має бути менш ретельним, змініть параметр на "Помірний":

set suspicious-reporting cautious

|

Звітування

Здійснюється ядром виявлення й компонентом машинного навчання. Система звітування не виконує жодних дій з об’єктами (це робиться відповідним рівнем захисту).

Захист

Налаштуйте параметри сканування бази даних поштових скриньок за вимогою, щоб визначити дії щодо виявлених об’єктів.

Щоб Відновити значення за замовчуванням у цьому розділі, натисніть стрілку поруч із його заголовком. Усі зміни, внесені в цей розділ, буде втрачено.

Налаштуйте захист на основі машинного навчання за допомогою eShell. Ім’я контексту в eShell – MLP. Відкрийте eShell в інтерактивному режимі й перейдіть до MLP:

server av on-demand mlp

Дізнайтеся поточний параметр звітування для підозрілих програм:

get suspicious-reporting

Якщо звітування має бути менш ретельним, змініть параметр на "Помірний":

set suspicious-reporting cautious

|