Archivos de registro

Los archivos de registro contienen información relacionada con los sucesos importantes del programa y proporcionan información general acerca de los resultados de análisis, las amenazas detectadas, etc. Los registros constituyen una herramienta esencial en el análisis del sistema, la detección de amenazas y la resolución de problemas. Se lleva a cabo de forma activa en segundo plano, sin necesidad de que intervenga el usuario. La información se registra según la configuración actual del nivel de detalle de los registros. Los mensajes de texto y los archivos de registro se pueden ver directamente desde el entorno de ESET Mail Security o se pueden exportar para visualizarlos en otro lugar.

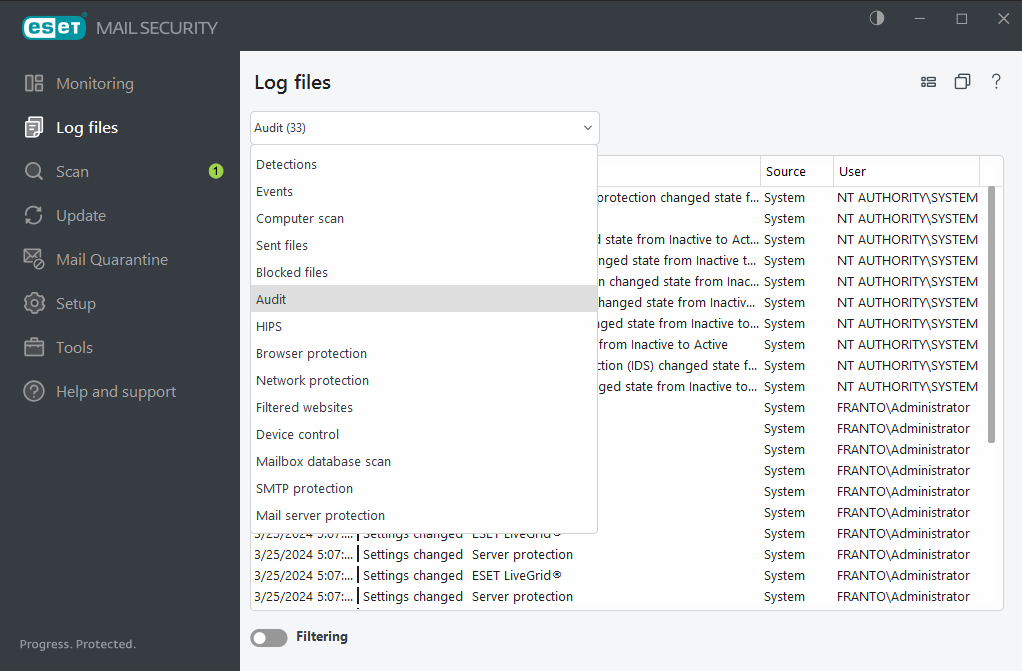

Seleccione el tipo de registro que desee en el menú desplegable. Están disponibles los siguientes registros:

Detecciones

El registro de amenazas contiene información detallada acerca de las amenazas detectadas por los módulos de ESET Mail Security. La información incluye el momento de la detección, el nombre de la amenaza, la ubicación, la acción ejecutada y el nombre del usuario registrado en el momento en que se detectó la amenaza.

Haga doble clic en cualquier entrada del registro para ver sus detalles en una ventana independiente. Si es necesario, puede crear una exclusión de detección: haga clic con el botón derecho del ratón en un registro (detección) y haga clic en Crear exclusión. Se abrirá el Asistente de exclusiones con los criterios predefinidos. Si hay un nombre de detección junto a un archivo excluido, significa que el archivo se excluye únicamente para la detección indicada. Si ese archivo se infecta con otro malware más adelante, se detectará.

Sucesos

Todas las acciones importantes realizadas por ESET Mail Security se registran en el registro de sucesos. El registro de sucesos contiene información sobre sucesos y errores que se produjeron en el programa. Esta opción se ha diseñado para ayudar a los administradores del sistema y los usuarios con la solución de problemas. Con frecuencia, la información aquí disponible puede ayudarle a encontrar una solución para un problema del programa.

Análisis del ordenador

En esta ventana se muestran todos los resultados del análisis. Cada línea se corresponde con un control informático individual. Haga doble clic en cualquier entrada para ver los detalles del análisis correspondiente.

Archivos bloqueados

Incluye registros de archivos que se bloquearon y a los que no se pudo acceder. El protocolo muestra el motivo y el módulo de origen que bloqueó el archivo, así como la aplicación y el usuario que ejecutaron el archivo.

Archivos enviados

Contiene registros de protección basada en la nube de archivos, ESET LiveGuard Advanced y ESET LiveGrid®.

Registros de auditoría

Contiene registros de cambios en la configuración o el estado de la protección, y crea instantáneas para consultarlas en el futuro. Haga clic con el botón derecho sobre cualquier registro del tipo Cambios de ajuste y seleccione Mostrar cambios en el menú contextual para mostrar información detallada sobre el cambio efectuado. Si desea volver al ajuste anterior, seleccione Restaurar. También puede usar Eliminar todo para quitar los registros. Si desea desactivar el registro de auditoría, diríjase a Configuración avanzada > Herramientas > Archivos de registro > Registro de auditoría.

HIPS

Incluye registros de reglas específicas que se marcaron para su registro. El protocolo muestra la aplicación que invocó la operación, el resultado (si la regla se admitió o no) y el nombre de la regla creada.

Protección de la red

Incluye registros de archivos que han bloqueado la protección contra botnets e IDS (protección frente a ataques de red).

Sitios web filtrados

Lista de los sitios web que han bloqueado la Protección de acceso a la web y la Protección Antiphishing para el correo electrónico. En estos registros se muestran la hora, la URL, el usuario y la aplicación que estableció una conexión con un sitio web determinado.

Control del dispositivo

Contiene registros de los dispositivos o medios extraíbles conectados al ordenador. Solo los dispositivos con una regla de control de dispositivos se registran en el archivo de registro. Si la regla no coincide con un dispositivo conectado, no se creará una entrada de registro para un dispositivo conectado. Aquí puede ver también detalles como el tipo de dispositivo, número de serie, nombre del proveedor y tamaño del medio (si está disponible).

Administración de revisiones y vulnerabilidades

Contiene una lista de resultados de análisis relacionados con aplicaciones de terceros.

Protección del servidor de correo electrónico

Todos los mensajes detectados por ESET Mail Security como amenazas o spam se registran aquí. Estos registros se aplican a los siguientes tipos de protección: Antispam, Antiphishing, Protección contra la suplantación de remitente, Reglas y Antimalware.

Cuando haga doble clic en un elemento, se abrirá una ventana emergente con Información adicional sobre el mensaje de correo electrónico detectado, como la dirección IP, el dominio HELO, el ID del mensaje y el Tipo de análisis, y se mostrará la capa de protección en la que se ha detectado. Además, podrá ver el resultado del análisis antimalware, antiphishing y antispam y el motivo por el que se detectó o si se ha activado una Regla.

No todos los mensajes procesados se registran en un registro de protección del servidor de correo. Sin embargo, todos los mensajes que se modificaron (adjunto eliminado, cadena personalizada añadida al encabezado de un mensaje, etc.) se escriben en el registro. |

Análisis de la base de datos de buzones

Contiene la versión del motor de detección, la fecha, la ubicación analizada, el número de objetos analizados, el número de amenazas encontradas, el número de coincidencias con regla y la hora de finalización.

Protección SMTP

Todos los mensajes que se han evaluado con el método de listas grises. Aquí también se muestran SPF y Valores de vuelta. Cada registro contiene el dominio HELO, la dirección IP del remitente y el destinatario, estados de acciones (mensajes de entrada rechazados, rechazados [no verificados] y verificados). Hay una nueva acción para agregar un subdominio a la lista blanca de lista gris, consulte la tabla mostrada a continuación.

Análisis Hyper-V

Contiene una lista de resultados del análisis Hyper-V. Haga doble clic en cualquier entrada para ver los detalles del análisis correspondiente.

El menú contextual (con clic derecho) le permite elegir una acción con el registro seleccionado:

Acción |

Uso |

|---|---|

Mostrar |

Muestra información detallada sobre el registro seleccionado en una ventana nueva (igual que el doble clic). |

Filtrar los mismos registros |

Esta opción activa el filtrado de registros para mostrar solo los registros del mismo tipo que el seleccionado. |

Filtrar... |

Después de hacer clic en esta opción, en la ventana Filtrado de registros podrá definir los criterios de filtrado para entradas de registro específicas. |

Activar filtro |

Activa la configuración del filtro. La primera vez que active el filtrado, deberá definir la configuración. |

Desactivar filtro |

Desactiva el filtrado (tiene el mismo efecto que hacer clic en el conmutador de la parte inferior). |

Copiar |

Copia al portapapeles la información de los registros seleccionados o resaltados. |

Copiar todo |

Copia la información de todos los registros de la ventana. |

Eliminar |

Elimina los registros seleccionados o resaltados; esta acción requiere privilegios de administrador. |

Eliminar todo |

Elimina todos los registros de la ventana; esta acción requiere privilegios de administrador. |

Exportar... |

Exporta la información de los registros seleccionados o resaltados a un archivo XML. |

Exportar todo... |

Exporta toda la información de la ventana a un archivo XML. |

Buscar... |

Abre la ventana Buscar en el registro y le permite definir los criterios de búsqueda. Puede utilizar la función de búsqueda para encontrar un registro específico aunque el filtrado esté activado. |

Buscar siguiente |

Busca la siguiente instancia de los criterios de búsqueda definidos. |

Buscar anterior |

Busca la instancia anterior. |

Crear exclusión |

Para excluir objetos de la desinfección mediante el nombre de la detección, la ruta de acceso o su hash. |

Añadir dirección IP a lista blanca de la lista gris |

Agrega la dirección IP del remitente a la lista blanca de IP. Puede encontrar la lista blanca de IP en la sección Lista gris y SPF de Filtrado y verificación. Esto se aplica a lis elementos registrados mediante Lista gris o SPF. |

Agregar dominio a la lista blanca de lista gris y SPF |

Agrega el dominio del remitente a Dominio en lista blanca de IP. Solo se agrega el dominio, el subdominio se ignora. Por ejemplo, si la dirección del remitente es sub.domain.com, solo se agrega domain.com a la lista blanca. Dominio en lista blanca de IP se encuentra en la sección Lista gris y SPF de Filtrado y verificación. Esto se aplica a los elementos registrados por la lista gris. |

Agregar subdominio a la lista blanca de lista gris y SPF |

Agrega el subdominio del remitente a Dominio en lista blanca de IP. Se agrega todo el dominio, incluido el subdominio (por ejemplo, sub.domain.com). Esto le concede mayor flexibilidad de filtrado, si fuera necesaria. Dominio en lista blanca de IP se encuentra en la sección Lista gris y SPF de Filtrado y verificación. Esto se aplica a los elementos registrados por la lista gris. |