SPF 和 DKIM

发件人策略框架 (SPF) 和域密钥识别邮件 (DKIM) 是验证方法,用于检查来自特定域的传入电子邮件是否由该域的所有者授权。这有助于防止收件人接收欺诈电子邮件。ESET Mail Security 还使用基于域的邮件验证 (DMARC)、报告和一致性评估来对 SPF 和 DKIM 进一步增强。

SPF

SPF 检查会验证电子邮件是否由合法发件人发送。针对发件人域的 SPF 记录执行 DNS 查找,以获取 IP 地址列表。如果来自 SPF 记录中的任何 IP 地址匹配发件人的实际 IP 地址,则 SPF 检查结果为通过。如果发件人的实际 IP 地址不匹配,则结果为失败。但是,并非所有域都具有 DNS 中指定的 SPF 记录。如果 DNS 中不存在任何 SPF 记录,则结果为不可用。DNS 请求有时可能会超时,在这种情况下,结果也为不可用。

DKIM

通过根据 DKIM 标准将数字签名添加到传出邮件的标头,由组织使用来防止接收欺诈电子邮件。这涉及使用域的私钥加密域的传出邮件标头,以及将公钥添加到域的 DNS 记录。然后 ESET Mail Security 可以检索公钥来解密传入标头,并验证该邮件是否确实来自您的域并且其标头沿途并未有所更改。

Exchange Server 2010 及较旧版本与 DKIM 不完全兼容,因为经数字签名的传入邮件中包含的标头可能会在 DKIM 验证期间进行修改。 |

DMARC

DMARC 建立在现有的 SPF 和 DKIM 机制之上。您可以使用邮件传输防护规则来评估 DMARC 结果和应用 DMARC 策略操作。

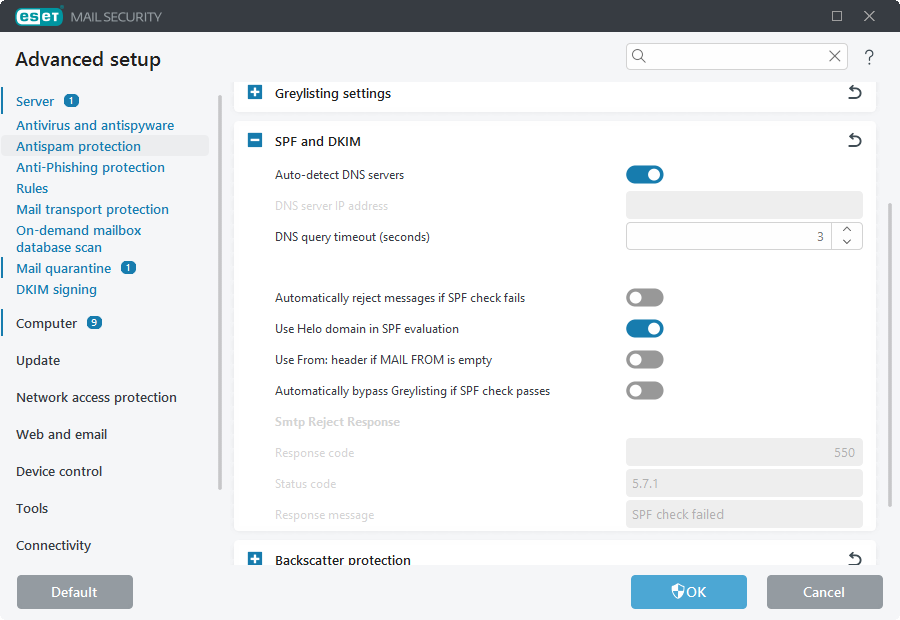

自动检测 DNS 服务器

自动检测会使用您的网络适配器设置。

DNS 服务器 IP 地址

如果想要将特定 DNS 服务器用于 SPF 和 DKIM,则输入要使用的 DNS 服务器的 IP 地址(采用 IPv4 或 IPv6 格式)。

DNS 查询超时(秒)

指定 DNS 答复的超时时间。

自动拒绝接收邮件(如果 SPF 检查失败)

如果 SPF 检查导致立即失败,则可以在下载电子邮件之前拒绝接收该邮件。

SPF 检查在 SMTP 层上完成。但是,可以在 SMTP 层上或规则评估期间自动拒绝接收邮件。 在 SMTP 层上使用自动拒绝时,无法将拒绝的邮件记录到事件日志中。这是因为日志记录通过规则操作完成,而自动拒绝接收直接在 SMTP 层上完成,这发生在规则评估之前。由于在评估规则前已拒绝接收邮件,因此在进行规则评估时没有要记录的信息。 您可以记录拒绝接收的邮件,但前提是您通过规则操作拒绝接收邮件。若要拒绝接收未通过 SPF 检查的邮件并记录此类拒收的邮件,请禁用自动拒绝接收邮件(如果 SPF 检查失败),然后为邮件传输防护创建以下规则: 条件 •类型:SPF 结果 •操作:为 •参数:失败 操作 •类型:拒绝邮件 •类型:记入事件 |

在 SPF 评估中使用 Helo 域

此功能会使用 HELO 域进行 SPF 评估。如果未指定 HELO 域,则改为使用计算机主机名。

使用 From:报头MAIL FROM是空的

标头 MAIL FROM 可以为空,也很容易仿冒。当启用此选项并且 MAIL FROM 为空时,将下载邮件,并改为使用标头 From:。

自动绕过灰名单(如果 SPF 检查已通过)

如果邮件的 SPF 检查结果为“通过”,则没有必要对其使用灰名单。

SMTP 拒绝响应

可以指定响应代码、状态代码和响应消息,它们定义邮件遭拒绝时发送给 SMTP 服务器的 SMTP 临时拒绝响应。可以采用以下格式键入响应消息:

响应代码 |

状态代码 |

响应消息 |

|---|---|---|

550 |

5.7.1 |

SPF 检查失败 |