Модуль обнаружения защищает от атак злоумышленников на систему путем сканирования файлов, сообщений электронной почты и передаваемых по сети данных. При обнаружении объекта, классифицируемого как вредоносная программа, принимаются меры. Модуль обнаружения может удалить этот объект, сначала заблокировав его, а затем выполнив такие действия, как очистка, удаление или перемещение на карантин.

Защита в режиме реального времени и на основе машинного обучения

Расширенное машинное обучение теперь является дополнительным уровнем защиты модуля обнаружения, который улучшает обнаружение на основе машинного обучения. Подробнее об этом типе защиты см. в глоссарии. Вы можете конфигурировать уровни отчетов и защиты для перечисленных ниже категорий:

Вредоносные программы

Компьютерный вирус — это фрагмент вредоносного кода, который добавляется в начало или конец файлов на вашем компьютере. Однако термин «вирус» часто используется не по назначению. Более точный термин — «вредоносная программа» («вредоносное ПО»). Обнаружение вредоносных программ осуществляется модулем обнаружения в сочетании с компонентом машинного обучения. Более подробные сведения об этих типах приложений см. в глоссарии.

Потенциально нежелательные приложения

Потенциально нежелательное приложение представляет собой программное обеспечение, задачей которого не является однозначно вредоносная деятельность. Однако такое приложение может устанавливать дополнительное нежелательное программное обеспечение, изменять поведение цифрового устройства, выполнять действия без запроса или разрешения пользователя или выполнять иные неясные задачи.

К этой категории относятся: программы для показа рекламы, оболочки загрузок, различные панели инструментов для браузеров, программы с вводящим в заблуждение поведением, пакетное программное обеспечение, программы слежки и т. д. Более подробные сведения об этих типах приложений см. в глоссарии.

Потенциально нежелательные приложения

Подозрительным приложением является программное обеспечение, сжатое с помощью упаковщиков или средств защиты, которые часто используются для предотвращения обратной разработки или маскирования содержимого исполняемого файла (например, чтобы скрыть наличие вредоносной программы) при помощи проприетарных методов сжатия и/или шифрования.

К этой категории относятся: все неизвестные приложения, сжатые с помощью упаковщиков или средств защиты, которые часто используются для сжатия вредоносных программ.

Потенциально опасные приложения

Это определение относится к законному коммерческому программному обеспечению, которое может быть использовано для причинения вреда. Опасное приложение — это определение относится к законному коммерческому программному обеспечению, которое может быть использовано для причинения вреда.

Эта категория включает: инструменты взлома, генераторы лицензионных ключей, хакерские инструменты, средства удаленного доступа или инструменты управления, приложения для взлома паролей и клавиатурные шпионы (программы, которые записывают каждое нажатие клавиши пользователем). По умолчанию этот параметр отключен.

Более подробные сведения об этих типах приложений см. в глоссарии.

Перед изменением порогового значения (или уровня) для составления отчетов или защиты категории, ознакомьтесь с приведенной ниже информацией.

Составление отчетов выполняется модулем обнаружения и компонентом машинного обучения. Порог для отчетов можно устанавливать в соответствии с потребностями конкретной среды. Единственно верной конфигурации не существует. Поэтому рекомендуется отслеживать поведение в вашей среде и на основе полученной информации принимать решение о том, будет ли лучше использовать другие параметры отчетов.

Модуль отчетов не выполняет действий с объектами, он передает информацию в соответствующий уровень защиты, а уровень защиты принимает соответствующие меры.

Агрессивный

|

Отчетность настроена на максимальную чувствительность. Сообщается о большем количестве обнаружений. Хотя агрессивные настройки могут казаться самыми безопасными, уровень их чувствительности часто может быть слишком высоким, что порой сказывается на производительности.

|

|

Агрессивные настройки могут приводить к ложным срабатываниям при определении вредоносности объектов. В результате над такими объектами будут выполняться определенные действия (в зависимости от настроек защиты).

|

|

Сбалансированный

|

Оптимальное соотношение между производительностью и скоростью обнаружения и количеством ложных обнаружений.

|

Осторожный

|

Уровень функции обнаружения вредоносных программ настроен таким образом, чтобы уменьшить количество ложных обнаружений, но при этом сохранить достаточный уровень защиты. Объекты считаются вредоносными программами, только если их поведение явно классифицируется как вредоносное.

|

Выкл.

|

Отчетность не задействована. Выполнение обнаружений, сообщение о них и их очистка не производится.

|

|

Информирование о вредоносных программах отключить нельзя, поэтому настройка Выкл. недоступна для вредоносных программ.

|

|

Если необходимо восстановить параметры по умолчанию в этом разделе, щелкните дугообразную стрелку рядом с заголовком раздела. Любые изменения, внесенные в этом разделе, будут потеряны.

|

Обнаружение

Выполняется модулем обнаружения и компонентом машинного обучения. Отчетность не выполняет действий с объектами (это делается с помощью соответствующего слоя защиты).

Защита

Настройте параметры в защите почтового транспорта, чтобы определить действия, выполняемые с объектами из отчетов. Кроме того, можно настроить пользовательское правило:

|

|

Пример базовой установки:

Задача: Отправить на карантин сообщения, содержащие вредоносные программы, или защищенное паролем, поврежденное либо зашифрованное вложение

Создайте следующее правило для модуля Защита почтового транспорта:

Условие

Тип: Результаты сканирования на наличие вирусов

Операция: является

Параметр: Заражено — очистка не выполнена

Действие

Тип: Переместить сообщение в карантин

|

Если необходимо восстановить параметры по умолчанию в этом разделе, щелкните дугообразную стрелку рядом с заголовком раздела. Любые изменения, внесенные в этом разделе, будут потеряны.

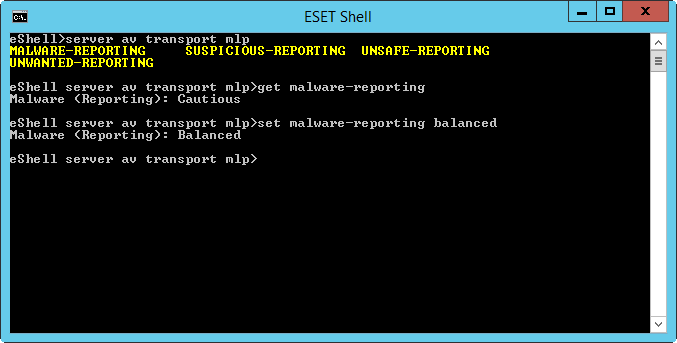

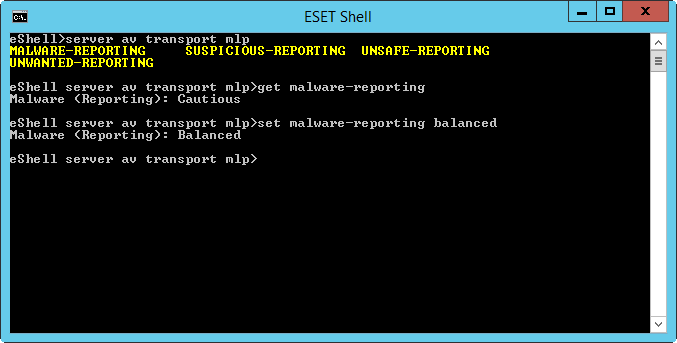

Настройте обнаружение с помощью машинного обучения с использованием eShell. Имя контекста в eShell — MLP. Откройте eShell в интерактивном режиме и перейдите к MLP:

server av transport mlp

Проверьте текущее значение параметра создания отчетов для подозрительных приложений:

get suspicious-reporting

Если вам нужны менее строгие отчеты, измените значение этого параметра на «Осторожный»:

set suspicious-reporting cautious

|

Обнаружение

Выполняется модулем обнаружения и компонентом машинного обучения. Отчетность не выполняет действий с объектами (это делается с помощью соответствующего слоя защиты).

Защита

Настройте параметры защиты базы данных почтовых ящиков, чтобы определить действия, выполняемые с объектами из отчетов.

Если необходимо восстановить параметры по умолчанию в этом разделе, щелкните дугообразную стрелку рядом с заголовком раздела. Любые изменения, внесенные в этом разделе, будут потеряны.

Настройте обнаружение с помощью машинного обучения с использованием eShell. Имя контекста в eShell — MLP. Откройте eShell в интерактивном режиме и перейдите к MLP:

server av database mlp

Проверьте текущее значение параметра создания отчетов для подозрительных приложений:

get suspicious-reporting

Если вам нужны менее строгие отчеты, измените значение этого параметра на «Осторожный»:

set suspicious-reporting cautious

|

Обнаружение

Выполняется модулем обнаружения и компонентом машинного обучения. Отчетность не выполняет действий с объектами (это делается с помощью соответствующего слоя защиты).

Защита

Настройте параметры сканирования базы данных почтовых ящиков по требованию, чтобы определить действия, выполняемые с объектами из отчетов.

Если необходимо восстановить параметры по умолчанию в этом разделе, щелкните дугообразную стрелку рядом с заголовком раздела. Любые изменения, внесенные в этом разделе, будут потеряны.

Настройте обнаружение с помощью машинного обучения с использованием eShell. Имя контекста в eShell — MLP. Откройте eShell в интерактивном режиме и перейдите к MLP:

server av on-demand mlp

Проверьте текущее значение параметра создания отчетов для подозрительных приложений:

get suspicious-reporting

Если вам нужны менее строгие отчеты, измените значение этого параметра на «Осторожный»:

set suspicious-reporting cautious

|