Spam-Schutz – Erweiterte Einstellungen

Konfigurieren Sie diese Einstellungen, um E-Mails anhand von vordefinierten Kriterien durch externe Server (definiert als RBL – Realtime Blackhole List, DNSBL – DNS Blocklist) zu verifizieren. RBL-Server werden mit IP-Adressen abgefragt, die aus Received:-Headern extrahiert werden, und DNSBL-Server werden mit IP-Adressen und Domänen abgefragt, die aus dem Nachrichtentext extrahiert werden.

Weitere Erläuterungen finden Sie in den Artikeln zu RBL und DNSBL.

Maximale Anzahl der überprüften Adressen in "Received:"-Headern

Sie können einschränken, wie viele IP-Adressen vom Spam-Schutz überprüft werden sollen. Diese Einstellung gilt für die IP-Adressen in den Received: from-Headern. Der Standardwert ist 0. In diesem Fall wird nur die IP-Adresse des letzten identifizierten Absenders überprüft.

Absenderadresse gegen Negativliste des Endbenutzers überprüfen

E-Mails, die nicht von E-Mail-Servern stammen (Computer, die nicht als E-Mail-Server aufgelistet sind), werden überprüft, um sicherzustellen, dass der Absender nicht in der Negativliste aufgeführt wird. Diese Option ist standardmäßig aktiviert. Sie können diese Option bei Bedarf deaktivieren, in diesem Fall werden Nachrichten, die nicht von E-Mail-Servern stammen, jedoch nicht gegen die Negativliste geprüft.

Die Ergebnisse externer Blocklisten haben Vorrang vor der Blacklist der Endbenutzer für IP-Adressen in Received: from-Headern. Alle IP-Adressen (bis zur festgelegten Obergrenze an überprüften Adressen) werden zur Überprüfung an externe Server gesendet. |

Zusätzliche RBL-Server

Liste der RBL (Realtime Blackhole List)-Server, die bei der E-Mail-Analyse abgefragt werden.

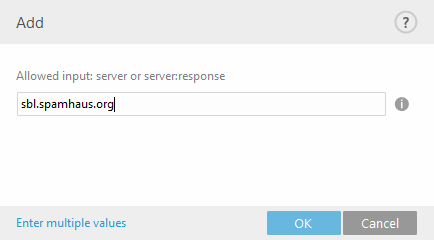

Geben Sie beim Hinzufügen zusätzlicher RBL-Server den Domänennamen des Servers ein (z. B. sbl.spamhaus.org). Diese Funktion verarbeitet alle Rückgabecodes, die vom Server unterstützt werden. |

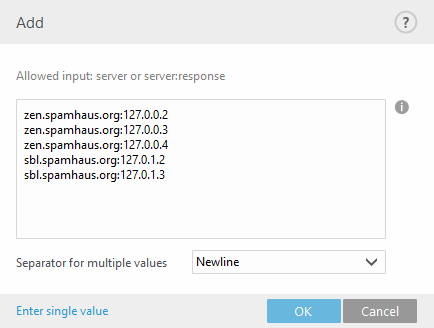

Alternativ können Sie einen Servernamen mit einem Rückgabecode im Format: server:response (z. B. zen.spamhaus.org:127.0.0.4). Wenn Sie dieses Format verwenden, sollten Sie außerdem Servernamen und Rückgabecodes separat hinzufügen, um eine komplette Liste zu erhalten. Klicken Sie im Fenster „Hinzufügen“ auf Mehrere Werte eingeben, um alle Servernamen mit dem jeweiligen Rückgabecode einzugeben. Die Einträge sollten dem folgenden Beispiel ähneln, wobei die tatsächlichen Hostnamen und Rückgabecodes für Ihre RBL-Server abweichen:

Sie können auch Ihre eigene Liste aus einer Datei importieren, anstatt die einzelnen Einträge manuell anzulegen. Klicken Sie auf Importieren und suchen Sie die Datei mit den Einträgen, die Sie zur Liste hinzufügen möchten. Außerdem können Sie Ihre vorhandene Liste in eine Datei exportieren, indem Sie den Eintrag Exportieren im Kontextmenü auswählen.

Obergrenze für RBL-Abfragen (in Sekunden)

Legen Sie ein Zeitlimit für RBL-Abfragen fest. Nur die RBL-Antworten von den RBL-Servern, die rechtzeitig geantwortet haben, werden verwendet. Wenn der Wert auf "0" festgelegt ist, wird kein Zeitlimit verwendet.

Maximale Anzahl gegen RBL überprüfter Adressen

Mit dieser Option können Sie die Zahl der IP-Adressen begrenzen, die auf dem RBL-Server abgerufen werden. Die Gesamtzahl der RBL-Abfragen entspricht der Anzahl der IP-Adressen in den „Empfangen:“ -Headers (maximal „RBL maxcheck“), multipliziert mit der Anzahl der RBL-Server, die in der RBL-Liste angegeben sind. Wenn der Wert auf "0" festgelegt ist, wird eine unbegrenzte Anzahl von "Received:"-Headern geprüft. Beachten Sie, dass IP-Adressen in der Liste ignorierter IP-Adressen nicht für die RBL-IP-Adresszahl berücksichtigt werden.

Zusätzliche DNSBL-Server

Liste der DNSBL (DNS-Blocklist)-Server, die mit Domänen und IP-Adressen aus dem Nachrichteninhalt abgefragt werden sollen.

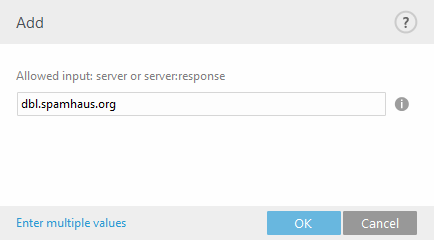

Geben Sie beim Hinzufügen zusätzlicher DNSBL-Server den Domänennamen des Servers ein (z. B. dbl.spamhaus.org). Diese Funktion verarbeitet alle Rückgabecodes, die vom Server unterstützt werden. |

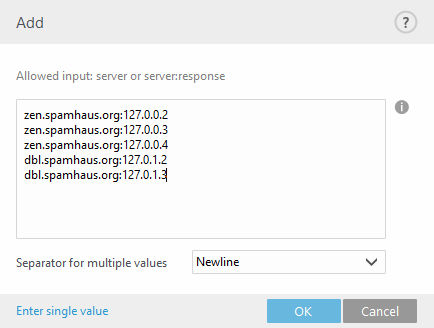

Alternativ können Sie einen Servernamen mit einem Rückgabecode im Format: server:response (z. B. zen.spamhaus.org:127.0.0.4). In diesem Fall sollten Sie außerdem Servernamen und Rückgabecodes separat hinzufügen, um eine komplette Liste zu erhalten. Klicken Sie im Fenster „Hinzufügen“ auf Mehrere Werte eingeben, um alle Servernamen mit dem jeweiligen Rückgabecode einzugeben. Die Einträge sollten dem folgenden Beispiel ähneln, wobei die tatsächlichen Hostnamen und Rückgabecodes für Ihre DNSBL-Server abweichen:

Obergrenze für DNSBL-Abfragen (in Sekunden)

Legen Sie ein Zeitlimit für DNSBL-Abfragen fest.

Höchstzahl der über DNSBL verifizierten Adressen

Mit dieser Option können Sie die Zahl der IP-Adressen begrenzen, die auf dem DNSBL-Server abgerufen werden.

Maximale Anzahl gegen DNSBL überprüfter Domänen

Mit dieser Option können Sie die Zahl der IP-Adressen begrenzen, die auf dem DNSBL-Server abgerufen werden.

Max. Größe zu scannender Nachrichten (kB)

Schränkt die Spamschutzprüfung für Nachrichten ein, die größer als der angegebene Wert sind. Der Standardmäßig 0 legt fest, dass Nachrichten aller Größen geprüft werden. Die Größe der zu prüfenden Nachrichten muss nur in speziellen Situationen auf einen bestimmten Wert limitiert werden. Wenn diese Option festgelegt ist, verarbeitet das Spam-Schutz-Modul Nachrichten bis zur festgelegten Größe und ignoriert größere Nachrichten.

Das kleinstmögliche Limit ist 12 kB. Wenn Sie einen Wert zwischen 1 und 12 festlegen, verwendet das Spam-Schutz-Modul automatisch mindestens den Wert 12 kB. |

Vorübergehendes Ablehnen unbestimmter Nachrichten aktivieren

Wenn das Spamschutzmodul nicht ermitteln kann, ob es sich bei einer Nachricht um Spam handelt, z. B. wenn eine Nachricht zwar Spam-Charakteristiken enthält, diese jedoch nicht für eine Spam-Klassifizierung ausreichen (z. B. der die erste E-Mail einer Kampagne oder eine E-Mail von einer Absender-IP mit gemischten Bewertungen), dann kann ESET Mail Security mit dieser Einstellung solche Nachrichten vorübergehend ablehnen. Dabei wird dasselbe Verfahren wie beim Greylisting verwendet. Die Nachricht wird für eine bestimmte Dauer abgelehnt, bis Folgendes eintritt:

•Das Intervall ist abgelaufen, und die Nachricht wird beim nächsten Zustellversuch akzeptiert. Die Nachricht behält ihre ursprüngliche Klassifizierung (SPAM bzw. HAM).

•Die Spamschutz-Cloud hat genügend Daten gesammelt, um die Nachricht korrekt zu klassifizieren, bevor das Intervall abgelaufen ist.

ESET Mail Security bewahrt die abgelehnte Nachricht nicht auf, da diese gemäß SMTP RFC vom E-Mail-Server des Absenders erneut gesendet werden muss.

Einreichen von vorübergehend abgelehnten Nachrichten zur Analyse aktivieren

Der Nachrichteninhalt wird automatisch zur weiteren Analyse übertragen. Diese Funktion erleichtert die Klassifizierung zukünftiger E-Mail-Nachrichten.

Es kann vorkommen, dass vorübergehend abgelehnte Nachrichten, die zur Analyse übermittelt wurden, kein SPAM sind. In seltenen Fällen können vorübergehend abgelehnte Nachrichten für die manuelle Prüfung verwendet werden. Aktivieren Sie diese Funktion nur, wenn keine Gefahr besteht, dass sensible Daten übertragen werden. |