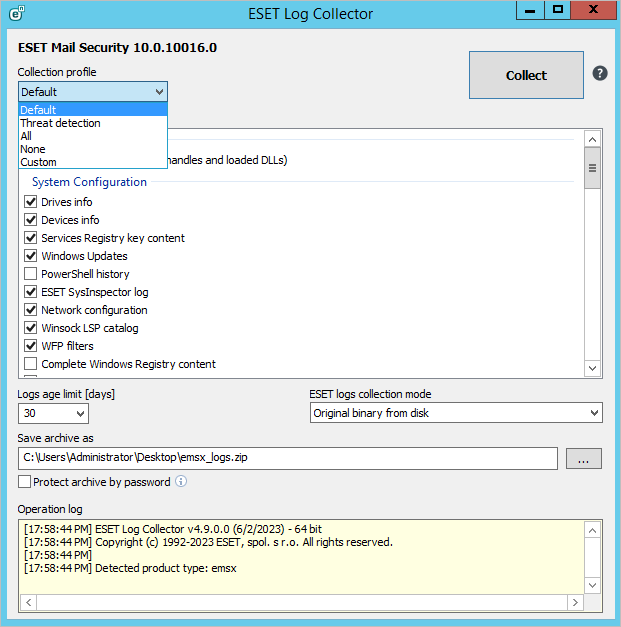

ESET Log Collector Interfaz del usuario

Luego de haber descargado ESET Log Collector desde el sitio web de ESET, ejecute el ESET Log Collector. En cuanto acepte el Acuerdo de licencia para el usuario final (EULA), se abrirá ESET Log Collector. Si escoge no aceptar los términos en el Acuerdo de licencia de usuario final (EULA), haga clic en Cerrar y ESET Log Collector no abrirá.

Puede elegir un Perfil de recopilación o seleccionar su propio objeto. Un perfil de recopilación es una serie definida de objetos:

•Predeterminado: perfil predeterminado con la mayoría de los objetos seleccionados. Se utiliza para casos de soporte genéricos. (Consulte la sección Lista de objetos para obtener una lista detallada de los objetos seleccionados).

•Detección de amenazas: coincide con el Perfil predeterminado en muchos objetos. Aún así, en comparación con el perfil predeterminado, el perfil de detección de amenazas se enfoca en la recopilación de objetos que ayuda en la resolución de casos de soporte relacionados con la detección de malware. (Consulte la sección Lista de objetos para obtener una lista detallada de los objetos seleccionados).

•Todos: selecciona todos los objetos disponibles.

•Ninguno: anula todos los objetos y le permite seleccionar las casillas de verificación adecuadas para los registros que quiere recopilar.

•Personalizar: se cambia a este perfil de recopilación automáticamente cuando realiza algún cambio a un perfil previamente escogido y su combinación actual de objetos seleccionados no coincide con ninguno de los perfiles anteriormente mencionados.

La lista de objetos mostrados que se pueden recopilar cambian dependiendo del tipo detectado de producto de seguridad de ESET instalado en su sistema, la configuración de su sistema, como también otro software como aplicaciones de Microsoft Server. Solo están disponibles los objetos relevantes. |

Seleccione el Límite de antigüedad de registro [días] y el Modo recolector de registros de ESET (la opción predeterminada es Binario filtrado).

Modo recolector de registros de ESET:

•Binario filtrado: se filtran los registros por la cantidad de días especificada por el Límite de antigüedad de registro [días], lo que significa que solo se recopilarán registros de la última cantidad de Días.

•Binario original del disco: copia archivos de registro binario de ESET que ignoran el valor del Límite de antigüedad de registro [días] para registros de ESET a fin de recopilar todos los registros independientemente de cuál sea su antigüedad. No obstante, el límite de antigüedad se sigue aplicando a los registros que no son de ESET, como los registros de eventos de Windows, los registros de Microsoft SharePoint o los registros de Domino.

Puede especificar la ubicación en la que quiere almacenar archivos y luego hacer clic en Guardar. El nombre del archivo aparece ya predefinido. Haga clic en Recopilar. El funcionamiento de la aplicación se puede interrumpir en cualquier punto del proceso, para ello solo tiene que pulsar el mismo botón. Durante el proceso, la leyenda del botón cambia a Cancelar. El éxito o el error se indica mediante un mensaje de notificación. En caso de producirse un error, el panel de registro contiene información adicional sobre el error.

Proteger el archivo con contraseña: utilice la casilla de verificación para activar la protección con contraseña, por ejemplo, cuando Gmail bloquee el envío de archivos que contienen registros recopilados. El envío de archivos ZIP protegidos con contraseña evita que Gmail interfiera.

Si ESET SysInspector no está presente en su equipo y hace clic en Recopilar, se le preguntará si desea descargar el archivo ESET SysInspector. Si no desea recopilar el registro ESET SysInspector, use la casilla de verificación para cancelar la selección.

Durante el proceso de recopilación puede ver la ventana del registro de operaciones en la parte inferior de la pantalla, para así saber la operación que se está realizando actualmente. Una vez finalizado el proceso de recopilación se mostrarán todos los datos que se hayan recopilado y archivado. Esto significa que la recopilación fue exitosa y que se guardó el archivo (por ejemplo, emsx_logs.zip, ees_logs.zip o eea_logs.zip) en la ubicación especificada. (Consulte la sección Lista de Objetos para obtener una lista detallada de los objetos seleccionados).