Archivos de registro

Los archivos de registro contienen información sobre los sucesos importantes del programa que se llevaron a cabo y proporcionan una visión general de las amenazas detectadas. La emisión de registros es un componente esencial para el análisis del sistema, la detección de amenazas y la solución de problemas. La emisión de registros se mantiene activa en segundo plano sin necesidad de la interacción del usuario. La información se registra de acuerdo con el nivel de detalle actualmente configurado. Se pueden ver los mensajes de texto y los registros directamente desde el entorno de ESET Internet Security, donde además se pueden archivar registros.

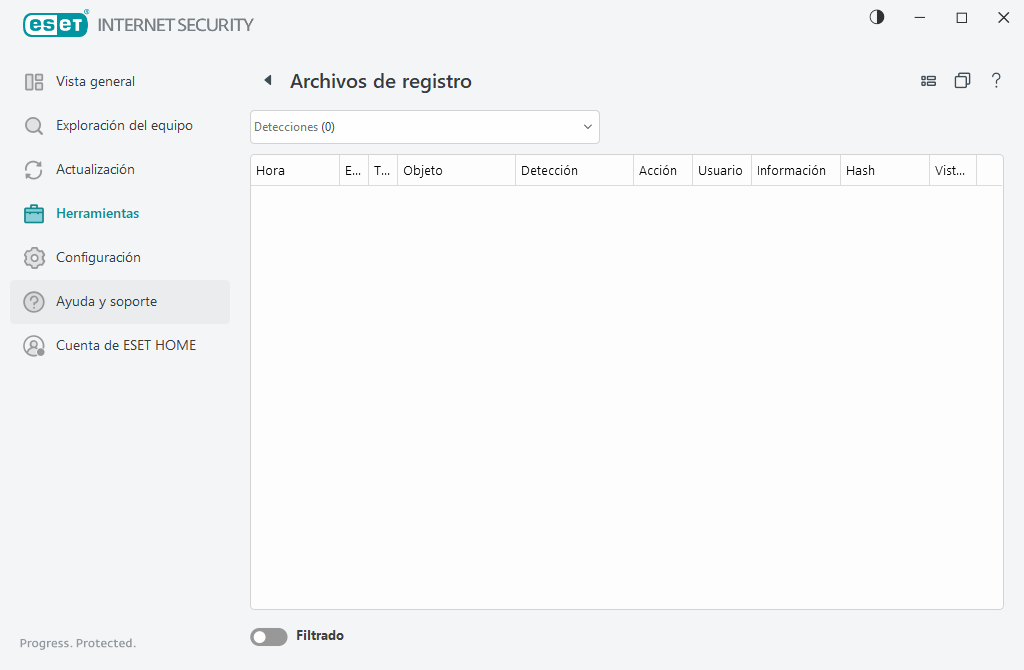

Para acceder a los archivos de registro, diríjase a la ventana principal del programa y haga clic en Herramientas > Archivos de registro. Seleccione el tipo de registro deseado del menú desplegable Registro.

•Amenazas detectadas: el registro de amenazas ofrece información detallada sobre las infiltraciones y amenazas detectadas por ESET Internet Security. La información de registro incluye la hora de la detección, el tipo de exploración, el tipo de objeto, el nombre de la detección, la acción realizada y el nombre del usuario registrado cuando se detectó la infiltración, el hash y la primera ocurrencia. Las infiltraciones no limpiadas se marcan siempre con texto rojo sobre un fondo rojo claro. Mientras que las infiltraciones limpiadas se marcan con texto amarillo sobre un fondo blanco. Las aplicaciones no deseadas o potencialmente inseguras no limpiadas se marcan con texto amarillo sobre fondo blanco.

•Sucesos – todas las acciones importantes que ESET Internet Security lleva a cabo se registran en el registro de sucesos. El registro de sucesos contiene información sobre los sucesos y errores que se produjeron en el programa. Se diseñó para que los administradores de sistemas y los usuarios puedan solucionar problemas. Con frecuencia, la información aquí incluida puede ayudarlo a encontrar una solución a un problema que ocurra en el programa.

•Exploración del equipo: en esta ventana, se muestran los resultados de todas las exploraciones anteriores. Cada línea corresponde a un único exploración del equipo. Haga doble clic en cualquier entrada para visualizar los detalles de la exploración seleccionado.

•HIPS: contiene historiales de las reglas HIPS específicas que están marcadas para incluirse en el registro. El protocolo muestra la aplicación que desencadenó la operación, el resultado (si la regla se permitió o prohibió) y el nombre de la regla.

•Protección de banca y pagos en línea—contiene registros de archivos no verificados o que no son de confianza cargados en el navegador.

•Protección de red: el registro de protección de red muestra todos los ataques remotos detectados por el firewall, la protección de ataques de red (IDS) y la protección contra botnets. Aquí encontrará información sobre todos los ataques a su equipo. En la columna Evento se muestra una lista de los ataques detectados. La columna Origen da más información sobre el atacante. La columna Protocolo revela el protocolo de comunicación utilizado en el ataque. Un análisis del registro de protección de red puede ayudarlo a detectar a tiempo los intentos de infiltraciones en el sistema para prevenir el acceso no autorizado. Para obtener más información sobre los ataques de red, consulte IDS y opciones avanzadas.

•Sitios web filtrados: Esta lista es útil si desea ver una lista de sitios web bloqueados por la protección de acceso a la Web o el control parental. Cada registro incluye la hora, la dirección URL, el usuario y la aplicación de creación de conexión con un sitio Web en particular.

•Antispam del cliente de correo electrónico – contiene historiales relacionados con los mensajes de correo electrónico que se marcaron como spam.

•Control parental: muestra las páginas Web bloqueadas o permitidas por el control parental. Las columnas Coincidir tipo y Coincidir valores le indican cómo se aplicaron las reglas de filtrado.

•Control del dispositivo: contiene registros de medios o dispositivos extraíbles que se conectaron al equipo. Solo los dispositivos con reglas de control del dispositivo respectivo se registrarán en el archivo de registro. Si la regla no coincide con un dispositivo conectado, se creará una entrada del registro para un dispositivo conectado. También puede ver detalles tales como el tipo de dispositivo, número de serie, nombre del proveedor y tamaño del medio (si está disponible).

•Protección de cámara web: contiene registros de aplicaciones bloqueadas por la protección de cámara web.

Seleccione los contenidos de cualquier registro y presione CTRL + C para copiarlo al portapapeles. Mantenga presionado CTRL o SHIFT para seleccionar varias entradas.

Haga clic en ![]() Filtrado para abrir la ventana Filtrado de registros donde puede definir los criterios de filtrado.

Filtrado para abrir la ventana Filtrado de registros donde puede definir los criterios de filtrado.

Haga clic con el botón secundario en un registro específico para abrir el menú contextual. Las siguientes opciones se encuentran disponibles en el menú contextual:

•Mostrar– muestra información más detallada acerca del registro seleccionado en una ventana nueva.

•Filtrar los mismos historiales – luego de activar este filtro, solo verá los historiales del mismo tipo (diagnósticos, advertencias, ...).

•Filtrar – Después de hacer clic en esta opción, la ventana Filtrado de registros le permitirá definir los criterios de filtrado para entradas de registros específicas.

•Habilitar filtro – activa las configuraciones de los filtros.

•Deshabilitar el filtro – borra todas las configuraciones del filtro (descritas arriba).

•Copiar/Copiar todo: copia información sobre los registros seleccionados.

•Copiar celda—copia el contenido de la celda en la que se hace clic con el botón derecho.

•Quitar/Quitar todo: quita los registros seleccionados o todos los registros mostrados. Esta acción requiere privilegios de administrador.

•Exportar/Exportar todo: exporta información acerca de los registros seleccionados o de todos los registros en formato XML.

•Buscar/Buscar siguiente/Buscar anterior: después de hacer clic en esta opción, puede definir los criterios de filtrado para resaltar la entrada específica desde la ventana Filtrado de registros.

•Descripción de la detección: abre la enciclopedia de amenazas de ESET, que contiene información detallada sobre los peligros y los síntomas de la infiltración registrada.

•Crear exclusión – Cree una nueva Exclusión de la detección con un asistente (no disponible para la detección de malware).