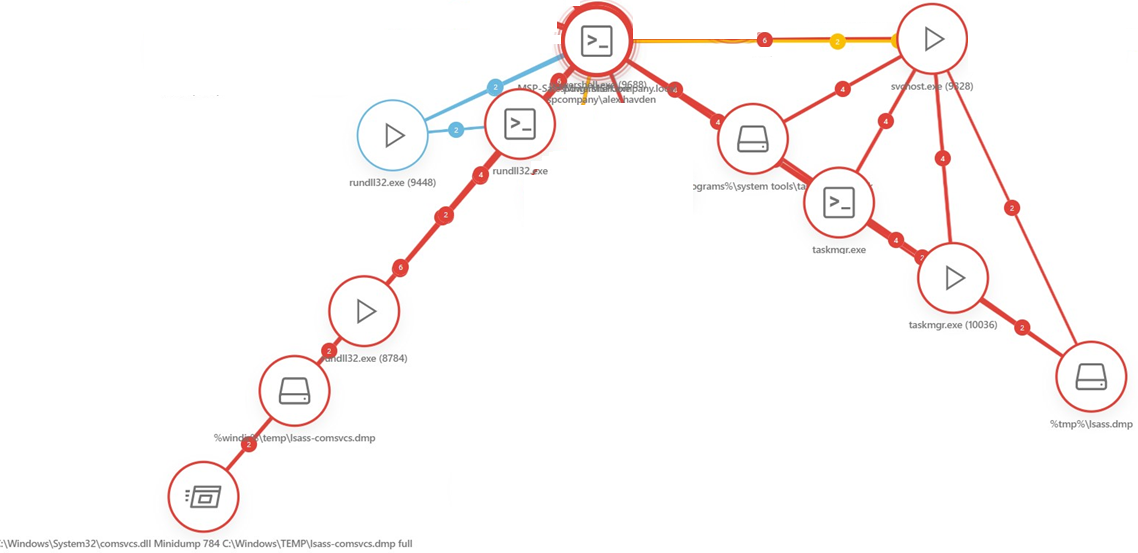

事件图示例

在此示例中,我们将使用事件图介绍一个事件:

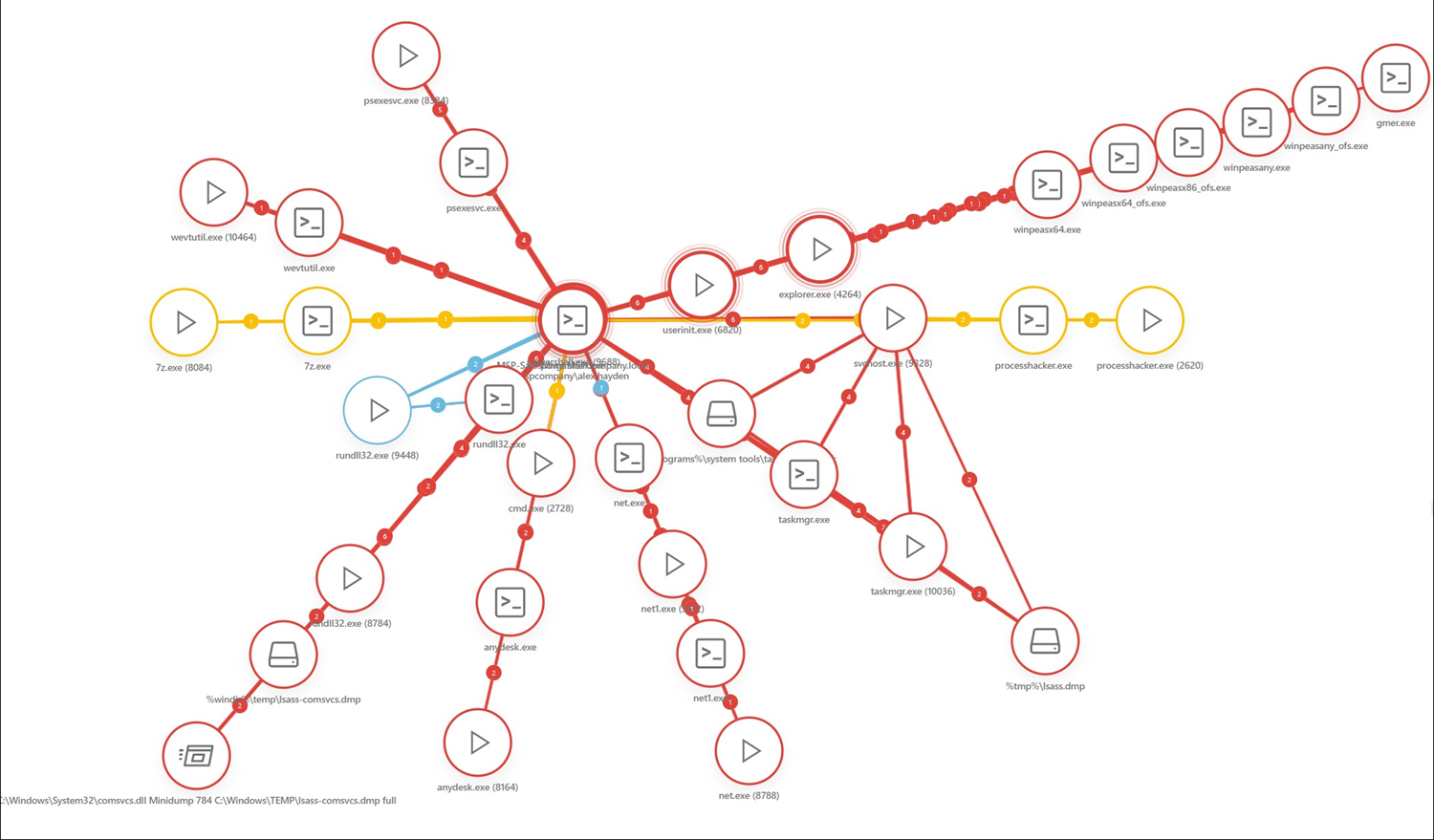

在示例图中,您可以看到:

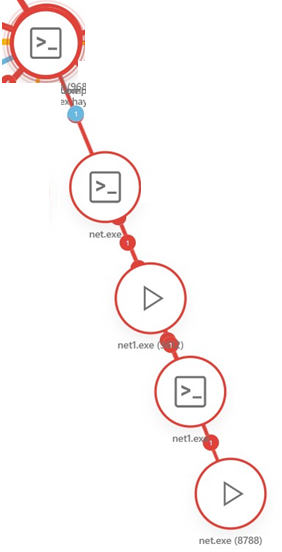

1.用户 alex.hayden 从 PowerShell 中执行了受信任的实用程序(whoami.exe、net.exe、net1.exe)。这表示此操作旨在收集有关系统用户和域级组的信息。

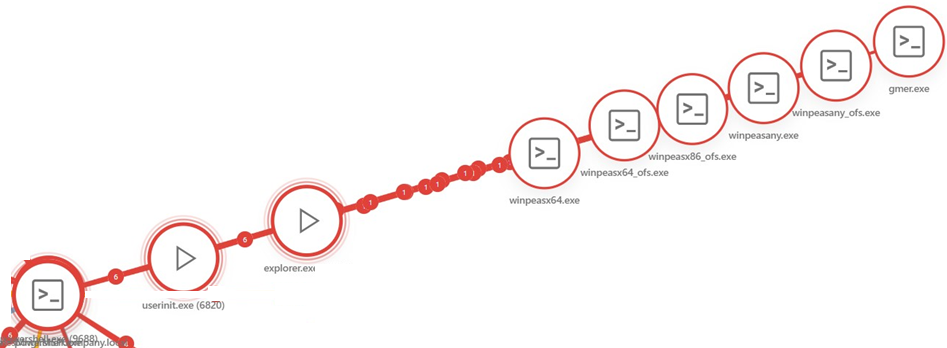

2.Windows 文件资源管理器 (winpeasx64.exe) 访问了多个恶意文件(winpeasany.exe、winpeasany_ofs.exe、、gmer.exewinpeasx86_ofs.exe、winpeasx64_ofs.exe、explorer.exe)。

3.步骤 2 中的操作将会检测到 MSIL/HackTool.Agent.OS。

4.执行 processhacker.exe 和 kprocesshacker.sys 指示尝试禁用安全软件和获得内核级权限。

5.任务管理器 (taskmgr.exe) 和 rundll32.exe 用于访问 LSASS 进程 (lsass.dmp) 创建可能用于凭据转储的转储文件。

6.受信任的实用程序 (net1.exe 和 reg.exe) 用于添加和隐藏用户帐户以及修改注册表项。

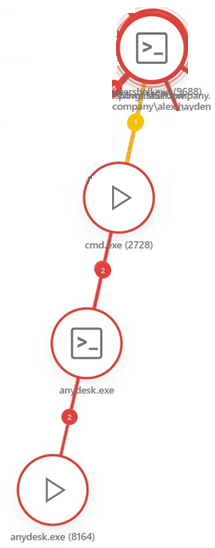

7.AnyDesk (anydesk.exe) 远程桌面软件以静默方式安装并配置为在启动时启动。此设置与 Conti 勒索软件团伙设置一致。

8.7-Zip 实用程序 (7z.exe) 用于创建受密码保护的存档文件。此操作可能表示存在可疑的集合或文件编码器活动。

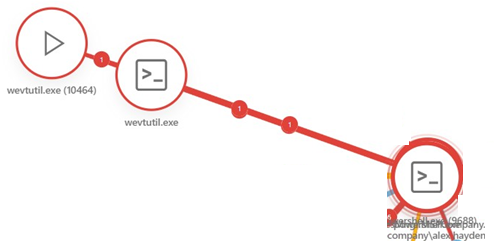

9.wevtutil.exe 用于清除应用程序事件日志。此操作可能表示有人试图删除恶意活动的证据。