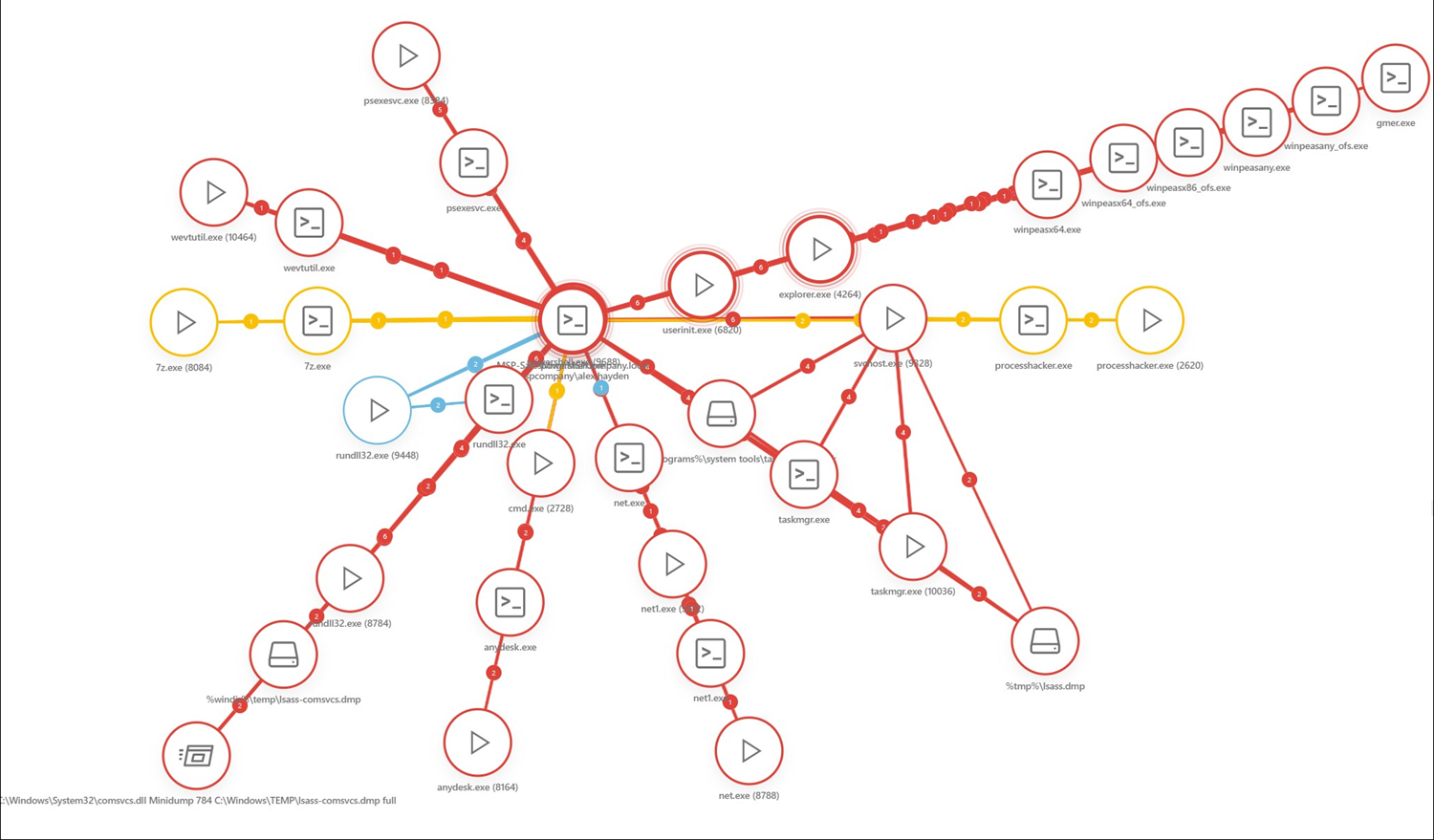

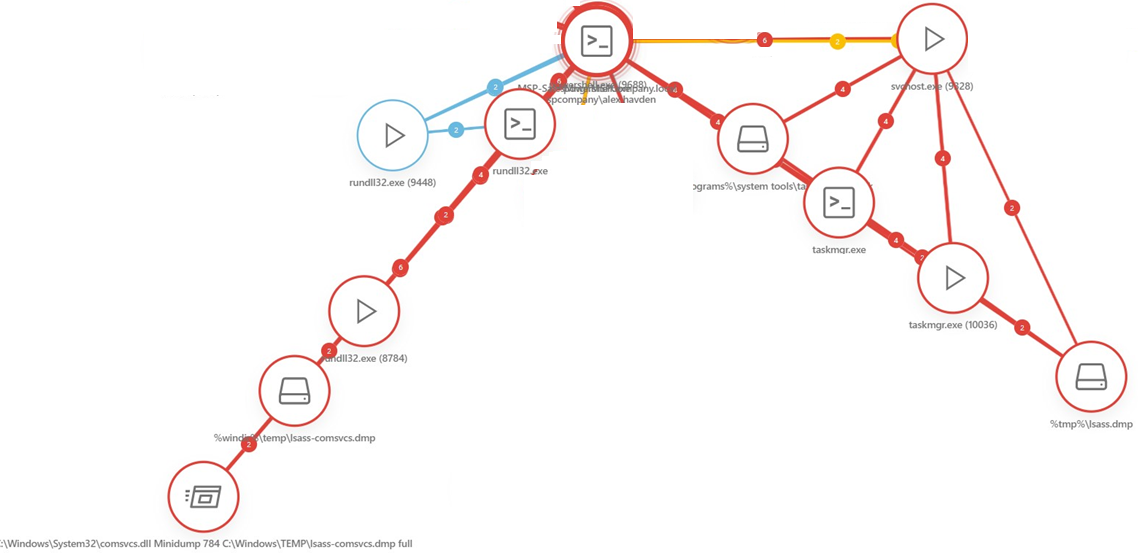

インシデントグラフの例

この例では、インシデントグラフの1つのインシデントについて説明します。

グラフの例では、次のことがわかります。

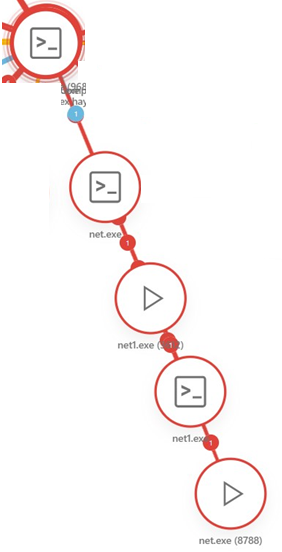

1.ユーザーalex.haydenはPowerShellから信頼できるユーティリティ(whoami.exe、net.exe、net1.exe)を実行しました。これは、このアクションがシステムユーザーとドメインレベルのグループに関する情報を収集することを意図していることを示しています。

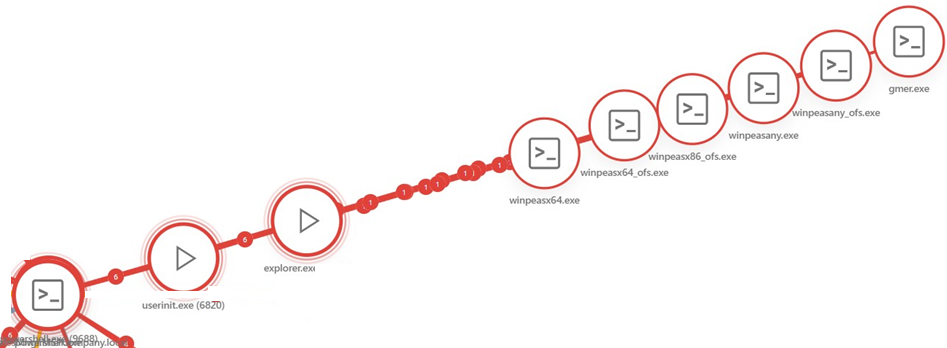

2.複数の悪意のあるファイル(winpeasx64.exe、winpeasany.exe、winpeasany_ofs.exe、gmer.exe、winpeasx86_ofs.exe、winpeasx64_ofs.exe)がWindowsファイルエクスプローラー(explorer.exe)によってアクセスされました。

3.ステップ2のアクションにより、MSIL/HackTool.Agent.OSが検出されました。

4.processhacker.exeとkprocesshacker.sysの実行は、セキュリティソフトウェアを無効化してカーネルレベルの特権を取得しようとする試みを示しています。

5.タスクマネージャー(taskmgr.exe)とrundll32.exeを使用して、LSASSプロセス(lsass.dmp)にアクセスし、資格情報のダンプの可能性があるミニダンプファイルを作成しました。

6.信頼できるユーティリティ(net1.exeとreg.exe)を使用して、ユーザーアカウントの追加と非表示、およびレジストリ項目の変更を行いました。

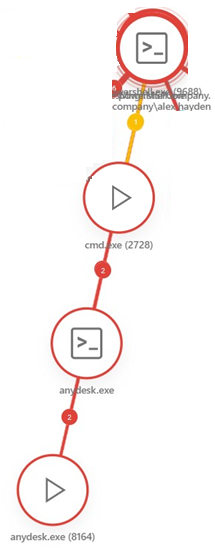

7.AnyDesk (anydesk.exe)リモートデスクトップソフトウェアがサイレントインストールされ、起動時に起動するように設定されました。これは、Contiランサムウェアギャングの設定と一致していました。

8.7-Zipユーティリティ(7z.exe)を使用して、パスワードで保護されたアーカイブファイルを作成しました。このアクションは、不審なコレクションまたはファイルコーダーアクティビティを示している可能性があります。

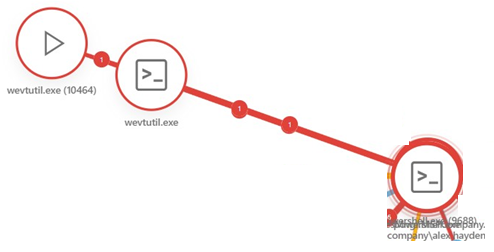

9.wevtutil.exeがアプリケーションイベントログをクリアするために使用されました。このアクションは、悪意のあるアクティビティの証拠を削除しようとする試みを示している可能性があります。